Защитите всю свою онлайн‑жизнь

За годы развития сетей и сервисов стало ясно: доверять онлайн‑миру «как есть» опасно. Как сказал экс‑генеральный директор Intel Энди Гроув, «выживают только параноики». Это не призыв к панике — это приглашение к систематической гигиене безопасности.

Ниже — практическое руководство по защите вашей цифровой жизни. Оно ориентировано на обычного пользователя, но содержит и полезные советы для продвинутых. Все рекомендации — прагматичны и выполнимы без крупных инвестиций.

Почему это важно и какая у вас модель угроз

Определите, от кого вы защищаетесь: массовые мошенники, взломщики‑любители, целевые атаки или государственные структуры. Модель угроз — краткое описание возможного противника и его мотивов. Даже одна‑две фразы о том, что именно вы хотите защитить (личные переписки, финансовые средства, деловые данные), помогут выбрать приоритеты.

Кратко:

- Уровень 1 — базовая защита против массированных фишингов и краж паролей.

- Уровень 2 — защита против целевых атак (социальная инженерия, компрометация устройств).

- Уровень 3 — защита против мощных акторов (государственные службы, продвинутые APT).

Выберите набор мер, соответствующих вашему уровню угроз и усилиям, которые вы готовы вкладывать.

Используйте двухфакторную аутентификацию везде, особенно для почты

Двухфакторная аутентификация (2FA) добавляет второй компонент — обычно временный код с телефона — к паролю. Это сочетание “что вы знаете” и “что у вас есть”.

Электронная почта — мастер‑ключ к большинству аккаунтов. Если злоумышленник получает доступ к почте, он может инициировать сброс паролей и взять контроль над другими сервисами.

Включайте 2FA для почтовых аккаунтов (Gmail, Outlook, Yahoo и пр.). Для Gmail доступны дополнительные настройки безопасности — проверьте раздел “Безопасность” в аккаунте Google. Для 2FA используйте аппаратные токены (например, ключи FIDO2) там, где это возможно — они обеспечивают более высокий уровень защиты.

Важно: при настройке 2FA сохраните резервные коды в надёжном месте (печать на бумаге и хранение в сейфе или безопасном хранилище документов).

Шифруйте устройство

Шифрование защищает данные на устройстве, если оно потеряно или украдено. Современные ОС предлагают встроенные решения бесплатно.

- Windows — BitLocker.

- macOS — FileVault.

- Linux — шифрование домашнего раздела при установке (опция “encrypt home partition”).

- iOS — шифрование включено по умолчанию.

- Android — многие современные устройства зашифрованы по умолчанию; если нет — включите шифрование в настройках безопасности.

Если вы используете внешние накопители, используйте контейнеры типа VeraCrypt или встроенные возможности платформы для шифрования.

Важно: безопасность шифрования зависит от качества пароля/ключа. Длинный сложный пароль лучше PIN или простого ключевого слова.

Защищайте экран блокировки

Защита экрана блокировки препятствует быстрому доступу к устройству. Биометрия удобна, но PIN или пароль дают юридические и практические преимущества.

Юридический момент: в некоторых юрисдикциях вы можете быть обязаны разблокировать устройство по требованию полиции, тогда как принуждение к раскрытию PIN может быть юридически сложнее. Биометрические данные нельзя «забыть», PIN — можно.

Исследование Data Genetics, на которое ссылаются многие публикации, показало выборку PIN‑кодов; среди самых популярных — простые паттерны. Избегайте последовательностей, повторов и легко угадываемых дат. Выбирайте PIN/пароль без очевидных паттернов.

Советы:

- Используйте длинный PIN (6+ цифр) или лучше — буквенно‑цифровой пароль.

- Отключите функцию отображения уведомлений на заблокированном экране, чтобы чужие не видели содержимое сообщений.

Шифруйте текстовые сообщения и звонки

Мессенджеры с сквозным шифрованием защищают содержимое переписок от перехвата. WhatsApp, Signal и Telegram (в режиме секретных чатов) предлагают такие возможности.

Сравнение подходов:

- WhatsApp — широкое распространение и сквозное шифрование по умолчанию, привязан к номеру телефона.

- Signal — ориентирован на конфиденциальность, рекомендуется экспертами по защите приватности.

- Telegram — облачные чаты не всегда сквозно шифруются; для E2EE используйте секретные чаты.

Если важна максимальная приватность — выберите Signal или секретные чаты Telegram. Edward Snowden публично рекомендует Signal.

Если вы используете мессенджеры на рабочем устройстве, уточните политику компании и возможные средства мониторинга.

Используйте приватный поиск

Популярные поисковики собирают данные о запросах и поведении. Альтернативы, которые минимизируют сбор, позволяют получать ответы без отслеживания.

DuckDuckGo — пример поисковой системы, позиционирующейся как не собирающей персональную информацию.

Если вы не готовы полностью переходить, используйте приватный поисковик в приватном окне или как отдельную домашнюю страницу.

Менеджер паролей — ваш главный помощник

Менеджер паролей генерирует и хранит уникальные сложные пароли для каждого сайта. Это решает проблему повторного использования пароля.

Рекомендации:

- Выберите проверенный менеджер паролей (локальный с возможностью экспортировать резервную копию или облачный с хорошей репутацией).

- Установите надежный мастер‑пароль и включите 2FA для менеджера.

- Периодически просматривайте сгенерированные пароли и меняйте повторяющиеся или уязвимые учетные записи.

Если вы боитесь облачных сервисов — используйте локальный менеджер с зашифрованным хранилищем.

Используйте Tor вместо режима инкогнито

Режим «инкогнито» не скрывает вас от провайдера, администратора сети или сайтов. Он лишь не сохраняет историю на устройстве.

Tor обеспечивает маршрутизацию трафика через сеть узлов, повышая анонимность. Для настольного использования достаточно установить Tor Browser.

На мобильных платформах есть приложения типа Orbot (Android) и браузеры с поддержкой Tor (iOS). Помните: Tor не даёт абсолютной анонимности и не защищает от слабых/компрометированных конечных узлов. Тор полезен для приватного серфинга и обхода цензуры, но требует осторожности при скачивании файлов и использовании плагинов.

Практический план — методология защиты онлайн‑жизни

Мини‑методология в 7 шагов:

- Оцените модель угроз и приоритеты.

- Включите 2FA для почты и критичных сервисов.

- Установите менеджер паролей и замените повторяющиеся пароли.

- Зашифруйте устройства и резервные копии.

- Настройте блокировку экрана и удалённую очистку для мобильных.

- Перейдите на защищённые мессенджеры и по возможности на приватный поиск.

- Проводите ежеквартальную ревизию учётных записей и прав доступа.

Этот цикл — простая PDCA‑инструкция: планируйте, внедряйте, проверяйте, улучшайте.

Чек‑лист перед поездкой или на случай потери устройства

- Включён Find My iPhone / Find My Device и удалённая очистка.

- Пароли синхронизированы и доступны через менеджер паролей.

- Резервные коды 2FA распечатаны и в надёжном месте.

- Устройство зашифровано.

- На SIM‑карте включён PIN, при подозрениях — замена SIM.

Когда эти меры могут не сработать

- Целевые атаки с предварительной компрометацией доверенных устройств (например, заражение домашнего ПК) снизят эффективность 2FA, если злоумышленник получил доступ к второму фактору.

- Фишинговые сайты, имитирующие реальные сервисы, могут перехватывать ваши учётные данные и одноразовые коды, если вы не внимательны.

- Устаревшее ПО и незащищённые периферийные устройства остаются входной точкой для атак.

Противодействие: обновления системы, внимательная проверка URL, аппаратные ключи безопасности и ограничение прав приложений.

Роль‑ориентированные чек‑листы

Физическое лицо / пользователь:

- Включите 2FA для почты и соцсетей.

- Используйте менеджер паролей.

- Шифруйте телефон и ноутбук.

- Перейдите на защищённые мессенджеры.

Малый бизнес:

- Внедрите централизованный менеджер паролей для команды.

- Включите SSO и 2FA для сотрудников.

- Выполняйте бэкапы и проверяйте журналы доступа.

IT‑ответственный:

- Настройте политики MDM/EDR для устройств.

- Применяйте минимальные права доступа.

- Проводите обучение по фишингу и регулярные тесты.

Матрица рисков и смягчения

- Угроза: кража устройства — Смягчение: шифрование, удалённая очистка.

- Угроза: компрометация пароля — Смягчение: менеджер паролей, 2FA.

- Угроза: перехват переписки — Смягчение: сквозное шифрование, Signal.

Короткий словарь терминов

- 2FA — двухфакторная аутентификация.

- E2EE — сквозное шифрование, только отправитель и получатель видят содержимое.

- Tor — сеть для анонимного доступа в интернет.

- Менеджер паролей — программа для генерации и хранения паролей.

Примеры тестов и критерии приёмки

Критерии приёмки базовой конфигурации безопасности:

- 2FA включена для e‑mail и одного из финансовых сервисов.

- Устройства зашифрованы и имеют защищённую блокировку.

- Менеджер паролей установлен и заполнен не менее чем 20 уникальными записями.

Принятие считается успешным, если все пункты выполнены и документированы в коротком отчёте.

Сценарий инцидента и откат

Если вы подозреваете компрометацию:

- Немедленно смените мастер‑пароль менеджера паролей и электронную почту с безопасного устройства.

- Отключите доступ ключей 2FA (используйте резервные коды).

- Проведите аудит подключённых устройств и сессий в аккаунтах (выйдите из всех сеансов).

- При необходимости сообщите в банк и ограничьте транзакции.

- Если устройство может быть заражено, произведите сброс до заводских настроек и восстановление из проверенной резервной копии.

Приватность и соответствие регуляциям

Если вы обрабатываете персональные данные других людей, учитывайте требования местных законов о защите данных (например, GDPR в ЕС). Минимизируйте сбор данных, используйте шифрование и документируйте процессы обработки.

Важно: технические меры — только часть соответствия; нужна также политика и учёт рисков.

Сравнение инструментов (кратко)

- Менеджеры паролей: локальные vs облачные (локальные проще контролировать, облачные удобнее для синхронизации).

- Мессенджеры: Signal (максимум приватности) vs WhatsApp (широкое распространение) vs Telegram (функции, но облачное хранение).

- Поиск: DuckDuckGo (приватность) vs Google (персонализация результатов).

Решающее дерево для выбора мер

flowchart TD

A[Начало: хотите повысить безопасность?] --> B{Есть ли у вас менеджер паролей?}

B -- Да --> C{Включён ли 2FA для почты?}

B -- Нет --> D[Установите менеджер паролей и замените повторяющиеся пароли]

D --> C

C -- Нет --> E[Включите 2FA для почты и важных сервисов]

C -- Да --> F{Зашифрованы ли ваши устройства?}

F -- Нет --> G[Включите BitLocker/FileVault/шифрование Android]

F -- Да --> H[Проверьте настройки блокировки и резервные коды]

H --> I[Периодически пересматривайте модель угроз]

G --> I

E --> IЧасто задаваемые вопросы

Достаточно ли одного менеджера паролей для всей семьи?

Да, можно использовать семейный тариф у менеджера паролей с отдельными хранилищами и общим доступом к нужным учётным записям. Важно настроить роли и права доступа.

Что лучше — аппаратный ключ безопасности или приложение‑генератор кодов?

Аппаратный ключ (FIDO2) обеспечивает более высокий уровень защиты от фишинга и перехвата кодов. Приложения‑генераторы (TOTP) удобнее, но уязвимы при компрометации смартфона.

Стоит ли полностью отказываться от WhatsApp?

Не обязательно. WhatsApp обеспечивает E2EE и удобство. Если вам нужна максимальная приватность, используйте Signal для чувствительных переписок.

Заключение

Невозможно добиться 100% безопасности, но системный подход и простые меры значительно усложняют жизнь злоумышленникам. Начните с 2FA, менеджера паролей и шифрования — затем расширяйте набор мер по мере необходимости.

Если у вас есть дополнительные приёмы или вы хотите поделиться опытом, оставьте комментарий ниже.

Image Credit: LeoWolfert via Shutterstock.com

Похожие материалы

Herodotus: механизм и защита Android‑трояна

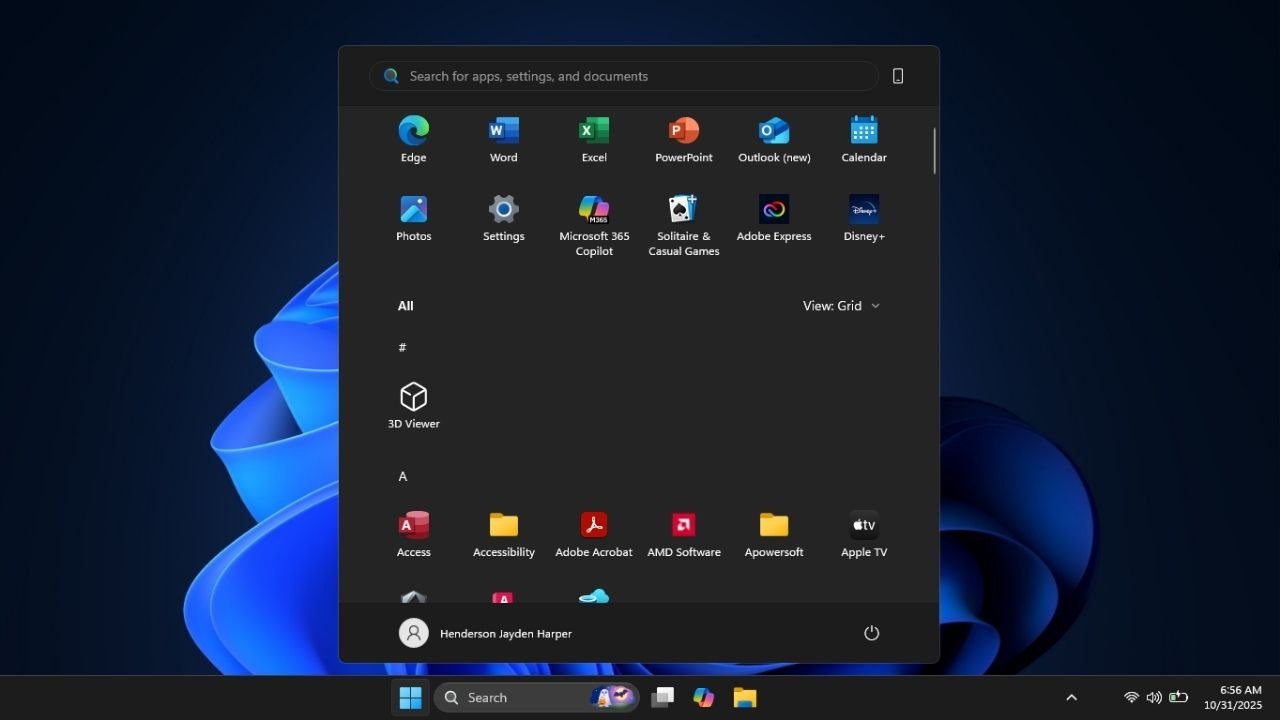

Включить новое меню «Пуск» в Windows 11

Панель полей сводной таблицы в Excel — руководство

Включить новое меню «Пуск» в Windows 11

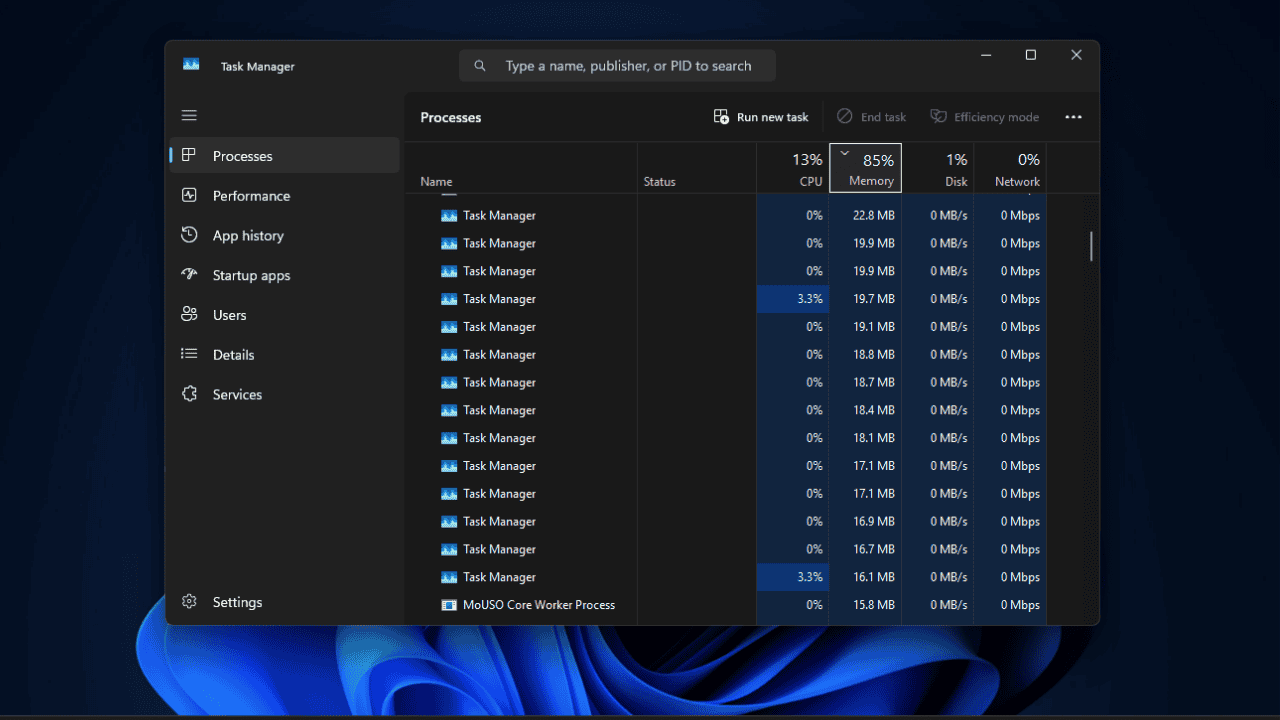

Дубликаты Диспетчера задач в Windows 11 — как исправить