Кейлоггер: что это, риски, обнаружение и безопасные альтернативы

Содержание

- Что такое кейлоггер?

- Почему это опасно и законные риски

- Почему я не публикую рабочий код

- Принцип работы (общее объяснение)

- Как обнаружить и удалить кейлоггеры

- Безопасные альтернативы для мониторинга сотрудников

- Когда метод не сработает

- Рольовая чек-лист для администраторов

- Матрица рисков и смягчение

- Краткий глоссарий

- Заключение

Что такое кейлоггер?

Кейлоггер — это программный или аппаратный инструмент, который фиксирует нажатия клавиш пользователем и сохраняет их в лог. Краткое определение: кейлоггер — программа для записи нажатий клавиш с целью последующего просмотра введённых символов.

Важно: запись нажатий клавиш может захватывать пароли, личную переписку и другие конфиденциальные данные.

Почему это опасно и законные риски

- Незаконный сбор ввода с клавиатуры нарушает законы о неприкосновенности частной жизни и может привести к уголовной и гражданской ответственности.

- На рабочем месте мониторинг сотрудников допустим только при соблюдении местного трудового законодательства, политики компании и при уведомлении/получении согласия сотрудников.

Важно: использование или распространение инструментов слежения без явного правового основания и согласия — криминально наказуемо во многих юрисдикциях.

Почему я не публикую рабочий код

Я не включаю и не переводю рабочие инструкции или код, которые могут быть использованы для создания инструментов слежки. Вместо этого статья фокусируется на понимании, защите, обнаружении и на законных альтернативах.

Принцип работы (общее объяснение)

Коротко, как это работает (без инструкций):

- Перехват событий клавиатуры: кейлоггер «подписывается» на события нажатия клавиш в операционной системе.

- Сохранение: данные сохраняются локально или отправляются на удалённый сервер.

- Передача и скрытие: продвинутые варианты маскируются под легитимные процессы или используют шифрование для эксфильтрации.

Как обнаружить и удалить кейлоггеры

Методы обнаружения и защиты с акцентом на безопасность:

- Антивирус и EDR: используйте обновлённые антивирусные базы и системы обнаружения угроз (EDR) — они выявляют известные сигнатуры и поведенческие шаблоны.

- Мониторинг процессов: обратите внимание на неизвестные процессы и службы, особенно те, которые запускаются при старте системы.

- Сетевой трафик: аномальная отправка данных на неизвестные IP/домены может свидетельствовать о похищении логов.

- Контроль целостности: HIDS/NIDS и контроль неизменности системных файлов помогают выявлять посторонние модули.

- Аппаратное сканирование: при подозрениях проверьте устройства ввода (клавиатуры, USB) на наличие внешних логгеров.

Ключевая рекомендация: при обнаружении подозрительного ПО изолируйте систему, сделайте образ диска и проведите форензическую экспертизу.

Безопасные и законные альтернативы для мониторинга сотрудников

Если ваша цель — законный мониторинг производительности или безопасность, применяйте только согласованные, прозрачные и защищённые методы:

- Корпоративное ПО для контроля рабочего времени с явным уведомлением сотрудников.

- DLP (Data Loss Prevention) для предотвращения утечек данных в масштабах сети.

- Логи доступа и SIEM для аудита без перехвата клавиш.

- Политики управления привилегиями и многофакторная аутентификация.

Когда подход «кейлоггер» не сработает

- Шифрование ввода на уровне приложения или виртуальные клавиатуры могут предотвратить запись смысла вводимых данных.

- Современные ОС и антивирусы блокируют или удаляют известные кейлоггеры.

- Аппаратные кейлоггеры легко обнаружимы при физическом осмотре.

Рольовая чек-лист для администратора (быстро)

- Убедиться в соответствии с законодательством и политиками.

- Настроить журналы аудита и SIEM.

- Внедрить DLP и MFA.

- Проводить регулярные сканы на вредоносное ПО.

- Обучать сотрудников по фишингу и безопасным практикам.

Матрица рисков и смягчение

- Риск: Утечка учётных данных. Смягчение: MFA, ротация паролей, DLP.

- Риск: Правовые последствия. Смягчение: юридическая проверка, прозрачные политики.

- Риск: Репутационные потери. Смягчение: уведомление пострадавших, план реагирования.

Мини-методология для безопасного мониторинга

- Цель: определите законную и документированную цель мониторинга.

- Минимизация: собирайте только необходимую информацию.

- Транспарентность: уведомите пользователей и получите согласие, если это требуется.

- Техническая защита: примените шифрование, аудит и ограничьте доступ.

- Обзор: периодически пересматривайте практики и удаляйте устаревшие логи.

Краткий глоссарий

- Кейлоггер — программа или устройство для записи нажатий клавиш.

- DLP — система предотвращения утечек данных.

- EDR — платформа обнаружения и реагирования на конечных точках.

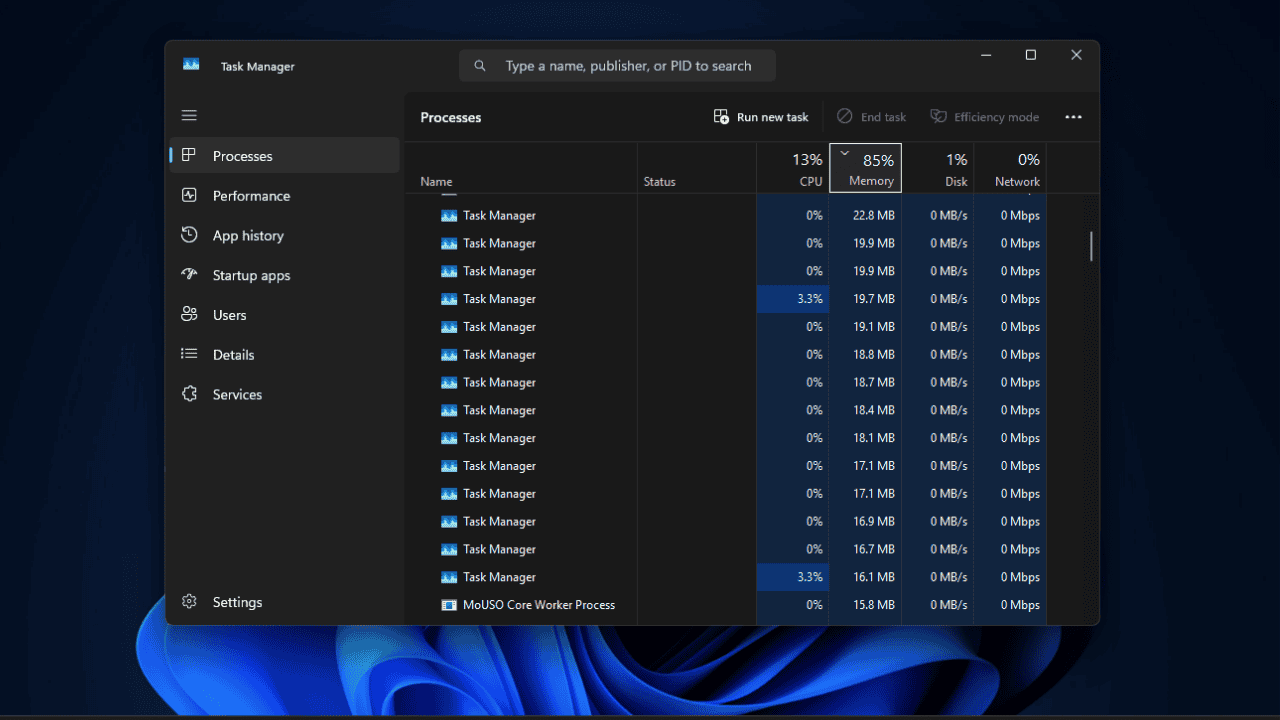

Картинка: пример интерфейса мониторинга и логов (иллюстративно).

Заключение

Я не публикую пошаговые инструкции или рабочий код для создания кейлоггеров. Если ваша задача — защита, аудит или легальный мониторинг — используйте описанные выше методы и легитимные инструменты. При любых сомнениях проконсультируйтесь с юридическим отделом и специалистами по инфобезопасности.

Важно: любое использование инструментов для скрытого сбора данных без явного права и согласия может привести к уголовной и гражданской ответственности.

Похожие материалы

Herodotus: механизм и защита Android‑трояна

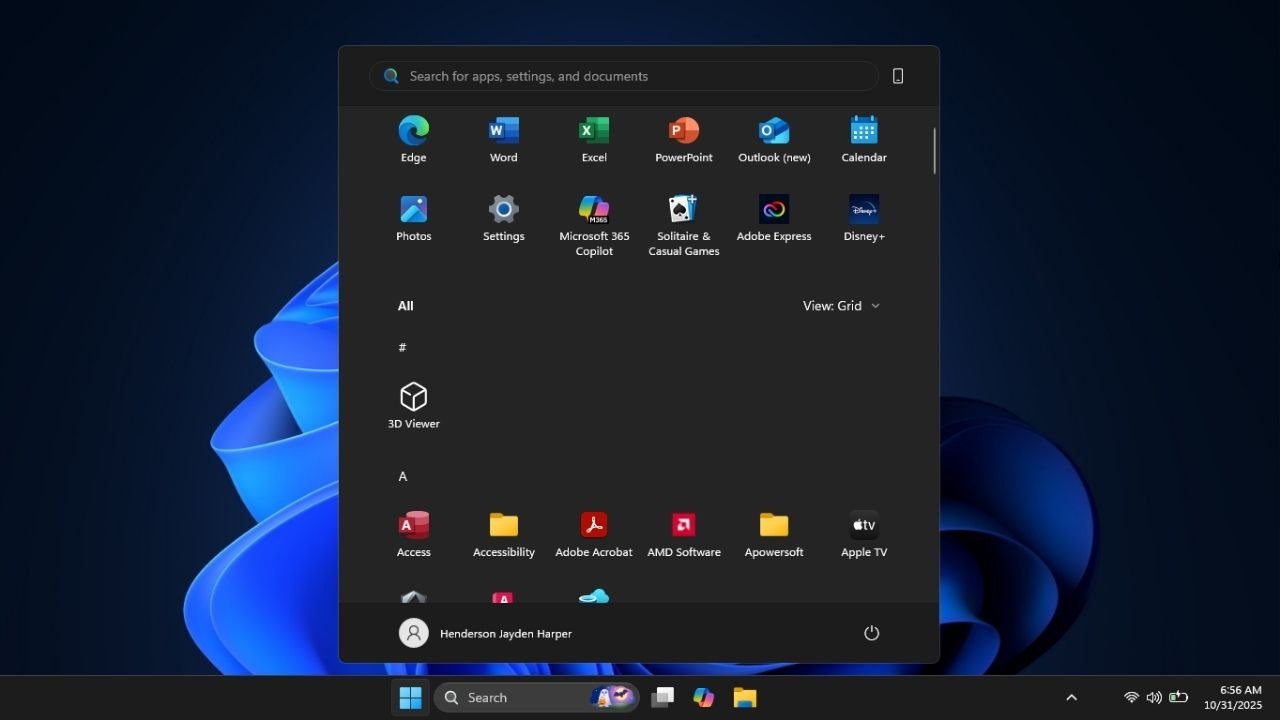

Включить новое меню «Пуск» в Windows 11

Панель полей сводной таблицы в Excel — руководство

Включить новое меню «Пуск» в Windows 11

Дубликаты Диспетчера задач в Windows 11 — как исправить