Как анонимно и безопасно просматривать интернет

Важно: анонимность — это уровень, а не состояние. Чем больше слоёв защиты вы добавите, тем выше вероятность сохранить приватность.

Зачем нужна анонимность в сети

Анонимность в интернете означает, что ваши личные данные, активность и местоположение нельзя однозначно связать с вами как с человеком. Это важно для защиты от манипуляций, таргетированной рекламы, слежки, мошенничества и репрессий в отдельных случаях.

Кто выигрывает от анонимности:

- Журналисты и разоблачители.

- Правозащитники и активисты.

- Люди, которые не хотят профильных трекеров и персонализированной рекламы.

- Любой пользователь, желающий снизить риск кражи личности.

Ключевые понятия

- IP-адрес: сетевой адрес устройства в интернете; часто используется для определения местоположения.

- Cookies: небольшие файлы, которые сайты сохраняют на вашем устройстве для запоминания настроек и отслеживания.

- Fingerprinting: сбор характеристик браузера и устройства для уникальной идентификации.

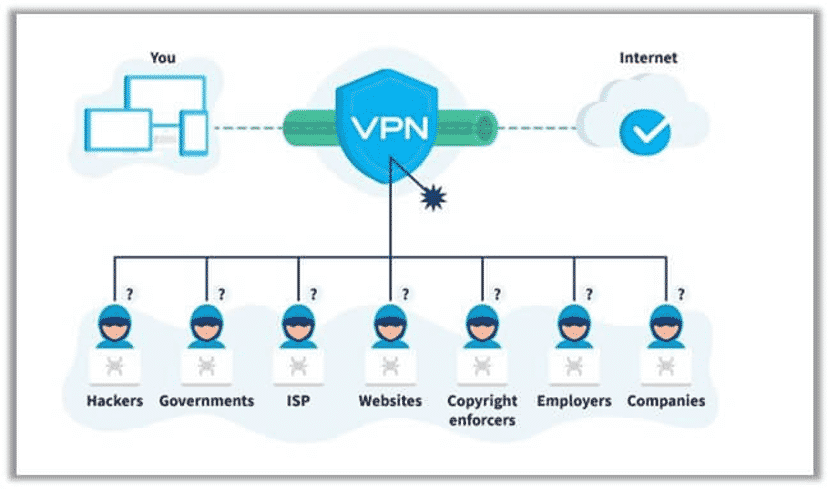

- VPN: сервис, который шифрует трафик и маскирует IP-адрес.

- Tor: сеть, которая маршрутизирует трафик через несколько узлов для сокрытия источника.

Основные правила безопасного и анонимного серфинга

1. Осторожно используйте публичный Wi‑Fi

Подключение к общедоступным точкам доступа повышает риск перехвата трафика и утечки данных. Избегайте доступа к важным сервисам через открытые сети.

Советы:

- Отключайте автоматическое подключение к сетям.

- Отключайте общий доступ к файлам и используйте брандмауэр.

- При необходимости пользуйтесь мобильным трафиком или VPN.

2. Всегда выбирайте сайты с HTTPS

HTTPS шифрует связь между браузером и сайтом. Это базовая защита от перехвата содержания страниц и учётных данных.

Проверяйте: адрес должен начинаться с https:// и показывать замок в адресной строке.

3. Бережно относитесь к cookies

Cookies удобны, но могут использоваться для слежки.

Практика:

- Удаляйте сторонние cookies и ограничивайте хранение.

- Включите автоматическую очистку cookies при закрытии браузера, если нужно.

- Используйте контейнеры/профили для разделения сессий (рабочая/личная).

4. Проверяйте расширения браузера

Расширения имеют доступ к данным в браузере. Они могут собирать и сливать информацию.

Правила установки:

- Скачивайте расширения только из официальных магазинов.

- Читайте политику конфиденциальности расширения.

- Отключайте или удаляйте редкие/ненадёжные расширения.

5. Используйте анонимные поисковые системы

Поисковики вроде DuckDuckGo не сохраняют историю запросов и блокируют трекеры. Для приватного поиска это простой шаг.

6. Устанавливайте блокировщики трекеров

Ghostery, Disconnect и Privacy Badger блокируют сторонние скрипты и cookies, снижают вероятность слежки и ускоряют загрузку страниц.

7. Используйте Tor Browser

Tor шифрует трафик и перенаправляет его через цепочку узлов, скрывая ваш IP. Подходит для максимальной анонимности, но медленнее обычного серфинга.

Замечание: некоторые сайты блокируют Tor или запрашивают дополнительные проверки.

8. Применяйте VPN

VPN скрывает ваш реальный IP и шифрует весь трафик в точке выхода провайдера. Выбирайте проверенных провайдеров с политикой «no-logs» и хорошей репутацией.

Не используйте простые HTTP‑прокси вместо VPN — они не обеспечат шифрование и широкую защиту.

9. По возможности используйте мобильную сеть

Мобильные операторы часто назначают динамический IP при соединении. Это усложняет постоянную привязку активности к одному устройству. Но мобильный трафик может стоить дороже и не заменяет полноценные инструменты анонимности.

10. Перейдите на анонимные почтовые сервисы

Коммерческие почтовые провайдеры часто требуют данные и связывают аккаунты с профилем. ProtonMail и Torguard предлагают повышенную приватность.

Не используйте почту, привязанную к телефонному номеру или к личным соцсетям, если хотите анонимности.

11. Избегайте спама и утечек контактов

Не публикуйте основной адрес электронной почты и телефон в открытых местах. Для регистрации используйте отдельные анонимные адреса или одноразовые аккаунты.

12. Платите анонимно, когда это важно

Для сохранения приватности используйте подарочные карты, наличные при покупке оффлайн, криптовалюты (учитывайте, что многие монеты не полностью анонимны) или посредников. Опасайтесь платёжных сервисов, требующих KYC (верификацию личности).

Примечание: криптовалюты варьируются по уровню приватности. Исследуйте, как работает конкретная валюта, прежде чем полагаться на неё.

Практическая методология: как настроиться шаг за шагом

- Выберите профиль работы: обычный пользователь, журналист, активист.

- Установите Tor Browser или проверенный VPN в зависимости от нужного уровня защиты.

- Настройте отдельные профили/пользователей в системе для разных задач.

- Установите блокировщики трекеров и назначьте поиск по умолчанию — DuckDuckGo.

- Создайте анонимные почты и используйте уникальные пароли + менеджер паролей.

- Регулярно очищайте cookies, кеш и историю браузера.

- Проверяйте права и список установленных расширений раз в месяц.

- Используйте многофакторную аутентификацию там, где это возможно, но с анонимными каналами (например, аппаратный ключ вместо SMS).

Шаблон SOP для безопасного серфинга

- Перед началом: включите VPN или Tor.

- Браузер: откройте приватный профиль, активируйте блокировщики.

- Почта: используйте анонимный адрес для регистрации.

- Оплата: для покупки — выберите способ с минимальной связью с личностью.

- Завершение: закройте браузер, очистите сессии, выключите VPN при необходимости.

Роль‑ориентированные чек‑листы

- Журналист:

- Tor + изолированный профиль

- Анонимные почтовые сервисы

- Шифрование файлов перед отправкой

- Активист:

- Аппаратные токены и VPN

- Отдельное устройство для активности

- Не публиковать метаданные (фото, местоположение)

- Обычный пользователь:

- HTTPS и блокировщики трекеров

- Менеджер паролей

- Двухфакторная аутентификация

Когда методы не работают — ограничения и контрпримеры

- Правовые запросы. Государственные агентства могут требовать логи у провайдеров и VPN (в некоторых юрисдикциях).

- Скомпрометированное устройство. Если устройство заражено malware, никакой VPN или Tor не спасут.

- Сопоставление поведения. Если вы входите в аккаунт с личными данными через Tor, вы раскрываете личность.

Ментальные модели и эвристики

- «Многоуровневая защита»: комбинируйте несколько техник — это сильнее, чем полагаться на одну.

- «Минимально необходимый след»: оставляйте в сети только те данные, которые действительно нужны.

- «Путь наименьшего удовольствия для атакующего»: усложните задачу слежки настолько, чтобы злоумышленнику было невыгодно вас отслеживать.

Матрица рисков и меры смягчения

- Риск: перехват логинов. Митигатор: HTTPS + менеджер паролей + MFA.

- Риск: привязка к IP. Митигатор: VPN или Tor.

- Риск: слежка через расширения. Митигатор: минимальный набор расширений, ревью разрешений.

- Риск: утечка контактов. Митигатор: отдельные почтовые адреса, приватные профили.

Критерии приёмки (как понять, что вы настроены правильно)

- Трафик шифруется: виден HTTPS или работающий VPN/Tor.

- Отсутствие сторонних cookies в системных настройках.

- Поисковая система по умолчанию анонимная.

- Отдельный профиль/пользователь системы для анонимных задач.

Краткая тактическая памятка (чек‑лист на 1 минуту)

- Включите VPN или Tor.

- Проверьте HTTPS и замок в адресной строке.

- Блокируйте трекеры.

- Не используйте публичный Wi‑Fi без защиты.

- Не вводите личные данные в подозрительные формы.

1‑строчная глоссарий

- Tor — сеть для анонимного маршрутизации трафика через несколько узлов.

- VPN — сервис, шифрующий трафик и маскирующий IP.

- Cookie — файл для хранения настроек и сессий, который может отслеживать.

- Fingerprint — уникальная комбинация характеристик устройства для идентификации.

Заключение

Анонимность в сети достижима, но требует дисциплины и комплекта мер. Используйте проверенные инструменты (HTTPS, блокировщики трекеров, VPN или Tor), ограничивайте распространение личных данных и регулярно пересматривайте настройки. Комбинация инструментов и сознательного поведения даёт самый надёжный результат.

Подпись изображения: Иллюстрация слоёв защиты при анонимном серфинге — VPN, блокировщики трекеров и Tor.

Подпись изображения: Значок замка и HTTPS указывают на шифрование соединения.

Подпись изображения: Приватные поисковые системы блокируют трекеры и не сохраняют историю запросов.

Подпись изображения: Примеры альтернативных платежей — подарочные карты и криптовалюты.

Подпись изображения: Не связывайте банковские реквизиты с анонимными аккаунтами.

Короткое резюме: добавляйте слои защиты и контролируйте инструменты, которые используете. Это обеспечит высокий уровень приватности без необходимости полностью отказываться от интернета.

Похожие материалы

Herodotus: механизм и защита Android‑трояна

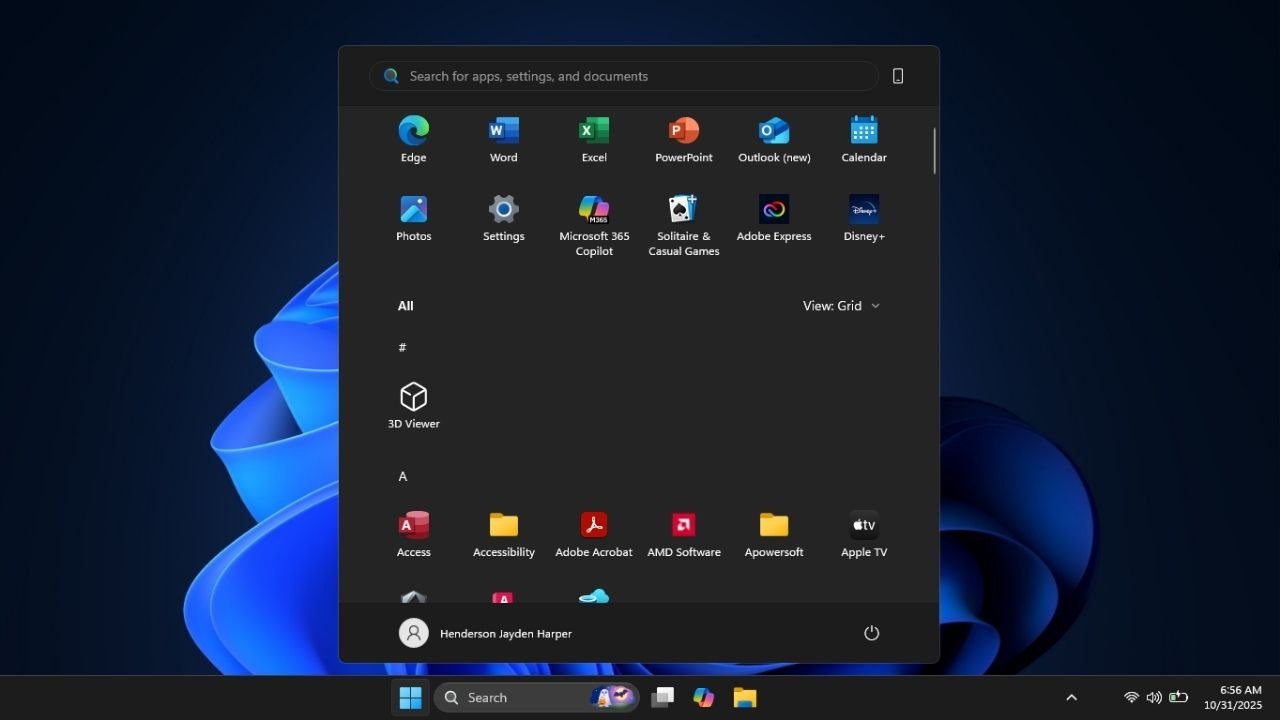

Включить новое меню «Пуск» в Windows 11

Панель полей сводной таблицы в Excel — руководство

Включить новое меню «Пуск» в Windows 11

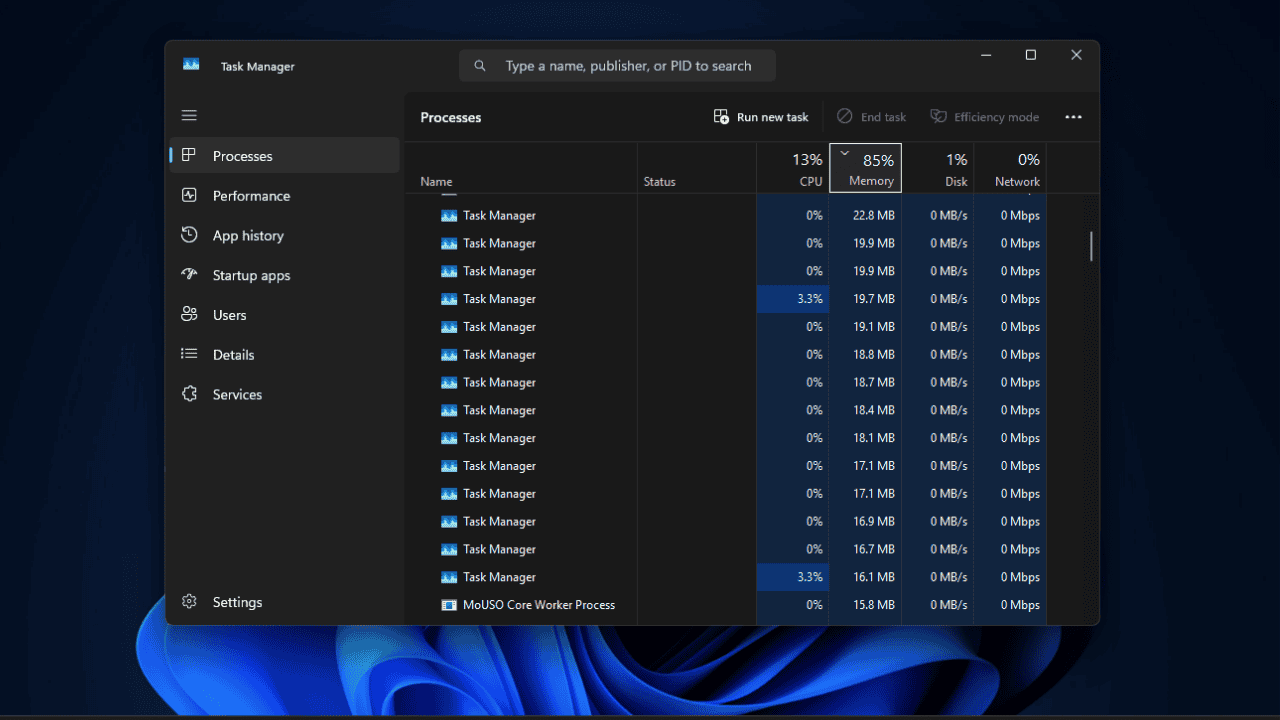

Дубликаты Диспетчера задач в Windows 11 — как исправить