Recuperar e proteger sua conta Gmail

Eu confesso: meu e‑mail é quase parte do meu nome. PayPal, trabalhos, contatos — tudo apontava para ele. Achei que uma senha de 50 caracteres fosse suficiente; usei apenas palavras e números. Quase perdi tudo.

Outro erro grande foi permanecer conectado o tempo todo. Quando sua vida digital depende de um único provedor, você se torna um alvo. Uso vários serviços do Google (leitor de feeds, calendário, anúncios, livros etc.). Eles funcionam bem — mas isso também concentra risco.

A seguir explico como aconteceu, o que eu fiz, e um playbook prático para você aplicar já. O objetivo é: recuperar acesso quando já houve invasão; e reduzir a probabilidade de uma próxima.

O básico da segurança da sua conta Gmail

- Use uma senha forte e única. Isso significa letras maiúsculas, minúsculas, números e símbolos (!@#%&*()-_+=/) e um comprimento mínimo recomendado de 20–30 caracteres para senhas tradicionais. Melhor: crie uma frase de senha (passphrase) longa e aleatória.

- Não reutilize senhas entre serviços críticos (e‑mail, banco, pagamentos).

- Guarde senhas em um gerenciador confiável (ex.: Bitwarden, 1Password). Se preferir um método offline, mantenha uma cópia impressa em local seguro.

- Configure uma segunda conta de recuperação e proteja-a com outra senha forte.

Definição rápida: passphrase — uma sequência de palavras (ex.: “carro-azul-planta-7!riso”) que é fácil de memorizar e difícil de adivinhar.

Importante: não use um arquivo chamado “password.txt” na sua área de trabalho. Nomeie e armazene com discrição e segurança.

Se não tem certeza sobre antivírus ou proteção antispyware, baixe ferramentas recomendadas pelo seu sistema operacional ou por listas confiáveis. Evite ter múltiplos antivírus ativos simultaneamente — eles podem conflitar.

Passos extras que você deve adotar agora mesmo

- Mude a senha da conta Google em um dispositivo limpo e com a conexão segura (não em computadores públicos).

- Atualize o e‑mail de recuperação, número de telefone e verifique suas perguntas de segurança.

- Ative a verificação em duas etapas (2FA) — use código por app (Authenticator), SMS como segundo fator só se necessário, e prefira chaves de segurança físicas (ex.: FIDO U2F) quando possível.

- Gere e guarde códigos de recuperação desligados da internet.

- Revise apps e sites com acesso à sua conta e remova tudo que não reconhecer.

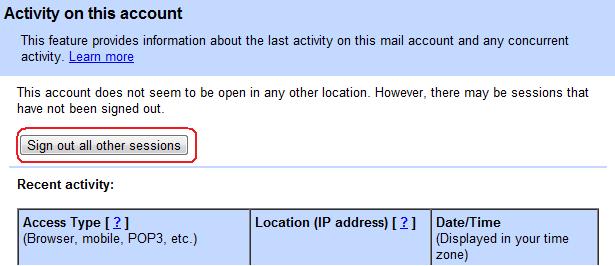

Como verificar sessões ativas e sair remotamente

No Gmail, role até o final da caixa de entrada e clique em detalhes (no canto inferior direito). Você verá uma lista de sessões recentes, tipo de acesso (web, POP3) e endereços IP. Se houver algo estranho, clique em “Sair de todas as outras sessões”.

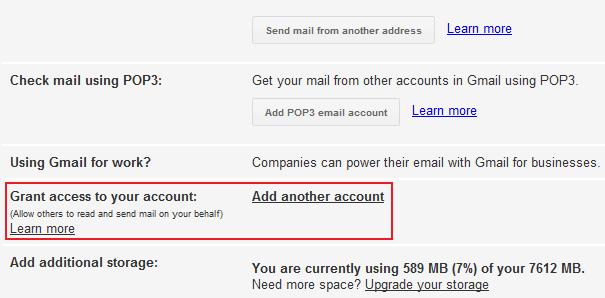

Depois disso, vá em Configurações > Contas e importação e procure por regras de encaminhamento, contas conectadas e importações POP/IMAP. Remova endereços que você não adicionou.

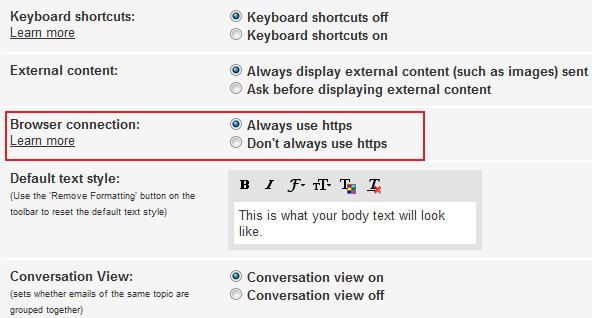

Também ative sempre o uso de HTTPS nas configurações do Gmail para criptografar a conexão entre seu navegador e os servidores do Google.

O que fazer se você já foi invadido — passo a passo de recuperação imediata

- Pare e não invente soluções arriscadas. A pressa pode dificultar sua recuperação.

- Trabalhe em um dispositivo limpo: outro computador ou dispositivo móvel confiável que não esteja comprometido.

- Tente resetar a senha imediatamente. Se não for possível, use a opção “Não tenho mais acesso a isto” no fluxo de recuperação do Google.

- Prepare evidências que o Google pedirá: datas aproximadas de criação da conta, endereços de e‑mail com quem você troca mensagens, rótulos/etiquetas que usa, assuntos de e‑mails recentes, códigos de verificação já usados, números de dispositivos que acessaram a conta.

- Preencha o formulário de recuperação com o máximo de informações exatas (meses/anos, remetentes frequentes, serviços Google que você usa). Mais precisão acelera a resposta.

- Depois de recuperar acesso: execute imediatamente os passos de endurecimento (mudar senha, revogar acessos, ativar 2FA, checar encaminhamentos, criar códigos de recuperação, revisar filtros).

- Notifique contatos importantes se a conta enviou mensagens maliciosas em seu nome.

Nota: se o invasor alterou o e‑mail/telefone de recuperação, você ainda pode usar o formulário detalhado do Google para recuperar acesso — foi o que me salvou.

Playbook de recuperação (SOP rápido)

- Em dispositivo limpo, acesse accounts.google.com/signin/recovery

- Forneça a última senha que lembra. Se falhar, clique em “Não tenho acesso”.

- Envie o formulário de recuperação com: rótulos, remetentes frequentes e datas aproximadas de criação de e‑mails importantes.

- Aguarde a resposta da equipe de suporte; verifique a pasta de spam do e‑mail alternativo.

- Ao recuperar, faça: troca de senha, 2FA, códigos de recuperação, revogar apps, checar encaminhamentos, rever filtros e respostas automáticas.

- Execute varredura antivírus completa em todos os seus dispositivos.

- Monitore por 90 dias atividade incomum e considere mudança de credenciais em serviços críticos (banco, pagamentos).

Checklist rápido após recuperar a conta

- Trocar a senha por uma nova e única.

- Ativar verificação em duas etapas.

- Revisar e remover encaminhamentos e filtros desconhecidos.

- Remover dispositivos e sessões desconhecidas.

- Revogar acessos de apps e sites terceirizados.

- Atualizar senha do e‑mail de recuperação.

- Criar e armazenar códigos de recuperação offline.

- Rodar antivírus e limpar malwares.

- Informar contatos se houve envio de spam em seu nome.

Fluxo de decisão para conta comprometida

flowchart TD

A[Percebe atividade suspeita] --> B{Ainda conectado em algum dispositivo seguro?}

B -- Sim --> C[Acesse e altere senha imediatamente]

B -- Não --> D[Tente recuperação de conta via formulário do Google]

C --> E[Ative 2FA e revise acessos]

D --> F{Recuperação bem‑sucedida?}

F -- Sim --> E

F -- Não --> G[Reúna evidências e repita o formulário ou peça suporte de administrador]

E --> H[Executar checklist pós‑recuperação]

G --> I[Considerar ação legal e avisar serviços financeiros]Contraexemplos e quando isso pode falhar

- Se seu dispositivo principal estiver comprometido por rootkit/keylogger, trocar senha nele pode ser inútil — faça a troca em outro dispositivo limpo.

- Se o invasor tiver acesso físico ao seu celular e desativou 2FA, a recuperação pode ser difícil; guarde códigos de recuperação offline.

- Organizações que usam Google Workspace (contas empresariais) dependem do administrador do domínio — contate o suporte interno.

Alternativas e tecnologias adicionais

- Use chaves de segurança FIDO/USB para 2FA em vez de SMS.

- Gerenciadores de senhas reduzem o erro humano de reutilização.

- Configurar alertas de segurança no Google e em serviços bancários para tentativas de login.

Critérios de recuperação

- Você consegue fazer login com sua nova senha e 2FA.

- Não existem regras de encaminhamento, filtros ou assinaturas que você não criou.

- Nenhuma comunicação maliciosa continua a sair da conta.

- Serviços ligados (PayPal, bancos, redes) aceitaram as novas credenciais e não apresentam atividades suspeitas.

Casos de teste e aceitação

- Tentar login de outro dispositivo e confirmar 2FA funciona.

- Enviar e receber e‑mail com contatos frequentes.

- Verificar que nenhum e‑mail foi encaminhado automaticamente para contas desconhecidas.

- Confirmar que apps de terceiros não têm mais acesso.

Lista de verificação por papel

- Usuário final: mudar senha, 2FA, códigos de recuperação, antivírus, informar contatos.

- Administrador de TI: revisar logs, bloquear IPs suspeitos, forçar redefinição de senha em massa, checar integrações SSO.

- Suporte Google: análise do formulário de recuperação e verificação de identidade.

Segurança avançada e endurecimento (práticas recomendadas)

- Ative verificação em duas etapas e prefira apps de autenticação ou chaves de segurança.

- Use um gerenciador de senhas para gerar e armazenar senhas únicas.

- Habilite alertas de atividade de segurança no Gmail e revise-os semanalmente.

- Revise periodicamente aplicativos com acesso à conta e remova permissões obsoletas.

- Faça backup regular de e‑mails importantes (exportar/Google Takeout) e armazene offline.

Privacidade e pontos de atenção locais

- Se sua conta estiver vinculada a serviços financeiros, avise bancos e plataformas de pagamento imediatamente.

- Para contas corporativas, contate o administrador do domínio para ações de contenção.

- Em alguns países, notificações de violação podem ter exigências legais — consulte suporte jurídico se dados sensíveis forem expostos.

Quando escalar para autoridades e organizações

- Quando houver roubo de identidade, fraude financeira ou extorsão.

- Se a invasão afetar clientes ou dados sensíveis de terceiros.

- Registre ocorrência em polícia local e guarde provas (logs, e‑mails, capturas de tela).

O que eu aprendi e mudanças práticas que implementei

Depois da invasão eu:

- Passei a usar senhas realmente únicas e longas (passphrase).

- Ativei 2FA com app de autenticação e guardei códigos de recuperação impressos.

- Troquei antivírus e executei varreduras semanais.

- Revisei periodicamente sessões e apps com acesso.

- Passei a ter um procedimento de resposta com passos pré‑definidos.

Perguntas frequentes

Como sei que fui invadido?

Sinais comuns: e‑mails enviados que você não escreveu, alterações em filtros/encaminhamentos, solicitações de redefinição que você não pediu, notificações de login de locais estranhos.

O Google pode devolver minha conta sem formulário?

Às vezes sim, se você conseguir provar propriedade via senha antiga ou dispositivo já autenticado. Se não, o formulário de recuperação é o caminho padrão.

Devo mudar todas as senhas após recuperar o Gmail?

Sim: comece por contas críticas (financeiras, pagamentos, serviços que usam seu e‑mail para login) e depois avance para contas secundárias.

Posso confiar em conexões Wi‑Fi públicas para recuperação?

Não. Use rede de confiança ou VPN confiável ao recuperar contas sensíveis.

Resumo

Recuperar uma conta Gmail invadida exige ação rápida e método: sair de sessões, tentar recuperação em dispositivo limpo, fornecer informações precisas ao Google e, depois, endurecer a conta com senha forte, 2FA e revisão de acessos. Mantenha um checklist e procedures prontos — prevenção e reação bem executadas salvam tempo e prejuízo.

Extras: mantenha backups de e‑mail, use gerenciador de senhas e chaves de segurança quando possível. Monitore acessos e eduque contatos próximos sobre sinais de e‑mail comprometido.

Perguntas adicionais e contato

Se precisar de um checklist imprimível ou de um modelo de formulário para coletar informações antes de preencher o formulário do Google, eu posso gerar um template pronto para uso.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android