Remover e prevenir Mac Protector no macOS

Links rápidos

- Visão geral por capturas de tela da infecção do Mac Protector

- Remoção do Mac Protector / Mac Defender

- Como evitar ser infectado

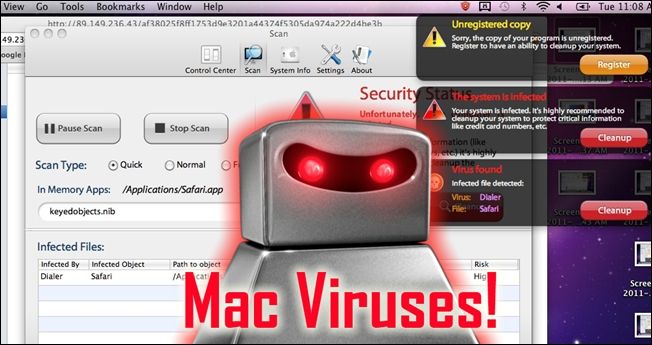

Todo usuário de Apple já ouviu que Macs são imunes a malware — isso não é verdade. Recentemente um falso antivírus tem sido distribuído na natureza para macOS. Este artigo explica como ele funciona, como removê-lo e como prevenir futuras infecções. O malware costuma aparecer com nomes como Apple Security Center, Apple Web Security, Mac Defender, Mac Protector, entre outros. Observação: este caso foi analisado em estações de trabalho reais; trata-se de um malware ativo.

Visão por capturas: como a infecção aparece

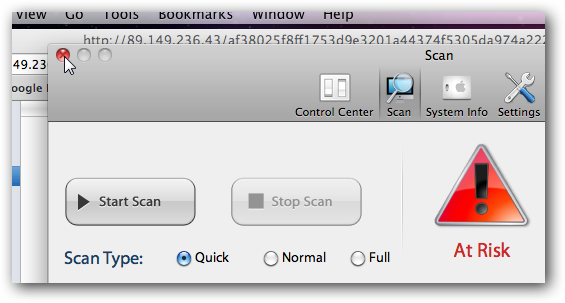

A infecção normalmente começa com um redirecionamento num site que exibe uma página que imita um diálogo legítimo do macOS.

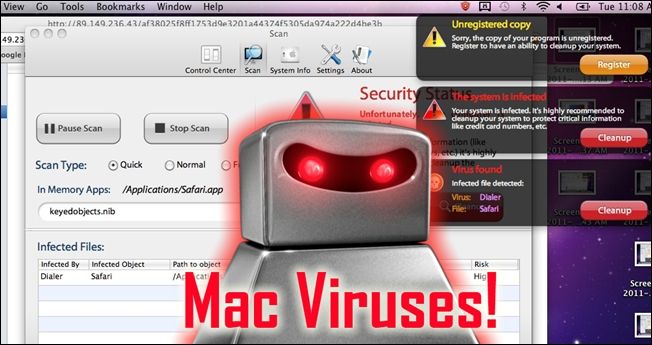

Se o usuário clicar em “Remove All” ou botão similar, um pacote (.pkg) começa a ser baixado — esse pacote instala o falso antivírus.

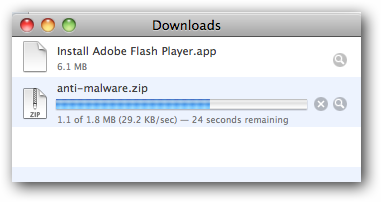

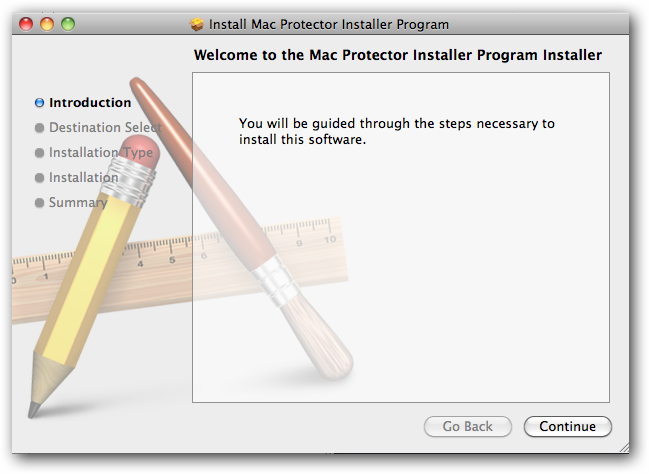

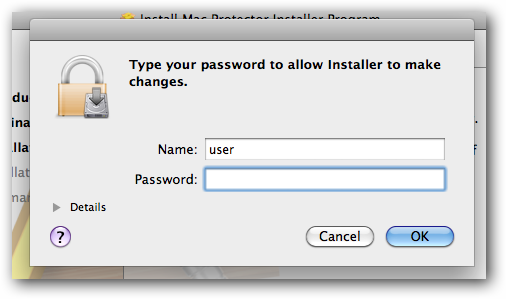

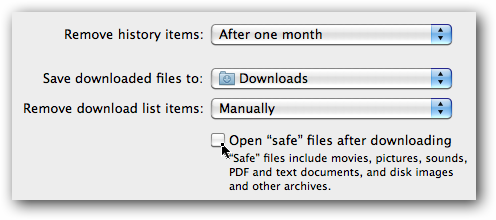

Depois do download, o instalador costuma iniciar automaticamente — caso o navegador esteja configurado para abrir “arquivos seguros” automaticamente. Atualmente o instalador requer interação manual e credenciais administrativas, mas isso pode mudar se vulnerabilidades futuras permitirem instalação sem intervenção.

Durante a instalação o macOS pedirá usuário e senha de administrador.

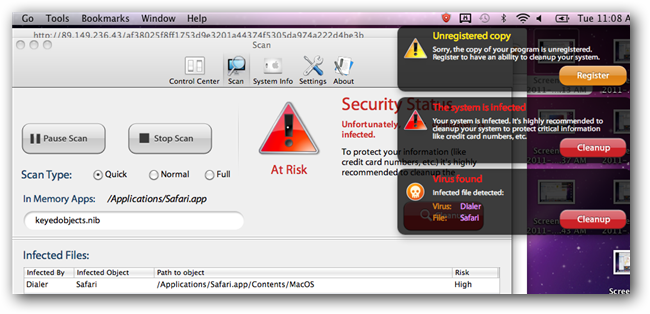

Após instalar, um ícone em forma de escudo pode aparecer na barra de menus.

O software finge baixar “definições” e, em seguida, bombardeia o usuário com alertas e notificações sobre uma infecção falsa.

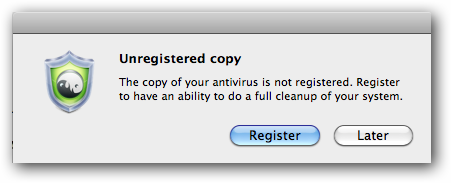

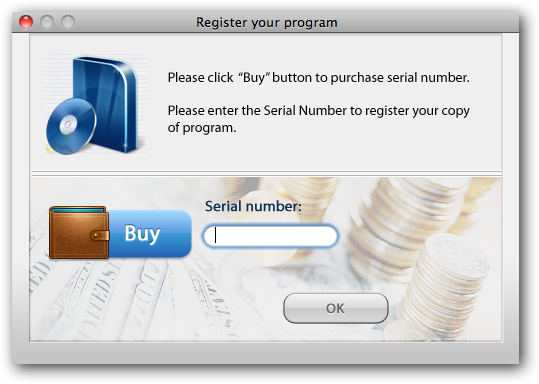

Ao clicar em “Cleanup” ou nas notificações, o aplicativo exige registro pago.

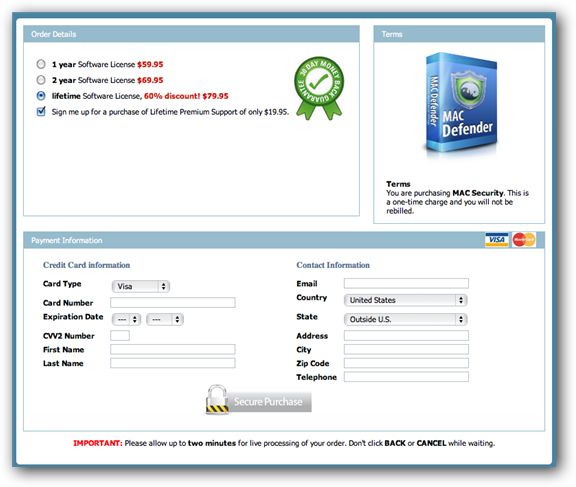

Se escolher registrar, o usuário é solicitado a inserir dados do cartão de crédito — não os digite nem submeta essas informações.

Ao fechar a janela, o app pode exigir um “serial” para continuar, pressionando o utilizador a comprar algo.

Remoção do Mac Protector / Mac Defender

Importante: se você suspeita que digitou dados financeiros dentro da janela de registro, siga o runbook de resposta mais abaixo antes de remover apenas o software.

Siga estes passos para remoção manual básica:

- Feche todas as janelas do falso antivírus usando Command+Q ou clicando no botão vermelho (fechar).

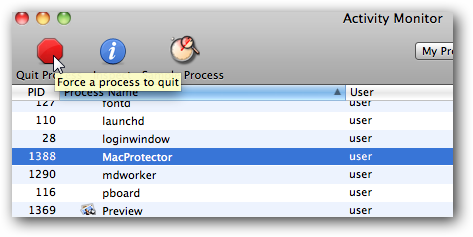

- Abra Finder → Aplicativos → Utilitários → Monitor de Atividade. Localize o processo com nome MacProtector, MacDefender ou similar e clique em “Sair do Processo” (Quit Process).

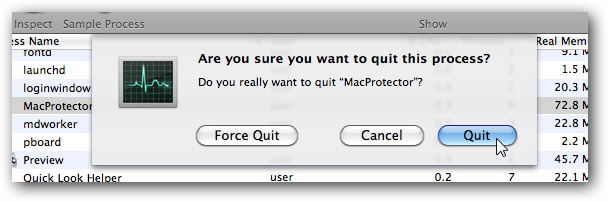

- Confirme que deseja encerrar o processo.

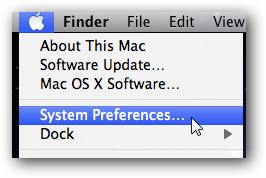

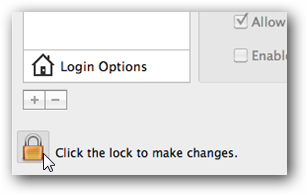

- Abra o menu Apple → Preferências do Sistema → Contas (ou Usuários e Grupos, dependendo da versão). Se o cadeado estiver fechado, clique e autentique com sua senha de admin.

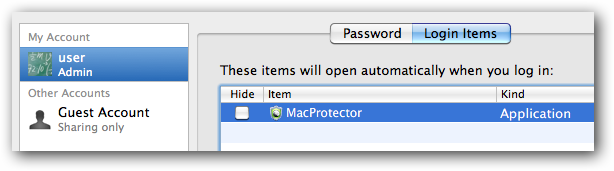

- Selecione seu usuário → aba Itens de Início de Sessão (Login Items). Localize a entrada do MacProtector e remova-a clicando no botão menos (-).

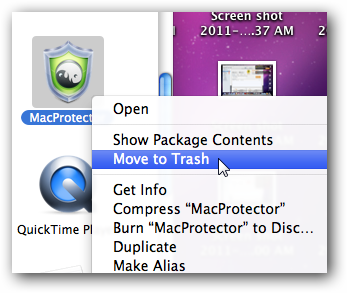

- Volte à pasta Aplicativos e mova o aplicativo MacProtector (ou nome equivalente) para o Lixo. Esvazie o Lixo.

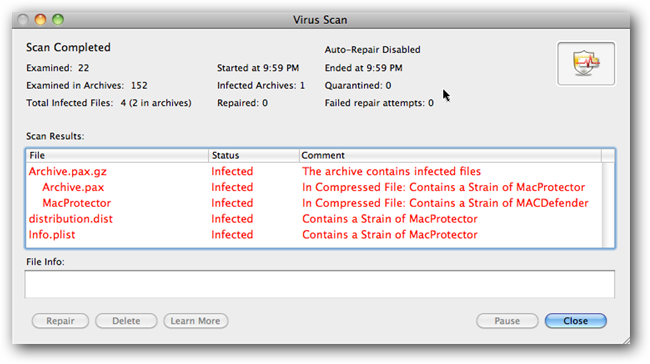

- Reinicie o Mac e execute um escaneamento completo com um antivírus confiável (Symantec, Malwarebytes para Mac, Intego, etc.). Se já usar Symantec Endpoint, faça a atualização de definições e execute o scan.

- Opcional: verifique os seguintes locais para restos manuais do malware e remova arquivos relacionados (faça backup antes):

- /Library/LaunchAgents

- /Library/LaunchDaemons

- ~/Library/Preferences

- ~/Library/Application Support

Nota: Remover arquivos do sistema requer cuidados; se incerto, peça suporte técnico.

Procedimentos para prevenção

Boas práticas para reduzir risco de infecção:

- Não clique em avisos ou popups suspeitos — feche a aba ou janela. Use o histórico do navegador para voltar a um site anterior.

- No Safari, desative a opção que abre “arquivos seguros” automaticamente após o download: Safari → Preferências → Geral → desmarcar “Abrir arquivos seguros após o download”.

- Mantenha o macOS e todos os aplicativos atualizados.

- Use contas sem privilégios administrativos para atividades diárias. Use a conta administrador apenas para instalar software confiável.

- Use um antivírus/antimalware confiável e mantenha definições atualizadas. Escaneie downloads antes de abrir.

- Habilite extensões do navegador que bloqueiem scripts/popup e bloqueadores de conteúdo (uBlock Origin, NoScript-like) quando apropriado.

- Desconfie de downloads via redes P2P, sites de terceiros e anexos suspeitos.

Se um site já foi identificado como malicioso por navegadores ou pelo Google Safe Browsing, evite-o — o Google pode mostrar avisos automaticamente.

Runbook de incidente (passos rápidos se houver possível comprometimento financeiro)

- Isolar: desconecte o Mac da rede (Wi‑Fi/LAN) para evitar exfiltração de dados.

- Capturar evidências: tire screenshots das janelas do falso antivírus e salve logs do console. Não desligue imediatamente se for necessário coletar dados forenses; consulte um analista.

- Encerrar processos maliciosos (Monitor de Atividade) e remover item de login conforme instruções acima.

- Remover aplicativo e arquivos associados (veja locais acima) e reiniciar em modo seguro se necessário.

- Escanear com antivírus atualizado e verificar histórico de downloads.

- Se dados de cartão foram informados: contactar banco/administrador de cartão para bloquear/monitorar transações e solicitar estorno se houver fraude.

- Mudar senhas de contas sensíveis (Apple ID, e‑mail, bancos) a partir de um sistema limpo.

- Documentar e, se for ambiente corporativo, encaminhar para equipe de segurança/IR.

Importante: se houver suspeita de que credenciais de admin foram comprometidas, reinstale o macOS a partir de mídia confiável após backup dos dados essenciais e análise.

Fluxograma de decisão (ajuda a decidir ação imediata)

flowchart TD

A[Popup falso detectado] --> B{Você clicou em download?}

B -- Não --> C[Fechar aba/limpar cache]

B -- Sim --> D{Instalador abriu?}

D -- Não --> E[Apagar arquivo .pkg e escanear]

D -- Sim --> F{Você inseriu senha admin?}

F -- Não --> G[Cancelar instalação/forçar saída e remover .pkg]

F -- Sim --> H{Você digitou dados de cartão?}

H -- Não --> I[Remover app + escanear + mudar senhas por precaução]

H -- Sim --> J[Isolar máquina + contactar banco + seguir runbook]

C & E & G & I & J --> K[Fim: reportar e monitorar]Checklists por função

Checklist — Usuário final

- Não inserir dados de pagamento em janelas inesperadas.

- Fechar popup e limpar a aba do navegador.

- Desativar “abrir arquivos seguros” no Safari.

- Reportar ao suporte se em ambiente corporativo.

Checklist — Administrador de TI

- Isolar máquina comprometida da rede.

- Executar runbook e coletar evidências.

- Remover processo, item de login e app malicioso.

- Atualizar definições de antivírus e executar escaneamento em todo o domínio.

- Verificar logs de proxy e DNS para identificar origem.

Checklist — Respondente de Segurança/IR

- Fazer imagem forense se necessário.

- Analisar persistência (LaunchAgents/Daemons), crontabs e chaves.

- Verificar comunicações de rede para C2 (comando e controle).

- Contatar partes afetadas e assessorar mitigação de risco.

Casos de teste / Critérios de aceitação para remoção

- O processo MacProtector não aparece no Monitor de Atividade.

- Não existe entrada relacionada em Itens de Início de Sessão.

- Nenhuma janela de alerta do falso antivírus aparece após reiniciar.

- Escaneamento com antivírus não retorna detecções relacionadas.

- Navegador não abre automaticamente arquivos baixados.

Endurecimento e controles recomendados

- Limitar contas administrativas e usar autenticação de dois fatores onde disponível.

- Aplicar políticas de bloqueio de execução para aplicações não autorizadas (MDM ou Gatekeeper configurado): permitir apenas apps assinados ou notarizados.

- Implementar backup regular e verificado para recuperação após reinstalação.

- Utilizar filtros de conteúdo e DNS seguros para reduzir acesso a sites maliciosos.

Glossário (1 linha cada)

- Gatekeeper: mecanismo do macOS que valida apps assinados/notarizados.

- LaunchAgent / LaunchDaemon: serviços que iniciam processos automaticamente no macOS.

- Runbook: procedimento passo a passo para responder a incidentes.

Conclusão

O Mac Protector é um exemplo clássico de falso antivírus: engenharia social + interface convincente = vítimas. A combinação de boas práticas do usuário, minimização de privilégios e ferramentas de proteção atualizadas reduz muito o risco. Se houver exposição de dados financeiros, trate isso como incidente e siga o runbook.

Resumo final:

- Não pague nem forneça dados em janelas suspeitas.

- Remova o processo, o item de login e o aplicativo conforme indicado.

- Escaneie e monitore após a remoção; contate o banco se necessário.

Importante: se estiver inseguro sobre procedimentos manuais, procure suporte técnico qualificado para evitar perda de dados ou remoção incompleta.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android