Desativar compartilhamento protegido por senha no Windows 11

Compartilhar arquivos entre dispositivos locais deveria ser simples, mas o Windows 11 torna isso menos direto. Por padrão, o sistema exige credenciais para acessar pastas e impressoras compartilhadas — uma configuração segura, porém incômoda em redes domésticas. Este guia mostra como desligar o compartilhamento protegido por senha, avalia riscos e apresenta alternativas mais seguras.

O que significa “compartilhamento protegido por senha”

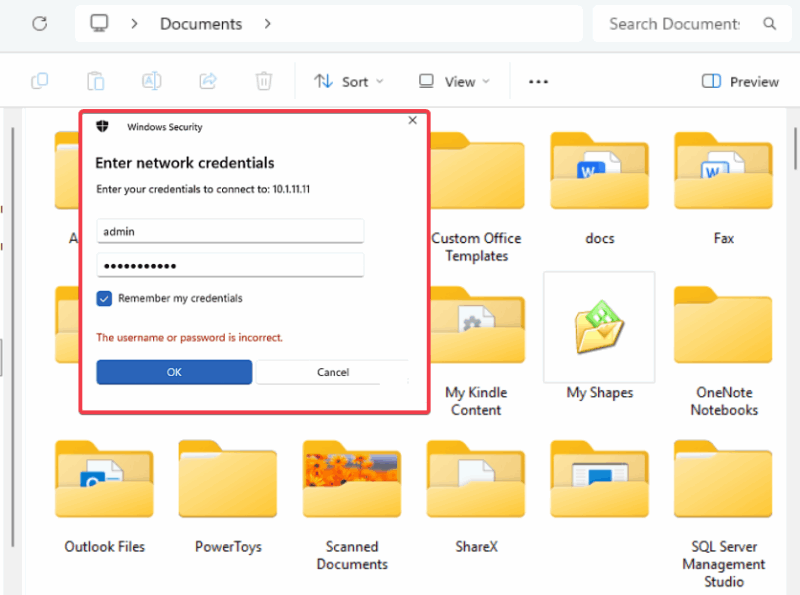

O compartilhamento protegido por senha exige um nome de usuário e senha para acessar recursos compartilhados (arquivos, pastas, impressoras) em sua máquina.

Em redes públicas ou corporativas, essa proteção faz sentido. Em uma rede doméstica totalmente confiável, muitos usuários a desativam para transferências rápidas. Atenção: ao desativar, qualquer dispositivo conectado à mesma rede poderá acessar recursos compartilhados sem pedir credenciais.

Importante: se você optar pela alteração, mantenha backup das configurações e tenha um plano para reativar a proteção quando necessário.

Métodos para desativar

A seguir, dois métodos: via Painel de Controle (GUI) e via Editor do Registro (persistente). Ambos exigem privilégios de administrador.

Usando o Painel de Controle

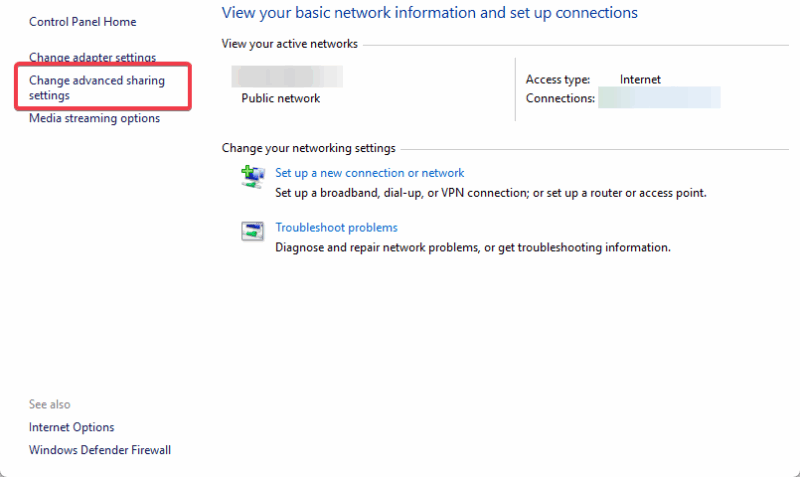

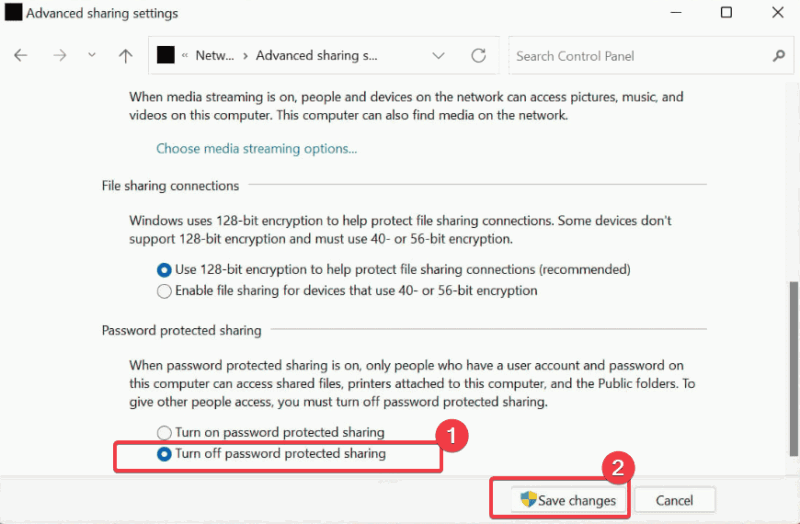

- Abra o menu Iniciar e procure por “Painel de Controle”. Abra-o.

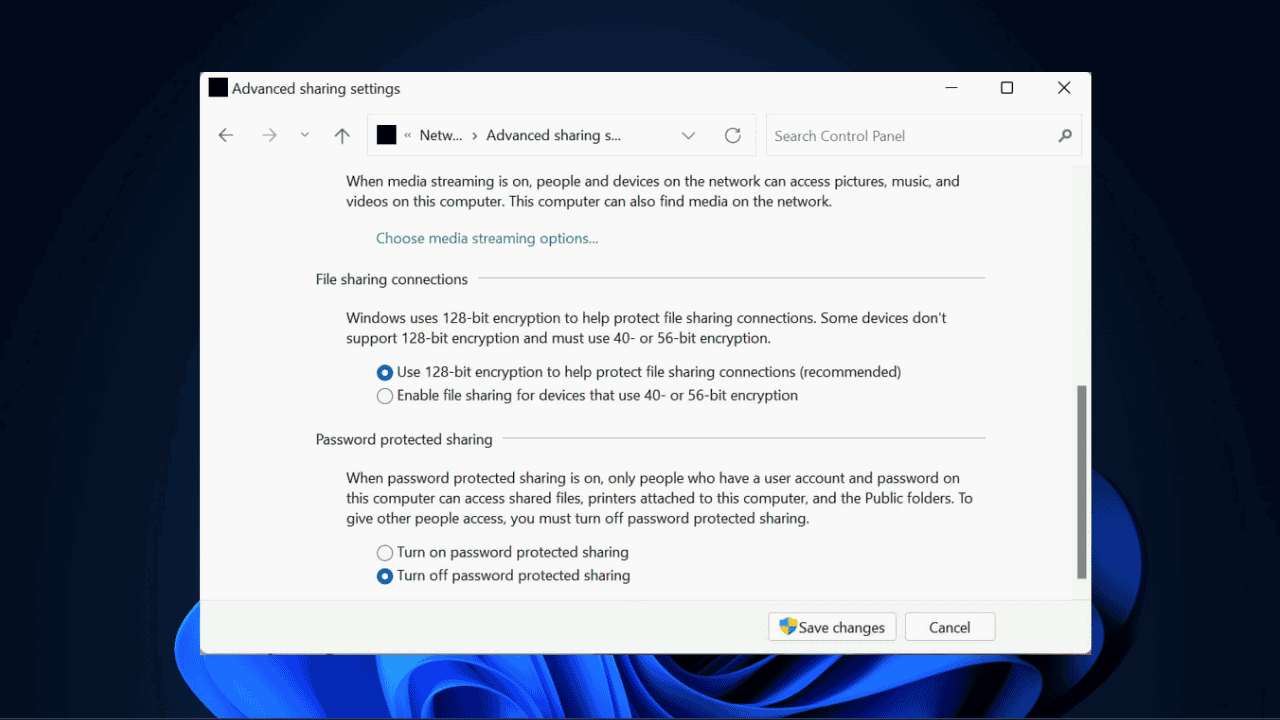

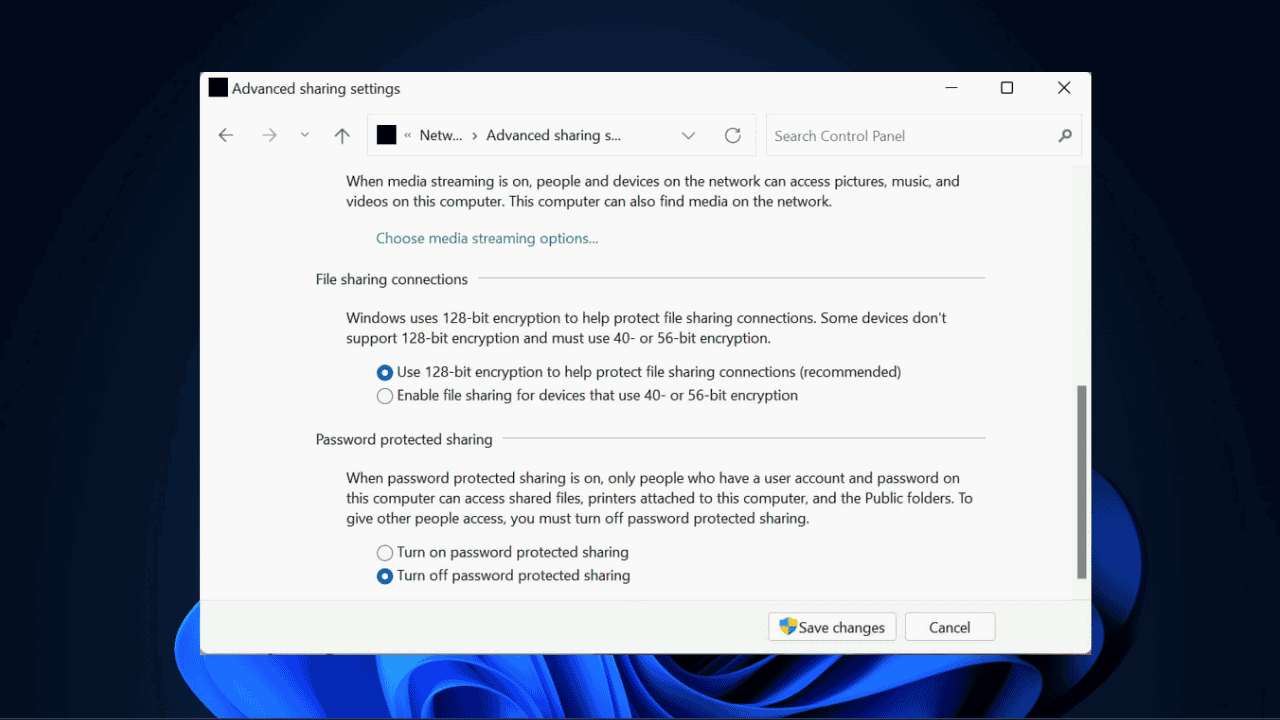

- Navegue até Rede e Internet -> Central de Rede e Compartilhamento -> Alterar configurações de compartilhamento avançadas.

- Expanda a seção “Todas as redes”.

- Em “Compartilhamento protegido por senha”, selecione “Desativar o compartilhamento protegido por senha”.

- Clique em “Salvar alterações”.

Nota: é necessário estar logado como administrador. Esse caminho usa elementos legados do sistema; por isso não aparece nas configurações modernas do Windows.

Usando o Editor do Registro (Regedit)

Se suas configurações voltam ao padrão automaticamente ou se você quer uma mudança que persista por mais tempo, ajuste o Registro.

Atenção: faça backup do Registro antes de editar. Mudanças incorretas podem prejudicar o sistema.

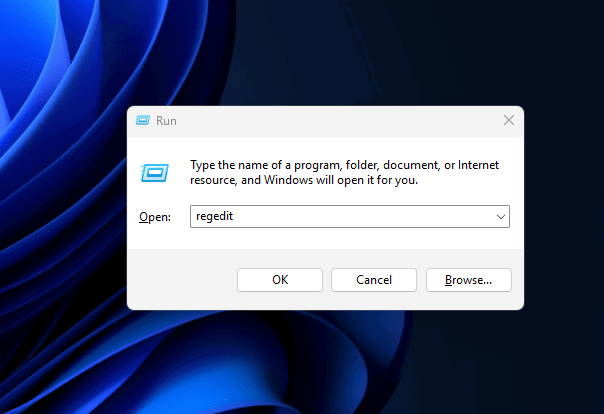

Pressione Windows + R, digite regedit e pressione Enter.

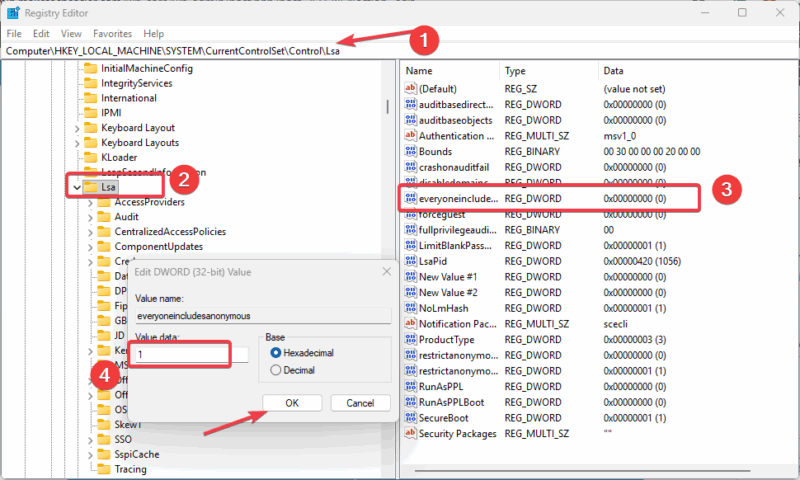

Navegue até:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LsaAltere o valor de everyoneincludeanonymous para 1.

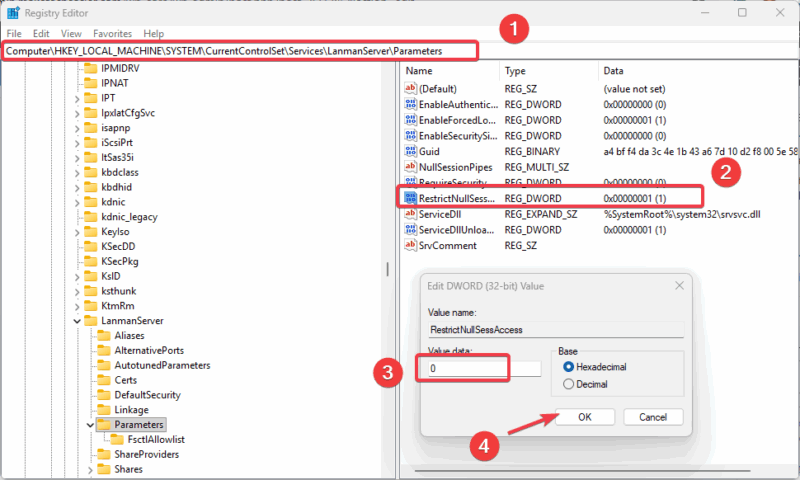

Em seguida, abra:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\ParametersDefina restrictnullsessaccess para 0.

Reinicie a máquina para garantir que as alterações entrem em vigor.

Riscos e considerações

Desativar a proteção reduz a barreira de entrada para quem está na mesma rede. Riscos principais:

- Acesso não autorizado: quem tiver conexão local pode ler/escrever em shares abertos.

- Exploração por malware: malwares na mesma rede podem proliferar via compartilhamentos.

- Vazamento de dados: arquivos pessoais podem ficar expostos sem autenticação.

Exemplo real: em redes Wi-Fi mal configuradas, dispositivos vizinhos já conseguiram acessar pastas compartilhadas quando a proteção estava desativada.

Quando manter a proteção ligada:

- Redes públicas.

- Redes corporativas com políticas de segurança.

- Redes domésticas com dispositivos de convidados frequentes.

Quando considerar desligar temporariamente:

- Transferências rápidas entre dispositivos confiáveis e isolados.

- Cenários de diagnóstico onde a autenticação atrapalha testes.

Alternativas mais seguras para compartilhar arquivos

- Contas de convidado ou usuários locais com permissões limitadas. Crie um usuário específico com acesso apenas à pasta necessária.

- OneDrive, Google Drive ou serviços de nuvem: fáceis, logados por conta e com opções de compartilhamento controlado.

- Arquivos protegidos por senha ou contêineres criptografados (por exemplo, 7-Zip com criptografia AES).

- Servidores SMB configurados com permissões granulares e auditoria.

- Transferências temporárias via FTP/SFTP em um servidor local com credenciais de curto prazo.

Observação: a nuvem adiciona dependência de terceiros e requisitos de largura de banda, mas melhora controle e rastreabilidade.

Mini-metodologia para decidir (passo a passo)

- Identifique a sensibilidade dos arquivos.

- Avalie quem precisa de acesso e por quanto tempo.

- Priorize alternativas seguras (conta convidado, nuvem, criptografia).

- Se decidir desativar, documente o motivo e defina prazo para reativar.

- Monitore logs e dispositivos na rede após a alteração.

Checklist por função

Administrador doméstico:

- Fazer backup do Registro.

- Aplicar alteração via Painel de Controle.

- Reiniciar e testar acesso.

- Reativar proteção após uso.

Usuário avançado / TI:

- Aplicar ajustes no Regedit se necessário.

- Aplicar regras de firewall local para limitar IPs confiáveis.

- Implementar logs e alertas.

Usuário casual:

- Preferir OneDrive ou pendrive.

- Evitar desativar em redes desconhecidas.

Runbook de incidente: como revertê-lo rapidamente

- Identifique atividade suspeita em um compartilhamento.

- Desconecte o dispositivo comprometido da rede.

- Reative o compartilhamento protegido por senha (Painel de Controle) e/ou reverta valores do Registro para defaults.

- Troque credenciais locais e revise permissões de pastas.

- Escaneie rede e sistemas com antivírus/antimalware.

- Analise logs e determine escopo do acesso indevido.

Testes e critérios de aceitação

- Teste 1: Acesso local autorizado sem senha (esperado somente se a alteração foi aplicada).

- Teste 2: Acesso de um dispositivo externo à rede (deve falhar se firewall/router bloquear).

- Critério de aceitação: após reativar a proteção, todos os acessos anônimos retornam a solicitar credenciais.

Matriz de risco (qualitativa)

| Ação | Impacto | Probabilidade | Mitigação |

|---|---|---|---|

| Desativar proteção em rede doméstica fechada | Médio | Baixa | Reativar após uso; restringir SSID convidados |

| Desativar em Wi‑Fi público | Alto | Alta | Não aplicar; usar VPN |

| Ajuste no Registro sem backup | Alto | Média | Fazer backup do Registro |

Quando essa abordagem falha

- Se roteadores e switches isolarem clientes por VLAN, desativar a proteção pode não resolver o problema de acesso.

- Em ambientes gerenciados por políticas de grupo (GPO), suas alterações locais podem ser revertidas automaticamente.

- Em redes com dispositivos Apple/Samba desatualizados, problemas de compatibilidade SMB podem impedir acesso mesmo com proteção desligada.

Compatibilidade e notas de migração

- SMBv1: riscos de segurança; não dependa dele. Prefira SMBv2/SMBv3.

- Políticas de grupo (Windows Server): verifique GPOs antes de editar o Registro.

- Mac e Linux: para acesso via SMB, confirme permissões e autenticação. Use credenciais locais quando possível.

Galeria de casos extremos

- Rede estendida de vizinhos: alto risco de exposição de mídia pessoal.

- Impressora antiga compartilhada: pode aceitar conexões anônimas inesperadas.

- NAS com permissões abertas: desative compartilhamentos públicos no próprio NAS.

Glossário (1 linha cada)

- SMB: Protocolo de compartilhamento de arquivos da Microsoft.

- GPO: Política de Grupo usada em redes corporativas.

- Regedit: Editor do Registro do Windows para configurações avançadas.

Fluxo de decisão (Mermaid)

flowchart TD

A[Precisa compartilhar arquivos?] --> B{A rede é confiável?}

B -- Sim --> C{Tempo limitado?}

B -- Não --> D[Usar nuvem/conta convidado/VPN]

C -- Sim --> E[Desativar via Painel de Controle temporariamente]

C -- Não --> F[Criar usuário limitado / usar criptografia]

E --> G[Reativar proteção após uso]

F --> GSugestão de segurança extra

- Ative WPA2/WPA3 no roteador.

- Configure SSID separado para convidados.

- Use firewall local para limitar IPs que acessam os compartilhamentos.

Notas sobre privacidade e conformidade

Se você manipula dados pessoais de terceiros, considere requisitos legais (por exemplo, proteção de dados). Desativar autenticação pode aumentar o risco de exposição — avalie impacto e registre justificativas.

Conclusão

Desativar o compartilhamento protegido por senha no Windows 11 resolve o problema da conveniência, mas troca segurança por facilidade. Para a maioria dos usuários domésticos, alternativas como contas limitadas, nuvem ou criptografia oferecem um balanço melhor. Se for necessário desativar, documente as alterações, limite o tempo de exposição e restaure as configurações assim que possível.

Resumo rápido:

- Use o Painel de Controle para uma alteração imediata e reversível.

- Use o Editor do Registro para persistência, com cuidado.

- Priorize alternativas mais seguras sempre que possível.

Importante: mantenha backups e monitore sua rede após qualquer alteração.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android