Windows에서 최근에 연 파일 목록 확인하기 — OSFV 사용법

빠른 링크

- What is Open Save Files View?

- Downloading the Program

- Using OSFV

- Language Options

중요: 이 도구는 로컬 사용자 계정의 레지스트리를 읽습니다. 시스템 전반의 포렌식 증거를 수집하려면 전문 포렌식 도구와 절차를 사용해야 합니다.

Open Save Files View(OSFV)란

Open Save Files View(이하 OSFV)는 Nirsoft에서 배포하는 소형 유틸리티입니다. 이 프로그램은 Windows 레지스트리의 두 위치(OpenSavePidlMRU 및 OpenSaveMRU)를 읽어, 사용자가 최근에 연 파일들의 목록과 관련 속성을 표시합니다.

한 줄 정의: OSFV는 사용자가 최근에 연 파일들을 빠르게 조회하고 선택 항목을 내보낼 수 있는 읽기 전용 레지스트리 뷰어입니다.

표시되는 주요 정보:

- 파일 이름

- 파일 형식(확장자)

- 열린 순서(최근 접근 순)

- 해당 형식에서 마지막으로 열린 시간

- 생성 및 수정 시간(날짜/시간)

- 파일 크기

- 파일 속성 관련 메타데이터

호환성: 32비트 및 64비트 Windows에서 모두 동작합니다.

다운로드 방법

- Nirsoft 공식 웹사이트에서 OpenSaveFilesView 페이지로 이동합니다.

- 페이지 하단에서 운영체제에 맞는 32비트 또는 64비트 버전을 다운로드합니다.

- 다운로드한 ZIP 파일의 압축을 풀고, 바탕화면에 새 폴더(예: “OSFV”)를 만들고 그 안에 파일을 추출합니다.

설치 팁: 설치 프로그램 형식이 아닌 포터블 실행 파일이므로 시스템에 설치하지 않고 바로 실행할 수 있습니다. 단, 관리자 권한이 필요한 레지스트리 영역은 읽지 못할 수 있으니 결과가 예상과 다르면 권한을 확인하세요.

OSFV 사용법

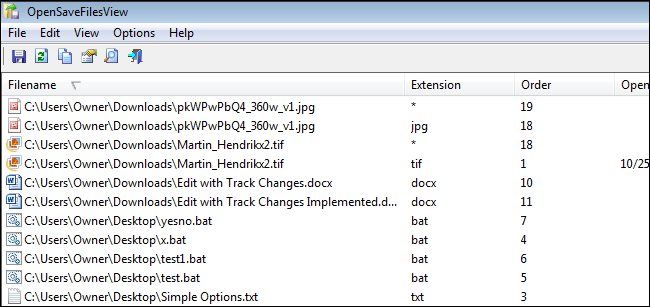

- 압축을 푼 폴더에서 “OpenSaveFilesView.exe”를 더블 클릭하여 실행합니다.

- 프로그램이 로드되면 레지스트리에서 수집한 최근 파일 목록이 표 형태로 표시됩니다.

메인 창에서 할 수 있는 기본 작업:

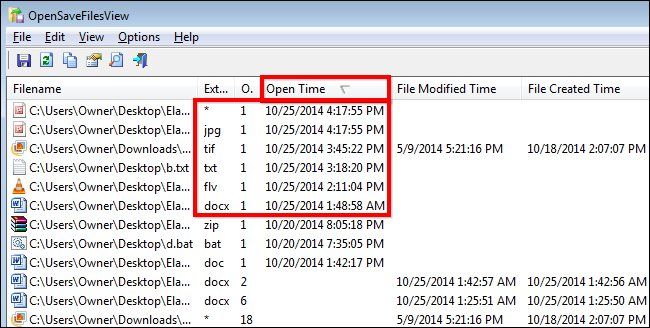

- 열 시간 기준 정렬: “Open Time” 열 헤더를 클릭하여 최근 접근 순으로 정렬합니다. 헤더를 두 번 클릭하면 내림차순(최신 → 과거)으로 정렬됩니다.

- 수정 시간 확인: “File Modified Time” 열로 파일이 실제로 수정된 시점을 확인할 수 있습니다.

- 선택 항목 저장: Ctrl 키로 여러 파일을 선택한 뒤 윈도우 상단의 저장 버튼을 눌러 텍스트 파일(.txt)로 내보낼 수 있습니다. 기본 저장 위치는 실행 파일이 있는 폴더입니다.

최근에 연 문서 확인 예시

실제 사용 시나리오:

- 누군가 컴퓨터를 사용했고 인터넷만 썼다고 주장하는 경우, 이 도구를 실행하여 “Open Time” 기준으로 정렬하면 어떤 파일을 가장 최근에 열었는지 빠르게 파악할 수 있습니다.

- 이미지·문서·동영상 등 파일 타입별로 최근 접근 기록을 필터링하거나 정렬해 의심스러운 활동을 좁힐 수 있습니다.

파일 수정 증거 만들기

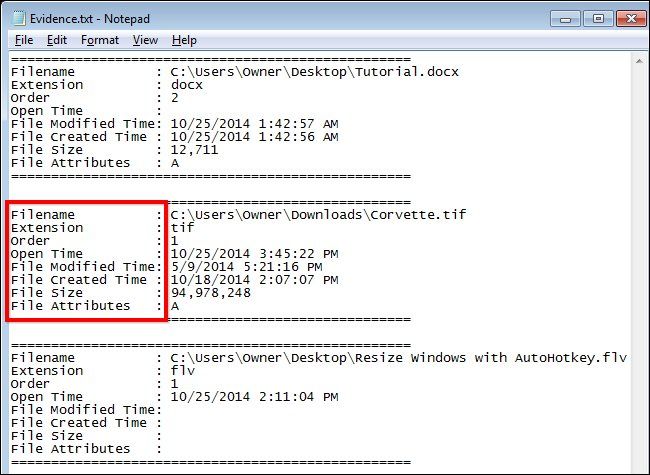

- 파일이 수정되지 않았음을 증명하려면 “File Modified Time” 열을 기준으로 내림차순 정렬합니다.

- Ctrl 키를 누른 뒤 검사하려는 파일들을 선택합니다(예: .tif 파일, Word 문서, FLV 동영상 등).

- 상단의 저장 아이콘을 클릭해 선택 항목을 텍스트로 저장합니다. 저장된 텍스트 파일은 타임스탬프, 경로, 파일 크기 등 세부 정보를 포함합니다.

저장된 파일을 더블 클릭하면 아래와 같이 각 항목의 전체 세부 정보가 포함된 텍스트 파일이 열립니다.

언어 팩 사용 방법

OSFV는 추가로 네 개의 언어(네덜란드어, 독일어, 그리스어, 러시아어)를 지원합니다. 언어를 설치하려면:

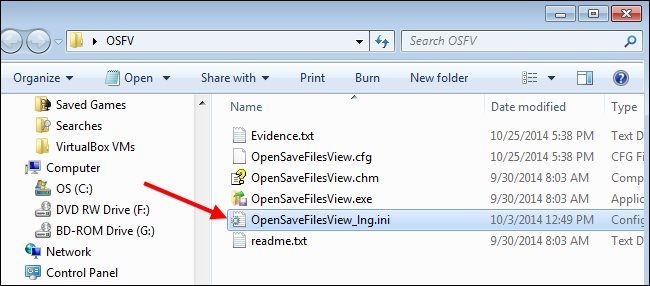

- 원하는 언어 링크에서 ZIP 파일을 다운로드합니다.

- 압축을 풀어 “opensavefilesview_lng.ini” 파일을 추출합니다.

- 추출한 파일을 OSFV 실행 파일이 있는 폴더(예: 바탕화면의 “OSFV”)로 이동합니다.

- 프로그램을 다시 실행하면 UI가 선택한 언어로 표시됩니다.

언어 팩 제거: 기본 영어로 돌리려면 해당 ini 파일을 삭제하고 프로그램을 재실행하면 됩니다.

실무에 바로 쓰는 체크리스트

관리자/소유자 체크리스트:

- OSFV 다운로드 후 폴더를 별도로 생성하고 압축을 푸세요.

- 실행 전 백신 경고 또는 실행 권한을 확인하세요(포터블 실행 파일에 따라 차단될 수 있음).

- 증거 보존이 목적이라면 결과 파일을 읽기 전용으로 잠그고 원본 폴더에서 복사본을 보관하세요.

IT/보안 담당자 체크리스트:

- OSFV 결과는 사용자의 로컬 레지스트리 기반이므로 전체 디스크 포렌식 결과와 교차검증하세요.

- 원격 시스템의 증거 수집 시에는 관리자 권한과 법적 절차를 확인하세요.

- 로그 조작 가능성(레지스트리 수동 편집 등)을 고려해 추가 메타데이터를 확보하세요.

조사관(내/외부) 체크리스트:

- 의심 파일을 선택해 텍스트로 저장하고 파일 해시(SHA-256 등)를 별도 툴로 계산해 독립 증거를 확보하세요.

- 파일의 실제 온디스크 타임스탬프와 OSFV가 표시한 레지스트리 타임스탬프를 비교하세요.

- 분석 단계에서 원본 파일 접근은 읽기 전용으로 하세요.

미니 방법론(간단 절차)

- 목표 정의: 무엇을 확인할 것인지(최근 문서, 특정 확장자, 수정 여부)를 정합니다.

- 데이터 수집: OSFV 실행 및 필요한 항목 선택 후 내보냅니다.

- 교차검증: 파일 시스템의 실제 파일 메타데이터·시스템 로그·백업 기록과 비교합니다.

- 문서화: 내보낸 텍스트 파일과 스크린샷을 날짜·시간을 포함해 보고서에 첨부합니다.

결정 트리(빠른 판단 흐름)

flowchart TD

A[문제: 최근 파일 접근 확인 필요] --> B{로컬 머신인가?}

B -- 예 --> C[OSFV 실행]

B -- 아니오 --> D[원격 접근 또는 포렌식 툴 사용]

C --> E{파일 목록에서 의심 항목 발견?}

E -- 예 --> F[항목 선택 후 내보내기; 교차검증 수행]

E -- 아니오 --> G[추가 로그/백업 확인]호환성 및 제한 사항

- OSFV는 레지스트리의 OpenSavePidlMRU 및 OpenSaveMRU 키를 기반으로 동작합니다. 모든 애플리케이션이나 사용자 활동이 이 키에 기록되는 것은 아닙니다.

- 일부 포터블 애플리케이션이나 레지스트리를 사용하지 않는 앱은 목록에 나타나지 않습니다.

- 레지스트리 수동 편집이나 클린업 유틸리티(예: CCleaner)로 인해 기록이 사라질 수 있습니다.

- 관리자 권한으로 실행하지 않으면 일부 계정 데이터에 접근하지 못할 수 있습니다.

개인정보 및 보안 관점

- OSFV는 로컬 레지스트리 정보를 읽어 표시합니다. 민감한 개인 데이터(문서 내용 자체)는 표시하지 않으나 파일 경로와 파일명, 타임스탬프 등은 노출됩니다.

- 증거 수집 목적일 경우 관련 지역의 법적·규정 요구사항(예: 개인정보 보호법, 내부 정책)을 준수하세요.

- 수집한 목록을 외부로 전송할 때는 암호화된 채널을 사용하고 접근 권한을 최소화하세요.

언제 사용하면 안 되는 경우(반례)

- 전체 디스크 이미지 기반의 법적 포렌식이 필요한 경우: OSFV는 보조 도구일 뿐이며 정밀 포렌식 툴을 대체하지 않습니다.

- 레지스트리 로그가 이미 삭제되거나 덮어쓰기된 경우: OSFV에서 결과를 얻지 못할 수 있습니다.

- 원격 또는 비관리형 환경에서 중앙집중식 로그가 필요한 경우: SIEM/EDR 솔루션을 사용하세요.

검사 기준(검토 기준)

- 올바른 파일이 내보내졌는가: 내보낸 텍스트 파일에 선택한 항목의 전체 메타데이터가 포함되어야 합니다.

- 타임스탬프 일관성: Open Time, Modified Time이 서로 모순되지 않아야 합니다(필요 시 파일시스템 메타데이터와 비교).

- 보존성: 증거 파일은 원본과 분리해 읽기 전용으로 보관되어야 합니다.

요약

- OSFV는 Windows의 OpenSavePidlMRU와 OpenSaveMRU 레지스트리를 읽어 최근에 연 파일 목록과 메타데이터를 보여주는 경량 도구입니다.

- 다운로드 후 바로 실행할 수 있으며, 선택 항목을 텍스트로 저장해 간단한 증거 수집에 활용할 수 있습니다.

- 한계(모든 활동을 포착하지 못함)와 개인정보 보호 요구사항을 인지하고, 포렌식 목적에는 전문 툴과 절차를 병행하세요.

Image Credit: Theen Moy on Flickr