TL;DR

EnpassはLinuxネイティブで動作するパスワードマネージャです。ローカルでの暗号化(SQLCipherによる256ビット)とクラウド同期機能を組み合わせ、複数サービスのパスワードやID情報を一元管理できます。この記事ではインストール、パスワード追加、同期設定、セキュリティ対策、導入チェックリストと運用プレイブックを提供します。

概要

Enpassは多くのLinuxディストリビューションで動作するデスクトップ向けのパスワード管理アプリです。ソースの一部(暗号化エンジンとしてのSQLCipher)はフリーソフトウェアを利用していますが、アプリ全体は商用版として配布される点に注意してください。主な機能はローカルデータベースでの安全な保存、パスワード生成、クラウド同期、各種カード形式での情報整理です。

重要な用語の短い定義:

- SQLCipher: データをローカルで暗号化するライブラリ。256ビット暗号をサポートします。

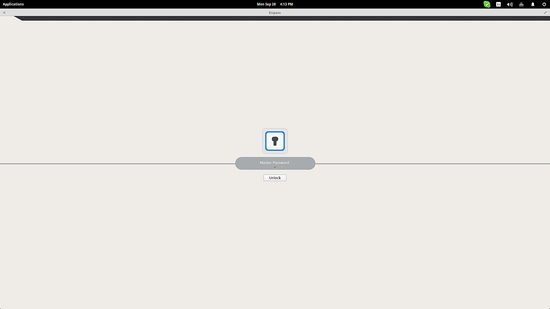

- マスターパスワード: Enpassデータ全体の鍵。忘れると復元不可です。

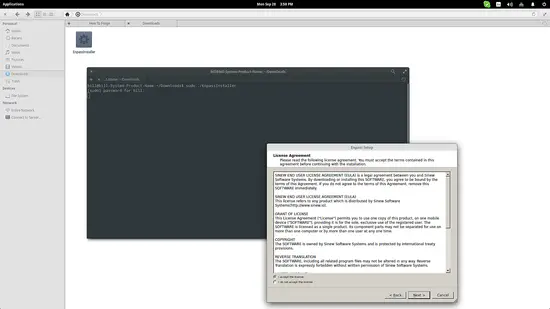

インストール

- 公式ページからLinux版をダウンロードします(メールでダウンロードリンクが届きます)。

- ダウンロードしたファイルを右クリックして「プロパティ」で実行可能にするか、ターミナルで実行権限を付与します。

chmod +x ./Enpass-*.AppImage

./Enpass-*.AppImage注: AppImageやネイティブDEB/RPMパッケージなど、配布形式はディストリビューションによって異なります。Ubuntu系向けのリポジトリ追加方法は公式ガイドを参照してください。

注意: 実行ファイル名は環境により異なります。管理者権限を不用意に与えないようにしてください。

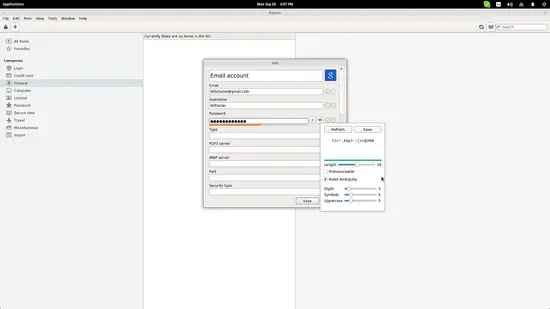

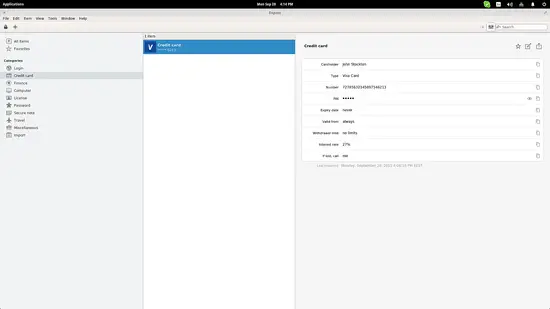

パスワードの追加

左サイドバーにカテゴリ(ログイン、クレジットカード、銀行情報など)が並びます。最初は何もないので、画面左上の「+(プラス)」ボタンで新規カードを追加します。追加画面では内蔵のパスワードジェネレーターを使えます。生成時は長さ、数字・記号の有無などを調整可能です。

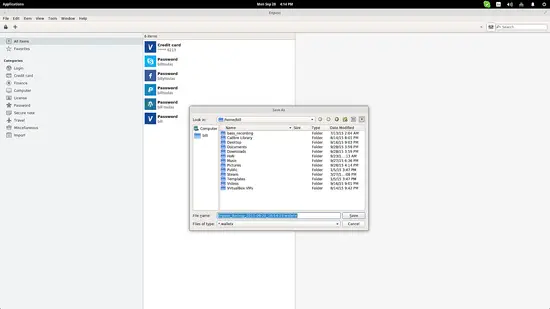

Enpassでは運転免許証やメモ、ソフトウェアライセンスなど、自由形式で多種の情報カードを作成できます。作成したデータは「File > Backup」から手動バックアップできます。

GUIは3カラム構成で、カテゴリ一覧→カード一覧→カード詳細の順に表示されます。多くの項目を扱う場合でも視認性が保たれる設計です。

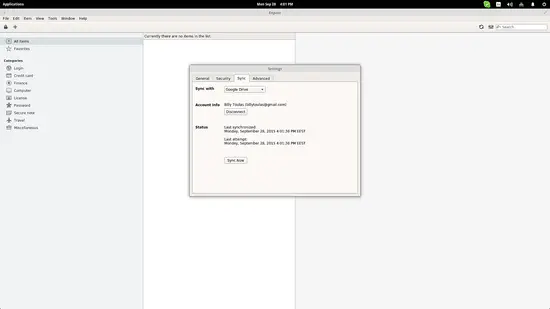

同期設定

Enpassはクラウドサービスと同期できます。サポートされる代表的なサービスはGoogle Drive、Dropbox、ownCloudです。同期設定は、メニューから「Tools > Settings > Sync」タブを開いて行います。同期を有効化すると、ローカルで暗号化されたファイルが選択したクラウドにアップロードされ、自動でバックアップ・複数デバイス間の同期が可能になります。

重要: クラウドにアップロードされるファイルはSQLCipherで暗号化されていますが、同期先サービスの設定(多要素認証、共有設定)も必ず確認してください。

セキュリティ

Enpassに情報を集中して保存することは利便性が高い半面リスクも伴います。主なセキュリティ要素は以下です。

- オフラインでの暗号化: SQLCipherで256ビット暗号化してからクラウドに送信されます。

- マスターパスワード: ソフト側で保存されず、ユーザーが知る唯一の鍵です。忘れると復元不可です。

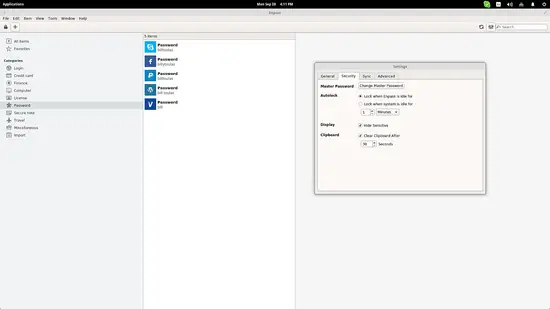

- 自動ロック: 「Tools > Settings > Security」でAutolockを有効にすると一定時間でロックされます。

- クリップボードの自動消去: コピーしたパスワードは数秒後にクリアされる設定がデフォルトで有効です。

重要: マスターパスワードは必ず安全な場所に記録せず、覚えるか物理的に安全な方法で保管してください。復元手段は提供されていません。

運用プレイブック(SOP)

以下は個人利用あるいはチームでEnpassを運用する際の基本手順です。

- 初期設定

- Enpassをインストールし、強力なマスターパスワードを設定する。

- 自動ロック時間を短め(1〜5分)に設定する。

- バックアップと同期

- クラウド同期を有効にする前にローカルバックアップを取得する(File > Backup)。

- 同期先には多要素認証を設定する。

- 日常運用

- アカウント追加時は内蔵ジェネレータで生成した長いパスワードを使用する。

- 定期的に(例: 6か月毎)パスワードの見直しを行う。

- インシデント対応

- データ漏えい懸念時はマスターパスワード変更とクラウド上のバックアップ削除を実施。

- 必要に応じて同期先の認証情報をローテーションする。

受け入れ基準

導入を「成功」とみなすための簡単な基準です。

- インストール後にマスターパスワードでログインできること。

- 主要なデバイス間で同期が確立されること(例: PC→クラウド→別PC)。

- 重要な項目(ログイン、銀行情報)を少なくとも1件以上追加・復元できること。

チェックリスト:導入前に確認すること

- マスターパスワードを決めた(かつ別に安全に保管した)

- 同期先で多要素認証を有効にした

- 自動ロックとクリップボード消去が設定済み

- 定期バックアップの運用方針を決めた

いつEnpassが向かないか(反例)

- 完全なオープンソースだけを採用したい場合。Enpassの一部はオープンですがアプリ全体は商用配布です。

- 企業で厳密な監査ログや集中管理(シングルサインオンや企業向けの鍵管理)が必要な場合。そうした要件では専用のエンタープライズ向けソリューションが適していることがあります。

代替アプローチ

- KeePass系(完全オープンソース、ローカルファイル管理+プラグインで拡張)

- ブラウザ組込型パスワードマネージャ(手軽だが機能とセキュリティオプションで差)

リスクと軽減策

- リスク: マスターパスワードを忘れること。軽減: マスターパスワードの覚え方(パスフレーズ)を採用し、物理的に安全な場所に復元ヒントを保管する。

- リスク: 同期先のアカウントが乗っ取られること。軽減: 同期先で多要素認証を有効にし、定期的に認証情報を確認する。

まとめ

EnpassはLinux環境で手軽に使えるパスワードマネージャで、ローカル暗号化とクラウド同期の両立が可能です。個人利用や軽いチーム利用では十分な機能を備えていますが、完全なオープンソースを重視するか、企業レベルの集中管理が必要な場合は代替案も検討してください。導入時はマスターパスワード、同期先のセキュリティ、定期バックアップの運用ルールを先に決めることが成功の鍵です。

重要: マスターパスワードは必ず自分だけが知るものにし、復元不能である点を理解した上で運用してください。