Cosa fare se il tuo account Gmail viene compromesso

Introduzione

Ammetto che la mia email è quasi la mia identità online. PayPal, lavori, contatti: tutto punta a quell’indirizzo. Pensavo che una password lunga fosse sufficiente, ma quando usi solo parole e numeri sei più vulnerabile di quanto immagini. Sono passato vicino a essere derubato dell’account e ho imparato la lezione nel modo più pratico: azione immediata e procedure chiare salvano il tuo accesso e la tua reputazione.

Questa guida traduce quell’esperienza in una procedura pratica. Copre cosa fare subito, come recuperare l’account, come rafforzare la protezione e come prevenire futuri attacchi. Include anche check-list, un playbook operativo, un runbook di incidente, una piccola metodologia per la gestione delle password e una mappa decisionale.

Importante: non inventare numeri o statistiche se non li possiedi. Qui trovate raccomandazioni pratiche e comprovate basate su procedure standard di sicurezza.

Perché accade: mental model semplice

- Attaccanti sfruttano credenziali deboli, sessioni attive, app autorizzate malevole o dispositivi infetti.

- Quando la tua attività online cresce, aumentano le superfici d’attacco: più servizi collegati = più punti vulnerabili.

Definizione rapida: verifica in due passaggi = meccanismo che richiede due prove distinte della tua identità (es. password + codice SMS o app di autenticazione).

Le basi della sicurezza del tuo account Gmail

- Usa una password forte: lettere maiuscole, minuscole, numeri e simboli. Evita sole parole. Lunghezza consigliata: almeno 30 caratteri.

- Conservazione: salva la password in un gestore password o, se preferisci l’analogico, stampala e custodiscila in un luogo sicuro (portafoglio o cassaforte). Non chiamare il file “password”.

- Antivirus e antispyware: scegli un singolo prodotto affidabile e mantienilo aggiornato. Evita conflitti installando più antivirus contemporaneamente.

- Email secondaria e domande di recupero: assicurati che anche l’account secondario sia protetto con una password forte.

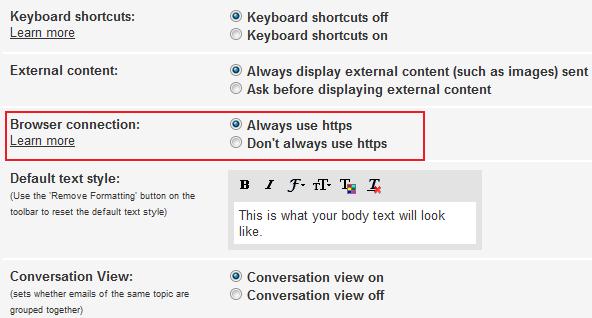

Consiglio pratico: imposta sempre HTTPS in Gmail e controlla regolarmente le app con accesso delegato e le impostazioni POP/IMAP.

Alcuni passaggi extra che devi eseguire subito

- Cambia la password regolarmente (ad es. ogni mese, o prima possibile dopo un sospetto). Se cambi spesso la password, registra le date importanti in modo che il recupero risulti coerente.

- Aggiorna indirizzo di recupero, numero di telefono e domanda di sicurezza.

- Abilita la verifica in due passaggi: questo rende molto più difficile l’accesso non autorizzato anche con la password corretta.

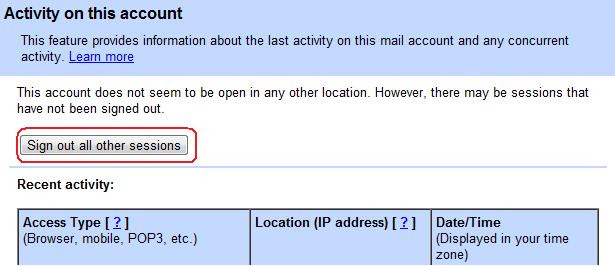

- Controlla le sessioni attive: in basso a destra nella pagina Gmail clicca su “dettagli” per vedere sessioni e IP attivi. Se riconosci accessi sospetti, termina tutte le altre sessioni.

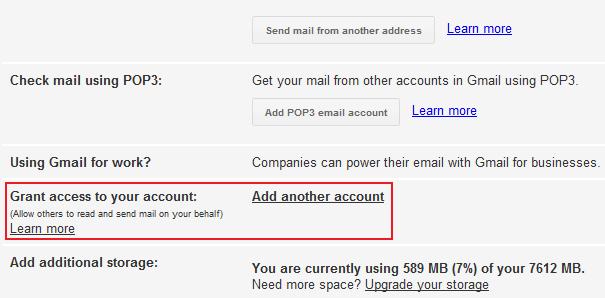

- Controlla Mail Settings > Accounts and Import per trovare eventuali inoltri nascosti o account aggiunti.

- Attiva sempre la connessione HTTPS nella tua casella e-mail.

Cosa fare se sei già stato hackerato: azione immediata (Playbook rapido)

Importante: agisci immediatamente. Ogni minuto può permettere all’attaccante di installare inoltri, cambiare dati e bloccare il recupero.

Playbook operativo — Azioni nei primi 15 minuti:

- Se sei ancora connesso, vai subito su Gmail da un dispositivo sicuro (un computer o telefono che sai essere pulito).

- Scorri in fondo alla pagina Gmail e clicca su “dettagli”. Termina tutte le altre sessioni (Sign out all other web sessions).

- Vai in Mail Settings > Accounts and Import. Controlla se ci sono indirizzi di inoltro o account aggiunti e rimuovili.

- Se riesci ad accedere, cambia subito la password.

- Abilita la verifica in due passaggi e registra dispositivi di backup (es. codice di backup o app Authenticator).

- Se non riesci ad accedere, avvia il recupero account Google: scegli “Non ho più accesso a queste informazioni” e compila il modulo di recupero con il maggior numero di dettagli possibili (etichette, date, contatti frequenti, quando hai creato l’account).

- Contatta eventuali servizi collegati (PayPal, bancari) per mettere in sicurezza i collegamenti associati all’email.

- Scan/clean del dispositivo principale con antivirus aggiornato.

Se l’attaccante ha modificato email secondaria, domande o numero: usa il modulo di recupero con ricordi precisi (ultime password usate, date di creazione di etichette, soggetti di e-mail inviate frequentemente).

Come si svolse il mio recupero: esperienza pratica

Nel mio caso l’attaccante ha agito nella notte. Ho provato più volte a inserire la password e questo ha dato tempo a chi mi stava osservando di cambiare impostazioni e impedire il recupero. Non ripetere questo errore: non forzare la password ripetutamente; testa il recupero dal form ufficiale. Io ho usato l’opzione “Non ho più accesso a queste informazioni” e ho fornito tutte le informazioni possibili. Il team di supporto di Google mi ha risposto in meno di dieci minuti e ho riottenuto il controllo dell’account.

Misure di prevenzione a lungo termine

- Password: passare a una passphrase lunga e con simboli (es. 80 caratteri con caratteri speciali e numeri). Usa un password manager per generarle e memorizzarle.

- Backup: conserva password critiche in copia sicura cartacea e digitale (gestore password cifrato). Non lasciare copie non cifrate sul desktop.

- Software: aggiorna sistema operativo, browser e plugin; esegui scansioni settimanali antivirus/antimalware.

- Browser: preferisci browser aggiornati come Chrome o Firefox. Rimuovi estensioni che non riconosci.

- Allegati: non aprire allegati sospetti. Verifica mittente, link e intestazioni. Segna come spam le email fraudolente.

- Logout: non restare sempre loggato su dispositivi condivisi o pubblici.

Controlli periodici consigliati (checklist mensile)

- Cambiare password principale (o verificare il gestore password per rotazioni automatiche)

- Controllare dispositivi collegati e sessioni attive in Gmail

- Verificare le app con accesso all’account Google

- Aggiornare la lista di contatti di recupero

- Eseguire scansione antivirus completa

- Controllare le regole di inoltro e gli account aggiunti

Role-based checklist (ruoli e responsabilità)

Utente individuale:

- Proteggi la password con un gestore password.

- Abilita 2FA e configura codici di recupero.

- Esegui scansioni antivirus settimanali.

Amministratore IT (azienda o team):

- Applicare politiche SSO e MFA per tutti gli account aziendali.

- Monitorare log di accesso, anomalie e alert.

- Avere procedura di incident response con contatti e playbook.

Viaggiatore frequente:

- Aggiorna il numero di telefono prima di partire.

- Porta con te codici di backup o una chiavetta U2F come YubiKey.

- Evita connessioni Wi‑Fi pubbliche non cifrate; usa una VPN affidabile.

Incident runbook e rollback

- Identificazione: riconosci l’incidente (notifiche email, accessi anomali, inoltri estranei).

- Contenimento: terminare sessioni attive, revocare autorizzazioni di app terze, disabilitare accessi OAuth sospetti.

- Eradicazione: rimuovere malware dal dispositivo principale, revocare password, rimuovere inoltri.

- Recupero: reimpostare password, abilitare 2FA, ripristinare impostazioni sicure e testare l’accesso da più dispositivi.

- Post-mortem: documentare vettori d’attacco, aggiornare procedure e formare gli utenti.

Rollback: se una modifica impedisce l’accesso legittimo, usa i codici di backup 2FA o contatta il supporto Google con la documentazione di proprietà dell’account.

Modello decisionale rapido (flowchart)

flowchart TD

A[Hai ancora accesso all'account?] -->|Sì| B[Esci da tutte le sessioni e cambia la password]

A -->|No| C[Avvia il recupero account Google]

B --> D{2FA attiva?}

D -->|Sì| E[Reimposta metodi secondari e controlla inoltri]

D -->|No| F[Abilita 2FA e crea codici di backup]

C --> G[Seleziona 'Non ho accesso' e compila modulo dettagliato]

G --> H[Attendi risposta e prepara prova di proprietà]

E --> I[Controllo completo: antivirus, aggiornamenti, estensioni]

F --> I

H --> I

I --> J[Fine: verifica periodica e monitoraggio]Mini-metodologia: applicare la regola 3-2-1 alla sicurezza dell’email

- 3 livelli di autenticazione: password lunga, 2FA, dispositivo fisico (opzionale).

- 2 copie delle credenziali: gestore password + copia cartacea in luogo sicuro.

- 1 processo di recupero provato: testare periodicamente il recupero per evitare sorprese.

Quando le contromisure possono fallire (controesempi e limiti)

- Se il dispositivo primario è già compromesso (keylogger), cambiare la password da quel dispositivo non basta.

- Se l’attaccante ha ottenuto accesso fisico al telefono o alle copie cartacee, 2FA via SMS può essere bypassato.

- Attacchi di phishing molto sofisticati possono clonare sessioni o sottrarre token OAuth.

Mitigazione: usa dispositivi puliti per il recupero, preferisci 2FA con app di autenticazione o chiavi hardware (U2F), non SMS quando possibile.

Template: email da inviare ai contatti dopo un compromesso

Oggetto: Avviso: possibile compromesso del mio account email

Ciao,

Volevo informarti che il mio account email potrebbe essere stato compromesso recentemente. Sto lavorando per risolvere la situazione. Se hai ricevuto messaggi sospetti dal mio indirizzo nelle ultime ore, per favore ignorali e non cliccare link o aprire allegati. Ti informerò quando tutto sarà risolto.

Grazie per la comprensione, [Il tuo nome]

Test cases / criteri di verifica per considerare l’account sicuro

- Accesso completato con password nuova e 2FA funzionante.

- Nessun inoltro né account delegato non autorizzato nelle impostazioni.

- Dispositivo principale pulito da malware (scan antivirus negativo).

- Lista di backup e codici di ripristino memorizzati in luogo sicuro.

1-line glossario

- 2FA: autenticazione che richiede due fattori distinti per accedere.

- Inoltro: regola che invia automaticamente le email ricevute a un altro indirizzo.

- OAuth: protocollo che delega autorizzazioni ad app esterne senza condividere la password.

Riepilogo e azione consigliata

- Azione immediata: termina sessioni, rimuovi inoltri, reimposta password e abilita 2FA.

- Protezione continuativa: usa un gestore password, aggiorna software e monitora l’attività dell’account.

- Preparazione: conserva backup dei codici 2FA e documenta le date e le etichette utili per il recupero.

Importante: non dare per scontato che “non succederà a me”. La sicurezza è un processo continuo, non un punto di arrivo.

Sintesi veloce:

- Agisci subito in caso di accesso non autorizzato.

- Usa metodi di autenticazione più forti della sola password.

- Mantieni dispositivi e software aggiornati e puliti.