Configurare il DNS su Windows Server

Il DNS (Domain Name System) traduce nomi leggibili dall’uomo in indirizzi IP. Su Windows Server, il servizio DNS è essenziale per Active Directory, l’accesso a siti interni e per la risoluzione generale dei nomi. Questa guida spiega come installare e configurare il ruolo DNS, aggiungere zone e host, oltre a fornire checklist, suggerimenti di sicurezza e risoluzione dei problemi.

Per chi è questa guida

- Amministratori di sistema che devono pubblicare servizi interni

- Ingegneri di rete che gestiscono risoluzione dei nomi

- Team helpdesk che verificano problemi di risoluzione DNS

Come impostare il DNS su Windows Server

- Accedi al server Windows con credenziali amministrative.

- Apri Server Manager dal menu Start o dalla barra delle applicazioni.

- In Server Manager, clicca su Manage e poi su Add Roles and Features.

- Scegli Role-based or feature-based installation e premi Next.

- Seleziona il server dal server pool e premi Next.

- Dalla lista dei ruoli, seleziona DNS Server, conferma funzionalità aggiuntive richieste e premi Next.

- Rivedi le scelte e clicca Install. Attendi il completamento e chiudi il wizard.

- Apri il DNS Manager da Tools > DNS in Server Manager.

- In DNS Manager, clicca con il tasto destro su Forward Lookup Zones e scegli New Zone.

- Segui il wizard: seleziona il tipo di zona (di norma Primary Zone), imposta il nome della zona (es. esempio.local) e completa la procedura.

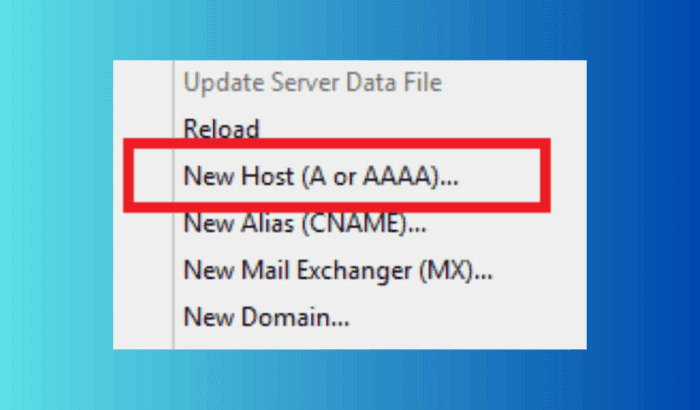

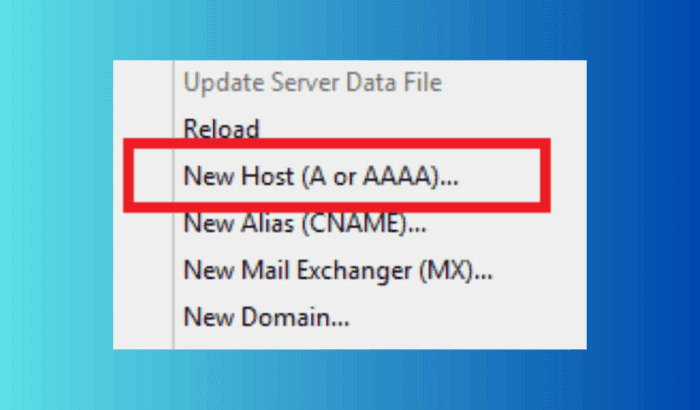

- Con la zona creata, clicca con il tasto destro sulla zona e scegli New Host (A or AAAA) per aggiungere i record che mappano i nomi agli indirizzi IP.

Dettagli utili e suggerimenti pratici

- Tipo di zona: scegli Primary se il server è autoritativo per la zona; usa Secondary per copie leggibili da altri server DNS.

- Record comuni: A (IPv4), AAAA (IPv6), CNAME (alias), MX (mail exchange), PTR (reverse lookup).

- Reverse lookup: crea anche una Reverse Lookup Zone per facilitare diagnosi e servizi che richiedono risoluzione inversa.

- Replica AD: se usi Active Directory, abilita l’integrazione con AD per la replica automatica delle zone.

Checklist rapida prima della messa in produzione

- Il server ha indirizzo IP statico

- Porte UDP/TCP 53 aperte tra client e server

- Forwarders configurati verso resolver pubblici o del provider

- Reverse zone configurata

- Backup della zona o dello stato del server DNS

- Monitoraggio e logging abilitati

Controlli e comandi diagnostici

- ipconfig /all — verifica i server DNS configurati sul client

- nslookup

— test base di risoluzione - nslookup -type=soa

— verifica il SOA e il server autoritativo - Get-DnsServerResourceRecord (PowerShell) — elenca record DNS sul server

- Test‑DnsServer (moduli avanzati) o strumenti di terze parti per test automatizzati

Sicurezza e hardening consigliati

- Limitare chi può aggiornare le zone: usare l’integrazione con Active Directory e autorizzazioni RBAC.

- Abilitare logging e monitoraggio per rilevare modifiche sospette.

- Proteggere la rete di gestione del server (VPN o management VLAN).

- Aggiornare regolarmente il sistema operativo e applicare patch di sicurezza.

- Disabilitare l’inoltro ricorsivo se il server è esposto a Internet; usare forwarders controllati.

Procedura in 5 punti (mini-methodology)

- Pianificazione: decidere nomi di dominio, policy di replica e indirizzi IP.

- Installazione: aggiungere il ruolo DNS tramite Server Manager.

- Configurazione iniziale: creare forward/reverse zone e forwarders.

- Popolamento: aggiungere record A, AAAA, CNAME, MX, PTR.

- Verifica e monitoraggio: testare con nslookup, configurare backup e alert.

Quando questa procedura fallisce (controesempi)

- Il server è in DHCP: il DNS richiede IP statico per stabilità.

- Porte 53 bloccate: la risoluzione fallisce se UDP/TCP 53 è filtrata.

- Nome della zona duplicato: conflitti con server autoritativi esterni causano errori.

- Replica AD fallita: in ambienti AD, problemi di replica impediscono la propagazione dei record.

Scenari alternativi

- DNS gestito dal provider cloud o da un servizio DNS esterno: ideale per ridurre la gestione interna.

- Server Linux/BIND: alternativa a Windows DNS se si preferisce software open source.

- Soluzione ibrida: DNS interno per risorse private e DNS gestito per servizi pubblici.

Checklist per ruoli (role-based)

- Amministratore di sistema:

- Verificare backup, compatibilità patch e sicurezza del server.

- Controllare integrazione con Active Directory.

- Ingegnere di rete:

- Validare routing, firewall e forwarders.

- Eseguire test di risoluzione distribuita.

- Helpdesk:

- Fornire ai clienti comandi diagnostici (ipconfig, nslookup).

- Confermare la configurazione del client e il server DNS primario.

Esempio: cheat sheet record DNS

- A: nome -> IPv4 (es. www 192.0.2.10)

- AAAA: nome -> IPv6 (es. www 2001:db8::10)

- CNAME: alias -> nome canonico (es. mail -> mailserver.example.local)

- MX: mail -> priorità + hostname mail server

- PTR: IP -> nome (reverse)

Flusso decisionale per scegliere il tipo di zona

flowchart TD

A[Devi essere autoritativo per la zona?] -->|Sì| B[Primary Zone]

A -->|No| C[Secondary Zone]

B --> D{Integrazione AD necessaria?}

D -->|Sì| E[Usa zona integrata AD]

D -->|No| F[Usa file di zona tradizionale]

C --> G[Configura trasferimento di zona dal master]Troubleshooting comune e runbook rapido

- Problema: client non risolve nome

- Verifica che il client punti al server DNS corretto (ipconfig /all)

- Ping al server DNS; controlla porte con telnet

53 o strumenti UDP - nslookup

dal server DNS per testare la risoluzione locale

- Problema: record non aggiornato

- Forza refresh DNS client: ipconfig /flushdns

- Controlla scadenze TTL e verifica eventuali repliche AD in ritardo

- Problema: record errati o duplicati

- Controlla autorizzazioni e verifica chi ha effettuato modifiche

- Ripristina da backup o correggi manualmente

Glossario (1 riga ciascuno)

- Zona: contenitore logico di record DNS per un dominio.

- SOA: record che definisce il server autoritativo e i parametri della zona.

- Forwarder: server a cui inoltrare le query non risolvibili localmente.

- Reverse Lookup Zone: zona usata per mappare IP a nomi.

FAQ

Cos’è il DNS in Windows Server? Il DNS in Windows Server è il servizio che traduce nomi di dominio in indirizzi IP e supporta funzioni di rete come Active Directory.

Come configuro il DNS su Windows Server? Installa il ruolo DNS tramite Server Manager, crea una Forward Lookup Zone e aggiungi record host (A/AAAA) per i nomi del dominio.

Quali sono i principali tipi di server DNS? I ruoli principali sono: Recursive Resolver (risolutore), Root Name Server, TLD Server e Authoritative Name Server.

Sommario

Il DNS è fondamentale per la connettività e la gestione dei servizi. Installare il ruolo DNS su Windows Server è semplice ma richiede pianificazione: assegna un IP statico, configura zone forward e reverse, protegge il server e monitora lo stato. Applica le checklist e usa gli strumenti di diagnostica per mantenere un servizio affidabile.

Importante: prima di esporre un server DNS a internet, rivedi le impostazioni di sicurezza e considera l’uso di servizi gestiti per funzionalità pubbliche.