Cómo recuperar y proteger una cuenta de Gmail pirateada

Señales de que tu cuenta puede estar comprometida

- Notificaciones o correos sobre intentos de acceso extraño.

- Amigos o contactos reciben mensajes que no enviaste.

- Mensajes reenviados automáticamente o filtros que no configuraste.

- Cambios en la contraseña o en la información de recuperación sin tu permiso.

Importante: en diciembre de 2023 Google empezó a eliminar cuentas de Gmail inactivas durante dos años o más. Si hace mucho que no entras, actúa rápido para recuperar acceso.

Primeros pasos: restablecer la contraseña y la recuperación básica

Si ves una notificación sobre actividad de inicio de sesión, selecciona Comprobar actividad para ver más detalles.

- Intenta iniciar sesión en tu cuenta.

- Si la contraseña fue cambiada, haz clic en ¿Olvidaste tu contraseña? y sigue las instrucciones.

- Si puedes iniciar sesión, selecciona No, proteger la cuenta para comenzar el proceso de aseguramiento.

- Si no puedes iniciar sesión, ve directamente a la página de Recuperación de cuenta de Google y responde las preguntas que te pidan.

Consejos para la página de recuperación:

- Contesta todas las preguntas, incluso si no estás seguro de la respuesta.

- Usa el dispositivo y el navegador que sueles emplear; Google verifica la «huella» del dispositivo.

- Intenta recuperar desde tu ubicación habitual (casa o trabajo).

- Evita errores tipográficos.

- Pide el código al correo de recuperación o al teléfono asociado.

- Explica brevemente por qué no puedes acceder (p. ej., “Mi cuenta fue comprometida alrededor del 10 de enero”).

Puedes intentar la recuperación varias veces: si fallas, vuelve a intentarlo con información adicional.

¿Faltan correos después de recuperar la cuenta? Consulta la sección de verificación y filtros más abajo para localizar mensajes perdidos.

Qué revisar inmediatamente al recuperar el acceso

Tras recuperar la cuenta, sigue estos pasos antes de volver a usar el correo con normalidad:

- Cambia la contraseña por una nueva contraseña fuerte o, mejor, establece un passkey.

- Activa la verificación en dos pasos (2FA) o passkeys.

- Revisa la actividad de seguridad y dispositivos conectados en myaccount.google.com/security.

- Elimina accesos de dispositivos desconocidos.

- Revisa los reenviadores y filtros: Configuración > Reenvío y POP/IMAP > Filtros y direcciones bloqueadas.

- Elimina aplicaciones y extensiones con permisos que no reconozcas: Seguridad > Aplicaciones con acceso a la cuenta.

- Revisa la recuperación de cuenta: actualiza correo y teléfono de recuperación.

- Habilita alertas de seguridad por correo y teléfono.

Nota: tu cuenta de Google da acceso a más servicios que solo Gmail: Drive, Fotos, Calendario, etc. Asegúrate de revisar todos esos servicios.

Métodos de protección recomendados

Activar la verificación en dos pasos

La verificación en dos pasos añade un segundo factor tras tu contraseña: un SMS, una llamada, una app de autenticación o un passkey. Recomendaciones:

- Usa una app de autenticación (Google Authenticator, Authy) o passkeys en vez de SMS cuando sea posible.

- Marca como dispositivo de confianza el equipo personal para no pedir el segundo factor con frecuencia.

- Guarda códigos de respaldo en un lugar seguro (no en el mismo dispositivo).

Correo y teléfono de recuperación

Establece un correo y un número de teléfono de recuperación. Google te enviará códigos cuando no puedas entrar.

Contraseñas más seguras y gestores

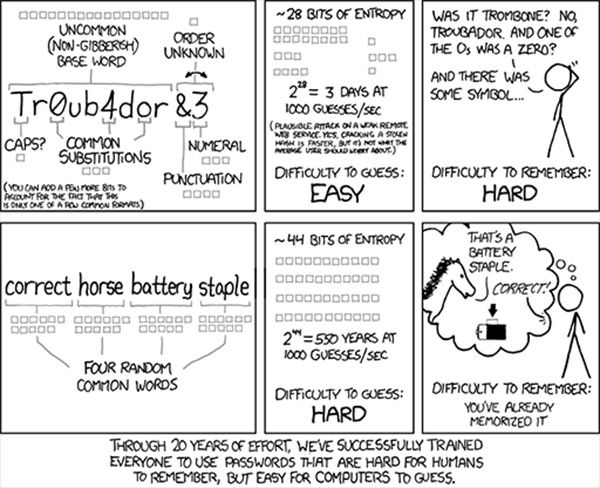

Hemos seguido creando contraseñas difíciles de recordar pero fáciles de crackear por máquinas. Un enfoque mejor es usar frases largas y memorables (método xkcd) o, preferiblemente, un gestor de contraseñas que genere y guarde claves únicas para cada servicio.

Si usas el método de varias palabras, combina cuatro o más palabras no relacionadas para obtener una contraseña resistente y fácil de recordar. Alternativamente, emplea un gestor de contraseñas y activa 2FA.

Cierre automático de sesiones y limpieza

Cierra sesión en dispositivos públicos y revisa la lista de sesiones activas. En ordenadores compartidos, utiliza navegación privada o cierra sesión siempre.

Bueno saber: si no quieres conservar la cuenta, también puedes eliminarla permanentemente en la configuración.

Playbook de respuesta: paso a paso para una cuenta pirateada

Sigue este playbook secuencial cuando detectes un acceso no autorizado:

- Mantén la calma y no contestes correos sospechosos.

- Desde un dispositivo seguro, intenta iniciar sesión.

- Si la contraseña funciona, cambia la contraseña inmediatamente y activa 2FA.

- Si no puedes iniciar, usa la página de Recuperación de cuenta y proporciona tantos datos como recuerdes.

- Comprueba la actividad reciente y cierra todos los dispositivos desconocidos.

- Revoca acceso a aplicaciones y extensiones de terceros.

- Revisa y elimina filtros y reglas de reenvío maliciosas.

- Informa a tus contactos sobre posible spam enviado desde tu cuenta.

- Habilita controles de seguridad adicionales (passkeys, verificación de seguridad de Google).

- Si hay robo de identidad o datos sensibles, valora denunciarlo a las autoridades locales y cambiar credenciales donde uses la misma contraseña.

Importante: documenta las acciones, fechas y pruebas (capturas, IDs de sesión) por si necesitas asistencia adicional.

Decisión rápida: ¿qué hacer ahora? (diagrama)

flowchart TD

A[Detectas actividad sospechosa] --> B{¿Puedes iniciar sesión?}

B -- Sí --> C[Cambiar contraseña + Activar 2FA]

B -- No --> D[Ir a la página de Recuperación de cuenta]

D --> E{Recuperación exitosa}

E -- Sí --> C

E -- No --> F[Intentar respuesta repetida o solicitar ayuda de Google]

C --> G[Revisar actividad, dispositivos y filtros]

G --> H[Revocar accesos y notificar contactos]Listas de verificación por rol

Usuario particular:

- Cambiar contraseña; activar 2FA o passkey.

- Actualizar correo y teléfono de recuperación.

- Revisar filtros y reenvíos.

- Revisar dispositivos conectados.

- Informar a contactos si se enviaron correos maliciosos.

Administrador de Google Workspace:

- Bloquear cuenta a nivel admin si es necesario.

- Forzar restablecimiento de contraseña.

- Revisar registros de auditoría y actividad de inicio de sesión.

- Comprobar aplicaciones OAuth y revocar permisos inseguros.

- Coordinar comunicación a usuarios afectados.

Responsable TI/Respuesta a incidentes:

- Recolectar artefactos: registros, IPs, firmas de correo.

- Aislar dispositivos comprometidos.

- Restaurar cuentas desde backups si procede.

- Evaluar alcance (datos expuestos) y next steps legales si hay riesgo de datos personales.

Criterios de aceptación: cómo saber que la cuenta está segura

- Has cambiado la contraseña y verificado que no hay inicios de sesión desconocidos.

- 2FA/passkey activado y funcionando.

- No hay reglas de reenvío ni filtros maliciosos.

- No existen aplicaciones terceras con permisos inesperados.

- Tus contactos confirman que no reciben más mensajes sospechosos.

Pruebas y verificación final

- Intenta iniciar sesión desde un dispositivo no usado antes: recibe el código 2FA.

- Solicita un correo de restablecimiento y confirma que llega al correo de recuperación.

- Verifica que los archivos en Drive y fotos no fueron alterados o eliminados.

Buenas prácticas y alternativas

- Prefiere passkeys o gestores de contraseñas con 2FA sobre el uso exclusivo de contraseñas memorables.

- Evita usar SMS como único segundo factor cuando sea posible.

- Usa comprobaciones de seguridad periódicas en Google Account: myaccount.google.com/security-checkup.

- Considera un plan de respaldo fuera de línea para contactos y datos críticos.

Riesgos, limitaciones y casos en que falla la recuperación

- Si el hacker cambió la información de recuperación (correo y teléfono) y borró la actividad antigua, la recuperación puede ser más difícil.

- Las respuestas a preguntas de seguridad antiguas pueden no ser suficientes si no recuerdas datos.

- No siempre existe un soporte humano inmediato de Google: la recuperación suele ser automatizada.

Alternativa cuando falla la recuperación: recopilar pruebas de propiedad (correos antiguos, recibos de pago de servicios como Google One) y usar los formularios de ayuda de Google para presentar un caso con documentación.

Mini-glosario (1 línea cada término)

- 2FA: Verificación en dos pasos; un segundo factor además de la contraseña.

- Passkey: Llave digital que reemplaza contraseñas en plataformas compatibles.

- Correo de recuperación: Dirección alternativa donde Google envía códigos para restaurar acceso.

- Phishing: Técnica para engañar y obtener credenciales a través de correos falsos.

- OAuth: Protocolo que permite a apps acceder a tu cuenta sin compartir contraseña.

Notas sobre privacidad y acciones legales

Si crees que datos personales sensibles han sido expuestos, considera:

- Cambiar contraseñas en otros servicios donde uses las mismas credenciales.

- Consultar la normativa local o a tu departamento legal si representas a una empresa.

- En la Unión Europea, las filtraciones de datos personales pueden estar sujetas a notificación según la normativa vigente; en caso de duda, busca asesoría legal especializada.

Preguntas frecuentes

¿Puedo recuperar mi Gmail si olvidé la contraseña hace años?

Sí, mientras la cuenta no haya sido eliminada por inactividad. Usa la página de recuperación y proporciona toda la información que recuerdes.

¿Google me puede ayudar por teléfono si mi cuenta fue pirateada?

Google rara vez ofrece soporte telefónico directo para cuentas gratuitas; la recuperación suele hacerse a través de los formularios y la página de recuperación.

¿Qué hago si se envía spam desde mi cuenta durante el hackeo?

Informa a tus contactos, quita las reglas de reenvío maliciosas y, si procede, publica una nota en tus redes diciendo que ignores mensajes enviados en el periodo afectado.

¿Debo cambiar contraseñas en otros servicios?

Sí: si usas la misma contraseña en otros sitios, cámbialas inmediatamente y habilita 2FA donde sea posible.

Crédito de imagen: Unsplash. Todas las capturas por Crystal Crowder.

Resumen final

Recuperar una cuenta de Gmail pirateada es urgente pero factible: intenta restablecer la contraseña, utiliza la página de recuperación si es necesario y aplica el playbook paso a paso. Después de recuperar el acceso, fortalece la seguridad con 2FA o passkeys, revisa permisos y dispositivos, y documenta lo ocurrido para estar preparado ante futuros incidentes.

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD