Bloquear contenido no seguro en Microsoft Edge

¿Qué es “contenido no seguro” y por qué importa?

El “contenido no seguro” (mixed content) ocurre cuando una página cargada por HTTPS solicita recursos (imágenes, scripts, iframes) por HTTP. Esto debilita la seguridad de la página: un atacante en la red podría alterar esos recursos y comprometer la integridad o la confidencialidad del sitio.

Definición rápida: contenido mixto = recursos cargados por HTTP dentro de una página HTTPS.

Resumen de la función en Edge (contexto)

- Microsoft anunció el navegador Edge basado en Chromium en 2018 y publicó versiones Canary/Dev/Stable graduales.

- La función de bloqueo de contenido inseguro apareció en la versión Canary más reciente; requiere activar una bandera experimental.

- Microsoft programó la versión Chromium Edge final para el 15 de enero de 2020 y planeaba incluirla en la actualización 20H1.

Importante: la característica descrita inicialmente está en Canary (versión experimental). Canary se actualiza con frecuencia y algunas opciones pueden cambiar o moverse a Dev/Stable más adelante.

Cómo activar el bloqueo de contenido inseguro (paso a paso)

Sigue estos pasos en Windows 10 (o en cualquier sistema donde tengas Canary instalado):

Abre Microsoft Edge Canary y escribe en la barra de direcciones:

edge://flags

Pulsa Enter y, en la página de banderas (flags), busca la opción llamada:

Blockable mixed content switch as site

(este es el nombre exacto de la bandera en el UI; la descripción indica que permite tratar el contenido mixto como permiso por sitio).

Cambia ese ajuste a Enabled.

Reinicia Edge para aplicar los cambios.

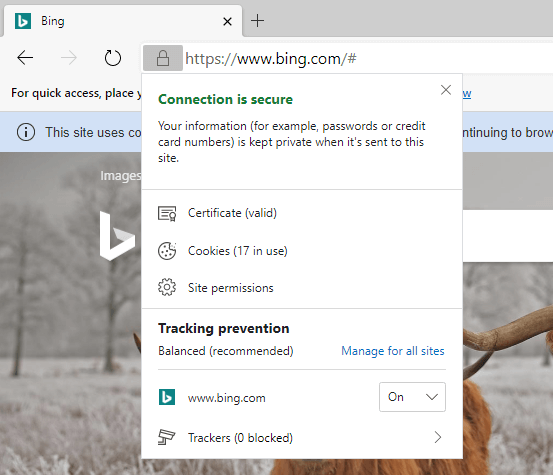

Para ajustar el bloqueo por página: visita la página que quieras, haz clic en el icono del candado a la izquierda de la barra de direcciones → selecciona Site permissions (Permisos del sitio) → busca la opción relativa a Insecure content y elige permitir o bloquear según necesites.

Configuración por sitio vs. global

- Activar la bandera hace que Edge considere el contenido mixto como un permiso por sitio. Esto facilita permitir excepciones en páginas confiables sin eliminar la protección global.

- Para entornos corporativos, considera aplicar políticas de grupo (GPO) o plantillas ADMX cuando la función llegue a canales estables.

Alternativas y enfoques complementarios

- Usar la configuración nativa de seguridad del navegador (cuando esté disponible en Dev/Stable).

- Instalar extensiones que bloqueen recursos inseguros o inyectores de scripts (evaluar riesgos de añadir extensiones).

- Configurar un proxy o WAF que rewrites recursos inseguros a HTTPS o bloquee peticiones HTTP desde páginas HTTPS.

- Educar a los desarrolladores para eliminar referencias HTTP en recursos y habilitar HTTPS en los servidores (mejor solución a largo plazo).

Cuándo esto puede fallar (contrajemplos)

- Recursos cargados dinámicamente por scripts de terceros pueden evitar el bloqueo si se inyectan desde contextos permitidos.

- Si un sitio tiene referencias internas a dominios que no soportan HTTPS, el navegador solo podrá bloquear o permitir; no convertirá automáticamente a HTTPS.

- En redes corporativas con interceptación HTTPS (inspección TLS), el comportamiento puede variar según certificados desplegados.

Verificación y pruebas (mini-metodología)

- Activa la bandera en Canary y reinicia.

- Visita una página de prueba que cargue contenido mixto (por ejemplo, imágenes HTTP dentro de una página HTTPS).

- Observa el indicador de seguridad en la barra (candado) y revisa Site permissions para ver si el recurso fue bloqueado.

- Prueba permitir la excepción y confirma si el recurso se carga; documenta comportamiento para soporte o informes de bug.

Checklist por roles

Usuario final:

- Asegúrate de usar Canary si quieres probar ya la función.

- Mantén Edge actualizado.

- Usa Permisos del sitio para excepciones puntuales.

Administrador TI:

- Evalúa políticas corporativas y pruebas en un grupo piloto.

- Planifica despliegue en Dev/Stable cuando la función sea estable.

- Comunica a usuarios finales cómo reportar sitios que rompan.

Heurística / Modelo mental

Piensa en la página HTTPS como una cadena: si un eslabón (recurso HTTP) es débil, toda la cadena pierde confianza. Bloquear recursos HTTP restaura la integridad visual y funcional salvo cuando la página depende críticamente de esos recursos.

Mapa de decisiones (flujo)

flowchart TD

A[¿Página cargada por HTTPS?] -->|No| B[No aplica: contenido no seguro no es mixed content]

A -->|Sí| C[¿Recursos cargados por HTTP?]

C -->|No| D[Todo seguro]

C -->|Sí| E[¿Bandera 'Blockable mixed content switch as site' activada?]

E -->|No| F[Comportamiento por defecto del navegador]

E -->|Sí| G[Edge bloquea recursos o solicita permiso por sitio]

G --> H[Usuario/IT decide permitir o bloquear]Compatibilidad y notas de lanzamiento

- Canales: la funcionalidad aparece primero en Canary. Probablemente llegue a Dev y Stable después de pruebas.

- Plataformas anunciadas para Chromium Edge: Windows 10, 8.1, 8, 7 y macOS.

- Fecha de lanzamiento público anunciada originalmente: 15 de enero de 2020.

Glosario (1 línea)

- Mixed content: recursos HTTP cargados desde una página HTTPS; aumentan el riesgo de manipulación en tránsito.

Resumen final

Activar la bandera “Blockable mixed content switch as site” en Edge Canary permite tratar el contenido mixto como un permiso por sitio y bloquear recursos inseguros. Es una medida útil para mejorar la seguridad del navegador mientras los desarrolladores corrigen referencias HTTP. Para entornos críticos, prueba y coordina el despliegue con IT.

Recursos relacionados

- Cómo borrar datos de navegación al salir en Chromium Edge

- Cómo cambiar temas de Chromium Edge manualmente

- Cómo usar Picture in Picture en Chromium Edge

Nota: si necesitas una guía para aplicar políticas en entornos corporativos o un playbook de pruebas automatizadas, puedo proporcionarlo según tu escenario (Windows 10, GPO o Intune).

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD