Sichere Messenger: Signal, Threema und Element im Vergleich

Kurzfassung: Verwende eine Ende-zu-Ende-verschlüsselte Messaging‑App, die minimale Metadaten speichert, Open‑Source ist und idealerweise auditierbar — Signal, Threema und Element sind starke Optionen mit unterschiedlichen Vor- und Nachteilen je nach Bedarf.

Warum private Kommunikation wichtig ist

In einer zunehmend vernetzten Welt wird es schwieriger, Privates privat zu halten. Jede SMS, jede E‑Mail und fast jede Nachricht kann von kriminellen Akteuren, staatlichen Stellen oder den Diensten, für die wir zahlen, abgegriffen werden. Diese Akteure sammeln nicht nur Namen oder Telefonnummern — sie aggregieren so viele Daten wie möglich, um Muster zu erkennen, die verkauft oder anderweitig genutzt werden können. Sichere Messenger helfen, diesen Informationsabfluss zu stoppen.

Wichtige Begriffe in einer Zeile

- Ende‑zu‑Ende‑Verschlüsselung: Nachricht wird auf dem Sendergerät verschlüsselt und erst auf dem Empfängergerät entschlüsselt.

- Metadaten: Informationen über die Nachricht (wer, wann, wie lange), nicht der Nachrichteninhalt.

- Open Source: Quellcode ist öffentlich einsehbar und auditierbar.

Worauf es bei einem sicheren Messenger ankommt

- Ende‑zu‑Ende‑Verschlüsselung: Die Nachricht darf nur für Sender und Empfänger lesbar sein.

- Minimale Metadatenspeicherung: Je weniger Server über Nutzer wissen, desto weniger Angriffsfläche besteht.

- Transparenz: Open‑Source‑Code und unabhängige Sicherheitsaudits schaffen Vertrauen.

- Unabhängiges Geschäftsmodell: Keine Werbung oder Datenausbeutung als Einnahmequelle.

- Usability: Sicherheit darf nicht dauerhaft auf Kosten von Benutzbarkeit gehen.

Wichtige Varianten des Such- und Kaufinteresses: Sichere Messenger, verschlüsselte Chats, private Kommunikation, Signal vs Threema vs Element, Messaging Datenschutz

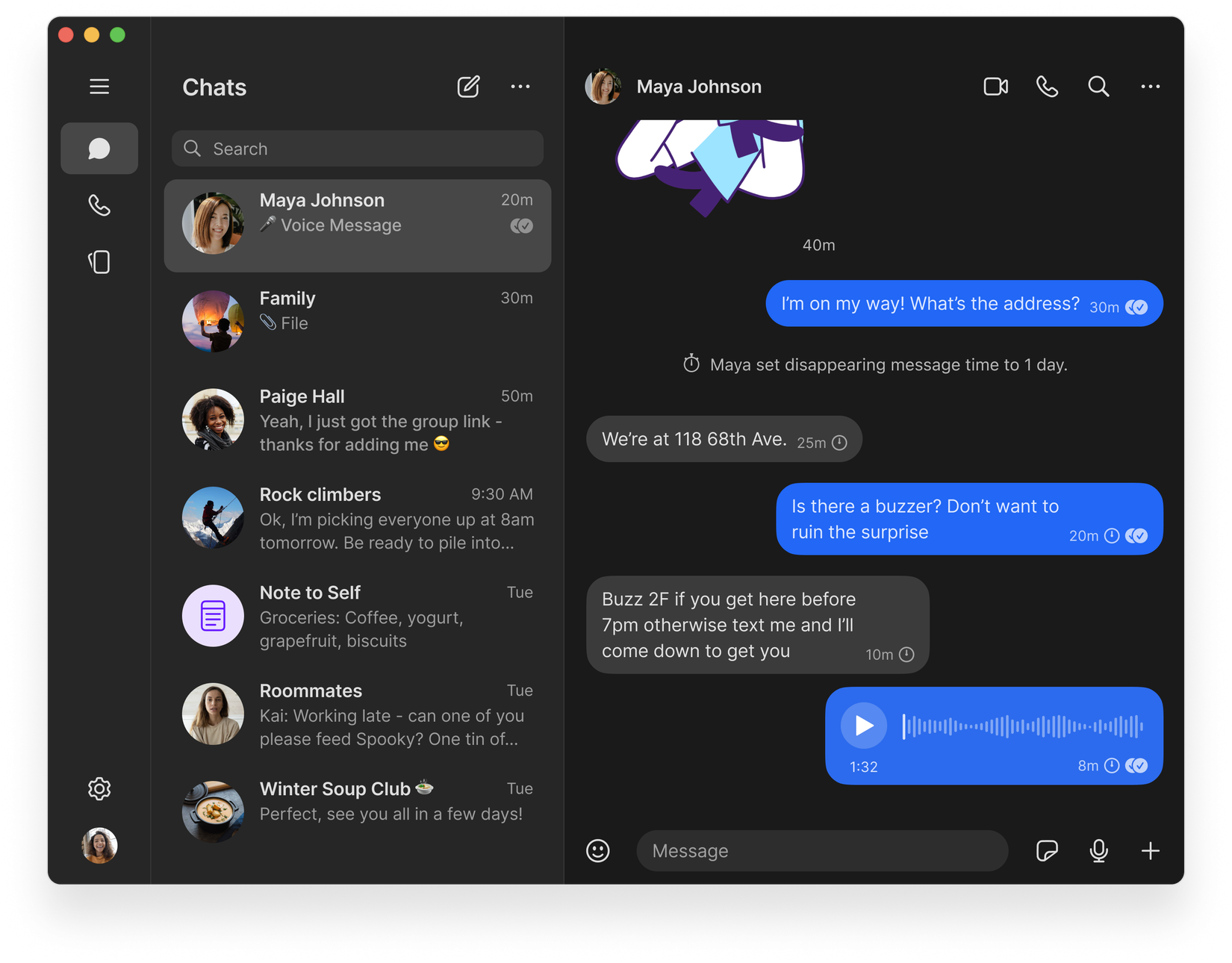

3. Signal

Signal gilt weithin als der sicherste Messenger für die allgemeine Nutzung. Seine Ende‑zu‑Ende‑Verschlüsselung basiert auf dem Signal Protocol, das auch von großen Anbietern für gewisse Features adaptiert wird. Für Nutzer bedeutet das: Nachrichten, Anrufe, Fotos und Dateien sind geschützt. Signal speichert nahezu keine Metadaten — standardmäßig nur Datum und Uhrzeit der letzten Verbindung — und es gibt keine Tracking‑Mechanismen oder Werbung.

Stärken

- Vollständig Open Source, inklusive Servercode.

- Sehr restriktive Metadatenspeicherung.

- Features wie selbstzerstörende Nachrichten, Sperre gegen Screenshots und Gesichtsbearbeitung/Unschärfe in Fotos.

- Keine personalisierte Werbung; gemeinnützige Organisation als Betreiber.

Einschränkungen

- Registrierung erfordert eine Telefonnummer; das kann für Nutzer, die komplett anonym bleiben wollen, ein Problem sein.

- Weniger geeignet, wenn du vollständige Kontrolle über Serverstandorte und Benutzer‑Metadaten benötigst.

Wann Signal die richtige Wahl ist

- Du willst maximale Einfachheit bei gleichzeitig sehr starker Verschlüsselung.

- Du kommunizierst hauptsächlich eins‑zu‑eins und in kleinen Gruppen.

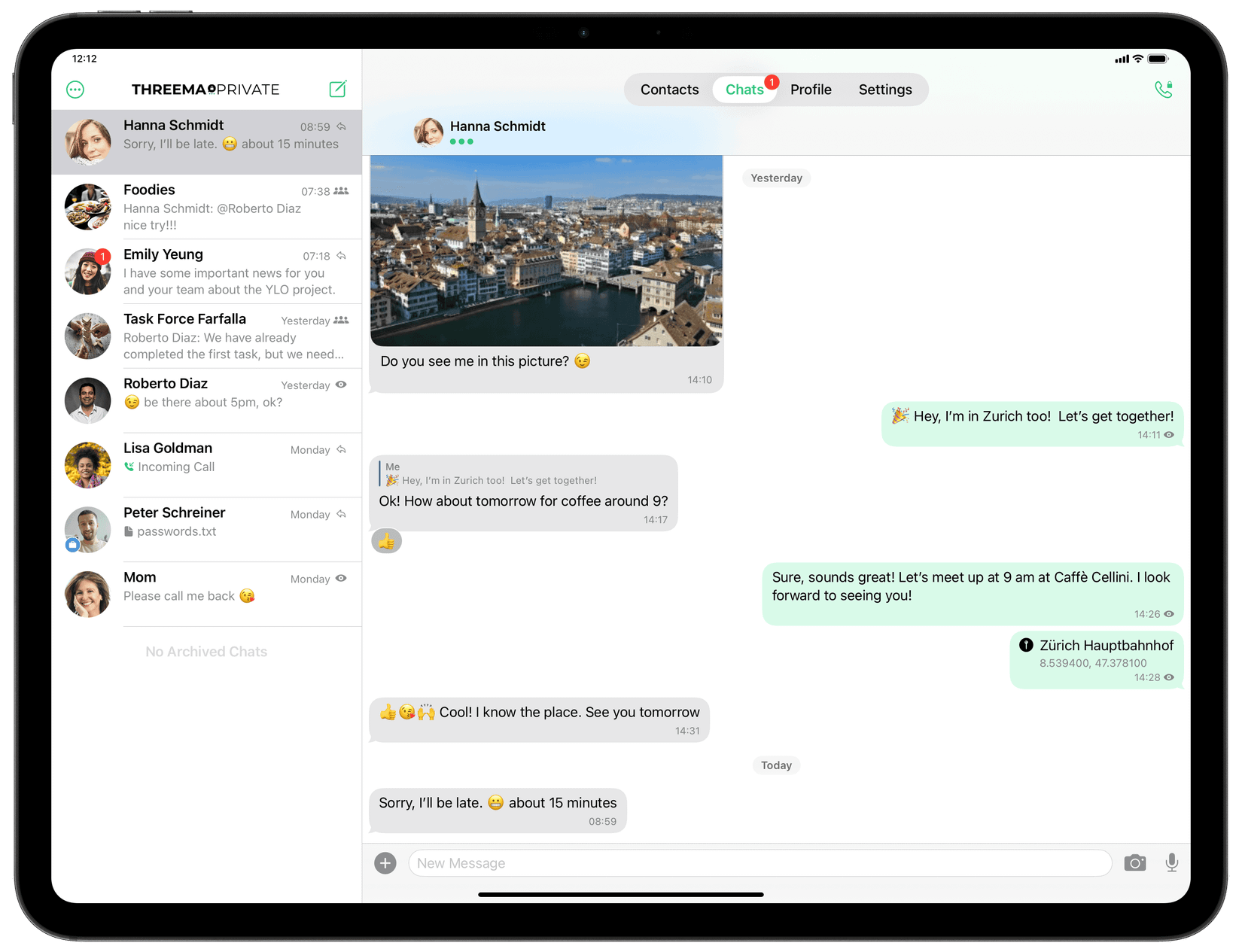

2. Threema

Threema ist die bezahlte Lösung in dieser Liste. Das Geschäftsmodell basiert auf direkten Einnahmen der Nutzer, nicht auf Werbung oder Datenverwertung. Für Privatkunden fällt eine einmalige Gebühr an; zum Zeitpunkt der Erstellung dieses Artikels betrug der Preis 5,99 USD einmalig im Apple App Store.

Stärken

- Keine Pflicht zur Angabe von E‑Mail oder Telefonnummer: Du erhältst eine zufällige Threema‑ID, die nicht an deine Identität gekoppelt ist.

- Sitz in der Schweiz mit starken Datenschutzbestimmungen.

- Minimale Metadatenspeicherung; Nachrichten werden von Servern gelöscht, sobald sie zugestellt wurden.

- Funktionen für Unternehmen: GDPR‑Support, APIs, anonyme Gruppen, Umfragen und optionale Selbsthosting‑Möglichkeiten.

Einschränkungen

- Closed‑Source‑Teile gab es historisch; einige Komponenten sind zwar offen, andere nicht vollständig auditierbar.

- Einmalzahlung kann für einige Nutzer eine Hürde sein, insbesondere wenn ein Ökosystem mit vielen kostenlosen Alternativen besteht.

Wann Threema die richtige Wahl ist

- Du willst einen bezahlten, datensparsamen Dienst mit Schweizer Rechtsschutz und optionalen Business‑Features.

- Du benötigst anonyme Registrierung ohne Telefonnummer oder E‑Mail.

1. Element

Element (auf Basis des Matrix‑Protokolls) setzt auf Dezentralität. Du kannst den gehosteten Service von Element nutzen, deinen eigenen Homeserver betreiben oder einen Drittanbieter wählen. Das bietet maximale Kontrolle über Datenstandorte und -verwaltung. Matrix unterstützt Ende‑zu‑Ende‑Verschlüsselung und bietet zusätzlich Brücken zu anderen Diensten, Threading, Umfragen und persistente Räume, die eher an Slack‑Kanäle erinnern als an klassische Chatverläufe.

Stärken

- Höchste Kontrolle: eigene Server, Provider‑Wahl oder Hosted Service.

- Interoperabilität durch Bridges zu anderen Plattformen.

- Umfangreiche Zusammenarbeitstools (Räume, Threads, Bots, Integrationen).

Einschränkungen

- Komplexität: Für einfache 1:1‑Chats kann Element überfrachtet wirken.

- Sicherheit der Metadaten hängt davon ab, wer den Homeserver betreibt.

- Einige Funktionen (Bridges, öffentliche Räume) erfordern besondere Sorgfalt bei der Konfiguration.

Wann Element die richtige Wahl ist

- Du brauchst Interoperabilität und die Möglichkeit, deinen Hosting‑Standort zu kontrollieren.

- Du betreibst Teams oder Organisationen mit fortgeschrittenen Kollaborationsanforderungen.

Gegenbeispiele: Wenn sichere Messenger allein nicht ausreichen

- Gekompromittiertes Gerät: Wenn Gerät oder Betriebssystem bereits kompromittiert sind (malware), kann jede App überwacht werden.

- Social Engineering: Phishing und manipulative Anfragen können Nutzer dazu bringen, sensible Infos preiszugeben.

- Metadatenlecks auf Netzebene: Mobilfunkanbieter und Netzbetreiber können Gesprächszeiten und Kontaktpartner loggen.

Wichtig: Verschlüsselung schützt Inhalte, aber nicht automatisch alle Kontexte und Nutzermuster.

Alternative und ergänzende Maßnahmen

- VPN: Schützt deine Verbindung gegen Netzwerk‑Einsichten, aber ersetzt keine Ende‑zu‑Ende‑Verschlüsselung.

- Verschlüsselte E‑Mail: Für längere, formale Kommunikation sinnvoll, ergänzt Messaging.

- Physische OpSec: Geräteverschlüsselung, starke Passcodes, Zwei‑Faktor‑Authentifizierung (2FA).

Mini‑Methodologie: Wie du den richtigen Messenger wählst

- Definiere deinen Schutzbedarf (Privatperson, Journalist, Geschäft, Aktivist).

- Bestimme, ob du Anonymität (keine Telefonnummer/E‑Mail) brauchst.

- Prüfe, ob du Server‑Kontrolle willst (Selbsthosting) oder ein gehosteter Service reicht.

- Vergleiche Funktionen (Group Chat, File Sharing, Bots, Brücken).

- Entscheide nach Usability: Teste mit echten Kontakten.

Entscheidungshilfe (Mermaid‑Flowchart)

flowchart TD

A[Brauche ich volle Kontrolle über Server?] -->|Ja| B[Element]

A -->|Nein| C[Bevorzuge einfache, starke Verschlüsselung?]

C -->|Ja| D[Signal]

C -->|Nein| E[Willst du anonyme Registrierung?]

E -->|Ja| F[Threema]

E -->|Nein| DRollenbasierte Checkliste

Einzelperson

- Nutze E2E‑verschlüsselte App (Signal/Threema).

- Aktiviere Bildschirmsperre und Selbstzerstörung von Nachrichten.

- Verwende starke Gerätesperre und regelmäßige Updates.

Geschäftsführung/IT‑Admin

- Bewertung: Compliance‑Anforderungen (GDPR), Self‑hosting‑Optionen.

- SLA, Managed Hosting und Enterprise‑Support prüfen.

- Auditierbarkeit und Zugriffskontrollen sicherstellen.

Datenschutzbeauftragter

- Datenflüsse dokumentieren.

- Vertragsprüfung mit Providern (Datenverarbeitung, Löschungen).

- Risikoanalyse zu Metadaten und Backups durchführen.

Vergleichsmatrix: Schnellüberblick

| Kriterium | Signal | Threema | Element |

|---|---|---|---|

| Ende‑zu‑Ende‑Verschlüsselung | Ja | Ja | Ja |

| Open Source | Vollständig | Teilweise/Komponenten | Vollständig |

| Anmeldung ohne Tel./E‑Mail | Nein | Ja (ID) | Abhängig vom Provider |

| Selbsthosting möglich | Eingeschränkt | Optional (Unternehmenslösungen) | Ja (Homeserver) |

| Metadatenspeicherung | Sehr niedrig | Sehr niedrig | Abhängig vom Server |

| Geeignet für Teams | Einfach | Gut mit Business‑Option | Sehr gut (Skalierbar) |

Sicherheits‑Härtung: Konkrete Tipps

- Aktiviere automatische Updates für App und Betriebssystem.

- Nutze Gerätesperre, Biometrie oder langen PIN.

- Deaktiviere Backups in der Cloud, sofern möglich; verschlüsselte Backups bevorzugen.

- Begrenze App‑Berechtigungen (Kontakte, Mikrofon, Kamera nur bei Bedarf).

- Verwende getrennte Geräteprofile für Arbeit und Privat.

Datenschutz und rechtliche Hinweise für Europa

- Threema mit Sitz in der Schweiz bietet strenge Datenschutzbedingungen, ist aber nicht automatisch GDPR‑frei; Unternehmen müssen weiterhin Einhaltung nachweisen.

- Bei Self‑hosting (Element) ist der Betreiber des Servers für Datenverarbeitung verantwortlich.

- Dokumentiere Datenflüsse und vertragliche Verantwortlichkeiten bei Drittanbietern.

Important: Keine dieser Apps garantiert absolute Anonymität — immer ist ein Restrisiko vorhanden.

1‑Zeiler Glossar

- E2E: Ende‑zu‑Ende‑Verschlüsselung.

- Metadaten: Zeitpunkt, Teilnehmer, Dauer einer Kommunikation.

- Homeserver: Selbst betriebener Server zur Speicherung von Chatdaten.

Wann welches Tool wählen — heuristische Entscheidungshilfe

- Einfach, privat, maximale Verschlüsselung: Signal.

- Anonymität ohne Telefonnummer und kommerzieller, datensparsamer Ansatz: Threema.

- Kontrolle, Interoperabilität, Teamfunktionen: Element.

Akzeptanzkriterien für die Auswahl (Kriterien приёмки)

- Die App verwendet E2E für Nachrichten und Dateien.

- Metadatenlage ist dokumentiert und minimal.

- Code ist mindestens teilweise auditierbar; wichtige Komponenten sind Open Source.

- Usability: 80 % der Zielgruppe kann die App in 15 Minuten einrichten.

Fazit

Standard‑Messaging von Netzbetreibern und großen Plattformen eignet sich nicht länger als alleinige Option für sensible Kommunikation. Zwischen Werbetracking, staatlicher Überwachung und zunehmender Cyberkriminalität sind sichere Messenger kein Luxus, sondern eine fundamentale Maßnahme zur Selbstverteidigung. Signal, Threema und Element bieten jeweils unterschiedliche Balancepunkte zwischen Datenschutz, Anonymität, Kontrolle und Zusammenarbeit.

Zusammenfassung

- Ende‑zu‑Ende‑Verschlüsselung schützt Inhalte, nicht automatisch Metadaten.

- Signal ist die beste Wahl für die Mehrheit, die einfache, starke Verschlüsselung will.

- Threema bietet datensparsame, anonyme Registrierung und Schweizer Datenschutz.

- Element eignet sich, wenn du Server‑Kontrolle, Interoperabilität und Team‑Funktionen brauchst.

Wichtiger Hinweis

Selbst die beste App kann keinen kompromittierten Endpunkt schützen. Pflege Geräte‑Hygiene, Bildung gegen Social‑Engineering und klare Richtlinien für sensible Kommunikation.

Schlussbemerkung

Sichere Kommunikation ist ein Baustein für digitale Selbstbestimmung. Wähle die Lösung, die zu deinem Risiko‑Profil, deinen Nutzungsanforderungen und deiner technischen Bereitschaft passt.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben