LunaSpy: Was es ist und wie Sie Ihr Android schützen

Was ist LunaSpy?

LunaSpy ist eine Android‑Spyware, die sich als Antiviren‑ oder Banking‑Schutz-App tarnt. Die Schadsoftware scannt das Gerät und zeigt eine gefälschte Meldung „Bedrohungen gefunden“, um Druck aufzubauen. Nutzer sollen dann kritische Berechtigungen erteilen, angeblich um die angeblichen Bedrohungen zu entfernen.

Mit den erhöhten Rechten kann LunaSpy unter anderem:

- Audio und Video aufnehmen,

- SMS und Anrufprotokolle lesen,

- gespeicherte Passwörter aus Browsern und Apps auslesen,

- Fotos aus der Galerie stehlen,

- weitere Spionagefunktionen ausführen.

Die Verbreitung erfolgt vornehmlich über Messenger‑Apps, die APK‑Dateien bereitstellen. Die Infrastruktur umfasst laut Analyse mehr als 150 Domains und IPs für Command‑and‑Control (C2). Es gibt keine eindeutige Zielgruppe; die Kampagne wirkt breit angelegt.

Wichtig: die Zahl „mehr als 150 Domains/IPs“ basiert auf veröffentlichter Malware‑Analyse und zeigt die Größe der Infrastruktur, nicht zwangsläufig die aktuelle Anzahl aktiver Server.

Warum soziale Manipulation (Social Engineering) so wichtig ist

Die Betreiber arbeiten stark mit Social Engineering. Häufige Muster:

- Lockangebote wie „kostenlose Premium‑Antivirus‑App“ oder „Sicherheitscheck für Ihr Gerät“.

- Nachrichten von kompromittierten Konten von Freunden oder Familienmitgliedern.

- Gruppenchats, in denen ein vermeintlich vertrauenswürdiger Link geteilt wird.

Wenn Sie per Messenger einen APK‑Link erhalten, denken Sie daran: auch bekannte Kontakte wurden schon übernommen. Öffnen Sie solche Links nicht, wenn Sie nicht 100 % sicher sind.

Risiko: Installation über APKs

APK‑Installationen umgehen den Google Play Store. Das erhöht das Risiko, weil Schutzmechanismen des Stores nicht greifen oder verzögert eingreifen. Selbst seriöse APK‑Quellen können manipuliert sein. Wenn ein Link ungefragt kommt, besonders aus Chats, gilt: nicht öffnen.

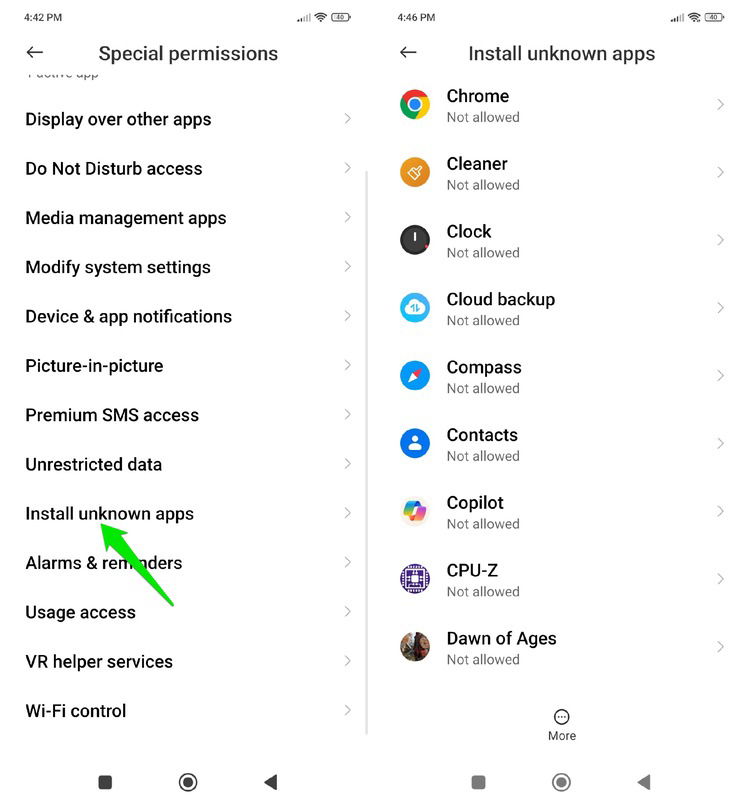

Installationsschutz: Erlaubnis “Unbekannte Apps installieren” prüfen

Das Erteilen der Berechtigung “Install unknown apps” macht die Installation von APKs möglich. Schalten Sie diese Berechtigung für alle Apps aus, die sie nicht unbedingt benötigen.

Allgemeine Schritte (kann je nach Hersteller leicht abweichen):

- Öffnen Sie Einstellungen → Datenschutzschutz oder Einstellungen → Apps.

- Suchen Sie Special permissions / Spezielle Zugriffsrechte → Install unknown apps.

- Stellen Sie sicher, dass bei allen aufgelisteten Apps nicht “Zulässig” steht.

Wichtig: Manche vorinstallierten System‑Apps benötigen diese Erlaubnis nicht. Seien Sie misstrauisch, wenn eine Messaging‑App oder ein Browser diese Erlaubnis hat.

Vorsichtig mit App‑Berechtigungen umgehen

LunaSpy braucht erhöhte Berechtigungen, um effektiv zu spionieren. Geben Sie niemals kritische Rechte an unbekannte Apps. Häufig geforderte gefährliche Berechtigungen sind:

- Accessibility service — erlaubt das Auslesen des Bildschirminhalts und das Ausführen von Aktionen.

- Device administrator — kann die Deinstallation verhindern und sorgt für Persistenz.

- Draw over other apps (Über anderen Apps einblenden) — ermöglicht das Verbergen echter Dialoge oder das Anzeigen gefälschter Login‑Masken.

- Mikrofon-, Kamera-, Telefon‑ und Dateizugriffe (weitreichende Medien‑ und Kommunikationsrechte).

Wenn mehrere dieser Rechte verlangt werden, ist Vorsicht geboten. Eine Sicherheits‑App von Drittanbietern sollte nicht gleichzeitig Device‑Admin und Accessibility‑Rechte anfordern.

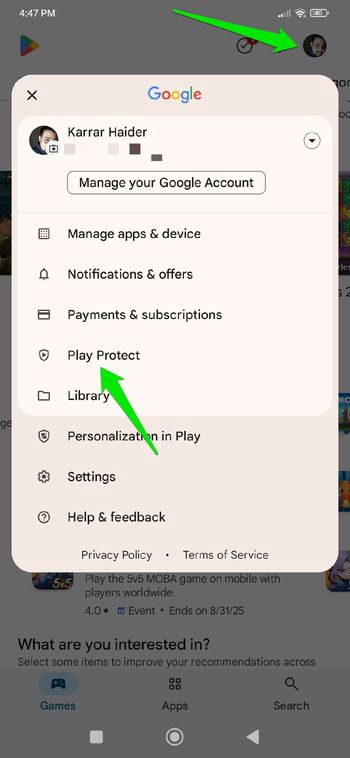

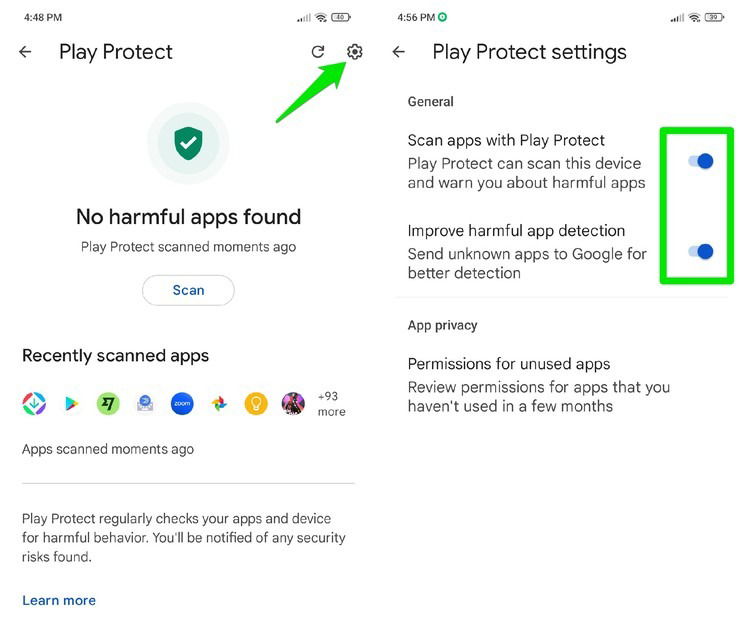

Play Protect aktivieren und nutzen

Google Play Protect scannt installierte Apps, auch APKs, und kann verdächtige Aktivitäten erkennen. Aktivieren Sie es und führen Sie einen manuellen Scan durch:

- Öffnen Sie den Google Play Store.

- Tippen Sie auf Ihr Profilbild → Play Protect.

- Tippen Sie oben rechts auf Einstellungen und aktivieren Sie:

- Scan apps with Play Protect (Apps mit Play Protect scannen)

- Improve harmful app detection (Erkennung schädlicher Apps verbessern)

Führen Sie anschließend einen Scan aus. Play Protect erkennt viele, aber nicht alle Varianten. Verwenden Sie zusätzlich eine vertrauenswürdige Antiviren‑App mit Echtzeitschutz.

Sofortmaßnahmen bei Verdacht auf Infektion

Wichtig: Handeln Sie schnell, aber überlegt. Hier ein pragmatisches Incident‑Runbook:

- Isolieren: Trennen Sie das Gerät vom Internet (Flugmodus). Entfernen Sie ggf. die SIM‑Karte.

- Berechtigungen entziehen: Entfernen Sie unbekannte Device‑Admin‑Konten und Accessibility‑Rechte (Einstellungen → Sicherheit → Geräteadministratoren / Special permissions).

- Deinstallieren: Entfernen Sie verdächtige Apps. Falls Deinstallation blockiert ist, haben Sie möglicherweise noch Device‑Admin‑Rechte nicht entfernt.

- Scannen: Führen Sie Play Protect und eine zusätzliche mobile AV‑App aus.

- Passwörter ändern: Melden Sie sich an wichtigen Diensten ab und ändern Sie Passwörter auf einem sauberen Gerät.

- Bank informieren: Informieren Sie Ihre Bank, wenn sensible Finanzdaten betroffen sein könnten.

- Zurücksetzen: Falls die Infektion nicht bereinigt werden kann, sichern Sie wichtige Daten (Vorsicht: nicht alle Backups sind sauber) und führen Sie ein vollständiges Zurücksetzen auf Werkseinstellungen durch.

- Meldung: Erwägen Sie, den Vorfall bei den zuständigen Behörden oder dem CERT Ihres Landes zu melden.

Wichtig: Ein Werksreset entfernt Schadsoftware in den meisten Fällen. Bei Root‑Level‑Manipulationen oder modifizierten Recovery‑Partitionen kann das nicht ausreichen.

Checklisten: Nutzer und IT‑Administratoren

Endnutzer:

- Keine APK‑Links aus Chats öffnen.

- “Unbekannte Apps installieren” für alle Apps deaktivieren.

- Keine ungewöhnlichen App‑Berechtigungen akzeptieren.

- Play Protect aktivieren und regelmäßig scannen.

- Backup‑Strategie: regelmäßige Backups, aber prüfen, dass Backup‑Daten sauber sind.

IT‑Administratoren / Unternehmen:

- Mobilgeräte‑Management (MDM) einsetzen, um Installationen zu steuern.

- Richtlinien gegen Nicht‑verifizierte APKs implementieren.

- Awareness‑Trainings zu Social Engineering durchführen.

- Monitoring für ungewöhnlichen Datenverkehr und C2‑Kommunikation einrichten.

Entscheidungshilfe: Was tun, wenn Sie einen APK‑Link erhalten?

flowchart TD

A[APK‑Link erhalten] --> B{Quelle bekannt und verifiziert?}

B -- Nein --> C[Nicht öffnen; Link löschen]

B -- Ja --> D{Handelt es sich um offizielle Quelle?}

D -- Ja --> E[In Play Store prüfen oder offizielle Website besuchen]

D -- Nein --> C

E --> F{App fordert kritische Berechtigungen?}

F -- Ja --> G[Ignorieren; Entwickler/Support kontaktieren]

F -- Nein --> H[Installieren nur über offizielle Quellen]Testfälle und Kriterien, um ein sauberes Gerät zu bestätigen

- Play Protect und ein zweiter Scanner melden keine Bedrohungen nach vollständigem Scan.

- Keine unbekannten Device‑Admin‑Einträge.

- Keine Apps mit Accessibility‑ oder Draw‑over‑Berechtigungen, die Sie nicht explizit erlaubt haben.

- Normale Akkunutzung ohne unerklärlich hohen Verbrauch.

- Kein unerklärlicher Datenverkehr im Mobilfunk‑ oder WLAN‑Monitoring.

Datenschutz und rechtliche Hinweise

LunaSpy kann personenbezogene Daten (Kontakte, Nachrichten, Fotos) exfiltrieren. Erwägen Sie, betroffene Personen und Dienstanbieter zu informieren. Bei Datenverlust persönlicher oder finanzieller Natur sollten Sie rechtliche Beratung oder die zuständigen Behörden kontaktieren. Unternehmen müssen mögliche Meldepflichten nach Datenschutzgesetzen (z. B. DSGVO) prüfen.

Wann technische Maßnahmen nicht ausreichen

- Gerät ist gerootet oder die Boot‑Kette manipuliert: Hier kann selbst ein Werksreset nicht ausreichen.

- Verdacht auf systemnahe Hintertüren: Hardwarewechsel oder professionelle Forensik kann nötig sein.

Alternative Ansätze: Wenn Sie häufiger APKs testen müssen (Entwicklung, QA), nutzen Sie:

- abgesicherte Testgeräte getrennt vom Hauptkonto,

- virtuelle Geräte (Emulatoren) im isolierten Netzwerk,

- signierte Builds und interne App‑Stores mit MDM‑Verteilung.

1‑Zeilen‑Glossar

- APK: Android Package — Installationsdatei für Android‑Apps.

- C2 / C&C: Command‑and‑Control — Infrastruktur, die Malware steuert.

- Accessibility Service: Systemzugriff, der Eingaben lesen und simulieren kann.

Mini‑Methodik: Schnelle Risikoprüfung (3 Schritte)

- Herkunft prüfen: Wer hat den Link geschickt? Unbekannt = Risiko hoch.

- Rechte prüfen: Fordert die App kritische Berechtigungen? Wenn ja: ablehnen.

- Scan und Monitoring: Play Protect + weitere AV, beobachte Akku und Datenverbrauch.

Häufige Fragen (FAQ)

Wie erkenne ich, ob mein Gerät betroffen ist?

A: Atypischer Akku‑ oder Datenverbrauch, unbekannte Apps, plötzliches Auftauchen neuer Berechtigungen oder Probleme beim Deinstallieren können Hinweise sein.

Entfernt ein Werksreset LunaSpy sicher?

A: In den meisten Fällen ja. Bei systemnaher Manipulation oder Rooting kann ein Reset nicht ausreichen.

Kann Play Protect alle Varianten erkennen?

A: Play Protect erhöht die Erkennungswahrscheinlichkeit, aber kein Produkt erkennt 100 % aller Varianten. Zusätzliche Vorsicht ist nötig.

Was soll ich tun, wenn ich meine Bankdaten vermute, kompromittiert zu haben?

A: Kontaktieren Sie sofort Ihre Bank, ändern Sie Passwörter und überwachen Sie Kontobewegungen.

Zusammenfassung

LunaSpy ist eine ernste Bedrohung für Android‑Nutzer. Die wichtigsten Schutzmaßnahmen sind: misstrauisch gegenüber APK‑Links sein, die Erlaubnis für “Unbekannte Apps installieren” entziehen, kritische Berechtigungen nicht vergeben, Play Protect aktivieren und im Zweifel schnell isolieren und Berechtigungen entfernen. Bei Unsicherheit: sichern, zurücksetzen und wichtige Konten auf einem sauberen Gerät schützen.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben