Как обнаружить и удалить malware — пошаговое руководство

Кратко

Если устройство ведёт себя странно — тормозит, выдает неожиданные окна или меняет настройки — возможно, это вредоносное ПО (malware). В статье объяснено, как быстро оценить ситуацию, изолировать заражённый компьютер, безопасно просканировать и удалить вредоносные программы, а также — какие профилактические меры принять, чтобы снизить риск повторного заражения.

Важно: если устройство принадлежит работодателю или в нём хранятся критичные данные, сначала свяжитесь с IT-отделом.

Что такое malware

Malware (вредоносное ПО) — программное обеспечение, цель которого — получить несанкционированный доступ, повредить систему, похитить данные или изменить поведение устройства без согласия владельца. Короткая дефиниция: malware — любая программа, причиняющая вред или нарушающая безопасность устройства.

К основным классам относятся: вирусы, трояны, шпионы (spyware), вымогатели (ransomware), рекламное ПО (adware), руткиты и бэкдоры.

Признаки возможного заражения

Ниже — практичные индикаторы, которые подскажут, что стоит проверить устройство:

- Постоянные или внезапные замедления работы, частые зависания или синие экраны.

- Необъяснимые изменения настроек браузера — новая домашняя страница, панель инструментов или перенаправления поисковых запросов.

- Неожиданные всплывающие окна с рекламой (особенно если они появляются вне браузера).

- Самопроизвольные установки программ или ярлыков, которых вы не запускали.

- Необычная сетьвая активность — высокая загрузка канала при простое.

- Попытки доступа к аккаунтам, сообщения о смене пароля или предупреждения от банков.

Если вы замечаете хотя бы один из этих признаков — действуйте по шагам ниже.

Пошаговое руководство: оценка и удаление вредоносного ПО

Ниже — упрощённая методика «Оценить → Изолировать → Очистить → Закрепить».

1. Оценка ситуации

- Фиксируйте симптомы: что именно происходит, когда и как часто.

- Отсоедините устройство от сети (Wi‑Fi и Ethernet), чтобы предотвратить утечку данных и распространение угрозы.

- Сохраните важные файлы на внешний носитель только если уверены, что они не инфицированы.

2. Изоляция и подготовка

- Отключите интернет и внешние накопители.

- Перейдите в безопасный режим (Windows: удерживайте Shift при перезагрузке → Дополнительные параметры → Устранение неполадок → Параметры загрузки → Безопасный режим).

- Если это мобильное устройство — включите «Режим полёта».

3. Сканирование и удаление

- Установите или обновите антивредоносное ПО и выполните полное сканирование.

- Для Windows можно использовать встроенный Защитник Windows (Windows Defender). Примеры команд:

# Быстрое сканирование (PowerShell, требуется модуль Defender)

Start-MpScan -ScanType QuickScan

# Если используете MpCmdRun.exe (командная строка):

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Scan -ScanType 2 # 2 — полное сканирование- Если обнаружены угрозы — выберите опцию «удалить» или «использовать карантин».

- Перезапустите систему и повторите сканирование.

4. Если стандартные средства не помогают

- Загрузитесь с загрузочного антивирусного носителя (rescue USB/CD) от надёжного вендора и просканируйте систему вне основной ОС.

- Используйте специализированные сканеры (on-demand) от проверенных производителей.

- В крайнем случае — резервное копирование чистых данных и чистая переустановка ОС.

5. Восстановление и закрепление

- Смените пароли на всех критичных сервисах с чистого устройства.

- Включите автоматические обновления ОС и ПО.

- Настройте резервное копирование важных данных регулярно.

Как выбрать антивредоносное ПО

Ищите решения с такими характеристиками:

- Обновления в облаке и репутации угроз в реальном времени.

- Активная команда исследования угроз и регулярные подписи/патчи.

- Хорошие отзывы и поддержка от известного производителя.

- Минимальное влияние на производительность и наличие режима «карантин».

Примечание: бесплатные решения подходят для базовой защиты, но в корпоративной среде нужны продукты с централизованным управлением и журналированием.

Альтернативные подходы и когда они уместны

- Системное восстановление: быстро, но не всегда удаляет глубокие руткиты.

- Переустановка ОС: гарантированно чисто, но занимает время и требует резервного копирования.

- Профессиональная ремедиация: когда заражены серверы, базы данных или есть риск утечки данных — вызывает специалиста по инцидентам.

Контрпример: если устройство едва заметно тормозит и виновата не вредоносная программа, а переполнение диска или устаревшие драйверы — удаление malware не исправит проблему. Всегда сначала оцените корень проблемы.

Ментальные модели и чек-листы

Модель 5A: Ask, Assess, Isolate, Act, Audit

- Ask — что именно произошло? (логи, скриншоты)

- Assess — оцените серьёзность и возможные потери данных.

- Isolate — отключите от сети, снимите резервные копии.

- Act — сканируйте и удаляйте угрозы.

- Audit — проверьте, что угроза устранена, настройте мониторинг.

Чек-лист для домашнего пользователя:

- Отключить интернет

- Запустить полное сканирование антивирусом

- Сохранить важные файлы на внешний носитель (проверив на вредоносность)

- Обновить ОС и браузеры

- Сменить пароли с чистого устройства

Чек-лист для администратора:

- Изолировать заражённую систему от сети

- Собрать артефакты инцидента (логи, дампы памяти)

- Выполнить полное офлайн-сканирование

- Проверить целостность бэкапов

- Запустить план восстановления и уведомить заинтересованные стороны

SOP: простой план действий при подозрении на заражение

- Оценить симптомы и степень критичности.

- Отключить сеть и предотвратить дальнейшее распространение.

- Сделать резервную копию логов и критичных данных.

- Просканировать в безопасном режиме и удалить найденное.

- Проверить систему с загрузочного диска антивируса.

- Перезагрузить, установить обновления и сменить пароли.

- Документировать инцидент и проанализировать коренные причины.

Тесты и критерии приёмки после очистки

- Устройство больше не проявляет исходные симптомы.

- Полное сканирование возвращает “ни угроз не обнаружено”.

- Логи сети и процессов не показывают подозрительной активности.

- Пароли сменены, и доступ к критичным сервисам восстановлен без ошибок.

Риски и дополнительные меры

- Не извлекайте файлы из карантина, не зная их происхождения.

- Не восстанавливайте систему из старого образа, если образ мог быть заражён.

- Регулярно обучайте сотрудников и домочадцев основам кибергигиены: не открывать подозрительные вложения, проверять адрес отправителя, не скачивать ПО из непроверенных источников.

Краткое резюме

Malware — распространённая угроза, но последовательный подход «оценить — изолировать — очистить — закрепить» позволяет безопасно вернуть устройство в рабочее состояние. Используйте проверённые инструменты, сохраняйте резервные копии и при сомнениях привлекайте профессионалов.

Важно: если устройство корпоративное или на нём есть персональные данные третьих лиц, действуйте через IT-службу и соблюдайте юридические требования к уведомлению о нарушении.

Ключевые шаги: оценка, изоляция, сканирование, удаление, восстановление и профилактика. Соблюдение простых правил и использование надёжного антивредоносного ПО значительно снижают риск повторного заражения.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

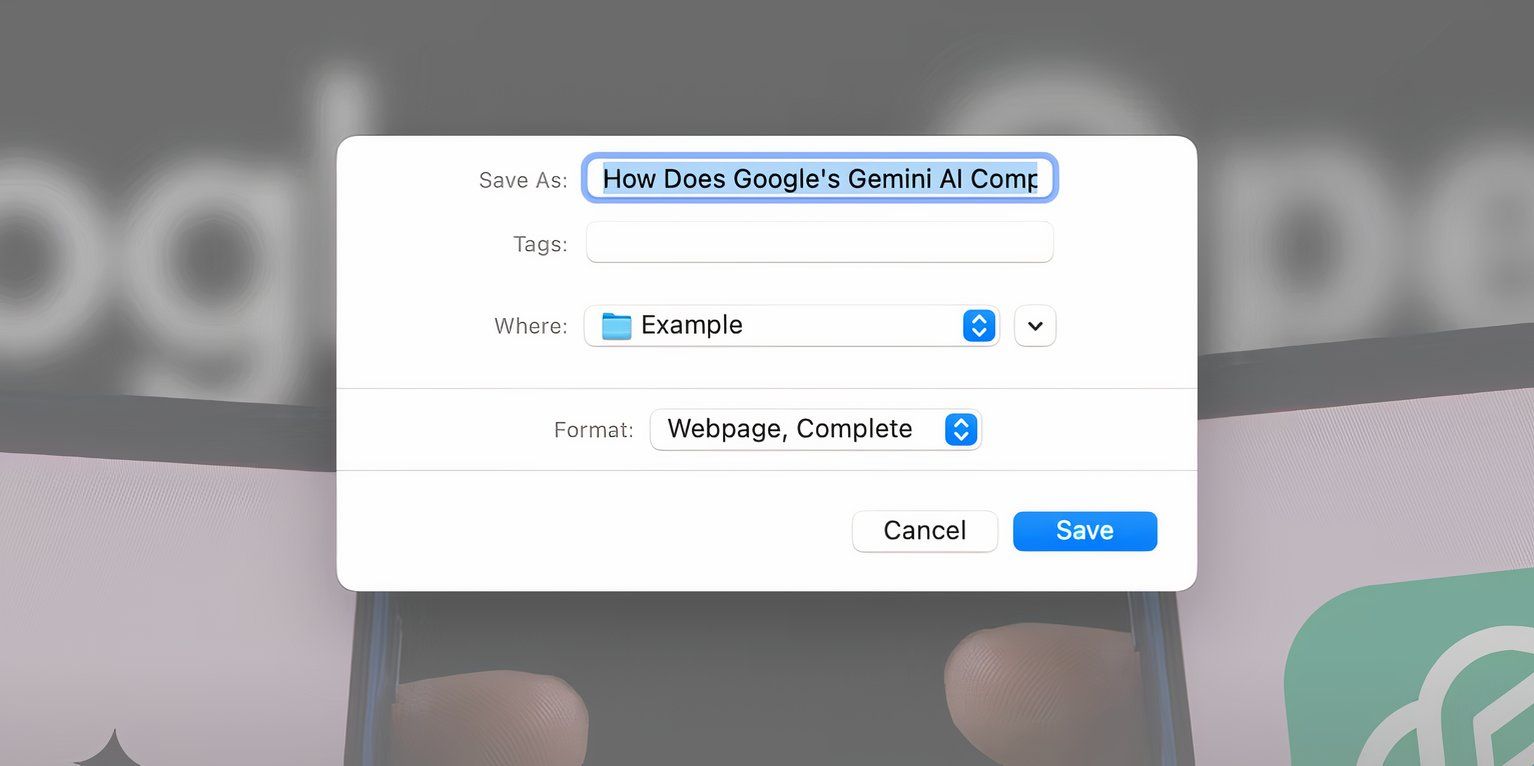

Как сохранить веб‑страницу для офлайн‑чтения