Как удалить и предотвратить Mac Protector — фальшивый антивирус для macOS

О чём статья

- Что такое Mac Protector и как он распространяется

- Полный пошаговый план удаления вручную

- Альтернативные методы удаления и когда они нужны

- Профилактика и настройки браузера

- Чек-листы для пользователя, техподдержки и администратора

- Критерии приёмки и признаки успешного удаления

Что это за угроза — кратко

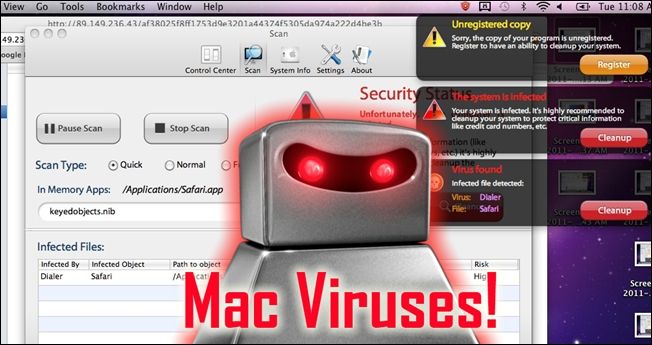

Mac Protector — типичная «фальшивая антивирусная» программа (rogue antivirus / scareware). Она имитирует системные предупреждения, утверждает, что найдены вирусы, и требует оплаты для «удаления». Цель — выманить платёжные данные и закрепиться в системе как легитимное приложение.

Определение в одну строку: фальшивый антивирус — это вредоносное ПО, которое вводит в заблуждение, выдавая себя за средство защиты и требуя оплату.

Как распространяется инфекция

- Перенаправление в браузере с сайта, показывающего ложное системное окно.

- Загрузка установочного пакета с сайта через кнопку «Удалить все» или аналог.

- Пользователь запускает установщик и вводит пароль администратора — это даёт программе права на автозапуск.

Важно: на текущих версиях macOS поведение может отличаться. На старых версиях программа требовала ввод пароля администратора во время установки и добавляла элемент в элементы входа и автозапуска.

Пошаговое удаление вручную (пользовательский уровень)

Внимание: все шаги выполняйте в указанном порядке. Если сомневаетесь, сделайте резервную копию важных данных.

- Закройте окна и уведомления

- Попробуйте выйти из приложения через сочетание клавиш ⌘Q или нажатием на красную кнопку закрытия окна.

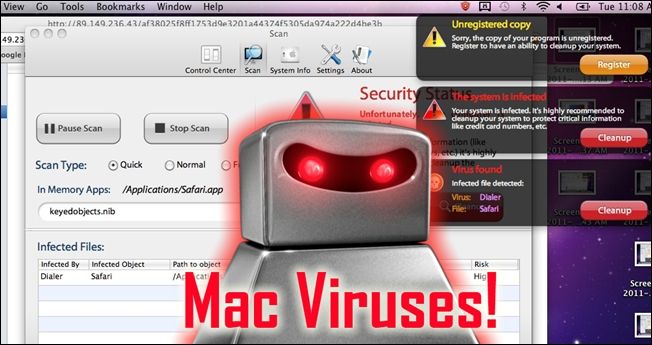

- Откройте Мониторинг системы (Activity Monitor)

- Путь: Программы → Служебные программы → Мониторинг системы.

- В списке процессов найдите процесс с названием, похожим на MacProtector, MacDefender, Apple Security Center и т. п.

- Выделите процесс и нажмите «Завершить процесс», затем подтвердите.

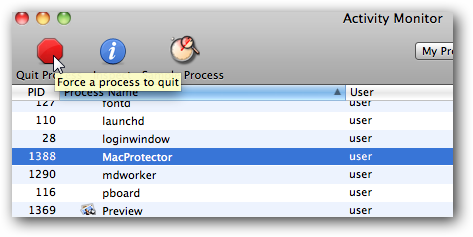

- Удалите элемент автозапуска

- Откройте Системные настройки → Учетные записи (или «Пользователи и группы»).

- Нажмите на замок в левом нижнем углу и авторизуйтесь с правами администратора, если нужно.

- Выберите свою учётную запись → вкладка «Объекты входа» (Login Items).

- Найдите запись с именем MacProtector, MacDefender, Apple Security Center или похожим и удалите её (кнопка «-»).

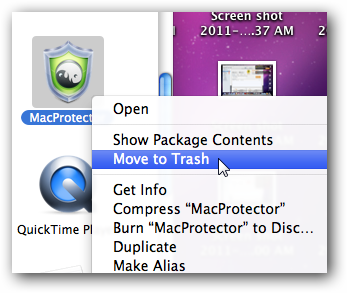

- Удалите приложение из папки Программы

- Откройте Finder → Программы.

- Найдите приложение MacProtector или похожее и перетащите в Корзину или используйте «Удалить» через правый клик.

- Очистите Корзину.

- Поиск и удаление остаточных файлов (рекомендуется)

- Откройте Finder → Перейти → Перейти к папке и проверьте следующие пути:

- ~/Library/LaunchAgents

- /Library/LaunchAgents

- /Library/LaunchDaemons

- ~/Library/Application Support

- /Library/Application Support

- Ищите plists и папки, в имени которых встречаются слова macprotector, macdefender, apple security и т. п. Переместите найденные файлы в Корзину.

Пример команд в Терминале (требуются осторожность и понимание команд):

# Показывает файлы в LaunchAgents вашего пользователя

ls -la ~/Library/LaunchAgents

# Удаление подозрительного файла (замените имя файла на найденное)

rm -f ~/Library/LaunchAgents/com.example.macprotector.plist- Перезапустите Mac

- После удаления процессов и файлов перезагрузите компьютер.

- Просканируйте систему антивирусом

- Используйте актуальный антивирусный сканер для macOS. Если у вас нет локального анти-Malware решения, можно запустить онлайновый сканер или загрузиться с внешнего диска и просканировать.

- Если вводили платёжные данные — действуйте немедленно

- Свяжитесь с банком и заблокируйте карту.

- Проверьте выписки и сообщите о несанкционированных списаниях.

- Смените пароли для ключевых сервисов.

Important: не вводите данные карты в окнах с уведомлениями и не отправляйте скриншоты с конфиденциальной информацией незнакомцам.

Альтернативные подходы и когда они нужны

- Если удаление вручную не помогает или объект возобновляет запуск — выполните безопасный режим (Safe Mode) и повторите удаление.

- Если система продолжает вести себя странно — загрузитесь с внешнего установочного носителя и проверьте диск утилитой дисков (Disk Utility).

- В крайнем случае — резервное копирование важных данных и чистая переустановка macOS.

Контрпример: если у вас установлено легитимное средство безопасности с похожим названием, не удаляйте его без проверки подписей и источника приложения.

Диагностика: что проверить после удаления

- Значки и уведомления больше не появляются.

- В мониторинге системы нет процессов с подозрительными именами.

- В элементах входа отсутствуют записи с подозрительными именами.

- Сканирование антивирусом не показывает угроз.

Ментальные модели и эвристики для предотвращения заражения

- Сомнительный исходный сайт + требование ввести пароль администратора = высокий риск.

- «Срочно оплатите для удаления» — признак scareware.

- Если предупреждение выглядит как окно браузера, а не как нативный системный диалог — будьте внимательны.

Профилактические настройки браузера и системы

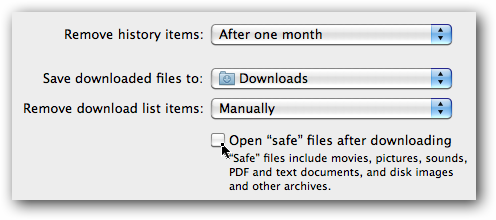

- В Safari отключите опцию автоматического открытия «безопасных» файлов после загрузки: Safari → Настройки → Общие → убрать галочку «Открывать «безопасные» файлы после загрузки».

- Не устанавливайте ПО из ненадёжных источников; предпочтительнее — App Store или подписанные разработчики.

- Держите macOS и все установленные приложения в актуальном состоянии.

- Используйте надёжный браузер с встроенной защитой от фишинга и вредоносных сайтов.

- Включите двухфакторную аутентификацию для важных сервисов.

Роль‑базовые чек‑листы

Чек‑лист для обычного пользователя:

- Закрыл все окна и уведомления

- Перезапустил Мониторинг системы и завершил подозрительные процессы

- Удалил приложение из Программ

- Просканировал систему антивирусом

- Связался с банком, если вводил платёжные данные

Чек‑лист для сотрудника техподдержки:

- Спросить, когда и с какого сайта произошло перенаправление

- Получить скриншоты предупреждений, если есть

- Завершить процессы через Мониторинг системы

- Проверить и очистить ~/Library/LaunchAgents и /Library/LaunchDaemons

- Провести антивирусный скан и обновить сигнатуры

- Зафиксировать инцидент в системе учёта и уведомить администратора

Чек‑лист для администратора безопасности:

- Проанализировать логи прокси и веб-шлюза на предмет вредоносных URL

- При необходимости добавить блокировку домена/URL

- Проверить другие рабочие станции на предмет аналогичных индикаторов компрометации

- Обновить правила EDR/AV для детекции сигнатур

Мини‑методология расследования (SOP)

- Изолировать пострадавшую машину от сети.

- Сделать снимок состояния (скриншоты, список запущенных процессов, элементы входа).

- Собрать артефакты: установленные пакеты, plists, логи (Console).

- Удалить вредоносное ПО по процедуре и просканировать систему.

- Проверить повторную активность в течение 48 часов.

- Сообщить о произошедшем и обновить базы знаний.

Критерии приёмки

- Никаких всплывающих окон и уведомлений от Mac Protector в течение 48 часов после удаления.

- Отсутствие связанных процессов в Мониторинге системы при системном запуске.

- Отсутствие записей о автозапуске в элементах входа.

- Чистый результат антивирусного сканирования.

Примеры ошибок и когда удаление вручную может не сработать

- Если вредоносное ПО установило несколько копий с разными именами в нескольких каталогах.

- Если злоумышленник установил LaunchDaemon с root‑правами и скрипт восстанавливает приложение.

- Если была утечка платёжных данных — удаление ПО не отменит возможных мошеннических списаний.

Быстрые рекомендации для восстановления доверия пользователя

- Показать пользователю список выполненных действий и результаты сканов.

- Предложить смену важных паролей и проверку выписок банка.

- Попросить обновить браузер и отключить автоматическое открытие загруженных файлов.

Decision flow для реакции на обнаружение

flowchart TD

A[Наблюдаются всплывающие окна] --> B{Блокирует ли система работу?}

B -- Да --> C[Изолировать ПК от сети]

B -- Нет --> D[Попробовать закрыть окно и завершить процесс]

D --> E{Процесс завершён?}

E -- Да --> F[Удалить приложение и автозапуск]

E -- Нет --> C

C --> G[Провести антивирусный скан и собрать логи]

G --> H{Введены платёжные данные?}

H -- Да --> I[Связаться с банком]

H -- Нет --> F

F --> J[Мониторинг 48 часов]

J --> K[Инцидент закрыт]Часто задаваемые вопросы

Как узнать, что это фальшивое окно, а не системное предупреждение?

Если окно появляется в браузере или предлагает срочно оплачивать удаление, это, скорее всего, фальшивка. Нативные системные окна обычно имеют другие контрольные элементы и не предлагают оплату.

Может ли Mac Protector заразить macOS последних версий?

Техники развивались, и некоторые злоумышленники нацеливаются на уязвимости новых версий. Тем не менее современные macOS имеют дополнительные механизмы защиты. Всегда обновляйте систему и не вводите пароль администратора без проверки источника.

Что делать, если удаление вручную кажется сложным?

Обратитесь в службу техподдержки или к специалистам по безопасности. При необходимости выполните чистую установку системы после резервного копирования данных.

Заключение

Mac Protector — пример социально‑инженерной атаки: основной вектор — обман пользователя. Простые меры предосторожности, внимание при установке и базовые навыки удаления позволяют быстро восстановить систему. В случае сомнений — изолируйте устройство, сохраните артефакты и обратитесь к специалистам.

Ключевые действия для пользователя: не вводите данные в подозрительные окна, завершите процесс в Мониторинге системы, удалите приложение, просканируйте систему, и свяжитесь с банком при необходимости.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента