Удаление вирусов через CMD без антивируса

TL;DR

Если нужно быстро проверить USB или локальный диск на простые вирусы и удалить их без стороннего антивируса, можно использовать командную строку Windows. В этой инструкции пошагово показано, какие команды запускать, что они делают и какие есть риски. Всегда создавайте резервные копии перед удалением системных файлов.

Вирусы, вредоносные программы, трояны и черви проникают в систему разными путями: через браузер, зараженные флешки, фишинговые ссылки в письмах и установку заражённого софта. Часто такие программы замедляют систему, занимают оперативную память и диск, а более опасные — крадут личные данные и банковские реквизиты.

Обычный способ — установить антивирус и просканировать систему. Но иногда пользователи предпочитают ручной метод с помощью командной строки Windows. С помощью CMD можно показать скрытые системные файлы, изменить их атрибуты и удалить подозрительные объекты, например autorun.inf, который часто используется для автозапуска вредоносного кода с USB.

Важно

- Метод подходит для простых случаев, особенно для очистки флешек от autorun-инфекций.

- Не рекомендуется для сложных или руткит-угроз.

- Всегда работайте с учётной записью администратора и делайте резервные копии важных данных.

Что делает этот метод и когда он применим

Кратко: метод показывает скрытые и системные файлы и снимает с них атрибуты скрытого и системного файла, чтобы их можно было переименовать или удалить. Это эффективно против простых вирусов, маскирующихся под ярлыки или использующих autorun.inf.

Когда работает

- Заражения на съемных носителях, где вирус создал autorun.inf или скрытые исполняемые файлы.

- Когда вредоносный файл не использует сложное укрытие или системные драйверы.

Когда не сработает

- Руткиты и драйверы в ядре, скрывающие свои процессы.

- Шифровальщики, которые активно шифруют файлы или работают в оперативной памяти.

- Вредоносное ПО, запускающееся как служба под правами системы.

Подготовка и меры предосторожности

- Сделайте резервную копию важных файлов.

- Отмонтируйте или отключите другие носители, чтобы не повредить случайно.

- Закройте браузеры и почтовые клиенты.

- Запустите командную строку от имени администратора.

Как запустить командную строку от администратора

- Нажмите Пуск и введите cmd.

- Правый клик по значку Командная строка и выберите Запуск от имени администратора.

Шаги для проверки и удаления вирусов с USB или диска

Ниже показан пример работы с флешкой, подключённой как диск F. Подстройте букву диска под свою систему.

- Перейдите на букву диска

F:- Просмотрите содержимое диска

dir F:- Показать все скрытые и системные файлы и снять атрибуты “системный” и “скрытый” для всех файлов и папок

attrib -s -h /s /d F:\*.*Пояснение:

- attrib меняет атрибуты файлов.

- Параметры -s и -h снимают системный и скрытый атрибут.

- /s применяет команду ко всем подпапкам.

- /d включает папки в обработку.

- Просмотрите результаты и найдите подозрительные файлы, например autorun.inf или неизвестные .exe и .lnk

dir /a:h /a:s F:\- Если найден autorun.inf, можно удалить его командой

del F:\autorun.inf- Для безопасного удаления подозрительного исполняемого файла

- Сначала переименуйте файл, чтобы он не запускался автоматически

ren F:\имя_файла.exe имя_файла_old.exe- Затем удалите его

del F:\имя_файла_old.exeПримечание

В некоторых случаях файл может быть занят системой. Перезагрузите компьютер или отключите и снова подключите USB, затем повторите команду.

Примеры команд и что они делают

dir— показывает список файлов и папок.attrib— изменяет атрибуты файлов и папок.ren— переименовывает файл или папку.del— удаляет файл.tasklistиtaskkill— используются, если подозрительный процесс запущен и мешает удалению.

Если файл запущен как процесс, используйте

tasklist | findstr имя_процессаи затем

taskkill /PID 1234 /Fгде 1234 — идентификатор процесса.

Альтернативные подходы

- Использовать проверенный антивирус или Windows Defender Offline.

- Запустить систему в безопасном режиме и просканировать.

- Использовать специализированные инструменты для удаления руткитов и шифровальщиков.

Чеклист для разных ролей

Для домашнего пользователя

- Сделать резервную копию важных файлов.

- Отключить интернет при работе с заражённой флешкой.

- Запустить CMD от имени администратора.

- Использовать attrib, ren и del аккуратно.

Для системного администратора

- Проверить журналы событий Windows.

- Проверить автозагрузку через msconfig или Task Scheduler.

- Просканировать сеть на предмет распространения инфекции.

- Изолировать заражённые хосты.

Матрица рисков и смягчающие меры

- Риск: случайное удаление системного файла. Смягчение: создать резервную копию и не удалять файлы из Windows\System32 без проверки.

- Риск: скрытые процессы блокируют удаление. Смягчение: использовать taskkill или безопасный режим.

- Риск: неполное удаление и повторное заражение. Смягчение: просканировать систему антивирусом после очистки и изменить пароли.

Критерии приёмки

- Все подозрительные autorun.inf и неавторизованные .exe на флешке удалены.

- Нет автозапуска при подключении флешки.

- Компьютер загружается без ошибок.

- Нет признаков повторного появления удалённых файлов в течение нескольких подключений.

Мини-методология для регулярной проверки

- Отключайте автозапуск в системе.

- Перед открытием содержимого флешки запускайте attrib и просматривайте скрытые файлы.

- Оперативно переименовывайте и удаляйте подозрительные файлы.

- После ручной чистки проводите полное сканирование антивирусом.

Глоссарий в одну строку

- autorun.inf — файл автозапуска, который может указывать системе автоматически запускать исполняемый файл с носителя.

- attrib — команда для изменения атрибутов файла.

- rуткит — тип вредоносного ПО, маскирующий своё присутствие в системе.

Резюме

Командная строка позволяет быстро показать скрытые файлы и удалить простые угрозы с USB и дисков. Этот метод удобен для базовой очистки и восстановления контроля над носителем. Однако для серьёзных угроз и руткитов лучше использовать специализированные инструменты и профессиональные антивирусные сканеры. Если вы не уверены в происхождении файла, лучше сохранить копию и проконсультироваться с IT-специалистом.

Важно: всегда соблюдайте осторожность — неверные действия в командной строке могут привести к потере данных или нарушению работоспособности системы.

Похожие материалы

Троян Herodotus: как он действует и как защититься

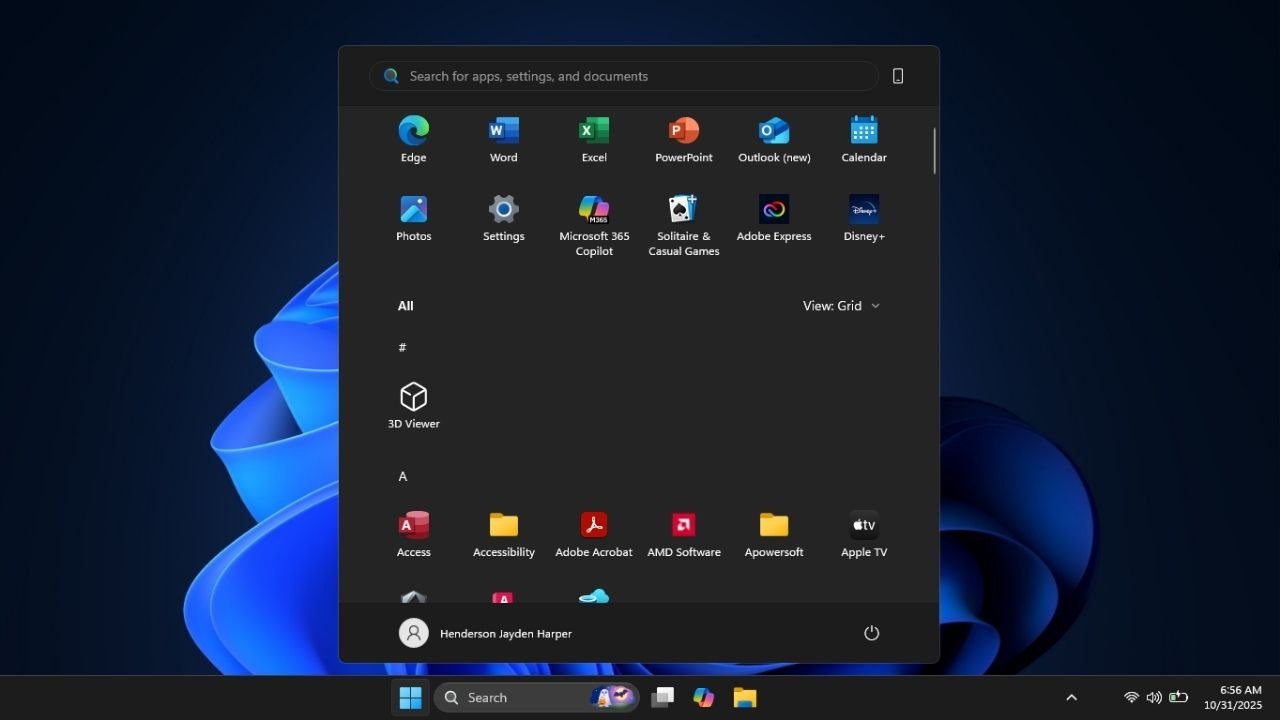

Включить новое меню «Пуск» в Windows 11

Панель полей PivotTable в Excel — руководство

Включить новый Пуск в Windows 11 — инструкция

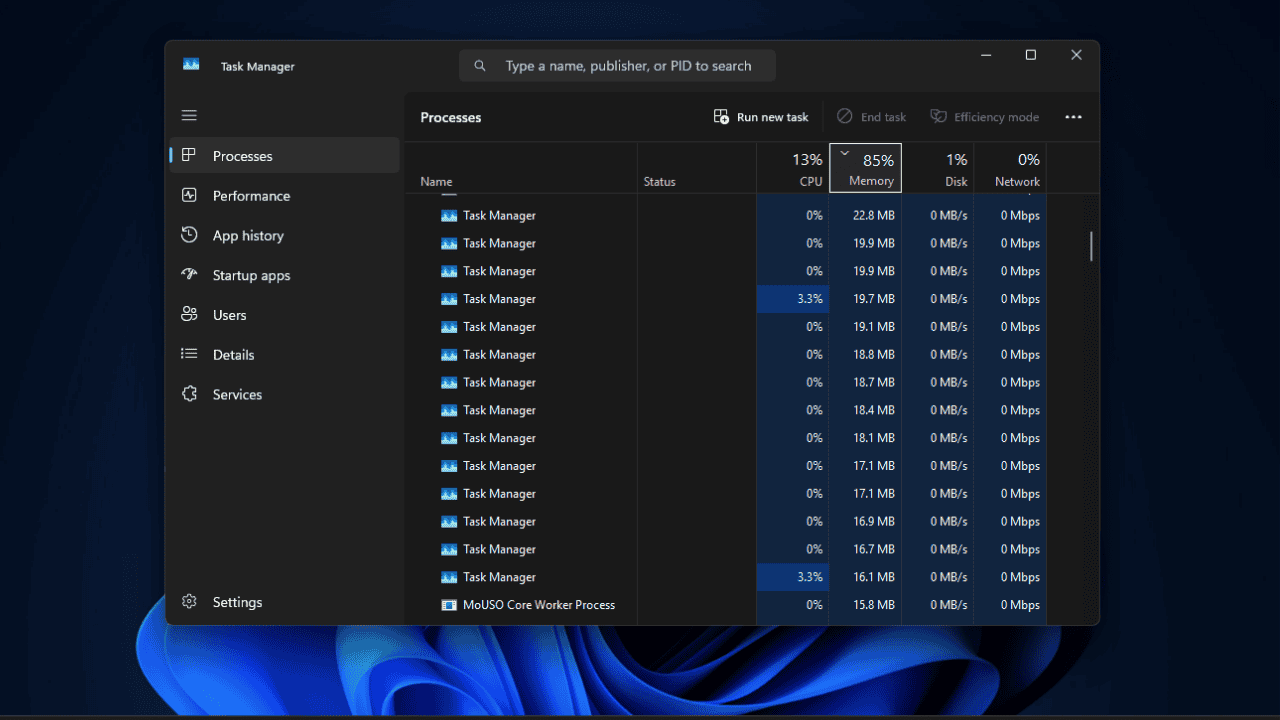

Дубликаты Диспетчера задач в Windows 11 — как исправить