Как предотвратить слежку и взлом ваших устройств

Важно: никакая мера не даёт 100% гарантии. Комплексная защита — сочетание нескольких слоёв безопасности и регулярного обновления привычек.

Введение

Мир развивается, и вместе с ним совершенствуются методы атаки. Инструменты для взлома становятся доступнее, а техники слежки — изощрённее. Однако многие угрозы можно значительно снизить простыми и регулярными действиями. В этой статье вы найдёте практические шаги для защиты телефона и других устройств от шпионажа и несанкционированного доступа.

Краткие определения:

- VPN — сервис, шифрующий ваш трафик и скрывающий IP-адрес.

- DNS — служба, переводящая имена сайтов в IP-адреса.

1. Используйте VPN (Virtual Private Network)

VPN создаёт защищённый туннель между вашим устройством и сервером провайдера VPN. Трафик внутри туннеля шифруется, а внешний мир видит адрес сервера VPN, а не ваш реальный IP.

Что делает VPN:

- Скрывает ваш реальный IP и местоположение.

- Шифрует данные в пути от устройства до сервера VPN.

- Помогает обходить гео-ограничения и сетевые фильтры.

Когда VPN не спасёт:

- Если устройство уже скомпрометировано (троян на телефоне), VPN не удалит вредоносный код.

- Если вы входите в аккаунты напрямую и передаёте учётные данные, компрометация учётной записи останется возможной.

Рекомендации по выбору VPN:

- Ищите провайдера с политикой «no-logs» и прозрачной историей безопасности.

- Отдавайте предпочтение проверенным протоколам: WireGuard, OpenVPN.

- Проверяйте юрисдикцию компании: законы о хранении данных влияют на приватность.

Мини-методология выбора VPN:

- Определите требования: скорость, платные/бесплатные, поддержка устройств.

- Сравните провайдеров по политике логов и протоколам.

- Проверьте отзывы и независимые аудиты безопасности.

- Тестируйте сервис с возвратом денег (trial/guarantee).

2. Используйте безопасный браузер

Инкогнито-режим Chrome лишь не сохраняет локальную историю; он не скрывает вас от провайдера, сайтов или работодателя.

Лучшие практики:

- Используйте браузеры с усиленной приватностью: Brave, Tor Browser или мобильные приложения DuckDuckGo.

- Блокируйте трекеры и сторонние куки по умолчанию.

- Отключите автозаполнение паролей в браузере, если не используете менеджер паролей.

Когда приватный браузер не помогает:

- При компрометации устройства или при установленном шпионском ПО браузер не защитит систему.

3. Измените DNS на безопасный

DNS — «телефонная книга» интернета. Использование безопасного DNS помогает уменьшить риски подмены адресов и перехвата запросов в открытых сетях.

Рекомендации:

- Выберите проверенные сервисы: Cloudflare (1.1.1.1), OpenDNS, Google Public DNS (если вам комфортна их политика).

- На телефоне и роутере настройте альтернативный DNS: это усиливает защиту везде, где вы подключаетесь.

Ограничения:

- Шифрование DNS (DoH/DoT) важно, но не заменяет полноценного шифрования трафика, как у VPN.

4. Прокси-серверы: когда они полезны

Прокси перенаправляют трафик через удалённый сервер и скрывают ваш IP. Это простой инструмент для обхода блокировок, но он не всегда шифрует трафик.

Сравнение прокси и VPN:

- Прокси: часто не шифруют данные, подходят для одноразовых задач.

- VPN: шифрование всего трафика, более высокий уровень приватности.

Когда использовать прокси:

- Для одноразового доступа к гео-ограниченным ресурсам.

- Когда не требуется сильное шифрование, но нужно скрыть IP.

Рекомендации инструментов:

- Для быстрого доступа можно использовать Kproxy или публичные веб-прокси, но не вводите там пароли.

5. Часто очищайте куки и данные браузера

Куки сохраняют настройки сайта и сессии. Но они же позволяют трекерам связывать вашу активность.

Практика:

- Настройте браузер на автоматическую очистку куки при закрытии.

- Разрешайте куки только для доверенных сайтов.

- Используйте контейнеры/профили для разных задач: работа, личные финансы, серфинг.

Побочный эффект:

- Отключение куки может сломать работу некоторых сайтов или потребовать повторных входов.

6. Устанавливайте антивирус и следите за обновлениями

Антивирусы помогают обнаруживать вредоносные приложения и эксплойты. На Android и iOS встроенные механизмы защиты различаются, и сторонние решения могут закрыть дополнительные дыры.

Рекомендации:

- Установите проверенный антивирус (Avast, AVG, Bitdefender и др.) на устройства, где это оправдано.

- Регулярно обновляйте ОС и приложения — патчи закрывают известные уязвимости.

- Активируйте автоматические обновления и проверяйте разрешения приложений вручную.

Когда антивирус бессилен:

- Передовые угрозы (APT) могут обходить простые решения; требуется профильная экспертиза.

Практический чеклист по защите устройств (SOP)

- Включить VPN на всех устройствах при работе в публичных сетях.

- Настроить безопасный DNS на роутере и устройствах.

- Установить и настроить безопасный браузер с блокировщиком трекеров.

- Очищать куки и кэш еженедельно.

- Использовать менеджер паролей и включить 2FA для ключевых аккаунтов.

- Проверять разрешения приложений и удалять подозрительные программы.

- Установить антивирус и обновлять ОС немедленно после выхода патча.

Ролевые чеклисты

Обычный пользователь:

- Включать VPN в публичных Wi‑Fi.

- Не устанавливать приложения вне официальных магазинов.

- Использовать уникальные пароли и менеджер паролей.

ИТ-администратор малого бизнеса:

- Настроить корпоративный VPN и корпоративный DNS.

- Внедрить политику обновлений и контроль доступа (MFA).

- Проводить регулярные резервные копии и тесты восстановления.

Мини‑методология проверки устройства на слежку

- Проверьте список установленных приложений и выявите незнакомые.

- Просканируйте устройство антивирусом и антималваре.

- Проверьте разрешения приложений: доступ к микрофону, камере, SMS.

- Сбросьте настройки сети и поменяйте пароли для ключевых аккаунтов.

- При серьёзных подозрениях выполните полный сброс до заводских настроек и восстановление только из доверительных резервных копий.

Дерево решений: защищён ли я?

flowchart TD

A[Начало проверки] --> B{Подключены к публичному Wi‑Fi?}

B -- Да --> C[Включите VPN]

B -- Нет --> D{Официальный сайт/приложение?}

D -- Нет --> E[Не вводите пароли]

D -- Да --> F[Проверить обновления]

C --> F

F --> G{Есть подозрительные приложения?}

G -- Да --> H[Сканировать, удалить, сменить пароли]

G -- Нет --> I[Регулярно очищать куки и следить за обновлениями]Критерии приёмки (как понять, что меры сработали)

- Устройство не показывает неизвестных приложений и процессов.

- Подозрительные сетевые соединения отсутствуют при проверке.

- Пароли и 2FA настроены, а доступы учтены.

- При подключении к VPN ваш внешний IP соответствует серверу VPN, а не личному провайдеру.

Когда эти меры не помогут (ограничения)

- Устройство уже скомпрометировано на уровне прошивки или аппаратного обеспечения.

- Атакующие имеют физический доступ к устройству.

- Используются целевые продвинутые угрозы, требующие профессионального аудита.

Защита данных и соответствие приватности

Если вы обрабатываете персональные данные третьих лиц (клиентов, сотрудников), учитывайте локальные требования по защите данных. В странах с правовой системой, аналогичной GDPR, важно документировать меры по защите и устанавливать договорённости с провайдерами сервисов (например, VPN и облачные сервисы).

Короткий глоссарий

- VPN — шифрует и перенаправляет интернет‑трафик через удалённый сервер.

- DNS — система преобразования доменных имен в IP‑адреса.

- Куки — небольшие данные, хранимые сайтом для сохранения сессии и предпочтений.

- 2FA — двухфакторная аутентификация, добавляющая второй уровень проверки.

Риски и способы их смягчения (качественная матрица)

- Физический доступ: требование — хранение устройства под контролем; смягчение — включение блокировок экрана и шифрования хранения.

- Компрометация учётной записи: требование — уникальные пароли; смягчение — менеджер паролей и 2FA.

- Перехват в публичных сетях: требование — шифрование трафика; смягчение — VPN и DoH/DoT.

Короткая социальная превью‑версия

Если нужно кратко рассказать коллегам: «Используйте VPN, безопасный браузер и надёжный DNS; регулярно очищайте куки и обновляйте ОС. Это снижает риск слежки и утечки данных.»

Заключение

Защита от слежки и взлома — это совокупность простых действий: установка VPN, выбор безопасного браузера, переход на защищённый DNS, использование прокси по необходимости, регулярная очистка куки и наличие антивируса. Главное — системность: применяйте несколько слоёв защиты и проверяйте устройства регулярно.

Ключевые шаги: включите VPN, обновляйте систему, ограничьте разрешения приложений и используйте менеджер паролей с 2FA. Эти меры существенно снижают вероятность того, что третья сторона будет следить за вашими устройствами.

Похожие материалы

Herodotus — Android‑троян и защита

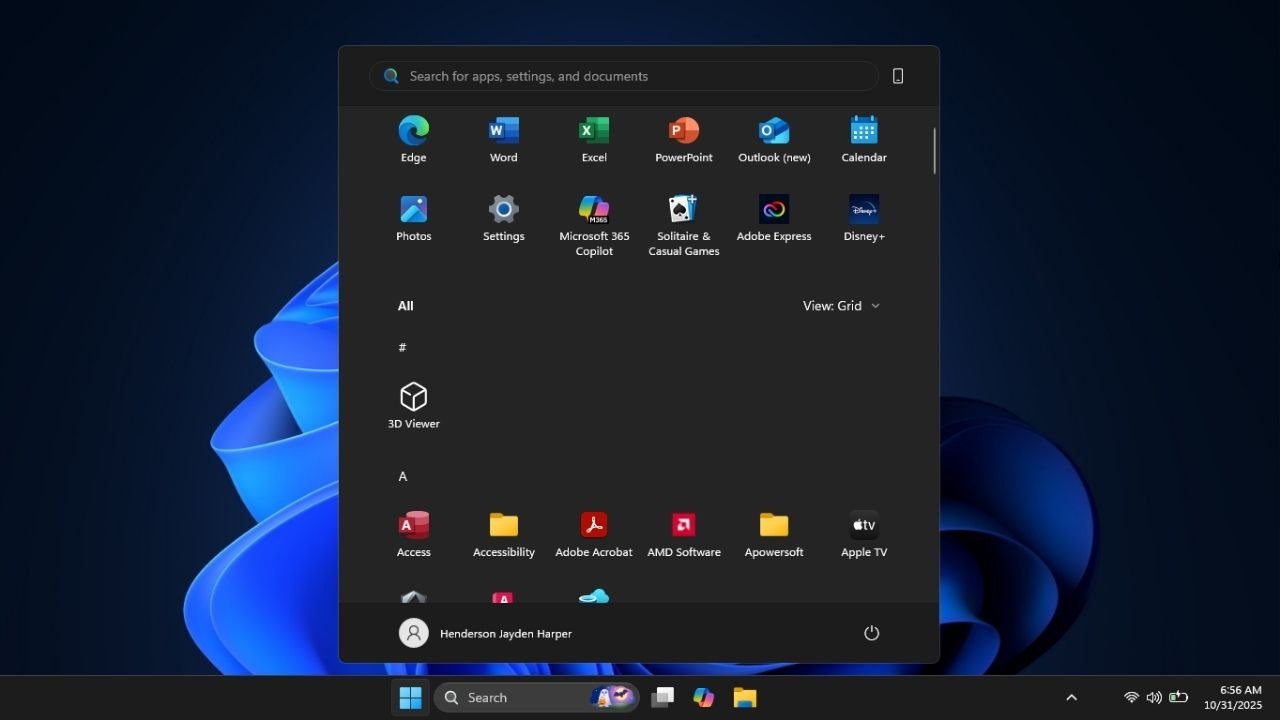

Как включить новый Пуск в Windows 11

Панель полей сводной таблицы в Excel — быстрый разбор

Включение нового меню Пуск в Windows 11

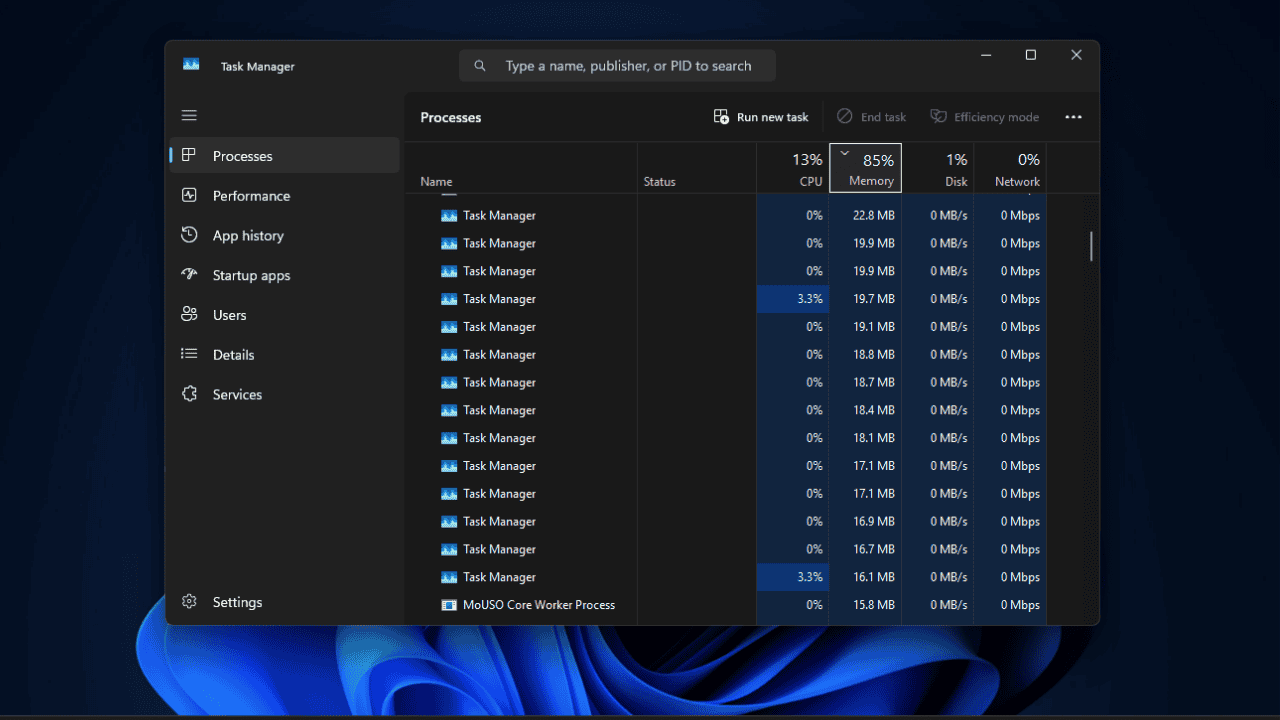

Дубликаты Диспетчера задач в Windows 11 — как исправить