Как включить защиту от программ‑вымогателей в Windows 11

Оглавление

- Как включить защиту от программ‑вымогателей в Windows 11

- Как работать с ПК при включённой защите

- 3 причины включить защиту от вымогателей

- Почему защита может быть отключена

- Когда защита не сработает и альтернативы

- Чек-листы для ролей: пользователь, администратор, IT

- Пошаговый SOP: включение и проверка

- План реагирования при обнаружении вымогателя

- Критерии приёмки и тестовые сценарии

- Краткий глоссарий

- Часто задаваемые вопросы

Как включить защиту от программ‑вымогателей в Windows 11

Перед началом убедитесь, что вы вошли под учётной записью администратора. Гостевые и стандартные учётные записи не имеют доступа к этим настройкам.

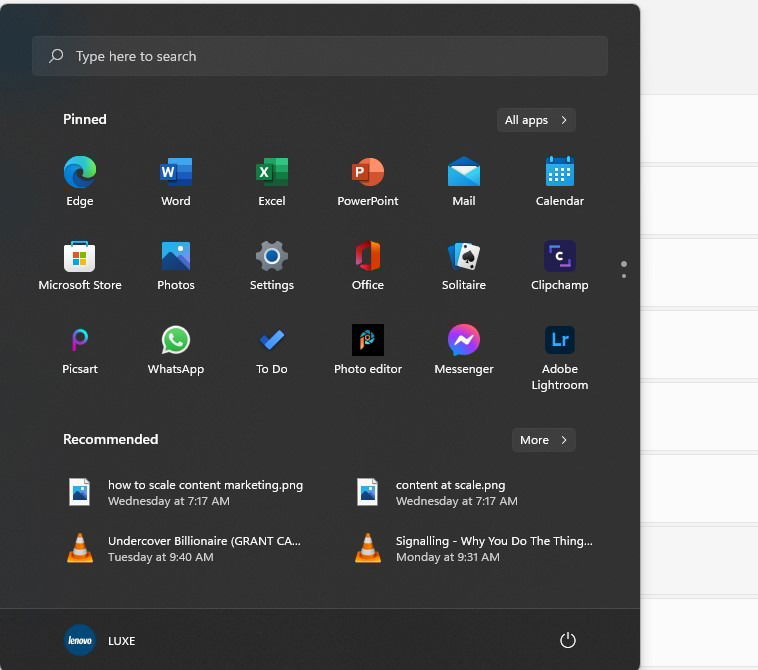

- Нажмите кнопку Пуск, найдите и откройте «Параметры». Можно использовать поиск или закреплённую иконку.

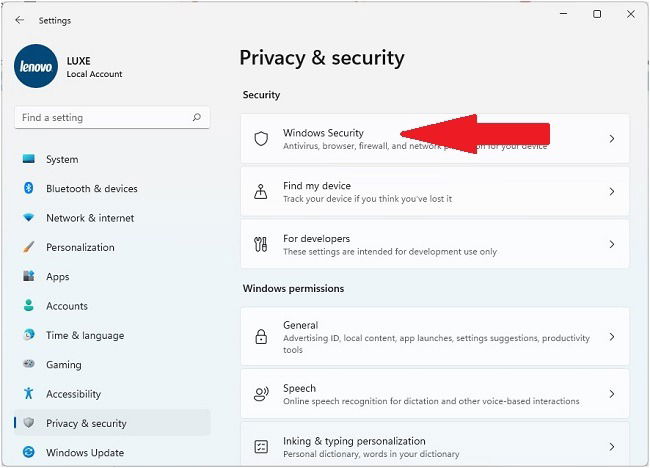

- В «Параметры» выберите раздел «Конфиденциальность и безопасность».

- Найдите пункт «Безопасность Windows» и откройте его.

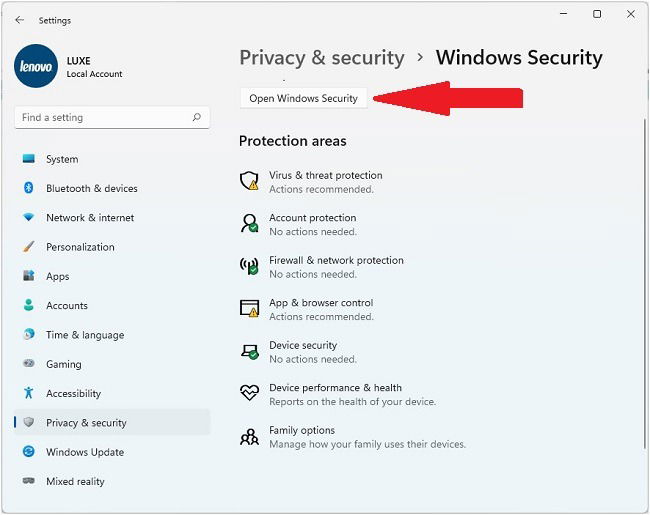

- Нажмите «Открыть Безопасность Windows».

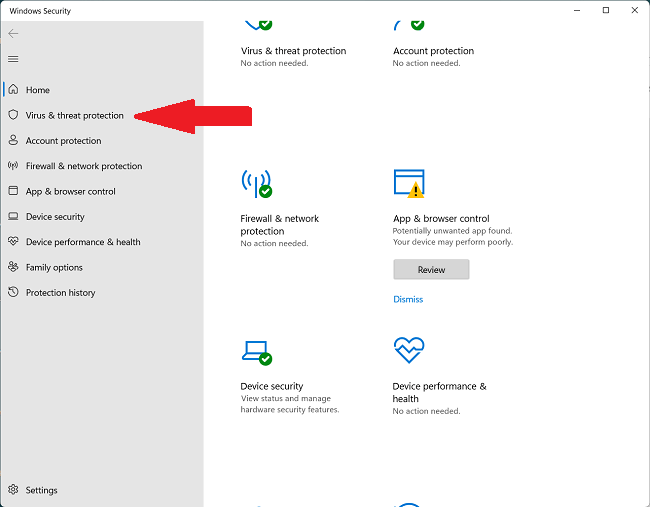

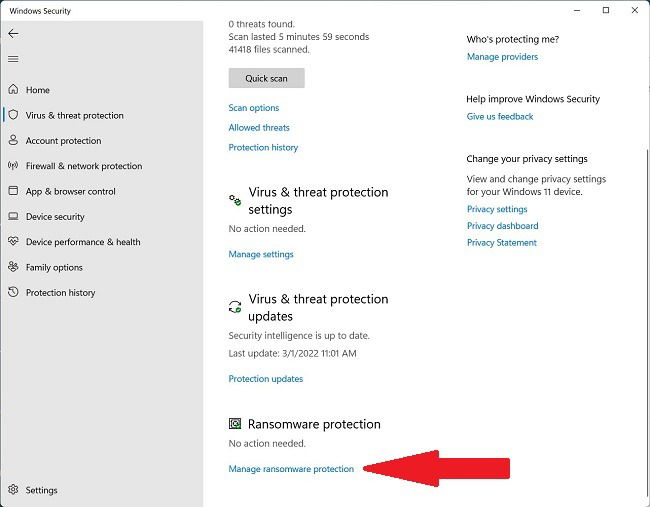

- В окне Windows Security откройте «Защита от вирусов и угроз» и пролистайте до блока «Защита от программ‑вымогателей».

- Нажмите «Управление защитой от программ‑вымогателей».

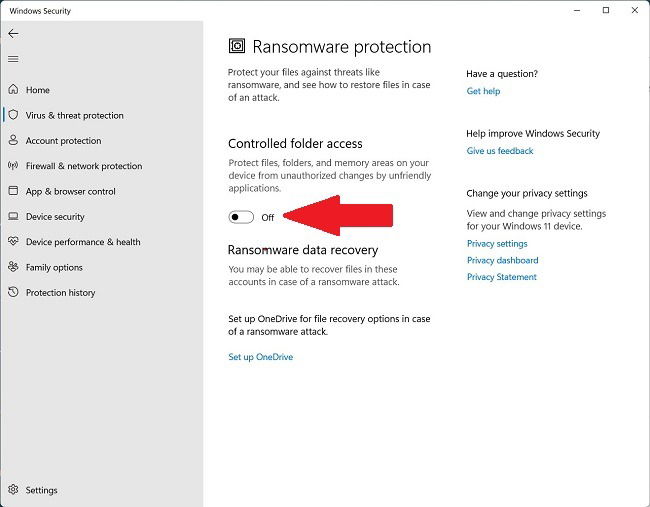

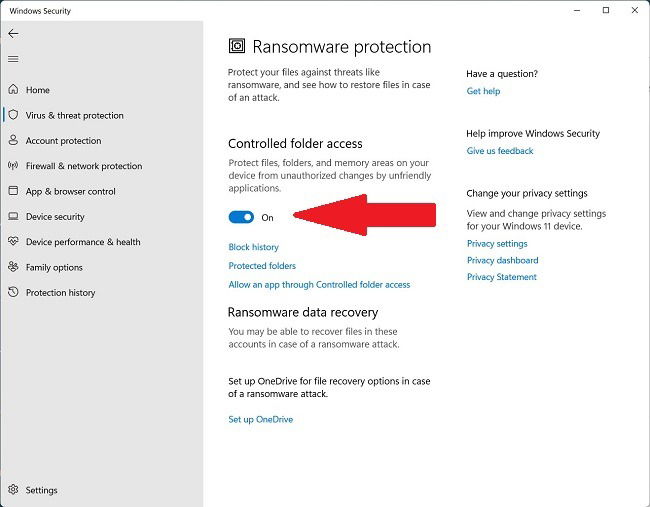

- В правой панели найдите опцию «Контролируемый доступ к папкам» и переведите переключатель в положение Вкл.

- После включения вы можете добавить программы в белый список и настроить защищённые папки.

Важно: если у вас установлен сторонний антивирус, он может контролировать эти функции самостоятельно. В таком случае настройки в Windows Security будут недоступны.

Как пользоваться ПК при включённой защите

Контролируемый доступ к папкам блокирует посторонние приложения от записи в важные каталоги. Иногда полезные программы тоже блокируются. Чтобы избежать проблем, добавьте доверенные приложения в список разрешённых.

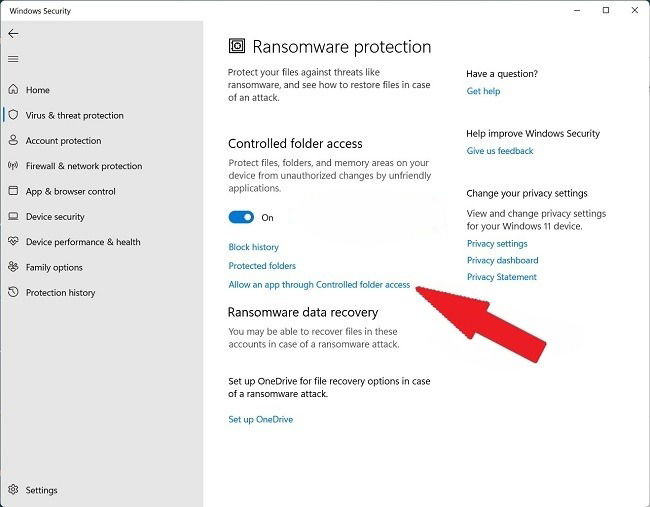

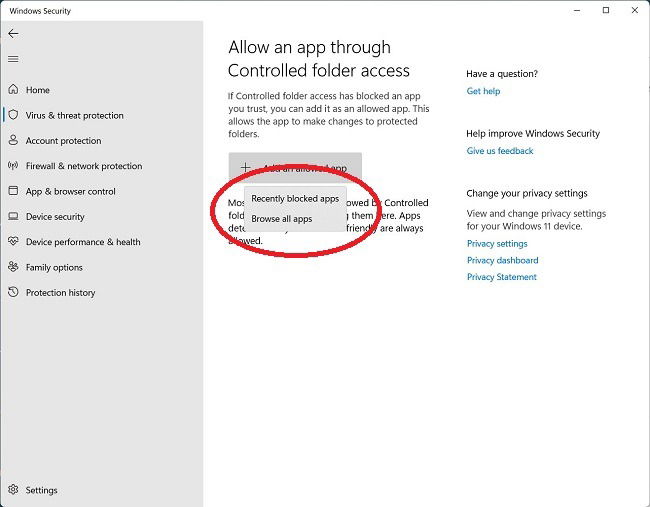

- В окне «Контролируемый доступ к папкам» нажмите «Разрешить приложение через контролируемый доступ к папкам».

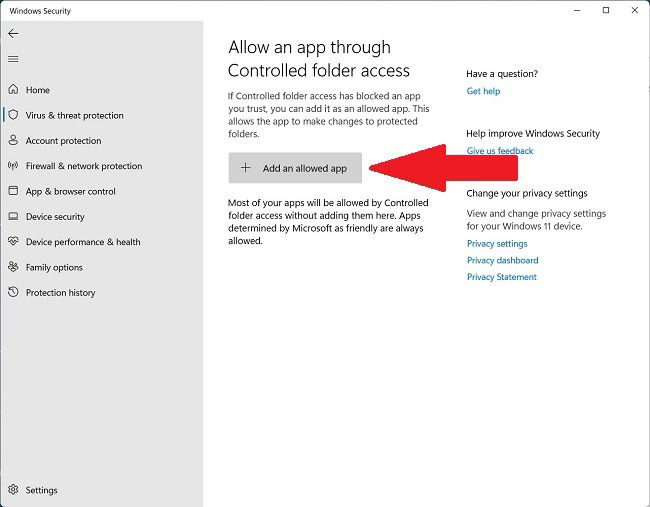

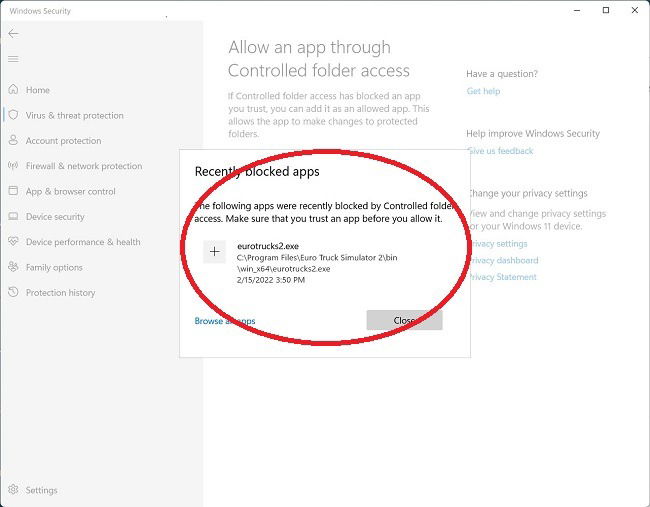

- Нажмите «Добавить разрешённое приложение», затем выберите «Обзор всех приложений» или «Недавно заблокированные приложения».

- Через «Обзор всех приложений» выберите .exe‑файл нужной программы и добавьте его в белый список. Через «Недавно заблокированные» можно быстро восстановить нужные программы.

- Чтобы приложения корректно работали с документами, добавляйте их также в «Защищённые папки», если они сохраняют файлы в нестандартные директории.

Совет: начните с добавления одного приложения и проверьте его поведение. Так вы минимизируете риск случайного разрешения вредоносного ПО.

3 причины включить защиту от вымогателей

1. Предотвращение шантажа и эксплуатации

Программы‑вымогатели шифруют файлы и требуют выкуп. Включённая защита уменьшает риск шифрования важных данных и блокирует попытки неавторизованной записи.

2. Сохранность данных от потери или кражи

Антивирус с функцией контролируемого доступа помогает обнаружить опасные процессы и удалить их до повреждения данных.

3. Снижение операционных рисков

Атака может приостановить работу бизнеса или привести к потере клиентских данных. Проактивная защита снижает вероятность простоев и репутационных потерь.

Почему защита по умолчанию отключена

Предотвращение ложных срабатываний

Windows оставляет функцию отключённой, чтобы не мешать работе легитимных приложений, которые записывают данные в защищённые папки. Это снижает возможность блокировок полезного ПО.

Наличие стороннего антивируса

Когда вы устанавливаете внешнее антивирусное ПО, оно берёт на себя контроль безопасности. В этом случае встроенные модули Windows могут быть отключены, чтобы избежать конфликтов.

Система уже скомпрометирована

Если на компьютере присутствует зрелое вредоносное ПО, оно может отключить встроенные средства защиты. Наличие отключённой защиты иногда сигналит о глубокой проблеме.

Когда встроенная защита не сработает (примеры и ограничения)

- Устаревшее или продвинутое вредоносное ПО, которое использует доверенные процессы (Living off the land), может обходить контролируемый доступ.

- Если пользователь вручную добавил вредоносный файл в белый список, защита не сможет его заблокировать.

- Сторонние драйверы с правами ядра могут изменять поведение файловой системы до того, как защитные механизмы сработают.

Альтернатива: сочетайте контролируемый доступ с поведенческим мониторингом и регулярными резервными копиями.

Альтернативные подходы и дополнительные меры

- Используйте репутационную защиту и поведенческий анализ у сторонних EDR/AV решений.

- Внедрите регулярные резервные копии с версионированием и храните их вне основной сети (air‑gapped или облачные с MFA).

- Применяйте принципы наименьших привилегий и разделяйте учётные записи для повседневных задач и администрирования.

- Обновляйте ОС и приложения — многие атаки эксплуатируют уязвимости старого ПО.

Психологическая модель: как думать о защите

Думайте о защите как о броне и стороже одновременно: броня снижает урон (контролируемый доступ ограничивает операции с файлами), сторож сигнализирует о нападении (оповещения и журналы). Ни одна система не даёт 100% гарантии — комбинируйте слои защиты.

Чек‑листы по ролям

Для домашнего пользователя

- Включить Контролируемый доступ к папкам.

- Добавить в белый список используемые программы (.exe) из папки Program Files.

- Настроить автоматические резервные копии важных папок.

- Регулярно проверять блок‑историю в Windows Security.

Для администратора малого офиса

- Включить политику через GPO/MDM для распространения настроек.

- Создать список доверенных приложений для корпоративного софта.

- Настроить централизованный журнал событий и оповещения.

- Провести тестовые сценарии раз в квартал.

Для IT‑специалиста/команды безопасности

- Интегрировать события защиты с SIEM/EDR.

- Автоматизировать откат изменений и восстановление из резервной копии.

- Проводить проверки целостности файлов и контроль доступа.

- Обучать пользователей признакам фишинга и социальной инженерии.

Пошаговый SOP: включение и верификация (короткая версия)

- Войдите под администратором.

- Откройте Параметры → Конфиденциальность и безопасность → Безопасность Windows.

- Перейдите в «Защита от вирусов и угроз» → Управление защитой от программ‑вымогателей.

- Включите «Контролируемый доступ к папкам». Добавьте доверенные приложения и защищённые папки.

- Проверьте журнал «Блокировки» и убедитесь, что легитимные приложения не блокируются.

- Выполните тестовую операцию записи файла мелким скриптом из разрешённого и запрещённого приложения.

План реагирования при обнаружении вымогателя (инцидент‑ранбук)

- Немедленно изолируйте заражённую машину от сети.

- Зафиксируйте состояние: снимите скриншоты, экспортируйте журнал Windows Security и список процессов.

- Откатите доступы: отключите учётные записи, которые могли быть скомпрометированы.

- Восстановите файлы из безопасной резервной копии. Не платите выкуп до консультации с компетентной командой.

- Проведите форензик‑анализ, чтобы определить вектор проникновения.

- Обновите правила и уведомите заинтересованные стороны.

Важно: при серьёзных инцидентах подключайте профильную команду цифровой криминалистики.

Критерии приёмки и тестовые сценарии

Критерии приёмки:

- Переключатель «Контролируемый доступ к папкам» включён.

- В белом списке присутствуют все утверждённые корпоративные приложения.

- Защищённые папки содержат список ключевых директорий (Документы, Рабочие проекты и т. п.).

- Журналы показывают попытки блокировок и успешные разрешения.

Тест‑кейсы:

- Попытка записи файла обычным текстовым редактором из белого списка — ожидается успех.

- Попытка записи из неизвестного исполняемого файла — ожидается блокировка и запись в журнал.

- Удаление программы из белого списка — проверка повторной блокировки.

- Восстановление файла из резервной копии после имитации шифрования — проверка процедуры восстановления.

Совместимость и рекомендации по миграции

- Если используется сторонний антивирус, согласуйте настройки с вендором. Иногда требуется включать функции на стороне вендора, а не в Windows.

- При централизованном управлении (Intune, GPO) применяйте политики постепенно на пилотной группе.

- Документируйте все изменения и храните резервные копии политик.

Безопасность и жёсткая настройка

- Включите многослойную аутентификацию и минимальные права для обычных пользователей.

- Блокируйте макросы в офисных документах и включите поведенческий анализ в антивирусе.

- Ограничьте возможности запуска исполняемых файлов из пользовательских директорий.

Краткий глоссарий

- Контролируемый доступ к папкам — функция, блокирующая запись в указанные каталоги неизвестными приложениями.

- Белый список — перечень приложений, которым разрешён доступ.

- Шифровальщик (ransomware) — вредоносное ПО, шифрующее данные и требующее выкуп.

Часто задаваемые вопросы

Нужно ли включать защиту от вымогателей?

Да. Функция снижает риск потери данных и шантажа. Это важная базовая защита для всех пользователей.

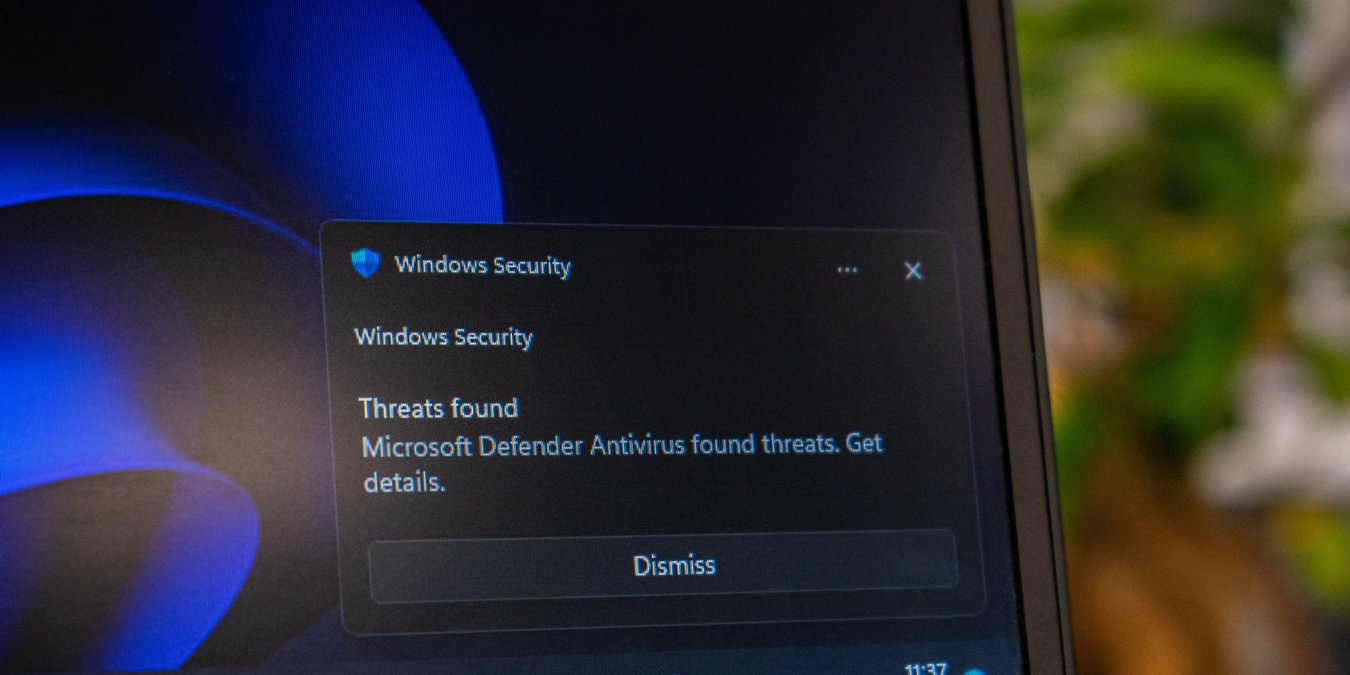

Как понять, что у меня вымогатель?

Признаки: внезапное шифрование файлов (.locked, .encrypted), сообщения о выкупе, заметное замедление работы системы. Проверьте журнал блокировок в Windows Security.

Крадёт ли вымогатель данные?

Некоторые современные вымогатели не только шифруют, но и крадут данные. Поэтому резервные копии и предотвращение утечек так же важны.

Когда стоит обратиться за помощью

- Если вы не можете включить защиту из‑за конфликтов с другими продуктами.

- Если защита отключается без вашего вмешательства — это может быть признаком компрометации.

- При обнаружении шифрования большого объёма данных.

Дополнительные материалы и ресурсы

- Регулярно проверяйте историю блокировок и оповещения.

- Тестируйте восстановление из копий хотя бы раз в квартал.

Image credit: Unsplash

Краткое резюме

Защита от программ‑вымогателей в Windows 11 — эффективный слой защиты, если её правильно настроить и сочетать с резервным копированием и обновлениями. Включите «Контролируемый доступ к папкам», добавьте в белый список доверенные приложения и подготовьте план реагирования на инциденты.

Важно: ни одна функция не заменит резервные копии и обученных пользователей. Всегда применяйте многоуровневую безопасность.

flowchart TD

A[Увидел подозрительную активность] --> B{Файлы зашифрованы?}

B -- Да --> C[Изолировать ПК от сети]

B -- Нет --> D[Проверить журнал блокировок]

C --> E[Экспорт логов и скриншотов]

E --> F[Восстановление из резервной копии]

F --> G[Форензика и восстановление политик]

D --> H[Добавить в белый список легитимные приложения]

H --> I[Мониторинг]Похожие материалы

Как разделить меш в Blender

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll