Как стать сертифицированным этичным хакером CEH

Что такое CEH и зачем он нужен

CEH — это промежуточная сертификация Международного совета консультантов по электронной коммерции (EC-Council). Она ориентирована на специалистов по информационной безопасности, которые хотят формализовать знания об атакующих техниках и методах защиты. Ключевая цель CEH — научить обнаруживать уязвимости и защищать системы, действуя в рамках закона и корпоративной политики.

Определение: Этичный хакер — специалист, который использует те же техники, что и злоумышленники, но в законных и согласованных условиях для повышения безопасности.

Важно: CEH не заменяет глубокую инженерную специализацию — это практический, ориентированный на инструменты и сценарии сертификат.

Что включает программа CEH (основные области)

Сертификация охватывает 18 крупных областей знаний:

- Введение в этичный взлом

- Сбор информации и рекогносцировка

- Сканирование сети

- Перечисление (enumeration)

- Взлом систем

- Угрозы вредоносного ПО

- Прослушивание трафика (sniffing)

- Социальная инженерия

- Отказ в обслуживании (DoS)

- Перехват сессий

- Взлом веб-серверов

- Взлом веб-приложений

- SQL-инъекции

- Взлом беспроводных сетей

- Взлом мобильных платформ

- Обход систем обнаружения/межсетевых экранов и honeypot

- Облачные вычисления

- Криптография

Факт-бокс — ключевые числа:

- Модули: 18

- Техник атак: 270

- Лабораторных сценариев: 140

- Длительность официального интенсива: 5 дней (с 9:00 до 17:00)

- Экзамен: 312-50, 125 вопросов, 4 часа

- Требования по доп. образованию: 120 кредитов непрерывного обучения за 3 года

- Плата за подачу для самоподготовки: 100 USD

Как получить сертификат — пошагово

- Выберите путь: инструкторский курс, онлайн-курс или самоподготовка.

- Если вы идёте по самоподготовке — заполните заявку и предоставьте доказательства минимум двух лет работы в информационной безопасности или дождитесь рассмотрения по образованию.

- Оплатите регистрационный взнос (при необходимости) и сдайте экзамен 312-50.

- При успешной сдаче получите сертификат CEH и следите за требованиями по непрерывному образованию (120 CPE/3 года).

Важно: без подтверждённых двух лет опыта самоподготовка требует дополнительной проверки, и EC-Council рассматривает такие случаи индивидуально.

Что ожидать на экзамене 312-50

- Формат: 125 вопросов, множественный выбор.

- Время: 4 часа.

- Акцент на практических сценариях и понимании техник атак, а не на академической теории.

Критерии приёмки: экзамен считается пройденным при достижении проходного балла, который EC-Council периодически корректирует; обязательно проверяйте актуальные требования на официальном сайте перед регистрацией.

Популярные источники подготовки (из приведённых в источнике)

- Pluralsight: видеокурсы по ряду тем CEH и доступ по подписке.

- 360training.com: интерактивные курсы с лабораториями для практики сканирования, тестирования и защиты систем.

- Transcender: набор практических экзаменов (например, тесты на 235 вопросов) с гарантией прохождения или возврата средств.

Заметка: выбор платформы зависит от стиля обучения — видеоуроки удобны для обзора, а интерактивные лаборатории критичны для практического усвоения навыков.

Мини-методология подготовки (рекомендация по структуре)

- Неделя 1–2: Обзор тем, базовые сетевые концепции и рекогносцировка.

- Неделя 3–4: Сканирование, перечисление, основы системного взлома.

- Неделя 5–6: Веб-взлом, SQL-инъекции, сессии и CSRF.

- Неделя 7: Беспроводные сети, мобильные платформы и облако.

- Неделя 8: Повторение, лаборатории и пробные тесты.

Практика: не менее 40% времени отводите на лабораторные сценарии — симуляции позволяют запомнить инструменты и последовательность действий.

Чек-листы по ролям

Чек-лист для начинающего (Entry-level):

- Изучить основы TCP/IP и сетевых сервисов.

- Научиться пользоваться nmap, netcat, basic Burp Suite.

- Пройти 20–30 лабораторий по базовым сканированиям и эксплойтам.

Чек-лист для инженера по безопасности:

- Глубокие знания атак на веб-приложения и мобильные платформы.

- Настройка и анализ IDS/IPS, логов и honeypots.

- Проектирование контрмер и проведение внутренних пен-тестов.

Чек-лист для менеджера по безопасности:

- Понимание рисков и приоритетов исправления уязвимостей.

- Методики оценки VoC/ROI по внедрению мер защи1.

- Понимание юридических и контрактных ограничений при тестировании.

Когда CEH может не подойти

- Вы стремитесь к роли red-team инженера с упором на эксплойт-разработку и глубокую кодовую экспертизу — тогда стоит рассмотреть OSCP или смежные курсы.

- Если вам нужна исключительно управленческая сертификация по управлению рисками, возможно, лучше смотрите CISSP.

Контрпример: CEH сильнее в охвате широкого набора техник и инструментов, но может уступать в глубокой практической подготовке по эксплойтам по сравнению с узкоспециализированными курсами.

Альтернативные пути и дополнения

- OSCP (Offensive Security Certified Professional) — более практико-ориентирован, ценится за «ручной» подход к эксплойтам.

- CompTIA Pentest+ — другой вариант для подтверждения практических навыков тестирования на проникновение.

- CISSP — если приоритет — управление безопасностью и архитектура.

Модель принятия решения (короткая подсказка)

- Нужна широкая база и признанная сертификатная метрика для HR: CEH.

- Нужна глубокая практика и навык «ручного» взлома: OSCP.

- Нужны управленческие компетенции: CISSP.

Критерии приёмки

- Пройти официальный экзамен 312-50 и получить сертификат CEH.

- Выполнить требования по опыту (двухлетний стаж) или успешно пройти рассмотрение по образованию.

- Поддерживать 120 CPE каждые три года.

Тестовые сценарии подготовки (пример)

- Тест: провести сканирование сети и идентифицировать три открытых сервиса. Критерий приёмки: найдено и задокументировано не менее трёх сервисов и их версии.

- Тест: обнаружить и продемонстрировать SQL-инъекцию в тестовом приложении. Критерий приёмки: успешная извлечённая тестовая запись без нарушения среды продакшн.

Риски и рекомендации

- Риск: практическая тренировка на продуктивных системах без согласия — приводит к юридическим и дисциплинарным последствиям.

- Митигирование: всегда использовать лабораторные стенды и письменные разрешения при тестировании реальных систем.

Важно: соблюдайте законы и корпоративные политики при тестировании безопасности.

Краткий словарь — 1 строка на термин

- Рекогносцировка: сбор открытой информации о цели.

- Сканирование: активное исследование сети на открытые сервисы.

- Перечисление: извлечение конкретных данных из служб (учётные записи, шары).

- Эксплойт: использование уязвимости для получения контроля.

Часто задаваемые вопросы

Q: Нужно ли иметь опыт, чтобы зарегистрироваться на экзамен? A: Для самоподготовки требуется подтверждение двух лет опыта или рассмотрение по образованию; официальные курсы обычно обходят это требование.

Q: Как часто нужно обновлять сертификат? A: Нужно набирать 120 CPE за каждые три года.

Источники подготовки и дополнительная литература

- Варианты подготовки: Pluralsight, 360training.com, Transcender (все упомянуты в исходном материале).

Источник: tomsitpro

Короткое резюме

CEH — практичная сертификация для специалистов, которые хотят подтвердить навыки поиска уязвимостей и проведения тестирования на проникновение. Подготовка включает теорию и интенсивную лабораторную практику; выбор между официальным курсом, онлайн-платформой и самоподготовкой зависит от опыта и бюджета.

Похожие материалы

Herodotus: механизм и защита Android‑трояна

Включить новое меню «Пуск» в Windows 11

Панель полей сводной таблицы в Excel — руководство

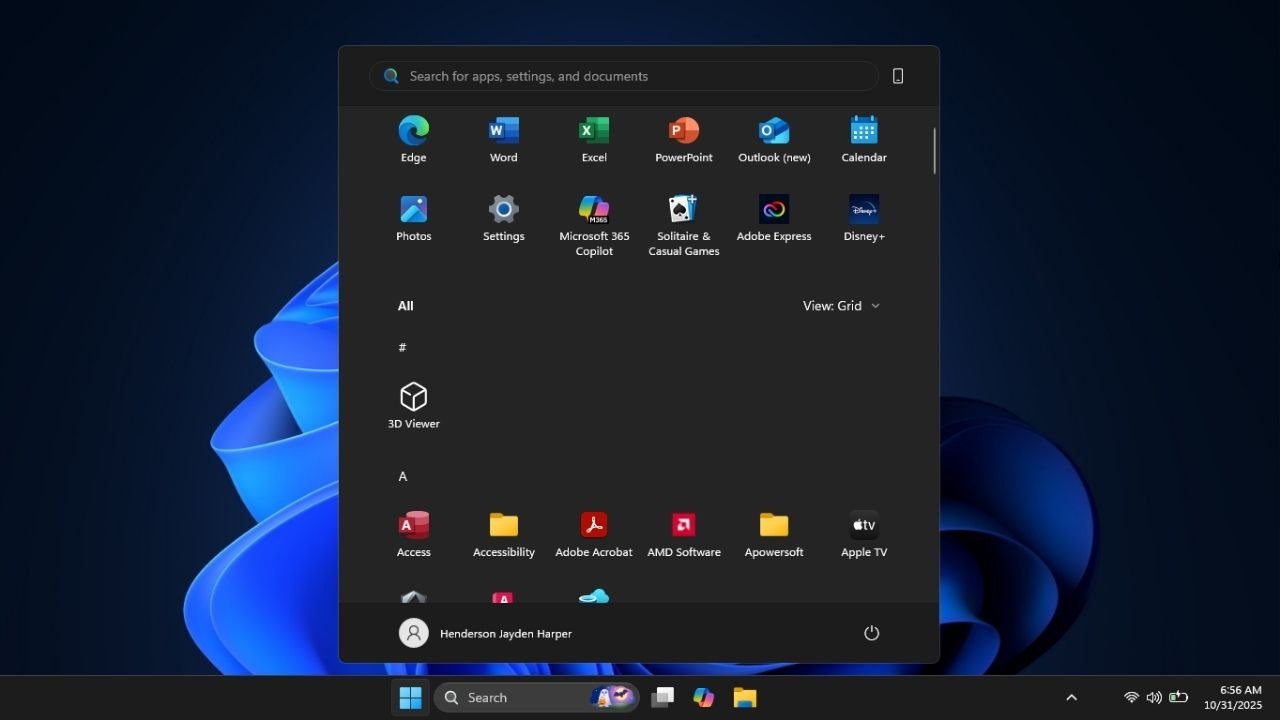

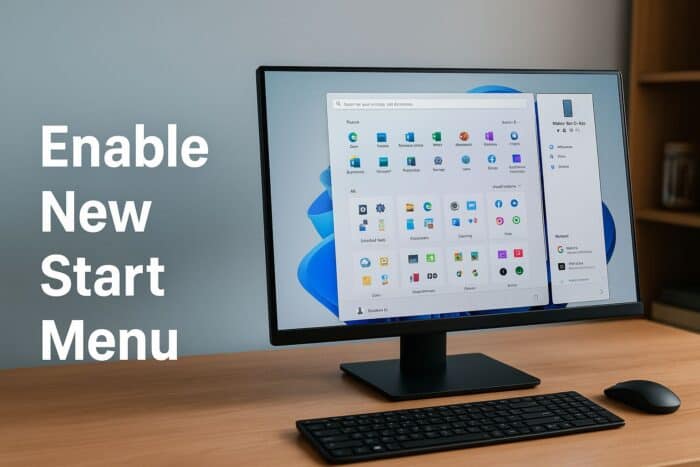

Включить новое меню «Пуск» в Windows 11

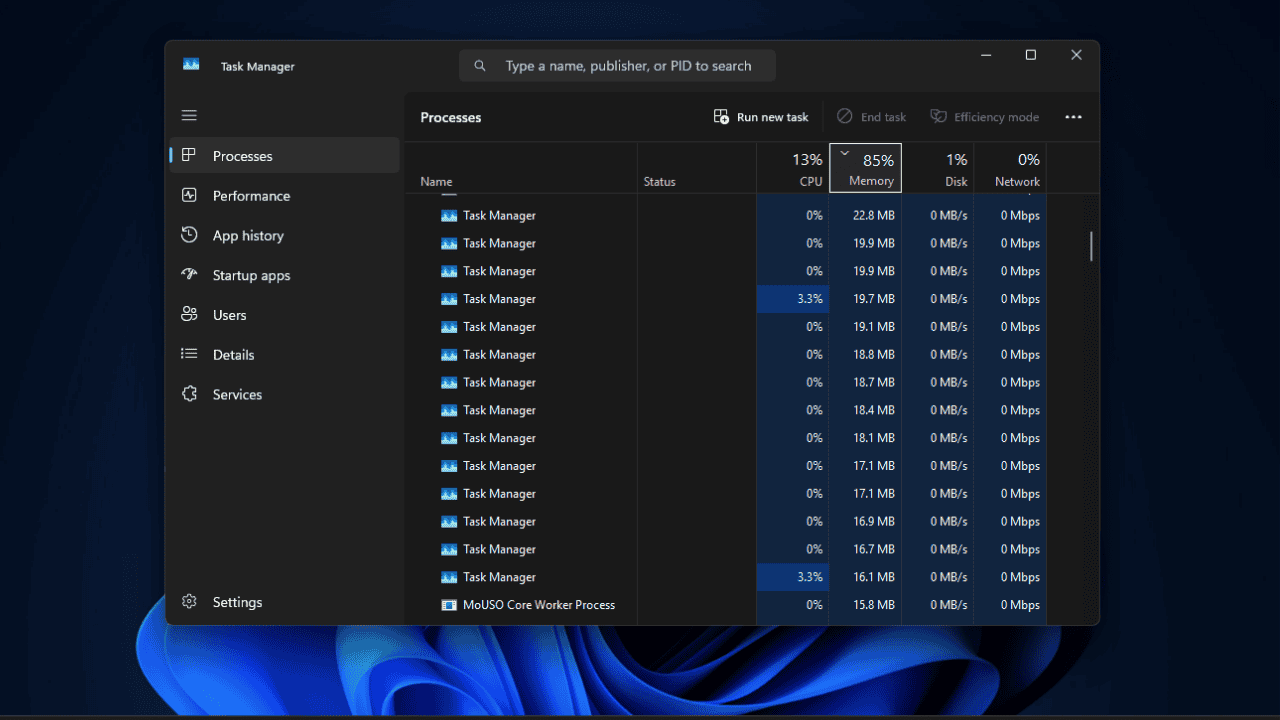

Дубликаты Диспетчера задач в Windows 11 — как исправить