Спам, созданный ИИ: как распознать и защититься

Спам, созданный ИИ, использует машинное обучение для создания персонализированных и правдоподобных сообщений. Защита требует многослойного подхода: современные фильтры, обучение пользователей, двухфакторная аутентификация и регулярные обновления. Ниже — практический набор методик, чеклистов и план реагирования.

Искусственный интеллект ускорил автоматизацию и персонализацию, но вместе с выгодой пришли новые угрозы. Спам, созданный ИИ, может выглядеть как легитимная почта, сообщение в мессенджере или комментарий в социальных сетях. В этой статье мы объясним, как такой спам работает, какие риски он несет и как организовать защиту для пользователей и организаций.

Что такое спам, созданный ИИ

Спам, созданный ИИ, — это нежелательные сообщения, сгенерированные автоматизированными моделями. В отличие от традиционного спама, такие сообщения чаще имитируют стиль живого человека, подстраиваются под контекст и могут использовать персональные данные для повышения правдоподобия. Такие системы анализируют открытые данные, поведение пользователя и шаблоны общения, чтобы составить максимально релевантное сообщение.

Определение в одной строке: спам, созданный ИИ, это автоматизированные, персонализированные и контекстно релевантные нежелательные сообщения.

Важно: современные модели не только генерируют текст, но и создают аудио, изображения и видеоконтент, что расширяет вектор атак.

Как это работает — простая модель атаки

- Сбор данных: публичные профили, утечки, поведение в сети.

- Анализ и сегментация: выявление групп с похожими интересами.

- Генерация: модель формирует сообщение, подстраиваясь под стиль получателя.

- Массовая рассылка с адаптацией: тестирование вариантов и масштабирование успешных шаблонов.

Влияние на пользователей и организации

- Снижение доверия к цифровым каналам и рост числа ложных срабатываний.

- Увеличение риска фишинга, кражи учетных данных и распространения вредоносного ПО.

- Эффект на репутацию бренда, если спам использует логотипы или имя организации.

Методы защиты — многослойный подход

Ни одна мера не дает 100% защиты. Эффективная стратегия сочетает технические, организационные и поведенческие меры.

Современные спам-фильтры

- Модели обнаружения аномалий и поведенческого анализа. Они оценивают не только содержание, но и путь доставки, частоту, взаимодействие отправителя.

- Комбинация правил и машинного обучения. Правила закрывают очевидные случаи, ML адаптируется к новым паттернам.

- Валидация отправителя: SPF, DKIM, DMARC. Эти механизмы не блокируют содержимое, но повышают доверие к источнику.

- Сигнатуры и динамическая блокировка: фильтры должны получать регулярные обновления и быстро реагировать на всплески активности.

Критерии приёмки для фильтрации

- Порог ложных срабатываний не выше допустимого уровня для бизнеса.

- Время отклика на новую волну спама — менее 24 часов.

- Логи и метрики видны в системе мониторинга безопасности.

Обучение пользователей

Простые и регулярные тренинги повышают шансы, что человек заметит подозрительное сообщение.

Рекомендации для пользователей:

- Проверяйте адрес отправителя, не только имя.

- Не переходите по ссылкам из неожиданных сообщений.

- Подозрительные вложения не открывайте, даже если сообщение кажется знакомым.

- Сообщайте и помечайте примеры спама для анализа.

Двухфакторная аутентификация

2FA снижает риск несанкционированного доступа даже при компрометации пароля. Используйте аппаратные ключи или приложения-генераторы кода, а не только SMS, где это возможно.

Регулярные обновления и управление уязвимостями

- Обновляйте почтовые серверы, почтовые клиенты и антивирус.

- Проводите периодические аудиты правил фильтрации.

- Имейте план отката конфигураций после обновлений.

Альтернативные подходы и расширения защиты

- Human-in-the-loop: критические сообщения проверяют люди, а не автоматика.

- Подпись контента и верификация источника: криптографическая подпись писем для важных рассылок.

- Репутационные сервисы: оценка уровня доверия доменов и IP-адресов.

- Транзакционная сегрегация: важные уведомления идут отдельным защищенным каналом.

Когда фильтры не срабатывают

- Новые шаблоны атак, которые еще не встречались в данных обучения.

- Целевая атака на узкую группу с глубоким изучением профилей.

- Использование компрометированных, но верифицированных учетных записей отправителей.

Ментальные модели и эвристики для быстрого решения

- Правило единичного сомнения: если сообщение вызывает хоть малейшее сомнение, проверяйте дополнительно.

- Принцип минимальной ссылки: не переходите по ссылкам, которые можно заменить явной навигацией на сайт.

- Сегментация доверия: относитесь к деловой почте и личным сообщениям по разным критериям доверия.

Роли и чеклисты

Чеклист для рядового пользователя

- Включено обновление ОС и почтового клиента.

- Активирована 2FA для важных сервисов.

- Обучение по распознаванию фишинга пройдено за последние 12 месяцев.

Чеклист для IT-администратора

- Внедрены SPF, DKIM, DMARC и настроены политики отклонения.

- Настроен мониторинг показателей спам-трафика.

- Периодические тесты фильтров с набором тестовых сообщений.

Чеклист для команды безопасности

- План реагирования на всплески спама.

- Возможность оперативной коррекции правил и развертывания фильтров.

- Канал связи с отделом по связям с общественностью на случай репутационных инцидентов.

План реагирования на инцидент спама (инцидент-ранебук)

- Идентификация: собрать примеры сообщений, подсчитать объем и распространение.

- Ограничение: заблокировать источники, обновить правила фильтрации.

- Устранение: очистить почтовые очереди, отозвать компрометированные рассылки.

- Восстановление: восстановить сервисы с дополнительными проверками.

- Разбор полетов: выполнить постинцидентный анализ и обновить процедуры.

Kритерии завершения инцидента

- Количество новых сообщений снизилось до фонового уровня.

- Фильтры обновлены и протестированы.

- Информированы затронутые пользователи и регуляторы при необходимости.

Тест-кейсы и критерии приёмки для спам-фильтров

- Фильтр должен блокировать набор известных спам-писем из тестовой коллекции.

- Доля ложноположительных не должна превышать согласованный порог.

- Новая волна спама должна быть обнаружена и переведена в карантин в течение указанного SLAT.

Матрица рисков и меры снижения

| Риск | Вероятность | Влияние | Меры снижения |

|---|---|---|---|

| Персонализированный фишинг | Высокая | Высокое | 2FA, обучение, фильтры поведения |

| Репутационный ущерб | Средняя | Среднее | Мониторинг бренда, быстрый отклик |

| Компрометация учетной записи | Средняя | Высокое | 2FA, мониторинг входов |

Приватность и соответствие регуляциям

При анализе данных для борьбы со спамом соблюдайте требования о защите персональных данных. Минимизируйте хранение персональных данных, применяйте анонимизацию при обучении моделей и документируйте цели обработки. При обработке данных граждан ЕС учитывайте положения GDPR о законности и прозрачности обработки.

Важно: фильтрация почты и логирование должны иметь понятные политики хранения и доступа.

Мини-методология развертывания защиты за 90 дней

- Недели 1 2: аудит текущих настроек почты и политик.

- Недели 3 4: внедрить SPF, DKIM, DMARC, базовые ML-фильтры.

- Месяц 2: обучение сотрудников, настройка 2FA, интеграция логов в SIEM.

- Месяц 3: тестирование сценариев, отработка инцидент-рабук, финальная оптимизация.

Сценарии, где меры не подходят

- Малые организации без ИТ-ресурсов могут выбрать облачные сервисы с управляемой фильтрацией.

- Сильно целевые атаки часто требуют индивидуальных расследований и human-in-the-loop.

1‑строчный глоссарий

- SPF, DKIM, DMARC: стандарты для проверки подлинности отправителя электронной почты.

- 2FA: двухфакторная аутентификация.

- Human-in-the-loop: вмешательство человека в автоматизированный процесс для принятия критических решений.

Часто задаваемые вопросы

Как быстро отличить спам от легитимного письма?

Проверьте адрес отправителя, сущность ссылок, орфографию и неожиданные вложения. Лучше перепроверить через официальный сайт или звонок.

Может ли ИИ полностью заменить фильтры?

ИИ усиливает фильтры, но не заменяет человеческую экспертизу. Комбинация автоматизации и проверки людьми эффективнее.

Что делать, если я получил подозрительное сообщение от коллеги?

Свяжитесь с ним вне почты, уточните, действительно ли он отправлял сообщение, и при необходимости смените пароли и 2FA.

Краткое резюме

Борьба со спамом, созданным ИИ, требует постоянной адаптации. Комбинация технических мер, обучения пользователей и готового плана реагирования минимизирует риски и помогает сохранить доверие к цифровым каналам.

Похожие материалы

Herodotus: механизм и защита Android‑трояна

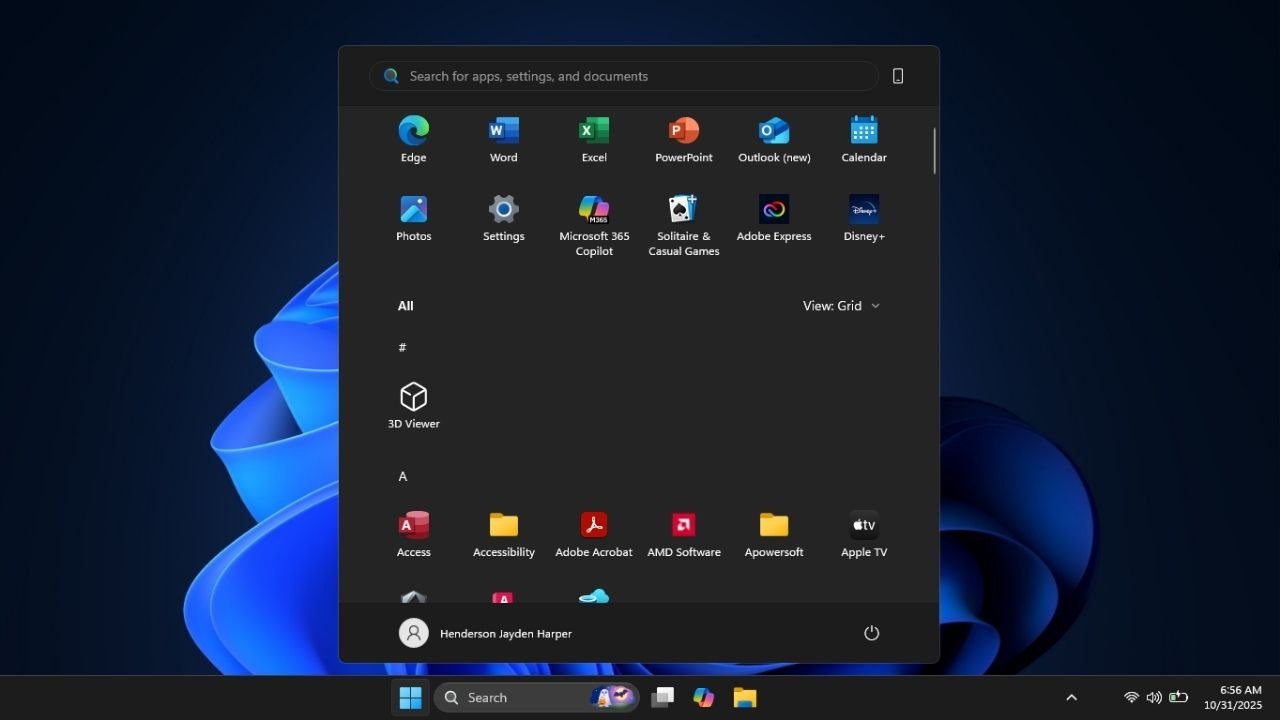

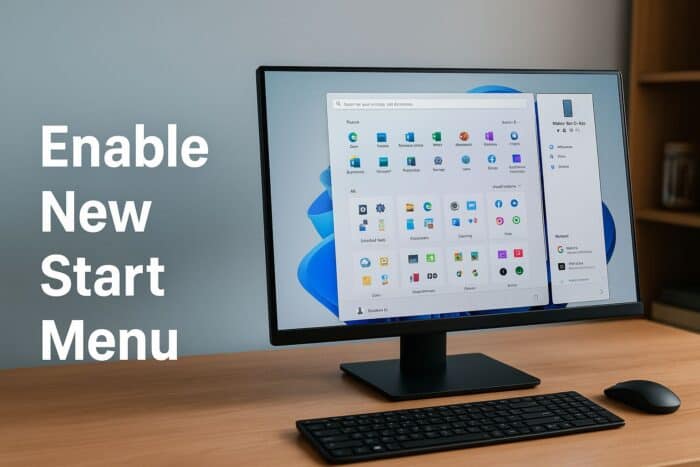

Включить новое меню «Пуск» в Windows 11

Панель полей сводной таблицы в Excel — руководство

Включить новое меню «Пуск» в Windows 11

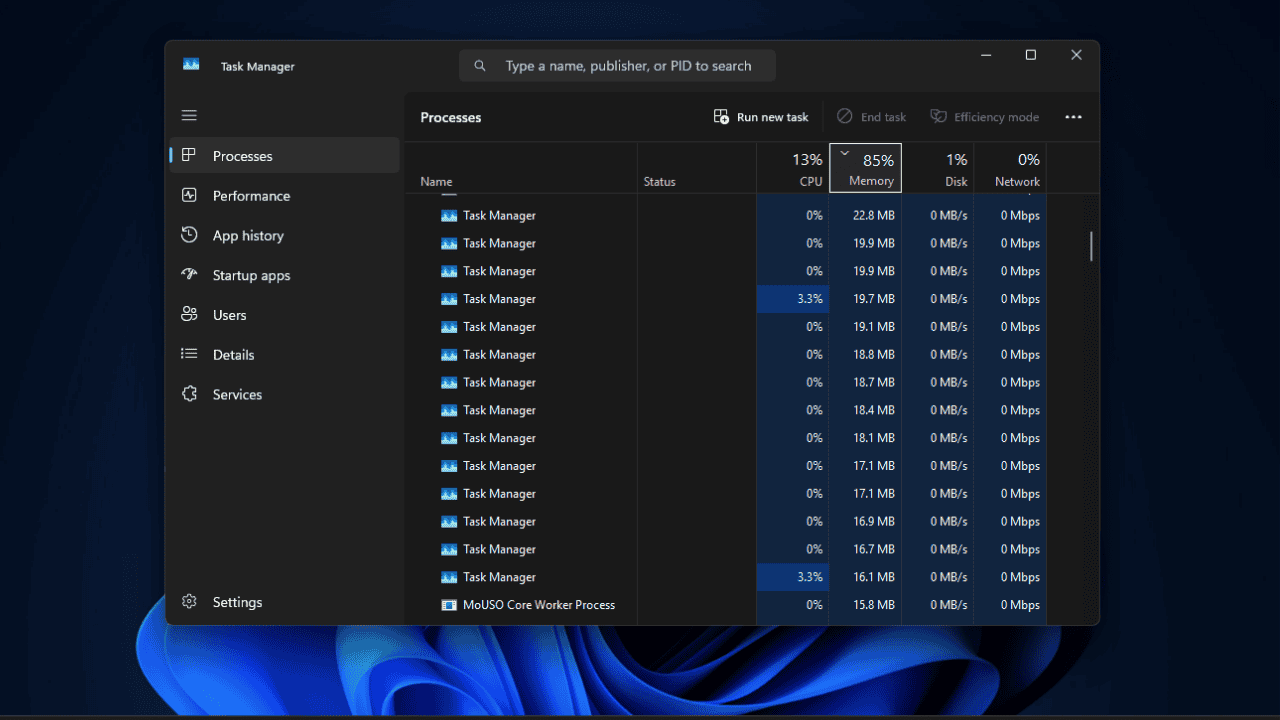

Дубликаты Диспетчера задач в Windows 11 — как исправить