왜 이메일을 최우선으로 보호해야 하나요?

- 이메일은 비밀번호 재설정, 결제 서비스 연동, 소셜 계정 복구 등 온라인 신원·자산 복구의 중심입니다. 한 번 뚫리면 다른 서비스로 연쇄 피해가 발생할 수 있습니다.

- 개인 사용자든 블로거든 사업자든, 이메일 계정은 ‘온라인의 키(key)’입니다. 이 키를 잃으면 계정·수입·평판을 모두 잃을 수 있습니다.

중요 용어 한 줄 정의

- 2단계 인증: 비밀번호 외에 별도 인증(예: SMS, 인증 앱)을 요구하는 보안층입니다.

- 복구 이메일: 계정 접근에 문제가 생겼을 때 Google이 연락하는 보조 이메일 주소입니다.

Gmail 보안의 기초

- 강력한 비밀번호

- 길이 우선: 최소 30자 이상 권장. 길수록 안전합니다.

- 문자 구성: 대/소문자, 숫자, 특수문자(*, /, #, ^, &, -, + 등)를 섞습니다.

- 단어 조합만 피하세요. 단어 + 숫자 조합은 무차별 대입(brute force)에는 약합니다.

- 비밀번호는 암기보다는 신뢰할 수 있는 비밀번호 관리자에 보관하세요. 만약 로컬에 보관하려면 파일명을 추측하기 어렵게 하고, 인쇄하여 안전한 장소(지갑, 금고)에 보관하세요.

- 2단계 인증(2FA) 활성화

- SMS도 괜찮지만, 보안 수준이 높은 방법은 인증 앱(예: Google Authenticator, Authy 등)이나 보안 키(예: FIDO2·YubiKey)입니다.

- 보안 키는 계정 탈취 시 가장 강력한 방어 수단입니다. 물리적 키를 잃어버릴 가능성도 고려해 백업 수단을 설정하세요.

- 복구 정보 점검

- 복구 이메일과 복구 전화번호는 별도의 강력한 비밀번호와 2FA로 보호되는 계정을 사용하세요.

- 보조 이메일을 자주 확인하고, 오래된 번호/주소는 즉시 업데이트하세요.

- 안티바이러스 및 멀웨어 대비

- 신뢰할 만한 보안 소프트웨어 하나만 설치하세요. 여러 제품을 동시에 설치하면 충돌이 발생할 수 있습니다.

- 정기 스캔과 자동 업데이트를 활성화하세요.

- 안전한 브라우저 사용과 확장 프로그램 관리

- Chrome이나 Firefox 같은 주류 브라우저를 최신 버전으로 유지하세요.

- 브라우저 확장(extensions)은 검증된 것만 설치하고, 필요 없으면 비활성화하거나 삭제하세요.

추가로 반드시 해야 할 조치

- 비밀번호 주기적 변경: 최소 월 1회 권장(상황에 따라 더 잦게).

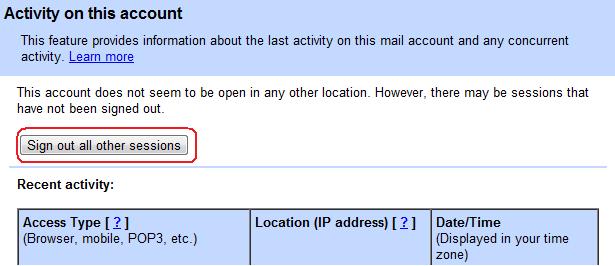

- 로그인 세션과 연결된 앱(권한허가) 정기 확인: Gmail 우측 하단의 “세부정보”를 눌러 다른 장소에서 로그인된 세션을 확인하세요.

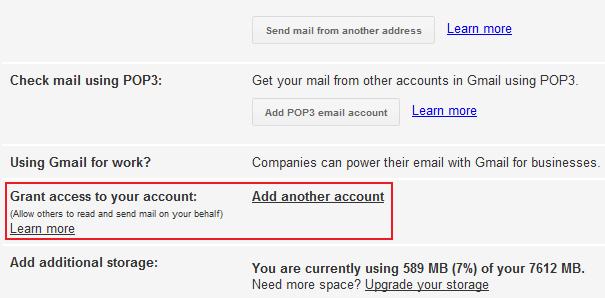

- POP/IMAP 설정과 외부 계정 연결(메일 전송/받기 설정)을 확인하세요. 공격자는 여기서 자동 전달 규칙을 추가하거나 외부 접속을 허용해 증거를 숨깁니다.

- Mail Settings(메일 설정) 안의 “계정 및 가져오기(Accounts and Import)”에서 이상한 추가 계정이나 전달 규칙이 있는지 확인하고 제거하세요.

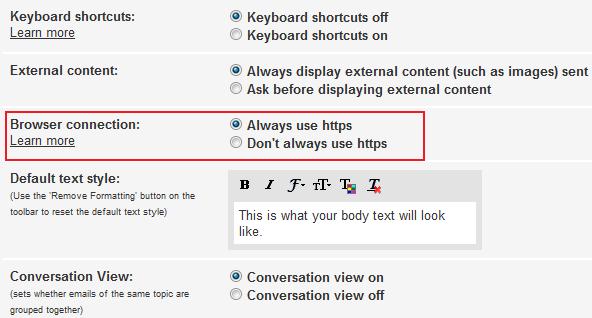

- HTTPS 연결 사용 여부도 확인하세요: 항상 HTTPS로 접속되도록 브라우저/환경을 유지하세요.

노트: 공용 컴퓨터나 공용 Wi‑Fi에서는 절대 로그인 정보를 저장하거나 자동 로그인을 허용하지 마세요.

해킹을 발견했을 때 — 즉시 해야 할 일 (순서도)

- 즉시 다른 장치에서 로그인 시도하지 마세요. 공격자가 세션을 잠그거나 설정을 변경하는 동안 시도는 추가 증거를 지우게 합니다.

- 가능한 경우 현재 로그인 세션에서 즉시 로그아웃(모든 세션)하세요. Gmail 페이지 우측 하단의 “세부정보”에서 “모든 다른 웹 세션에서 로그아웃”을 선택합니다.

- 다른 장치(안전)에서 Gmail 복구 절차 시작: “계정 복구” 페이지를 통해 “더 이상 이 정보에 접근할 수 없습니다(I no longer have access to these)” 옵션을 사용하세요.

- 즉각적으로 안티바이러스/멀웨어 스캔을 실행하세요. 공격자는 키로거/keylogger나 원격 접근 툴을 설치했을 수 있습니다.

- 중요한 연락처(자주 메일 주고받는 주소)와 라벨을 기억해 복구 폼에서 제출하세요.

- 복구 후에는 비밀번호·2단계 인증·복구 연락처 모두 재설정하세요.

중요: 지체하지 마세요. 시간을 끌수록 공격자가 계정 설정을 바꿔 복구를 더 어렵게 만듭니다.

실제 사례에서 얻은 교훈 (간단한 회고)

- 길이만 긴 비밀번호는 안전하지 않습니다. 단어·숫자 조합만으로 이루어진 50자 비밀번호도 무차별 대입 또는 문맥 기반 공격에 취약할 수 있습니다.

- 항상 로그인 상태로 두는 것은 위험합니다. 장기간 로그인 유지 기능을 남용하지 마세요.

- 공격자는 사용자 활동(언제 접속하는지 등)을 관찰해 가장 허술한 순간을 노립니다. 가능한 자동화된 알림(이상 로그인 알림)을 켜 두세요.

계정 복구 플레이북 (단계별 SOP)

- 탐지 단계

- 비정상 이메일 발송 알림, 수신된 비밀번호 재설정 이메일, 로그인 알림(새 기기/위치), 메일이 사라진 경우 즉시 의심.

- 차단 단계 (즉시 실행)

- 모든 세션에서 로그아웃.

- 보안이 확보된 다른 기기(예: 개인 휴대폰, 신뢰할 수 있는 친구의 컴퓨터)를 사용.

- 안티바이러스 전체 검사 실시.

- 복구 단계 (Google 복구 폼)

- “계정 복구” 절차 진입 → “더 이상 해당 정보에 접근할 수 없습니다” 선택 시 상세 폼 제출.

- 자주 사용하는 라벨, 주고받는 주소, 대략적인 계정 생성일자, 마지막으로 알고 있는 비밀번호 등 가능한 많은 정보를 제출.

- 복구 이메일이나 전화번호를 이미 변경당했다면 변경된 시점을 포함해 가능한 모든 힌트를 제공.

- 재구성 단계

- 복구가 성공하면 즉시 비밀번호 변경(새로 만든 안전한 비밀번호), 2단계 인증 설정, 복구 이메일·전화번호 재설정.

- Mail Settings의 모든 전달 규칙, POP/IMAP 연결, 권한이 부여된 응용 프로그램을 검토하고 의심스러운 항목은 차단·제거.

- 보내는 사람 규칙이나 서명(자동 회신)이 변경되었는지 확인.

- 사후 점검

- 보안 로그(접속 IP, 위치)를 확인하여 의심스러운 활동을 기록합니다.

- 주요 서비스(은행·결제·소셜)에 대해 비밀번호 재설정과 2FA 적용.

- 필요한 경우 관련 기관(경찰) 또는 서비스 제공자에게 사기 피해 신고.

역할별 체크리스트

개인 사용자

- 강력한 비밀번호(≥30자) 사용

- 인증 앱 또는 보안 키로 2FA 설정

- 복구 이메일·전화번호 점검

- 주기적 안티바이러스 검사

- 브라우저 확장 및 권한 점검

블로거·콘텐츠 크리에이터

- 계정 접근 권한을 최소화(여러 사람에게 비밀번호 공유 금지)

- 수익 관련 계정(PayPal, 애드센스 등) 연동 상태 확인 및 별도 보호

- 백업 메일과 라벨 관리를 통해 소유 증명 자료 확보

소규모 비즈니스(팀 계정)

- 조직용 계정(G Suite/Google Workspace) 관리자에게 2FA·안전 정책 적용

- 역할 기반 접근(RBAC) 적용: 필요 권한만 부여

- 정기적인 감사 로그 검토와 교육 시행

의사결정 트리(간단한 복구 흐름)

flowchart TD

A[의심스러운 활동 감지] --> B{계정 접근 가능?}

B -- 예 --> C[로그인 후 즉시 비밀번호 변경]

C --> D[2FA 설정 및 복구정보 점검]

B -- 아니요 --> E[다른 안전한 기기에서 계정 복구 시도]

E --> F{복구 성공?}

F -- 예 --> D

F -- 아니요 --> G[Google 지원'복구 폼' 제출 및 추가 증빙 제공]

G --> H[법적 조치 / 보안 전문가 상담 고려]테스트 케이스(수용 기준)

- 계정 복구 시 제출한 라벨·연락처 정보로 Google이 소유권을 확인할 수 있어야 한다.

- 2FA 설정 후 동일한 기기에서 로그인시 추가 인증을 요구해야 한다.

- 악성 전달 규칙을 제거하면 외부로 자동 전송되는 메일이 없어야 한다.

템플릿: 계정 복구 기록(복구 시 작성)

- 계정(이메일):

- 계정 생성(대략) 날짜:

- 마지막으로 알던 비밀번호(부분 기입 가능):

- 자주 연락하던 주소 5개:

- 라벨/폴더 예시:

- Google 서비스(사용 중인 것):

- 복구 이메일(기재 전 또는 변경 전):

- 의심 활동 발견일/시간/증상:

- 복구 시도 일시 및 결과:

- 추가 조치(안티바이러스, 비밀번호 변경 등):

이 템플릿은 복구 폼 작성 시 기억을 돕는 자료로 활용하세요.

언제 이 방법들이 실패할 수 있나? (반례)

- 기기 자체가 완전히 장악되었을 때: 키로거, 루트킷이 설치된 경우 로컬 비밀번호와 MFA 토큰이 탈취될 수 있습니다. 이때는 장치 격리 및 전문 포렌식이 필요합니다.

- 복구 정보까지 모두 바뀌어 있고 제출할 증거가 부족한 경우: Google 측 복구가 불가능할 수 있습니다. 사전에 보유한 백업·증빙(가입 확인 메일, 결제 기록 등)을 보관하세요.

장기 유지보수(주기 계획)

- 매주: 안티바이러스 스캔, 브라우저 확장점검

- 매월: 비밀번호 검토(중요 계정 우선) 및 복구 정보 업데이트

- 분기별: 계정 권한 감사(권한 있는 앱/계정 확인)

- 연간: 보안 키 점검 및 교육(가족·팀원 대상)

보안 하드닝 체크리스트 (요약)

- 비밀번호 관리자 사용

- 2단계 인증(인증 앱 또는 보안 키)

- 복구 이메일·전화번호 별도 계정으로 관리

- 정기적인 악성코드 검사

- 브라우저·OS 자동 업데이트 활성화

- 의심스러운 메일 첨부파일 절대 실행 금지

- 자동 전달 규칙 및 POP/IMAP 권한 정기 점검

1줄 용어집

- MFA: 다중요소인증(Multi-Factor Authentication). 2FA를 포함하는 더 넓은 개념.

- 키로거: 키 입력을 녹음하는 악성 소프트웨어.

- 포렌식: 디지털 증거를 수집·분석하는 절차.

요약 및 권장 행동

- 이메일은 온라인 신원과 자산 보호의 핵심입니다. 긴 비밀번호만으로는 부족하니 2단계 인증과 복구정보 보강, 정기 점검을 실행하세요.

- 해킹 의심 시 지체하지 말고 즉시 모든 세션을 종료하고 안전한 기기에서 복구를 시도하세요. 복구 시 가능한 모든 증빙을 제출하면 성공 가능성이 높아집니다.

- 조직 환경에서는 관리자가 정책을 강제하고 정기 감사·교육을 시행하세요.

중요: 지금 바로 비밀번호와 2단계 인증 설정을 확인하면 피해 확률을 크게 낮출 수 있습니다.

소셜 미리보기 제안

- 제목(OG): Gmail 계정 해킹 방지 및 복구 가이드

- 설명(OG): 이메일을 잃지 마세요. 이 가이드는 Gmail 보안 설정, 해킹 탐지와 즉시 복구하는 실전 절차를 단계별로 제공합니다.

저자

편집