目次

- 認証アプリとは

- 認証アプリの仕組み

- 認証アプリの導入手順(ステップバイステップ)

- 導入後の使い方と運用ルール

- 紛失・故障時のインシデント対応(手順)

- 比較:認証アプリ vs SMS vs ハードウェアキー vs パスキー

- 役割別チェックリスト

- セキュリティ強化とプライバシー注意点

- ミニ用語集

- 要点まとめ

認証アプリとは

認証アプリは、ウェブサービスやアカウントへ安全にサインインするためのモバイルアプリです。スマートフォンやタブレットで動作し、6桁などのワンタイムコードを定期的に生成します。これをログイン時に入力することで、パスワードだけでは得られない二重の認証層を追加します。

- 利点: SMS盗聴やSIMスワップ攻撃の影響を受けにくい。オフラインでもコードが生成される。

- 代表的なアプリ: Microsoft Authenticator、Google Authenticator、Authy、1Password(内蔵)など。

重要: 認証アプリは一般に「二段階認証(2FA)」や「多要素認証(MFA)」の一部として使われます。

認証アプリの仕組み

認証アプリが使う代表的な方式は次の2つです。

- Time-Based One-Time Password(TOTP): 時間を基準に変わるコード。一般に30秒ごとに更新されます。サーバーと端末で時刻同期が必要です。

- HMAC-Based One-Time Password(HOTP): イベント(ボタン押下やリクエスト)に基づくカウンタ方式。新しいコードを要求するまで有効です。

仕組みの要点:

- 初回設定時にサービス側はシークレット(共通鍵)を提供します。これをQRコードとして読み取ってアプリに登録します。

- 登録後、アプリはシークレットと現在時刻(TOTP)またはカウンタ(HOTP)を使って短時間有効なコードを生成します。

- サーバー側は同じアルゴリズムでコードを検証します。

利点の解説: コードは端末内で生成されるため、ネットワーク経由で送られるSMSやEメールよりリプレイや傍受のリスクが低くなります。

画像説明: Android上のGoogle Authenticatorアプリの画面例。複数アカウントの6桁コードが表示されている。

認証アプリの導入手順(ステップバイステップ)

ここでは一般的な導入フローを示します。サービスやアプリによって表示や用語が異なる点に注意してください。

- スマートフォンに認証アプリをインストールする

- App Store(iOS)またはGoogle Play(Android)で「Authenticator」「Authy」「Microsoft Authenticator」などを検索してインストールします。

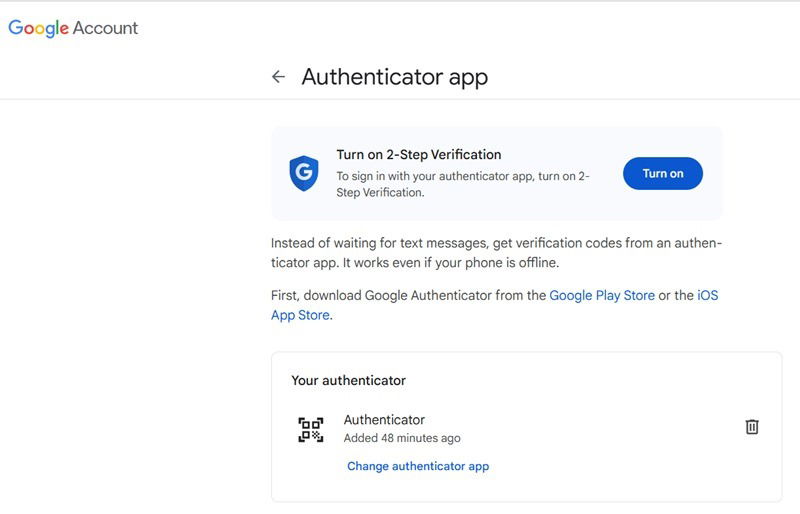

- サービス側で二段階認証を有効にする

- ウェブサイトの「セキュリティ」や「アカウント設定」から「二段階認証」「二要素認証」「2FA」を探します。

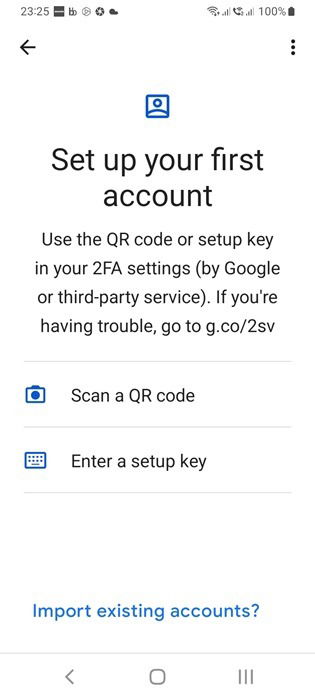

- QRコードを読み取るか、設定キー(シークレット)を入力する

- サービス側が表示するQRコードをアプリでスキャンします。スキャンできない場合はアルファベットと数字の組合せで表示される「設定キー」をアプリ側で手入力します。

- 表示されるワンタイムコードをサービスに入力して確認する

- アプリが生成した6桁(例)のコードをウェブサイトに入力し、セットアップを完了します。

- バックアップ/リカバリ手段を保存する

- 多くのサービスは「バックアップコード」を表示します。これを安全な場所に保存してください。可能なら別途オフライン保管やパスワードマネージャーで暗号化して保管しましょう。

画像説明: Googleアカウントへの認証アプリ追加例。QRコードをスキャンする方法と設定キーを入力する方法の画面。

ヒント: 会社や組織のアカウントでは管理ポリシーがある場合があります。導入前にIT管理者やセキュリティ担当者に確認してください。

導入後の使い方と運用ルール

基本的な利用シーケンス:

- ユーザー名とパスワードでサインイン(第一要素)。

- 認証アプリに表示された6桁コードを求められる(第二要素)。

- コードを入力してログイン完了。

運用上の推奨ルール:

- バックアップコードを必ず保存する(印刷またはパスワードマネージャーに保管)。

- 端末交換時の移行方法を事前に確認する。移行用の機能を持つアプリ(Authyなど)やサービス固有の移行フローを活用する。

- 複数のアプリに同じアカウントを登録する場合は、シークレット(設定キー)を利用して別端末にも登録可能だが、セキュリティと運用ポリシーを考慮する。

- 重要なアカウントにはハードウェアセキュリティキー(FIDO2準拠)やパスキーを検討する。

重要: アプリだけでなく、サービスが提供する他の回復手段(バックアップコード、代替メール、電話番号)も有効にしておいてください。

紛失・故障時のインシデント対応(手順)

端末を紛失した場合や故障してアクセスできないときは、冷静に次の手順で対応します。

- まずパソコンで各重要サービスの「リカバリ」または「アカウント回復」ページにアクセスする。

- バックアップコードを使ってログインを試みる(事前に保管していることが前提)。

- バックアップコードがない場合は、サービスごとの回復フローに従う。本人確認(ID提示、登録メールの照合など)が求められる。

- 可能なら電話や代替メールで一時的に認証を受ける設定を行う。

- 端末紛失を想定してパスワードを変更し、二要素認証のリセットや新規登録を行う。

- 企業アカウントの場合は直ちにIT管理者に連絡し、アカウントの一時停止や再発行を依頼する。

プレイブック(簡易):

- 失くしたと気づいたら:端末内の認証アプリで生成されるコードのログイン試行は危険があるため、速やかにアカウントのパスワードを変更。

- Googleアカウント:Googleのアカウント回復ページや別途設定した回復用メールで復旧を試みる。

- WordPressや小規模サービス:管理者に連絡して2FA解除またはバックアップキーの再発行を依頼する。

注意: バックアップコードを安全に保管していない場合、回復は長期間かつ手続きが煩雑になることがあります。

比較:認証アプリ vs SMS vs ハードウェアキー vs パスキー

| 方法 | 長所 | 短所 | 想定利用シーン |

|---|---|---|---|

| 認証アプリ(TOTP) | オフラインで動作、傍受されにくい | 端末紛失でロックアウトのリスク | 一般ユーザー、開発者、企業アカウント |

| SMS | 使いやすい、追加インストール不要 | SIMスワップや傍受のリスクが高い | 二次的な手段、低リスクのサービス |

| ハードウェアキー(FIDO2) | 非常に高いセキュリティ、物理トークン | 初期コスト、携行の必要性 | 高セキュリティを求める管理者や企業 |

| パスキー(Passkeys) | パスワード不要、使いやすい | 対応サービスが拡大中だが未成熟部分あり | モダンなプラットフォーム、パスワード廃止を目指す環境 |

代替アプローチ: 重要アカウントではハードウェアキーを主要手段にして認証アプリを予備にする、という組み合わせが現実的です。

役割別チェックリスト

一般ユーザー:

- 認証アプリをスマホにインストールする。

- 各サービスのバックアップコードを保存する。

- 端末交換時の移行手順を確認する。

IT管理者/セキュリティ担当:

- 社内ポリシーを策定(許可するアプリ、必須の復旧手段)。

- 新入社員向けの導入手順書を配布。

- ハードウェアキーの配布計画を検討。

開発者/プロダクトチーム:

- TOTP/HOTP実装のテストケースを用意。

- 回復フローのユーザー体験を検証。

- ログと監査記録を整備して不正アクセスを検出しやすくする。

セキュリティ強化とプライバシー注意点

- 定期的に登録済みデバイスを見直す。古い端末は削除する。

- シークレット(設定キー)やバックアップコードはスクリーンショットでクラウドに保存しない。可能ならオフラインで保護する。

- 信頼できるパスワードマネージャーを使って複数のアカウントのバックアップを暗号化して保存する。

- 企業環境ではMFAログの監視とアラート設定を行う。

プライバシー: 認証アプリ自体は通常ユーザーのアカウント内容を保存しませんが、バックアップ機能を提供するサードパーティ製アプリを使う場合は、どのデータが同期されるか確認してください。

よくあるトラブルと対処法

- コードが「一致しない」エラーになる:

- スマホの時刻が正確でない可能性があります。自動時刻(ネットワーク時刻)を有効にして再試行してください。

- 新しい電話に移行できない:

- 古い電話でアカウントを移行する手順を実行するか、サービスで提供するリカバリ手順(バックアップコードや代替メール)を使います。

- 端末を紛失してバックアップコードもない:

- 各サービスのアカウント回復プロセスに従って本人確認を行います。時間がかかることを想定してください。

ミニ用語集(1行)

- 2FA: 二段階認証。パスワードに加えて別の要素で本人確認する仕組み。

- TOTP: 時間ベースのワンタイムパスワード。一般に30秒で更新される。

- HOTP: イベント(回数)ベースのワンタイムパスワード。

- シークレット(設定キー): 認証アプリとサービスで共有する秘密鍵。QRコードで渡されることが多い。

- バックアップコード: 端末を失った場合の代替ログイン用コード。

いつ認証アプリが向かないか(反例)

- スマホをまったく持たないユーザーや携帯電話の信頼性が非常に低い地域では実用性が落ちる。

- 企業で厳格なキーメディア管理が必要な場合、物理的なハードウェアトークンの方が好まれることがある。

インパクト×工数(定性的)

- 実装の効果: 高(アカウント乗っ取りリスクの低下)

- 導入工数: 低〜中(ユーザー教育とサポートが必要)

- 運用コスト: 低(主にサポート対応やデバイス管理)

テストケース(受け入れ基準)

- 新規ユーザーがQRコードで認証アプリを登録し、正しいワンタイムコードでログインできること。

- 時刻を遅延させた場合(数分)、サーバーが許容ウィンドウ内でコードを検証できること。

- バックアップコードでログインした後、ユーザーが新しい認証アプリを登録できること。

画像説明: Googleアカウントに認証アプリを追加した確認画面の例。QRコードと設定キーの説明が見える。

ソーシャル用の短い紹介文(100–200字)

認証アプリを使えば、SMSより安全に各種サービスへログインできます。本記事では設定手順、紛失時の対処、管理者向けの運用チェックリストまで網羅しています。導入前にバックアップコードや移行方法を必ず確認してください。

要点まとめ

- 認証アプリはTOTP/HOTPで安全な二段階認証を提供する。

- 初回設定ではQRコードまたは設定キーを使う。バックアップコードは必ず保存する。

- 端末紛失時には回復手順に従い、必要ならIT管理者へ連絡する。

- 重要アカウントではハードウェアキーやパスキーの併用を検討する。

画像クレジット: Unsplash。スクリーンショット類は Sayak Boral 提供。