Macでファイルとフォルダを完全に消去する方法 — BitRaser File Eraser

重要用語(1行定義): データ抹消 — ファイルの参照情報だけでなく、実データを上書きまたは物理破壊して復元不可能にする処理。

なぜ「ゴミ箱に移す」だけでは不十分なのか

通常の削除(ゴミ箱へ移動、または削除コマンド)はファイルシステムのメタデータ(ファイルの参照ポインタ)を更新するだけで、実際のデータ領域はそのまま残ります。専用のデータ復元ツールを使えば、その領域からデータを復元できます。特にSSDではウェアレベリングやTRIMによって挙動が異なるため、単純な上書きだけで完全に保証されないケースもあります。

重要: 機密データを扱う場合、単なるソフト削除はリスクが高いです。処分や譲渡前には必ず安全な抹消手順を行ってください。

推奨する解決策

プロ仕様のファイル抹消ユーティリティを使用することを推奨します。BitRaser File Eraser Macは以下をサポートします。

- ファイル/フォルダ単位の恒久的抹消

- パーティションや空き領域の抹消

- インターネット/アプリケーションの使用痕跡の消去

- 監査用の抹消レポート作成

世界的に知られる上書き基準(例: NIST SP 800-88、DoD 5220.22)に準拠した方法で抹消を行える点が大きな利点です。

準備: ダウンロードとアクティベーション

- ソフトウェアを公式サイトからダウンロードし、インストールします。

- インストール後、登録済みメールに送付された「Activation Key(アクティベーションキー)」でソフトを有効化します。

手順の概略:

- アプリ起動後、アクティベーションキーアイコンをクリックし、受け取った『Activation Key』を入力して『Activate』をクリックします。

- 「BitRaser File Eraser Activated Successfully!」というメッセージが出たら『OK』を押して続行します。

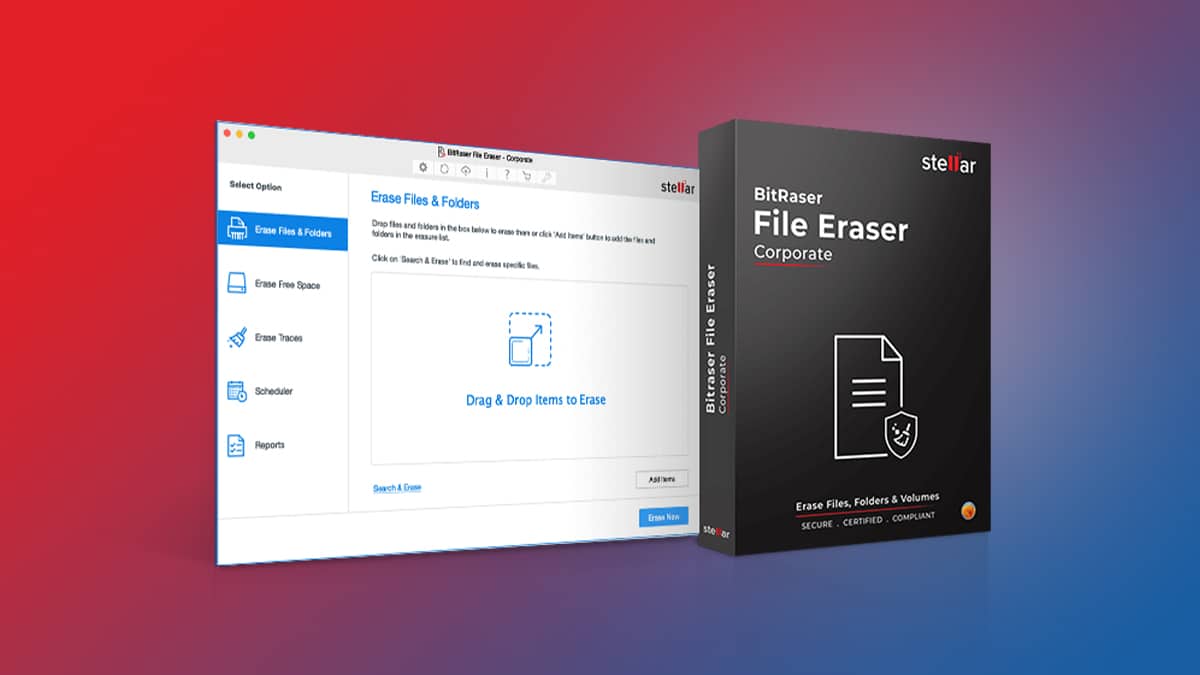

M1/M2搭載Macでの注意点: フルディスクアクセスが必要

Appleシリコン(M1/M2)搭載のMacでは、抹消処理がシステム領域やアプリの痕跡にアクセスするために『Full Disk Access』の付与が必要になることがあります。以下の手順で付与してください。

- システム設定を開き、左サイドバーから「Privacy & Security(プライバシーとセキュリティ)」を選択します。

- 「Full Disk Access(フルディスクアクセス)」をクリックします。

- アプリ一覧から「BitRaser File Eraser」を選択してフルディスクアクセスを許可します。

アクセス許可を与えた後は、BitRaserアプリを再起動してください。

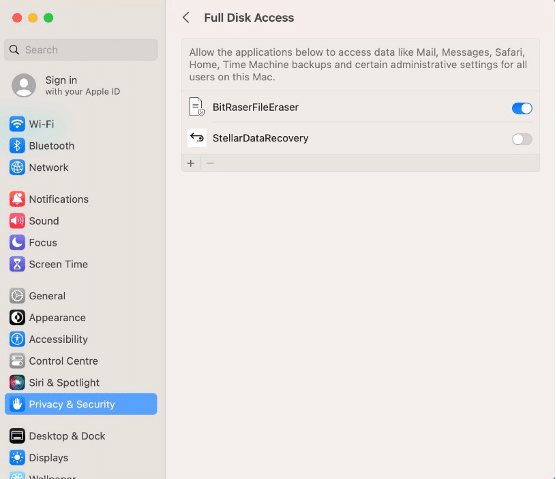

実際の抹消手順(ファイル/フォルダ)

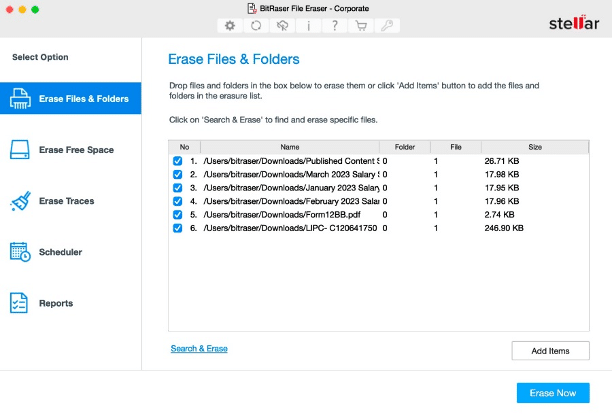

- アプリを開き、対象ファイル/フォルダをドラッグ&ドロップするか、検索や個別追加で選択します。

対象を選択したら『Erase Now』をクリックします。

確認ウィンドウが表示されるので『Proceed』を押して抹消を開始します。

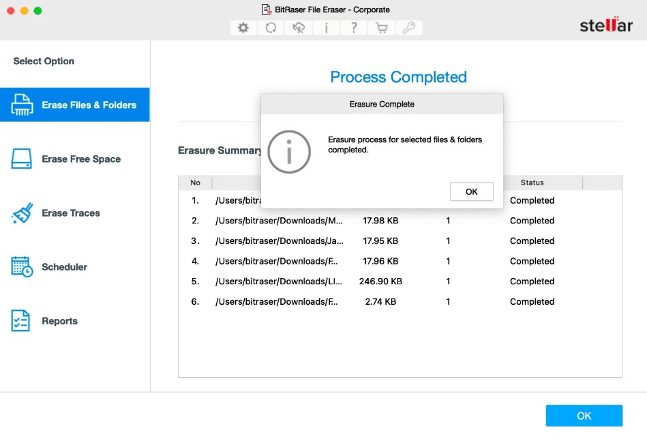

- 抹消が完了すると、システム上から復元できない状態になったことを示す通知が表示されます。抹消レポートは『Reports』セクションで確認できます。

重要: 抹消操作は不可逆です。誤って重要なデータを消去しないよう、対象の確認を必ず行ってください。

その他の主要機能と使いどころ

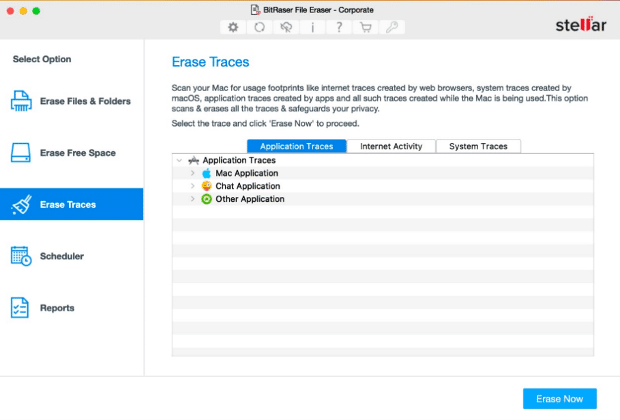

- 抹消痕跡の消去(Erase Traces): アプリケーション痕跡、ブラウザ履歴、クッキー、メールやシステムの最近使ったファイルリストなどを消去します。組織内でプライバシー保護やログ削減が必要な場合に有効です。

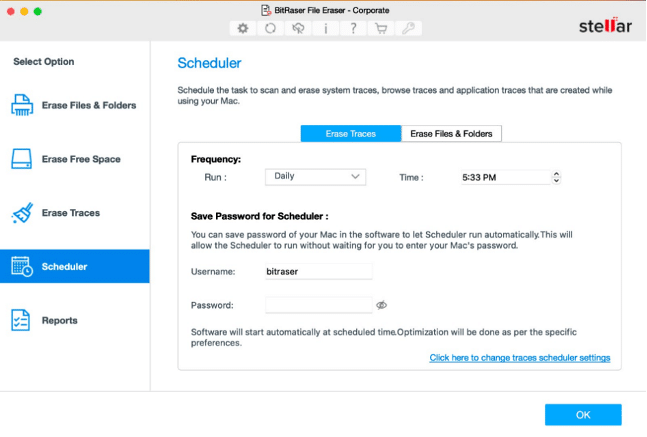

- スケジューラ(Scheduler): 定期的に抹消タスクを自動実行できます。日次・週次・月次の設定や、ログイン情報を保存して自動実行させることが可能です。

- レポートとクラウド連携: 抹消の証跡(Proof of Data Erasure)として使用できるレポートを生成し、BitRaser Cloud Consoleに自動アップロードする機能があります(クラウドアカウントのログイン情報は購入時にメールで提供されます)。

いつこの方法が不十分になるか(失敗しやすいケース)

- ハードウェア破損や物理的損傷があるドライブ: ソフトウェア的にアクセスできない領域は抹消できません。物理破壊や専業の設備による処理が必要です。

- 暗号化されたストレージ: FileVaultで暗号化されている場合、暗号化キーを確実に破棄することが重要です。暗号化された状態で抹消する戦略も検討してください。

- SSD固有の挙動(TRIM、ウェアレベリング): SSDは書き換えの物理配置が管理されるため、古いHDDと同じ方法での上書きが効果的でないケースがあります。メーカーやツールのドキュメントを確認してください。

代替アプローチ(状況に応じて使い分ける)

- macOSの初期化と再インストール: 所有者が譲渡前に行う簡易手段。ただし単純リセットでは痕跡が残る場合があるため、組織レベルでは抹消ツールを推奨します。

- ディスク全体の上書き(Secure Erase): ドライブ全体を対象に抹消すると、個別ファイルより高い保証が得られる場合があります(ただしSSDでは注意)。

- 暗号化+キー破棄(Crypto-erase): データを常に強力な暗号で保護し、廃棄時に鍵を破棄する方法。

- 物理破壊: 法規制や高リスク対象では最終手段として有効。

役割別チェックリスト(廃棄/譲渡のための標準手順)

所有者:

- 移行済みのデータがないか確認する

- 重要アカウントのログアウトと2段階認証の解除(必要時)

- BitRaserで対象ファイルを選び、抹消を実行する

IT管理者:

- デバイスの資産タグと抹消記録を突合する

- 集中的に複数デバイスを処理するSOPを実行

- 抹消レポートを保存し、監査証跡を確保する

監査担当:

- 抹消レポートに記載された項目(日時、ユーザー、対象、方式)を検証

- 必要に応じて第三者の検証を依頼

標準作業手順(SOP) — 高レベル手順

- インベントリ確認: 対象デバイスと保有データをリスト化する

- バックアップ: 必要なデータは別媒体に安全にバックアップする

- アカウント処理: ログアウト、アカウント解除、ライセンス退避

- フルディスクアクセスの許可(M1/M2の場合)

- BitRaserで選択的または全ドライブ抹消を実行

- 抹消レポートの保存とクラウド転送

- 物理引渡し前の最終確認と台帳更新

抹消レポート(Proof of Data Erasure)の扱い

抹消レポートはコンプライアンスや監査の根拠になります。レポートに以下の情報が含まれていることを確認してください。

- 抹消実行日時

- 実行者(ユーザーまたはシステムアカウント)

- 抹消対象(ファイル名、パス、ドライブ)

- 使用された抹消方式(例: NIST SP 800-88に準拠)

- 成功/失敗のステータス

レポートは暗号化された場所、または信頼できるクラウドに保存し、必要に応じてエクスポートして共有します。

リスクマトリクスと対策(簡易版)

| リスク | 影響 | 推奨対策 |

|---|---|---|

| 誤消去 | 高 | 事前バックアップと二重確認の運用、承認フロー |

| 抹消不完全(SSD特有) | 中 | ベンダー推奨手順の確認、暗号化+キー破棄 |

| アクセス不可領域 | 高 | 物理的処理や専門サービスの利用 |

| 証跡不足(監査不備) | 中 | 抹消レポートの保存・署名・タイムスタンプ |

セキュリティとプライバシー上の注意点

- 個人情報や機密データを扱う場合、適用される法規(GDPR等)や業界ガイドラインに従って処分スキームを設計してください。

- 抹消操作を自動化する際は、認証情報の取り扱いに注意し、ログイン情報を安全に保管してください。

マインドセットと判断基準(簡便なヒューリスティック)

- データの機密度が高い → まず暗号化(可能ならキー破棄)+専門抹消

- デバイスを外部に渡す予定がある → 全面抹消(ドライブ全体)か物理破壊

- 定期的に運用する → スケジューラで自動化し、レポートを中央収集

決定フロー(フローチャート)

flowchart TD

A[デバイスの処分予定?] -->|いいえ| Z[保存または再利用]

A -->|はい| B[機密データあり?]

B -->|はい| C[暗号化状態?]

C -->|はい| D[鍵破棄 + 抹消]

C -->|いいえ| E[BitRaserで全面抹消]

B -->|いいえ| F[選択的抹消または初期化]

E --> G[レポートを保存]

D --> G

F --> G

G --> H[監査/記録保持]参考運用例(場面別)

- 個人ユーザー: 譲渡前にBitRaserでファイル抹消、システム再インストール

- 中小企業: 月次で「トレース消去」をスケジュール、重要デバイスは全面抹消

- 大企業・政府機関: 資産管理台帳と連携し、抹消レポートを中央監査チームへ自動送信

用語集(ワンライン)

- FileVault: macOSのディスク暗号化機能

- TRIM: SSDの未使用領域最適化機能

- NIST SP 800-88: データ抹消に関するガイドライン文書

結論

Macでのデータ消去は単なる削除だけでは不十分です。BitRaser File Eraser Macのような専用ツールを用いれば、ファイル単位からドライブ全体、痕跡消去やスケジューリング、監査用レポート作成までカバーできます。機密データの扱い方や対象デバイスの種類(HDD/SSD/暗号化の有無)に応じて、上書き抹消、暗号化+鍵破棄、あるいは物理破壊といった手法を組み合わせることが求められます。抹消後は必ずレポートを保存し、監査要件に備えてください。

まとめ: 安全なデータ廃棄は“技術”だけでなく“プロセス”が重要です。正しいツールと運用を組み合わせてリスクを最小化しましょう。

重要: 本記事は操作手順の概要と運用上のベストプラクティスを示すものであり、特定の法的助言や技術保証を提供するものではありません。組織での導入時は内部ポリシーや法規制を参照してください。