なぜ2段階認証(2FA)が重要なのか

2段階認証(2FA)は、パスワードに加えてもう1つ異なる要素で本人確認を行う仕組みです。定義: 2FAは「知識要素(パスワード)」と「所持要素(スマホの認証コード等)」を組み合わせることで安全性を高めます。パスワードだけが漏れても、所持要素がなければ不正ログインを防げます。

重要: どんなに強固なパスワードでも、フィッシングや再利用により漏洩する可能性があります。2FAはこうした状況下での最後の砦になります。

事前準備(要チェック)

- スマートフォン(SMS受信可能な電話番号か、Authenticatorアプリがインストールされた端末)

- Google AuthenticatorなどのTOTPアプリ(iOS/Android対応)

- パスワード管理ツール(復旧コードの安全保管用)

- チームで利用している場合は、管理者とメンバーで運用ルールを確認しておく

Bufferで2段階認証を有効にする手順

以下はBuffer公式の設定手順に基づく一般的な流れです。画面の文言はインターフェースのバージョンにより若干変わる場合があります。

Bufferにログインします(未ログインの場合)。

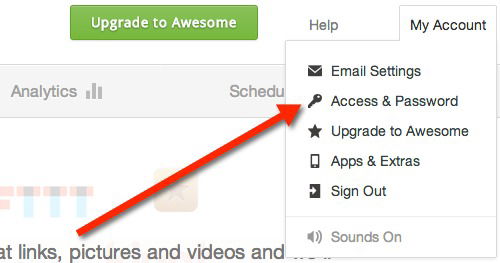

画面右上の「My Account」をクリックし、「Access & Passwords」を選択します。

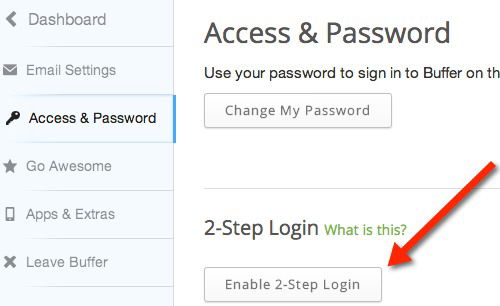

- 次のページで「Enable 2-step login(2段階ログインを有効にする)」ボタンをクリックします。続行するにはパスワードの再入力を求められます。

セキュリティコード受信方法を選びます。選択肢は主に次の2つです。

- SMS(テキストメッセージで受信)

- Google Authenticatorなどの認証アプリ(TOTP)

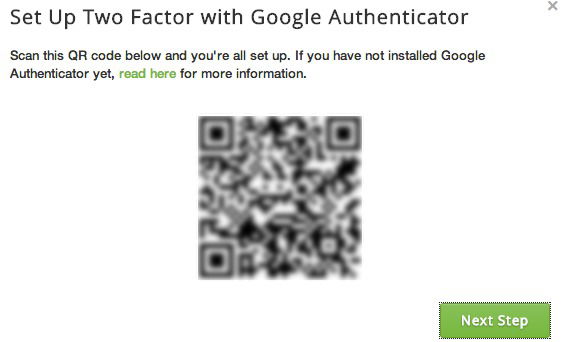

Google Authenticatorを選ぶ場合は、アプリを開いて表示されるQRコードをスキャンします(アプリ内で「+」→「バーコードをスキャン」など)。

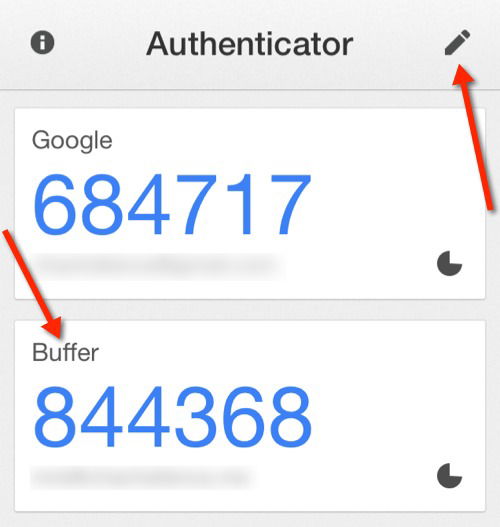

- スキャン後、Authenticatorアプリに表示される6桁の確認コードをBuffer側に入力して認証を完了させます(SMSを選んだ場合は携帯に届くコードを入力)。

バックアップ用の電話番号を登録します。ここにはログイン時に確認コードを送信できる番号を設定します。注意: Google Voiceなどの仮想番号でも動作する場合がありますが、サービスによっては制限されることがあります。

画面に表示されるワンタイムの復旧コード(Recovery code)を必ずメモし、安全な場所に保存します。パスワードマネージャーのセキュアノートが利用に便利です。端末を紛失した場合、この復旧コードでログインと2段階認証のリセットが可能です。

設定完了後は、「2-Step Login」セクションに有効化の状態、利用中の認証方法、バックアップ番号が表示されます。設定完了の確認メールもBufferから届きます。

チームで使う際の注意点

- 各メンバーが個別のログインを持っている場合、各自が2FAを有効にすることを推奨します。共有アカウントでのパスワード共有は避けてください。

- 管理者は復旧フローと責任者を事前に決めておきます。復旧コードを持つ人が限定されると、ロックアウト時に対応が遅れます。

重要: 企業アカウントでは、2FAを強制するポリシーやSSOとの連携を検討してください。SSOを使うと一元管理が可能になり、チーム運用が楽になります。

SMS認証とAuthenticatorの比較(短評)

SMS

- 長所: 初期設定が簡単。スマホに届くので直感的。

- 短所: SMS傍受やSIMスワップ攻撃のリスクがある。電話番号の移行や再発行で脆弱になる可能性。

認証アプリ(Google Authenticatorなど)

- 長所: SIM交換攻撃の影響を受けにくい。オフラインでも動作する。

- 短所: 端末を紛失した場合に復旧が必要。復旧コードの管理が重要。

運用のヒント: 可能であれば認証アプリを優先することを推奨します。SMSは利便性が高い反面、セキュリティでは劣ります。

復旧コードとバックアップの扱い方(SOP風チェックリスト)

- 復旧コードは表示直後に必ず記録する。

- パスワードマネージャーのセキュアノートに保存する。

- 会社で利用する場合は、復旧コード保存の責任者を定め、アクセス権限を制御する。

- 新しい端末に移行する際は、まず旧端末でAuthenticatorの移行手順を実施する。

- 復旧コードを失った場合のために、二次バックアップ(物理保管)を検討する。

セキュリティ強化の追加策(簡易ガイド)

- パスワードは一意かつ長いものを使用する(パスワードマネージャー推奨)。

- 同じパスワードを複数サービスで使い回さない。

- 受信メールのフィッシングに注意し、リンクは直接ログイン画面から開く。

- 定期的に権限の見直しを行う(連携アプリやAPIトークン)。

リスクと緩和策(概説):

- リスク: 端末紛失 → 緩和策: 復旧コードと別途バックアップ電話番号の設定。

- リスク: SIMスワップ → 緩和策: 認証アプリ利用を優先、電話番号の移行時に通信事業者へセキュリティ設定を依頼。

プライバシーに関する短い注意

SMSや電話番号を登録することで、電話番号がサービス側で管理されます。個人情報の取り扱いが気になる場合は、Bufferのプライバシーポリシーを確認してください。組織で利用する場合は、個人データ取扱いに関する社内ルールと整合するように注意してください。

代替アプローチ

- SSO(Single Sign-On)を導入できる場合は、社内ID管理と連携して権限管理を一元化する。

- ハードウェアトークン(YubiKey等)を利用すると、さらに高い強度の認証が可能。

FAQ(よくある質問)

Q: Google Voiceなどの仮想番号は使えますか? A: 多くの場合動作しますが、サービスや地域によって制限されることがあります。可能なら実際にコードを受信して確認してください。

Q: 認証アプリを誤って削除してしまったら? A: 復旧コードでログインし、2段階認証の設定を再構成します。復旧コードがないとサポート対応が必要になる場合があります。

Q: チームで共有アカウントを使っています。どうすれば安全ですか? A: 可能であれば個別アカウントに切り替え、SSOや管理者による権限管理を検討してください。共有パスワードはリスクが高いです。

まとめ

- Bufferの2段階認証は簡単に有効化できます。認証アプリを使うとより安全です。

- 復旧コードとバックアップ番号の管理を怠らないでください。

- チーム利用時は運用ルールと復旧フローを事前に決めておきましょう。

重要: セキュリティは一度設定して終わりではありません。定期的に設定を見直し、必要に応じて改善してください。

このガイドが役立ったら、設定後にログイン方法が変わった点やトラブルの有無を共有してください。