自宅やオフィスで毎回パスワードを入力するのが面倒な場合、Windows 10は自動ログインをサポートしています。ただし、自動ログインを有効にすると、パソコンの物理的アクセスを許可している人は誰でもあなたのアカウントに入れるため、利用シーンとリスクをよく考えてから設定してください。

目次

- netplwizを使って自動ログインを有効にする

- Sysinternals Autologonツールで自動ログインを有効にする

- レジストリを編集して自動ログインを有効にする(上級者向け)

- すべての方法が動作しないときの対処

- 自動ログインを使うべきかどうか(リスクと緩和策)

- 役割別チェックリスト、SOP、テスト項目、フローチャート

- よくある質問(FAQ)

netplwizを使って自動ログインを有効にする

概要: netplwiz(ユーザーアカウント設定)は手軽でGUIベースの方法です。Windows標準の機能なので追加ソフトは不要です。

前提条件: 自動ログインしたいアカウントのパスワードを知っていること。管理者権限が必要な場合があります。

手順:

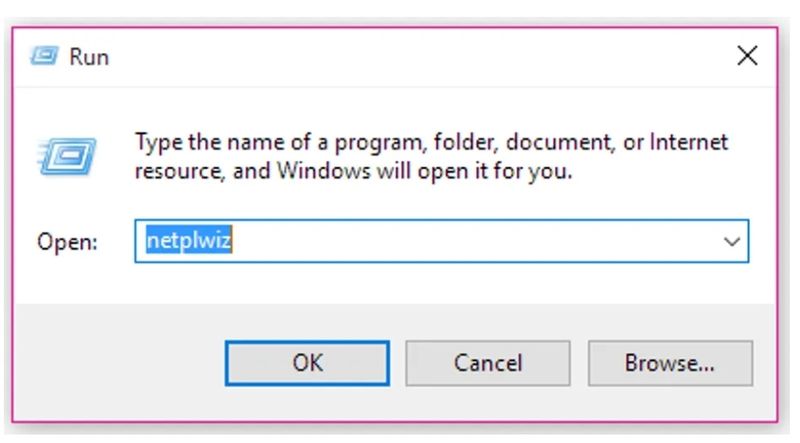

- デスクトップでキー操作「Windowsキー + R」を同時に押して「ファイル名を指定して実行」を開きます。

- ボックスに次を入力して「OK」を押します:

netplwiz - 表示された「ユーザー アカウント」ウィンドウで、自動ログインさせたいアカウントを選択します。

- 「ユーザーがこのコンピューターを使うにはユーザー名とパスワードの入力が必要」のチェックを外します。

- 画面下部の「適用」をクリックします。

- パスワードを確認するダイアログが表示されるので、対象アカウントのパスワードを入力して「OK」をクリックします。

- PCを再起動して、自動ログインが有効になっているか確認します。

注意事項:

- この方法は起動時(電源を入れる・再起動)に自動ログインしますが、ユーザーが手動でロック(Win+L)した場合は通常どおりパスワードが必要になります。

- 共有環境(学校、図書館、職場共有PC)では絶対に有効にしないでください。

重要: 自動ログインは利便性とセキュリティのトレードオフです。物理的な盗難や無断利用のリスクが高まります。

Sysinternals Autologonツールで自動ログインを有効にする

概要: Microsoft提供のSysinternalsツールの一つであるAutologonを使うと、パスワードをLSA(Local Security Authority)のシークレットとして安全に保存し、自動ログインを有効にできます。ツールは管理者権限で実行する必要がありますが、インストール不要で比較的安全です。

利点:

- パスワードはプレーンテキストでレジストリに保存されず、LSAシークレットに暗号化されて保存されます(Windowsの管理下で扱われます)。

- GUIで簡単に有効/無効を切り替え可能。

手順:

- ブラウザで次の公式ページを開き、Autologonをダウンロードします: https://docs.microsoft.com/en-us/sysinternals/downloads/autologon

- ダウンロードしたzipファイルを解凍します。

- お使いのWindowsが64ビットなら

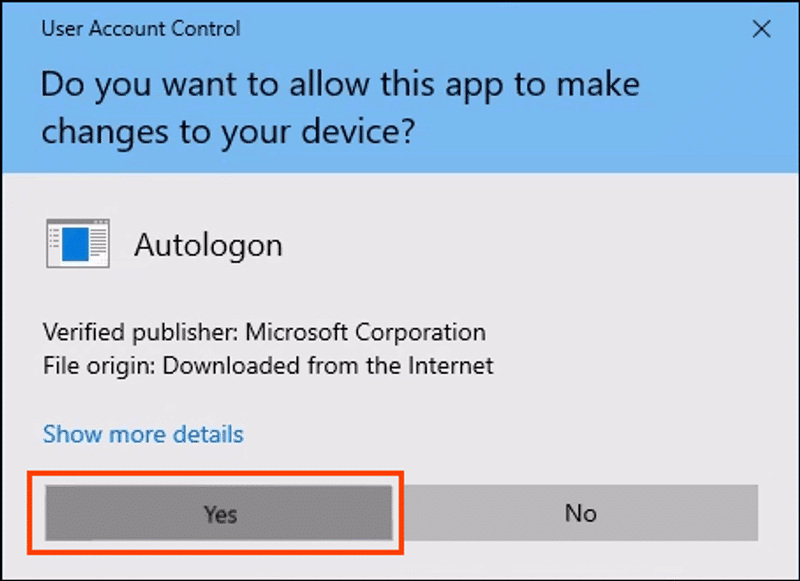

Autologon64.exe、32ビットならAutologon.exeを選択して右クリックから「管理者として実行」を選びます。 - 初回起動時にライセンスと権限要求が表示されるので「はい」「同意」を選択します。

- GUIにユーザー名とドメイン(通常はコンピューター名または既定のドメイン)が自動で入ります。パスワード欄にパスワードを入力して「Enable」をクリックします。

- 成功メッセージが表示されたらPCを再起動して確認します。

無効化:

- 同じツールを管理者として実行し、「Disable」をクリックすれば自動ログインを解除できます。

注意事項:

- 企業環境や管理されたドメイン環境では、グループポリシーや管理者ポリシーで使用が制限されている場合があります。

- Autologonは利便性とセキュリティのバランスが取られていますが、パスワードの管理ポリシーに従って使ってください。

レジストリを編集して自動ログインを有効にする(上級者向け)

概要: レジストリ編集はWindowsの構成を直接変更する方法で、他の手段が使えないときの最終手段です。操作を誤るとシステムに重大な影響を与える可能性があるため、必ず復元ポイントを作成するかバックアップを取ってください。

用語説明: レジストリはWindowsの設定データベースです。キーや値を編集して挙動を変えます。

手順:

「Windowsキー + R」を押して「ファイル名を指定して実行」を開きます。

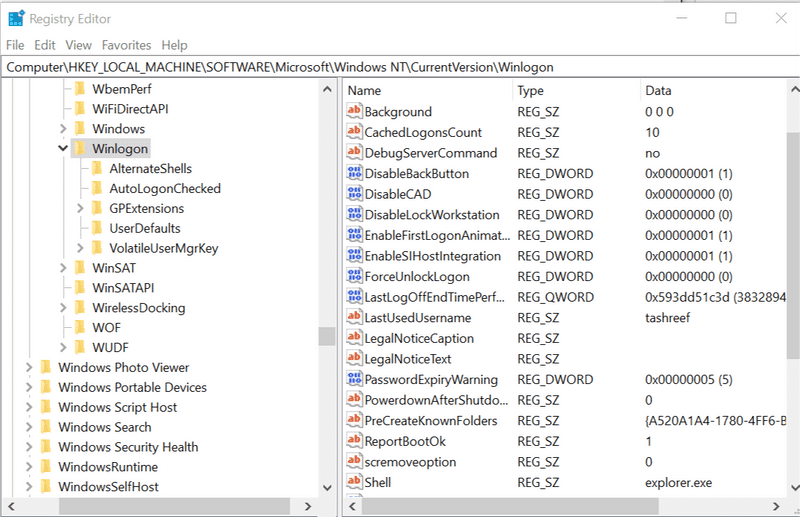

regeditと入力して「OK」をクリックし、ユーザーアカウント制御(UAC)ダイアログが出たら「はい」を選びます。レジストリエディタで次のパスに移動します:

HKEY_LOCAL_MACHINE\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\Winlogon(注: 上のパスのバックスラッシュはエクスプローラー表示での区切りです。)

右ペインで

DefaultUserNameをダブルクリックし、Value data(値)に自動ログインさせたいユーザー名を入力して「OK」をクリックします。DefaultPasswordという値がない場合は、編集メニューから「新規」→「文字列値」を選んでDefaultPasswordと命名し、ダブルクリックしてパスワードをValue dataに設定します。必要なら

DefaultDomainNameがあればドメイン名(またはコンピューター名)を設定します。さらに「新規」→「文字列値」で

AutoAdminLogonという名前の文字列値を作成し、値を1に設定します。レジストリエディタを閉じ、PCを再起動します。

画像: レジストリエディタでWinlogonキーを表示している画面

重要な補足:

DefaultPasswordをレジストリに保存することは、特にマルチユーザー環境では非常に危険です。可能な限りAutologonツールの使用を優先してください。AutoAdminLogonの値を0にすると自動ログインを無効化できます。

リカバリのヒント:

- 変更後にログインできなくなった場合はセーフモードで起動してレジストリを復元するか、復元ポイントから戻してください。

すべての方法が動作しないときの対処

状況: 「ユーザーはこのコンピューターを使うにはユーザー名とパスワードの入力が必要」のチェックボックスが表示されない、あるいはチェックを外しても反映されない場合があります。原因はPasswordLess(パスワードレス)設定やポリシー変更などです。

対処例(コマンドプロンプト管理者で実行):

- 管理者としてコマンドプロンプトを開きます(「Windowsキー」→「コマンドプロンプト(管理者)」)。

- 次のコマンドを実行してPasswordLess機能を無効化し、チェックボックス表示を復元します:

reg ADD "HKLM\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\PasswordLess\\Device" /v DevicePasswordLessBuildVersion /t REG_DWORD /d 0 /f- コマンド実行後、PCを再起動してnetplwizの画面を確認してください。

注意: ドメイン参加PCや管理ポリシーが適用された環境では、ローカルの設定変更が許可されない場合があります。企業環境では管理者に相談してください。

自動ログインを使うべきか(リスクと緩和策)

自動ログインは明確な利便性を提供しますが、同時に次のリスクを伴います:

- 物理的にPCを盗まれた場合、データが容易に抜き取られる

- 近しい人が誤ってあるいは悪意を持ってアクセスできる

- 共有環境での個人情報漏えい

緩和策(最低限):

- フルディスク暗号化(BitLockerなど)を有効にする

- BIOS/UEFIにパスワードを設定してブート順序変更や外部起動を制限する

- 重要データは追加で暗号化(コンテナやパスワード保護)する

- 自宅でも、第三者が立ち入れない安全な場所でのみ自動ログインを有効にする

- 履歴や自動サインインが必要ないアプリは明示的にサインアウトする

リスクマトリクス(簡易):

| リスク | 影響度 | 発生確率 | 緩和策 |

|---|---|---|---|

| 物理盗難でデータ漏洩 | 高 | 低〜中 | BitLocker、BIOSパスワード |

| 共有環境での不正利用 | 高 | 中〜高 | 自動ログインを無効にする |

| Remote攻撃経由での悪用 | 中 | 低 | 最新のWindows Updateを適用、不要なリモート機能を無効化 |

代替アプローチとケース別の判断

短期的な利便性が欲しい場合:

- Windows Hello(指紋や顔認証)を使う: パスワードより短時間で安全にログオンできます。

- PINコード: ローカルデバイスごとに設定され、リモートでは使えないため安全性が高いです。

共有PCで無闇に自動ログインを使ってはいけない場合:

- ゲストアカウントや来客用のローカルアカウントを作り、個人アカウントは非表示・保護する。

運用方針(組織):

- 組織では自動ログインを禁止するポリシーを立て、監査ログを保管することを推奨します。

役割別チェックリスト

ホームユーザー:

- BitLockerを有効にしている

- 自動ログインを使うPCは施錠された部屋に置く

- 重要ファイルは別途暗号化している

共有または公衆利用のPC管理者:

- 自動ログインを無効にしている

- USBブートを無効化、BIOSパスワードを設定している

- 監査ポリシーとログイン監視を実施している

IT管理者(企業):

- GPOで自動ログインを禁止している

- LAPSや管理用ツールでローカルパスワードを安全に管理している

- 端末暗号化とMFAを導入している

SOP(標準作業手順): 自動ログインを安全に有効化する簡易手順

目的: 個人所有のWindows 10デスクトップで起動時の自動ログインを有効にする。

手順概要:

- 事前確認: BitLocker等のディスク暗号化を有効にする。

- netplwizで自動ログインを有効にする(最初の選択肢)。

- AutologonツールでLSAに安全に保存する方法を検討する。

- 自動ログイン有効化後、必ず再起動して挙動を確認する。

- 有効化ログを記録し、必要であれば戻し手順(Disable/AutoAdminLogon=0)を用意しておく。

復旧:

- netplwizのチェックを戻す、AutologonのDisableを実行、あるいはレジストリのAutoAdminLogon値を

0に設定して復旧します。

テストケースと受け入れ基準

テストケース:

- 電源投入後、自動的に指定ユーザーでログインできるか。

- 手動でロック(Win+L)した場合、パスワード入力が求められるか。

- Autologonを使った場合、Disableで元に戻せるか。

- レジストリでAutoAdminLogonを

1→0に切り替えたときに挙動が変わるか。

受け入れ基準:

- 指定したアカウントで起動時に自動ログインが成功する。

- いつでも元の認証状態に戻せる手順が動作する。

- 主要なセキュリティ緩和策(ディスク暗号化など)が実施されている。

フローチャート: 自動ログインを使うべきかの判断

flowchart TD

A[自動ログインの必要性を評価] --> B{PCは個人所有か?}

B -- はい --> C{BitLocker等の暗号化は有効か?}

B -- いいえ --> Z[自動ログインを無効にする]

C -- はい --> D[netplwizで設定を試す]

C -- いいえ --> Y[まず暗号化を有効にする]

D --> E{成功したか?}

E -- はい --> F[運用を開始する(緩和策を適用)]

E -- いいえ --> G[Autologonを試す]

G --> H{成功したか?}

H -- はい --> F

H -- いいえ --> I[レジストリ編集(最終手段)]

I --> J[リスクを評価してから実施]1行用語集

- 自動ログイン: 起動時にパスワード入力なしで指定アカウントにログオンする設定。

- LSAシークレット: Windowsが機密情報(パスワード等)を格納するための安全な領域。

- レジストリ: Windowsの設定を管理する階層型データベース。

- Sysinternals Autologon: Microsoft提供の自動ログイン支援ツール。

よくある質問

すべての方法が失敗したらどうすればいいですか?

まず、管理者権限でコマンドプロンプトを開き、PasswordLessの設定を無効化するコマンドを実行してからnetplwizを再確認します。ドメイン参加PCや企業管理の端末では管理者に相談してください。

自動ログインを有効にすべきですか?

利便性は上がりますが、物理的にPCを保護できる環境でのみ推奨します。BitLockerやBIOSパスワードなどの緩和策を併用してください。

まとめ

Windows 10の自動ログインは3つの主な方法で実現できます。まずはnetplwiz(GUI)が最も簡単で安全性も相対的に高い選択です。次にAutologon(Sysinternals)はLSAに安全に格納して扱えるため便利です。最後にレジストリ編集は強力ですがリスクが高いので最終手段として扱ってください。どの方法を選ぶ場合でも、ディスク暗号化や物理的なアクセス制御といったセキュリティ対策を必ず講じてください。

重要

- 自動ログインを有効にすると、パソコンが物理的に盗難・不正アクセスされた場合に情報漏えいのリスクが高まります。

- 共有環境や企業端末では基本的に無効にすべきです。