Protégez vos comptes du recyclage des numéros de téléphone

Les numéros de téléphone sont limités et les opérateurs réutilisent souvent les numéros inactifs. Cela crée un risque de sécurité concret : lorsqu’un numéro est réattribué, le nouveau titulaire peut recevoir des SMS de vérification et de récupération destinés à l’ancien titulaire, permettant usurpation d’identité ou prise de contrôle de comptes. Ce guide explique les dangers du recyclage des numéros et détaille les mesures à prendre pour vous protéger.

Pourquoi le recyclage des numéros est dangereux

De nombreux services exigent un numéro de téléphone pour la vérification ou la récupération de compte ; certains services (par ex. WhatsApp) dépendent entièrement du numéro pour fonctionner. Si vous désactivez ou changez de numéro sans dissocier ce numéro de tous vos comptes, l’opérateur peut réattribuer ce numéro à un tiers. Ce nouveau titulaire pourrait alors accéder à vos comptes liés à ce numéro.

La principale protection est la période de « cooling off » appliquée par les opérateurs, pendant laquelle le numéro n’est pas réattribué, généralement de 45 à 90 jours (parfois plus). Pendant cette période, l’ancien titulaire peut déconnecter les services liés. Certains services utilisent aussi une période d’inactivité comme indicateur pour supprimer un compte inactif ; WhatsApp supprime par exemple un compte après environ 120 jours d’inactivité. Cependant, beaucoup de services n’exploitent pas cette logique.

Une fois réattribué, le nouveau titulaire peut usurper l’identité de l’ancien titulaire, réinitialiser des mots de passe via SMS et recevoir des informations sensibles. Les attaquants recherchent activement des numéros recyclés en croisant des listes visibles et des fuites de données, ou en analysant des blocs de numéros séquentiels pour cibler des victimes potentielles.

Important : il ne faut pas supposer que la simple désactivation du forfait suffit. La réaffectation et les conséquences se produisent souvent longtemps après la fin du service.

Que faire avant de désactiver ou de changer de numéro

Voici les étapes pratiques, classées et prêtes à l’emploi. Suivez‑les dans l’ordre pour réduire le risque d’appropriation de vos comptes.

Checklist rapide

- Trouver et lister tous les comptes liés au numéro.

- Dissocier le numéro des comptes (récupération, 2FA, profils, notifications).

- Supprimer ou transférer les comptes de messagerie instantanée (WhatsApp, Signal, Telegram).

- Remplacer SMS par méthodes plus sûres (TOTP, push 2FA, passkeys) quand c’est possible.

- Informer vos contacts clés du changement de numéro.

- Pour les prépayés, entretenir l’activité ou effectuer une recharge pour éviter la réaffectation.

1. Identifier et lister tous les comptes liés au numéro

Trouver tous les comptes est la tâche la plus longue. Méthodes pratiques :

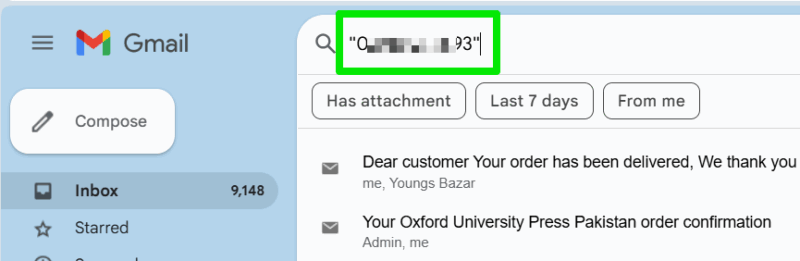

- Rechercher votre numéro dans votre messagerie électronique. Utilisez la recherche avancée en plaçant le numéro entre guillemets, par ex.

"06 99 12 34 56", ou sans espaces selon le format que vous avez utilisé à l’inscription.

- Vérifier votre gestionnaire de mots de passe pour toutes les entrées enregistrées.

- Contrôler les connexions sociales : pages « Apps connectées » de Google, « Applications et sites » de Facebook, etc.

- Utiliser une feuille de suivi (modèle plus bas) pour noter service, compte, action réalisée, date.

Exemple de recherche avancée pour Gmail :

"+33699123456" OR "06 99 12 34 56" OR "699123456"2. Dissocier le numéro des comptes pour la récupération et la 2FA

- Connectez‑vous à chaque service et remplacez le numéro par un e‑mail secondaire ou retirez‑le.

- Si un service exige un numéro (banque, opérateur télécom, certaines applis), activez au minimum une méthode 2FA indépendante (clé de sécurité, passkey, TOTP).

- Pour la 2FA basée SMS : remplacez par TOTP (ex. Google Authenticator, Authy) ou par une clé de sécurité (FIDO2) lorsque disponible.

Conseil pratique : enregistrez toujours un e‑mail secondaire de récupération et conservez une copie hors ligne des codes de récupération.

3. Supprimer ou transférer les comptes de messagerie instantanée

Les applications comme WhatsApp, Signal ou Telegram lient souvent les messages à votre numéro. Avant de rendre le numéro, procédez ainsi :

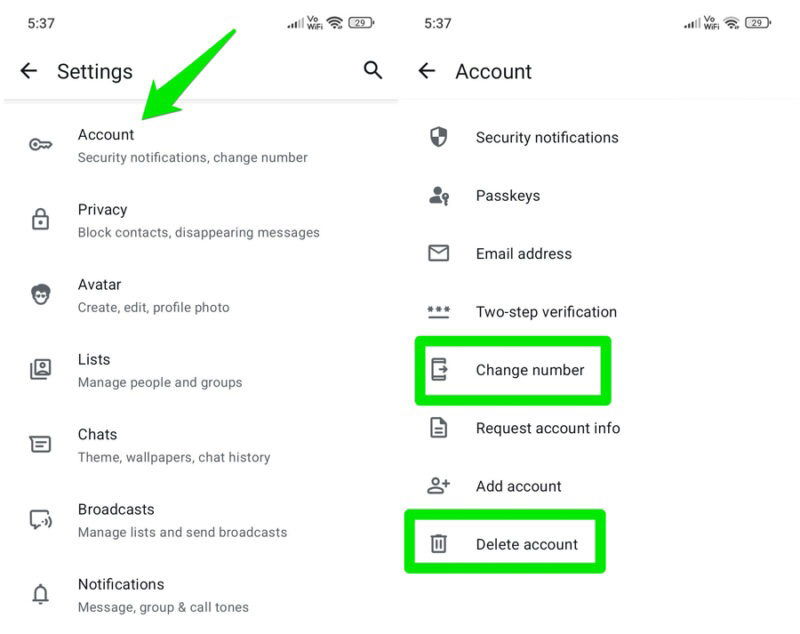

- WhatsApp : Paramètres → Compte → Changer le numéro ou Supprimer le compte. Suivez la procédure officielle pour migrer le profil et les groupes.

- Signal : utilisez la fonction de déplacement de numéro si vous changez d’appareil ; sinon désactivez le compte avant de rendre le numéro.

- Telegram : dissociez le numéro depuis Paramètres et créez un nom d’utilisateur (username) pour permettre la reconnexion sans numéro.

Important : supprimez l’historique, sauvegardes et transférez les administrateurs de groupes si nécessaire, avant de rendre le numéro.

4. Se désabonner des messages promotionnels et supprimer les traces publiques

- Parcourez vos SMS et répondez par

STOPouUNSUBSCRIBEselon l’instruction pour arrêter les envois promotionnels. - Dans les comptes en ligne, décochez les cases de marketing et notifications.

- Recherchez votre numéro sur des sites d’agrégation de données et demandez la suppression si possible (data broker opt‑out).

5. Informer vos contacts importants

Envoyez un message personnel aux contacts professionnels et privés qui ont votre numéro pour les informer du changement. Même après la réaffectation, ils risquent de contacter le nouveau titulaire en pensant que c’est vous.

6. Si vous souhaitez garder le numéro

- Pour un forfait prépayé, rechargez régulièrement ou utilisez activement la ligne (appels, SMS, données) pour éviter la suspension pour inactivité.

- Pour un forfait postpayé, payer la facture conserve le numéro actif.

Playbook détaillé étape par étape

Suivez ce playbook avant la date de désactivation ; idéalement faites‑le 1 à 2 semaines avant.

- Créez une feuille de suivi (tableau) avec colonnes : Service, Identifiant, E‑mail, Numéro lié, Action requise, Statut, Date.

- Recherchez les occurrences du numéro dans votre e‑mail et mot de passe manager. Ajoutez chaque service au tableau.

- Pour chaque service : remplacez le numéro par un e‑mail secondaire ou mettez à jour la méthode 2FA.

- Exportez les données de messagerie/contacts si nécessaire et supprimez ou transférez les comptes de messagerie instantanée.

- Désactivez les abonnements promo et demandez les suppressions publiques (data brokers).

- Informez vos contacts principaux.

- Une fois tout vérifié, contactez l’opérateur pour clôturer ou transférer la ligne.

Modèle de tableau (copiez dans un tableur) :

| Service | Identifiant | E‑mail associé | Numéro lié | Action requise | Statut | Date |

|---|---|---|---|---|---|---|

| Exemple Service | mon.user | moi@exemple.com | +33699123456 | Remplacer par e‑mail secondaire | Terminé | 2025‑01‑15 |

Incident runbook si vous suspectez une prise de contrôle

- Bloquez ou changez immédiatement les mots de passe des comptes sensibles (e‑mail principal, bancaire, réseaux sociaux).

- Activez une méthode d’authentification forte non liée au SMS (clé matérielle, passkey, TOTP).

- Contactez les services compromis et l’opérateur pour signaler la réattribution du numéro.

- Convoquez vos contacts critiques pour les prévenir d’éventuels messages frauduleux.

- Conservez les preuves (captures d’écran, messages reçus) pour les enquêtes.

Comparaison rapide des méthodes de récupération et 2FA

- SMS (faible sécurité) : liée au numéro, vulnérable au recyclage et SIM swap.

- E‑mail secondaire (moyenne) : pratique, mais dépend de la sécurité de l’e‑mail principal.

- TOTP (sécurisée) : fonctionne hors ligne, résistante au phishing si correctement configurée.

- Clé de sécurité / Passkey (très sécurisée) : basée sur FIDO2, haute résistance au phishing.

Pour la plupart des comptes, remplacez SMS par TOTP ou une passkey quand c’est possible.

Mini‑méthodologie pour une migration sans erreur

- Étape 1 : Audit (2 jours) — liste complète des services liés.

- Étape 2 : Mise à jour (1–7 jours selon le nombre de services) — remplacer numéros et activer 2FA sûre.

- Étape 3 : Vérification (1 jour) — tester les logins et vérifier la désactivation du numéro.

- Étape 4 : Clôture (au moment de la désactivation) — demander la suppression de l’historique, informer l’opérateur.

Cette séquence réduit les oublis et limite le temps d’exposition.

Rôles et responsabilités (checklists selon rôle)

Individu particulier :

- Rechercher et lister comptes

- Mettre à jour récupération et 2FA

- Informer contacts clés

Administrateur IT ou responsable de PME :

- Inventorier comptes d’entreprise liés aux numéros

- Migrer les comptes critiques (comptes administrateur, accès à la paie)

- Prévenir les employés et clients

Responsable sécurité :

- Vérifier journaux d’accès après changement

- Mettre en place politiques pour éviter l’usage du SMS pour la 2FA

Aspects privacy et conformité (GDPR et données personnelles)

- Le numéro de téléphone est une donnée personnelle. Avant de désactiver un numéro, demandez la suppression des données non nécessaires dans chaque service lorsque c’est possible.

- Pour les résidents de l’UE, utilisez les droits d’accès et de suppression pour demander aux data brokers de retirer vos données.

- Documentez les actions réalisées pour répondre à une éventuelle demande de preuve ou d’audit.

Important : ne publiez pas votre ancien numéro sur des sites publics si vous souhaitez éviter toute réidentification après réattribution.

Quand les mesures échouent et contre‑exemples

- Si vous avez oublié un compte bancaire ou professionnel lié au numéro, la réinitialisation via SMS peut permettre la prise de contrôle malgré vos autres précautions.

- Si l’opérateur n’a pas respecté sa période de rétention ou a commis une erreur de gestion, la procédure prévue peut ne pas protéger suffisamment. Dans ce cas, contactez immédiatement l’opérateur et les services concernés.

Petit glossaire en une ligne

- 2FA : authentification à deux facteurs. TOTP : mots de passe à usage unique basés sur le temps. Passkey : clé d’authentification moderne FIDO2.

Modèle de message pour informer vos contacts

Bonjour, je change de numéro de téléphone. Mon ancien numéro +33699123456 ne me sert plus à partir du JJ/MM/AAAA. Merci d’enregistrer mon nouveau numéro ou de me contacter par e‑mail à moi@exemple.com pour toute urgence.

Decision tree pour la désactivation (Mermaid)

flowchart TD

A[Je veux désactiver ou transférer mon numéro] --> B{Le numéro est-il lié à un compte critique?}

B -- Oui --> C[Audit complet, lister services critiques]

B -- Non --> D[Dissocier numéros non critiques]

C --> E{Service de messagerie instantanée lié?}

E -- Oui --> F[Suivre procédure officielle de suppression/transfer]

E -- Non --> G[Remplacer numéro par e‑mail ou 2FA sûre]

F --> H[Confirmer suppression et sauvegardes]

G --> H

D --> H

H --> I[Informer contacts et prévenir l'opérateur]

I --> J[Fermer ou transférer la ligne]

J --> K[Surveiller activité après 30–120 jours]FAQ

Le recyclage est‑il inévitable ?

Oui, les opérateurs finissent par réutiliser les numéros pour des raisons d’allocation des ressources. La durée varie selon l’opérateur.

Combien de temps ai‑je pour dissocier mes comptes ?

Cela dépend de l’opérateur : généralement 45–90 jours, mais certains services utilisent des politiques d’inactivité différentes (ex. WhatsApp ~120 jours).

Puis‑je demander à mon opérateur de conserver le numéro indéfiniment ?

Pas indéfiniment. Certains opérateurs proposent des options payantes pour conserver un numéro, mais cela varie selon l’offre et le pays.

Que faire si je ne retrouve pas un service lié à mon numéro ?

Passez en revue vos e‑mails, gestionnaire de mots de passe et historiques d’achat. Si possible, contactez le support du service en expliquant que vous avez changé de numéro.

Résumé et actions immédiates

- Avant de fermer une ligne, réalisez un audit complet et dissociez le numéro de tous vos comptes.

- Préférez les méthodes d’authentification non basées sur SMS (TOTP, passkeys, clés matérielles).

- Supprimez ou transférez vos comptes de messagerie instantanée et informez vos contacts.

- En cas d’incident, changez les mots de passe critiques, activez une 2FA solide et contactez l’opérateur.

Suivez la checklist et le playbook fournis pour une migration ordonnée et réduisez significativement le risque d’usurpation d’identité liée au recyclage des numéros.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD