Utiliser la clé de sécurité intégrée d’un Android pour vérifier la connexion Google sur iOS

Contexte rapide

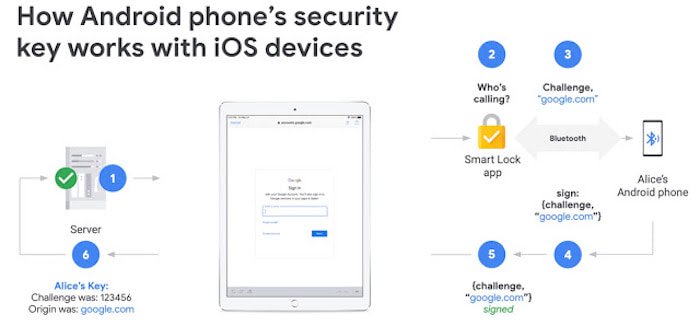

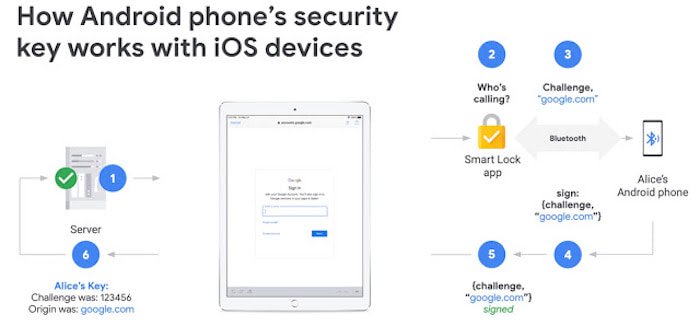

Google a étendu la prise en charge de la clé de sécurité intégrée (FIDO) pour inclure la vérification des connexions Google sur les appareils iOS (iPhone et iPad). Jusqu’ici, la vérification via la clé intégrée d’Android fonctionnait sur Chrome OS, macOS et Windows 10 en utilisant le navigateur Chrome et la communication Bluetooth (protocole CTAP2). Sur iOS, Google utilise désormais l’application Google Smart Lock pour relier la clé intégrée de l’Android au processus d’authentification.

Pourquoi c’est plus sûr

- La norme FIDO (Fast ID Online) utilise la cryptographie à clé publique pour lier une clé privée stockée sur l’appareil à un compte en ligne. Une attaque par hameçonnage qui vole un identifiant et un mot de passe ne suffit pas à prendre le contrôle du compte.

- Le protocole CTAP2 permet la communication sécurisée entre l’appareil (Android) et le client (navigateur ou application) via Bluetooth.

Définition rapide: FIDO = standard d’authentification sans mot de passe basé sur la cryptographie à clé publique.

Exigences minimales

- Téléphone Android : Android 7.0 ou version ultérieure.

- Appareil iOS : iOS 10.0 ou version ultérieure.

- Application : Google Smart Lock installée sur l’appareil iOS.

- Bluetooth activé sur les deux appareils.

- Compte Google avec la Validation en deux étapes activée.

Guide pas à pas — ajouter la clé de sécurité à votre compte Google

- Connectez‑vous à votre compte Google sur un navigateur.

- Assurez‑vous que la Validation en deux étapes (2-Step Verification) est activée.

- Sur votre téléphone Android, ouvrez myaccount.google.com/security.

- Sous « Connexion à Google » (Signing in to Google), sélectionnez Validation en deux étapes.

- Faites défiler jusqu’à « Configurer une étape secondaire alternative » et choisissez « Ajouter une clé de sécurité » > « votre téléphone Android » > « Activer ». Suivez les invites à l’écran.

Guide pas à pas — utiliser la clé de sécurité pour se connecter sur iOS

- Activez le Bluetooth sur votre iPhone ou iPad.

- Ouvrez l’application Google Smart Lock et connectez‑vous si nécessaire.

- Lors d’une tentative de connexion sur iOS, une notification « Essayez‑vous de vous connecter ? » apparaîtra sur votre Android.

- Vérifiez la notification sur l’Android et confirmez (double‑tapez) pour valider la connexion sur l’appareil iOS.

Important: restez à proximité physique des deux appareils pendant la procédure Bluetooth.

Contre‑exemples et situations où cela peut échouer

- Bluetooth désactivé sur l’un des appareils.

- Portée Bluetooth dépassée (plusieurs dizaines de mètres en conditions réelles, mais murs et interférences réduisent la portée).

- Android ou iOS non mis à jour aux versions minimales.

- Smart Lock non installé ou non autorisé à envoyer des notifications.

- Perte ou vol du téléphone Android sans clé de secours enregistrée.

Alternatives si la méthode intégrée ne fonctionne pas

- Utiliser une clé de sécurité matérielle (USB/NFC/Bluetooth) de Google ou d’un autre fournisseur.

- Activer une application d’authentification (Google Authenticator, Authy) comme seconde étape.

- Utiliser les codes de secours imprimés ou stockés dans un gestionnaire de mots de passe.

Checklist rôle‑par‑rôle

Pour l’utilisateur final:

- Activer la Validation en deux étapes.

- Mettre à jour Android et iOS aux versions minimales.

- Installer Google Smart Lock sur iOS.

- Enregistrer le téléphone Android comme clé de sécurité.

- Enregistrer au moins une clé matérielle de secours.

Pour l’administrateur IT:

- Communiquer la procédure et les prérequis aux employés.

- Fournir des clés matérielles de secours pour les postes critiques.

- Documenter les procédures de récupération de compte.

- Vérifier compatibilité MDM/gestion des appareils (si applicable).

Matrice de compatibilité (vue synthétique)

| Client / OS | Méthode de communication | Notes |

|---|---|---|

| Chrome OS, macOS, Windows 10 | Chrome via Bluetooth (CTAP2) | Navigation via Chrome requise |

| iOS (iPhone/iPad) | Google Smart Lock via Bluetooth | Smart Lock requis |

| Android (clé intégrée) | Stockage local de la clé FIDO | Doit être Android 7.0+ |

Mini‑méthodologie de déploiement pour une équipe

- Inventaire des appareils et versions.

- Communiquer les prérequis et étapes utilisateur.

- Déployer Smart Lock (iOS) et vérifier les permissions de notifications.

- Forcer l’enregistrement d’une clé de secours pour les comptes sensibles.

- Monitorer incidents et retours pendant 30 jours.

Confidentialité et conformité (notes rapides)

- La clé FIDO n’envoie jamais la clé privée : seule la preuve cryptographique est transmise.

- Aucune donnée personnelle supplémentaire n’est requise pour le mécanisme de validation lui‑même.

- Pour les environnements soumis au RGPD, documentez la finalité et la durée de conservation des journaux d’accès.

Un glossaire en une ligne

- FIDO : standard d’authentification par clé publique. CTAP2 : protocole qui permet à un client d’accéder à une clé FIDO via USB/NFC/Bluetooth.

Quand privilégier cette solution

- Si vous voulez une protection forte contre le phishing sans acheter une clé physique supplémentaire.

- Si vos utilisateurs possèdent déjà des smartphones Android compatibles.

Résumé et recommandations

- Activez la Validation en deux étapes et enregistrez votre téléphone Android comme clé de sécurité.

- Conservez au moins une clé matérielle de secours pour la récupération.

- Maintenez Android et iOS à jour et autorisez les notifications Smart Lock.

Notes importantes:

- En cas de perte du téléphone Android, la clé intégrée ne pourra pas être utilisée : assurez‑vous d’avoir au moins une méthode de récupération.

Annonce courte (100–200 mots): Google étend la sécurité FIDO : vous pouvez maintenant utiliser la clé de sécurité intégrée de votre téléphone Android pour confirmer des connexions Google sur iPhone et iPad via l’application Google Smart Lock. La solution repose sur la cryptographie à clé publique (FIDO) et la communication Bluetooth (CTAP2) entre vos appareils. Pour en profiter, activez la Validation en deux étapes, enregistrez votre Android comme clé de sécurité depuis myaccount.google.com/security, installez Google Smart Lock sur iOS et gardez Bluetooth activé. Cette méthode renforce la protection contre le phishing sans recourir systématiquement à une clé matérielle externe. N’oubliez pas d’enregistrer une clé de secours pour la récupération de compte.

Fin: si vous gérez des comptes sensibles, testez la procédure avec quelques utilisateurs pilotes puis déployez‑la progressivement.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD