Effacer un disque en toute sécurité avec DBAN

Introduction

Parfois, il faut effacer de manière irréversible toutes les données d’un disque pour éviter qu’elles ne tombent entre de mauvaises mains. DBAN (Darik’s Boot and Nuke) est un outil gratuit, issu de l’équipe qui produit aussi des solutions professionnelles payantes. Il n’offre pas de garanties ni de support commercial, mais il est apprécié pour sa simplicité et son efficacité.

Important : DBAN efface les données en réécrivant les zones accessibles du disque. Cela ne remplace pas toujours la destruction physique pour des données extrêmement sensibles.

Démarrer DBAN (boot et lancement)

- Téléchargez l’image .iso depuis le site officiel de DBAN et gravez-la sur un CD ou créez une clé USB bootable.

- Démarrez la machine depuis ce média (sélection du périphérique de démarrage dans le BIOS/UEFI).

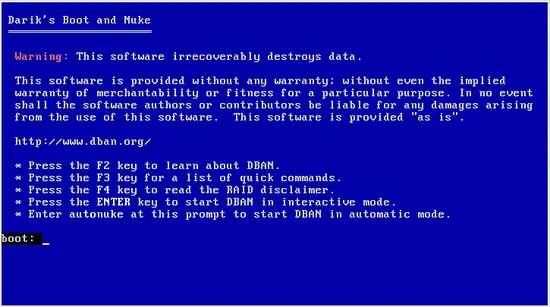

- À l’apparition de l’interface, lancez DBAN en mode interactif.

Appuyez sur “Entrée” pour démarrer le logiciel en mode interactif. L’interface principale est textuelle et conçue pour fonctionner depuis un live environment.

Sélection du disque à effacer

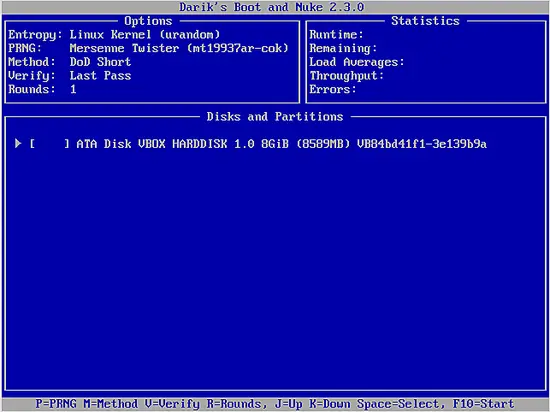

Après le démarrage, choisissez le disque ou la partition à effacer. Dans une machine virtuelle, vous verrez souvent un seul disque.

- Naviguez avec les touches J (bas) et K (haut) ou les flèches.

- Appuyez sur la “Barre d’espace” pour sélectionner un disque.

- Quand la sélection est prête, appuyez sur “F10” pour lancer l’effacement.

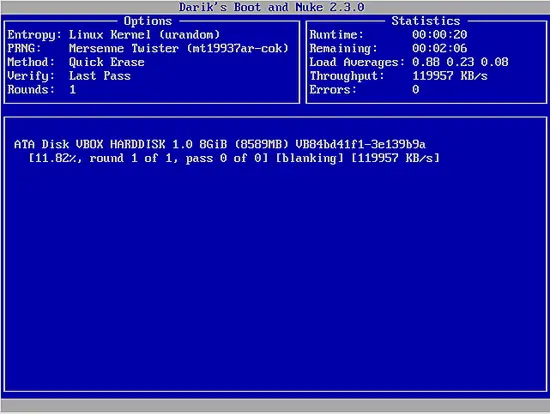

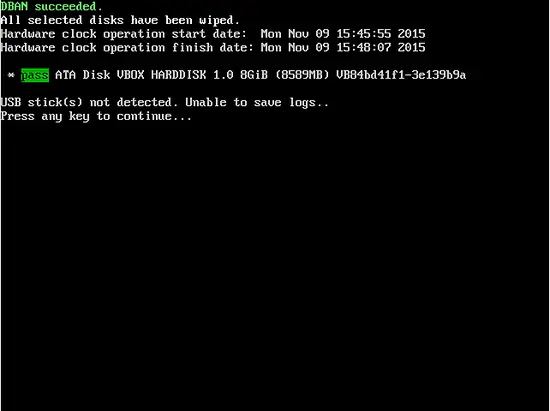

Remarque : à la fin, DBAN affiche le statut de l’opération. Conservez une capture d’écran ou une note si vous devez prouver l’opération.

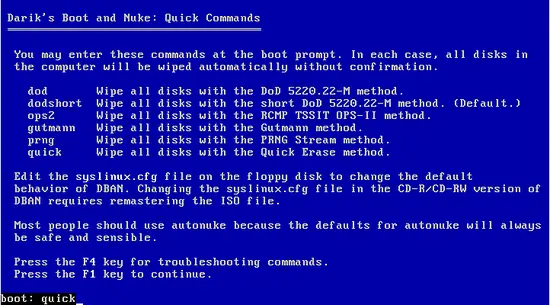

Méthodes d’effacement disponibles

Dans l’écran principal, appuyez sur “F3” pour afficher les commandes puis entrez la lettre correspondant à la méthode désirée. Appuyez sur “F1” pour confirmer et lancer la méthode choisie.

Voici un aperçu des méthodes et de leurs usages recommandés :

DoD 5220.22-M

- Description : méthode par défaut de DBAN. Elle réécrit les emplacements adressables du disque avec plusieurs passes (généralement sept passes comprenant des octets aléatoires et des motifs définis).

- Usage : bon compromis entre sécurité et temps. Adaptée aux environnements où l’on suit une méthode éprouvée.

OPS-II

- Description : enchaîne plusieurs passes de zéros et de uns puis termine par des données aléatoires. L’idée est d’empêcher le reverse-engineering des motifs d’écriture.

- Usage : lorsque l’on veut compliquer l’analyse au-delà d’un simple remplissage.

Gutmann

- Description : méthode exhaustive avec un grand nombre de passes (plusieurs dizaines). Conçue à l’origine pour couvrir différents algorithmes d’écriture magnétique.

- Usage : très sûre mais très lente. Pertinente si vous avez du temps et un besoin élevé de confiance.

PRNG

- Description : utilise un générateur pseudo-aléatoire pour une seule passe d’écriture aléatoire.

- Usage : rapide et suffisant pour un usage domestique ou bureau léger.

Quick

- Description : écriture d’une ou plusieurs passes de zéros.

- Usage : la plus rapide et la moins sûre. Utile pour effacer rapidement un disque destiné à être réutilisé dans un cadre non sensible.

Considérations de sécurité et limites

- Limite physique : des techniques avancées (microscopies magnétiques, récupération physique) peuvent parfois recouvrer des traces sur des supports magnétiques anciens. Les SSD et médias flash ont des comportements différents (wear leveling, blocs réservés) qui peuvent laisser des zones non effaçables par écriture simple.

- Temps et coût : les méthodes à nombreuses passes prennent beaucoup plus de temps. Évaluez le niveau de risque et l’impact opérationnel avant d’appliquer Gutmann par exemple.

- Validation : DBAN rapporte un statut de succès, mais il est judicieux de vérifier que le disque n’est pas montable et qu’il n’expose plus de partitions ni de fichiers lisibles.

Remarque : certaines organisations combinent plusieurs méthodes logicielles, puis une destruction physique (déchiquetage, broyage, dégaussage) pour les supports contenant des informations hautement sensibles.

Quand DBAN peut échouer (contre-exemples)

- Disques SSD modernes : en raison du wear-leveling et des blocs en réserve, DBAN peut ne pas atteindre toutes les cellules physiques. Dans ce cas, l’effacement cryptographique (chiffrement avant mise hors service) suivi d’une suppression de la clé est préférable.

- Disques chiffrés mal gérés : si le disque est chiffré mais que la clé est compromise, l’effacement logiciel seul n’empêche pas l’accès si la clé est connue.

- Disques endommagés : secteurs défectueux peuvent empêcher la réécriture complète.

Approches alternatives et complémentaires

- Chiffrement préalable (Full Disk Encryption) : chiffrer un disque pendant son utilisation puis effacer/détruire la clé rend les données inaccessibles sans toucher physiquement au disque.

- Destruction physique : broyage, coupe ou dégaussage pour garantir la destruction matérielle des supports sensibles.

- Outils commerciaux certifiés : pour des obligations réglementaires, préférez des solutions avec preuve d’effacement et support (ex. solutions certifiées selon des normes spécifiques).

Modèle mental simple

- Niveau 1 (faible sensibilité) : Quick ou PRNG suffisent.

- Niveau 2 (données sensibles) : DoD 5220.22-M ou OPS-II.

- Niveau 3 (hautement sensibles) : Gutmann + destruction matérielle ou chiffrement préalable.

Fiche technique (faits clés)

- DBAN : live ISO bootable, gratuit, pas de support commercial.

- Méthodes : Quick (zéros), PRNG (1 passe aléatoire), DoD (plusieurs passes), OPS-II, Gutmann (très nombreuses passes).

- Risque SSD : effacement non garanti à 100% à cause du wear-leveling.

Checklist par rôle

- Administrateur IT : vérifier inventaire, sauvegardes, plan de reprise, notifier utilisateurs, documenter l’opération.

- Technicien de terrain : créer média bootable, sélectionner le bon disque, lancer la méthode requise, conserver preuve (capture d’écran/log).

- Utilisateur individuel : sauvegarder les données importantes, retirer les comptes liés, confirmer l’effacement avant élimination.

Procédure pas à pas (SOP rapide)

- Vérifier que les données importantes sont sauvegardées et que vous avez l’autorisation de détruire le disque.

- Préparer le média bootable DBAN depuis l’ISO.

- Démarrer la machine depuis le média DBAN.

- Appuyer sur “Entrée” pour le mode interactif.

- Sélectionner le disque avec la “Barre d’espace”.

- Choisir la méthode (F3 pour la liste, F1 pour confirmer).

- Lancer (F10) et attendre la fin. Ne pas interrompre.

- Conserver la preuve de terminaison et déconnecter le support.

Critères d’acceptation

- L’outil indique “succeeded” pour chaque disque effacé.

- Le disque n’est plus montable et ne contient pas de partitions lisibles.

- Documentation de l’opération et capture d’écran disponible.

Confidentialité et conformité (notes GDPR)

Si le disque contient des données personnelles soumises au RGPD, documentez la destruction et conservez les preuves conformément à votre politique interne. L’effacement logique peut suffire si vous pouvez prouver l’efficacité de la méthode et respecter les obligations de conservation/destruction.

Résumé et recommandations

DBAN reste une solution pratique et gratuite pour effacer des disques magnétiques via plusieurs méthodes d’écriture. Pour la plupart des usages courants, DoD 5220.22-M ou PRNG sont suffisants. Pour des supports très sensibles ou des SSD, combinez chiffrement, méthodes logicielles et destruction physique si nécessaire.

- Si vous gérez un parc : standardisez la méthode selon la sensibilité des données.

- Si vous êtes un particulier : utilisez PRNG ou DoD pour plus de tranquillité, ou chiffrez puis effacez.

- Si vous êtes responsable de conformité : préférez des outils et procédures certifiés et conservez des preuves détaillées.

Extras : gardez toujours une sauvegarde avant toute opération et vérifiez deux fois le disque sélectionné avant de lancer l’effacement.

Fin de l’article.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD