Acheminer tout le trafic Android via un tunnel SSH sécurisé

Ce guide explique comment chiffrer et rediriger le trafic mobile de votre téléphone Android via un tunnel SSH vers un serveur distant. Vous trouverez la liste du matériel nécessaire, une procédure pas à pas pour installer et configurer l’application SSH Tunnel pour Android, des conseils de sécurité, des méthodes alternatives, et des listes de vérification pour tester et dépanner la connexion.

Liens rapides

- Ce dont vous aurez besoin

- Télécharger et configurer SSH Tunnel pour Android

- Tester la connexion du tunnel SSH

- Bonnes pratiques de sécurité

- Alternatives et comparaisons

- Dépannage et incident runbook

Introduction

Il existe peu de problèmes de sécurité qu’une bonne dose de prudence et un peu de savoir-faire ne puissent résoudre. Ce guide montre comment protéger la connexion de données mobile d’un téléphone Android contre l’interception en utilisant un tunnel SSH simple et des outils gratuits. Le procédé est particulièrement utile si vous vous connectez depuis des réseaux non fiables (Wi‑Fi public, hotspots), ou si vous souhaitez masquer la provenance de votre trafic derrière un serveur de confiance.

Définition rapide des termes utiles

- SSH : protocole sécurisé pour accéder à un système distant et chiffrer une connexion. Utilisez-le pour créer un tunnel chiffré.

- SOCKS : type de proxy qui relaie le trafic d’applications vers un hôte distant sans réécrire le contenu des paquets.

- DNS proxy : redirige les requêtes DNS via le tunnel pour empêcher les fuites d’adresses consultées.

Important

Si vous n’êtes pas sûr de ce qu’est SSH ou pourquoi l’utiliser sur un smartphone, lisez d’abord une introduction générale à SSH. Le guide suppose que vous avez au moins un accès SSH fonctionnel (compte, mot de passe ou clé privée) vers un serveur distant.

Ce dont vous aurez besoin

- Un téléphone Android rooté sous Android 1.6 ou supérieur.

- L’application gratuite SSH Tunnel pour Android.

- Un serveur SSH accessible depuis Internet ou votre réseau local.

Remarques importantes

- Le guide présume que votre appareil est rooté. Si ce n’est pas le cas, consultez un guide sur le root d’Android avant de continuer. Le root est nécessaire pour que l’application puisse configurer les proxys globaux et modifier les paramètres réseau.

- Vous pouvez utiliser un serveur SSH hébergé chez vous (routeur, machine dédiée) ou un serveur distant. L’important est d’avoir un accès SSH fiable.

- Ayez sous la main : l’adresse IP ou le nom d’hôte, le port SSH, le nom d’utilisateur, et soit le mot de passe soit la clé privée autorisée sur le serveur.

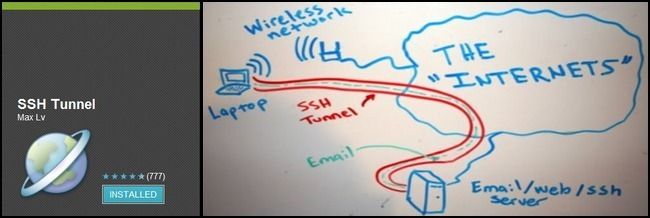

Télécharger et configurer SSH Tunnel pour Android

SSH Tunnel pour Android est simple à configurer. Nous le recommandons pour sa compatibilité, sa fonction SOCKS intégrée et son orientation vers les utilisateurs qui ont besoin d’évasion de la censure. Si Google Play n’est pas accessible, vous pouvez installer l’APK manuellement.

Étapes d’installation

- Téléchargez et installez SSH Tunnel depuis le Google Play Store ou installez l’APK si nécessaire.

- Ouvrez l’application. Ne cochez pas encore “Tunnel Switch” : les informations de connexion ne sont pas renseignées.

- Allez dans les réglages SSH Tunnel.

Configuration de base

- Hôte et port : saisissez l’IP ou le nom d’hôte et le port SSH (par défaut 22 si vous ne l’avez pas changé).

- Identifiants : entrez votre nom d’utilisateur et votre mot de passe SSH.

Utiliser une paire de clés

Pour plus de sécurité, utilisez une paire de clés (clé privée sur le téléphone, clé publique sur le serveur). Si vous n’avez pas de paire, générez-en une sur votre poste puis copiez la clé publique dans ~/.ssh/authorized_keys sur le serveur.

- Copiez le fichier de clé privée (.ppk) dans /sdcard/sshtunnel/key/ en utilisant un gestionnaire de fichiers ou via ADB.

- Dans l’application, ouvrez le gestionnaire de fichiers de clés (Key File Manager) et sélectionnez la clé correspondante.

- Nommez vos clés de façon explicite (HomeRouter.ppk, WorkServer.ppk) si vous prévoyez d’utiliser plusieurs profils.

Configuration du proxy et du routage

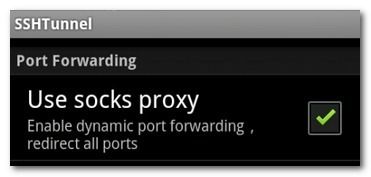

- Activez “Use socks proxy” pour activer le proxy SOCKS interne. Cela améliore la compatibilité des applications.

- Choisissez entre “Global Proxy” pour router tout le trafic de l’appareil via le tunnel, ou “Individual Proxy” pour sélectionner des applications spécifiques.

Options de fonctionnalité

- Auto Connect : l’application essaiera de se connecter automatiquement quand le serveur est accessible.

- Auto Reconnect : reconnecte automatiquement si la liaison tombe.

- Enable GFW List : fonctionnalité destinée aux utilisateurs en Chine qui active le proxy uniquement pour les sites bloqués.

- Enable DNS Proxy : recommandé. Lorsque coché, toutes les requêtes DNS passent par le tunnel. Si décoché, les DNS peuvent fuiter en dehors du tunnel.

Important

L’option DNS Proxy empêche les fuites d’URL consultées. Laisser cette option activée est fortement conseillé pour une protection complète.

Tester la connexion du tunnel SSH

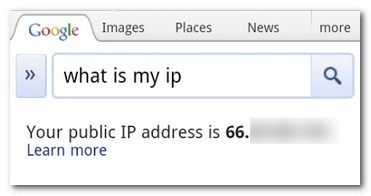

Avant d’activer le tunnel, vérifiez l’adresse IP publique assignée à votre téléphone par votre opérateur mobile. Ouvrez le navigateur et cherchez “what is my ip”. Notez l’IP indiquée.

Activation du tunnel

- Retournez à SSH Tunnel et cochez “Tunnel Switch”. La première fois, le gestionnaire des permissions root (SuperUser) vous demandera d’autoriser l’accès. Autorisez et cochez “Remember” si vous ne voulez pas être invité à chaque fois.

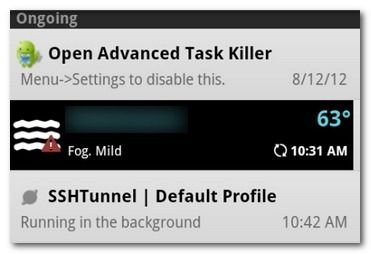

- Patientez pendant l’établissement de la session SSH. L’application affichera un message de connexion réussie.

- Si vous avez activé les notifications, vous verrez une notification persistante confirmant l’état connecté.

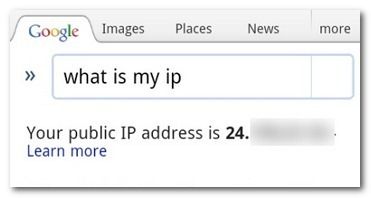

Vérification du routage

Retournez dans le navigateur, rafraîchissez la recherche “what is my ip”. Si la configuration est correcte, l’IP indiquée devrait être celle de votre serveur SSH ou d’un réseau associé, et non plus celle de votre opérateur mobile.

Succès

Si l’IP a changé, le navigateur et, si vous avez choisi Global Proxy, toutes les applications routeables passent maintenant par le tunnel SSH chiffré. Cela protège les paquets entre votre téléphone et l’extrémité du tunnel.

Liste de vérification rapide avant de partir

- Clé privée ou mot de passe disponible et testé.

- Port SSH ouvert et accessible depuis l’endroit où vous vous connectez.

- DNS proxy activé pour éviter les fuites DNS.

- Auto Reconnect activé pour stabilité en mobilité.

- Notifications activées pour surveiller l’état du tunnel.

Bonnes pratiques de sécurité

- Utilisez une paire de clés plutôt qu’un mot de passe quand c’est possible. La clé privée reste sur votre appareil et la clé publique est sur le serveur.

- Ne stockez pas vos clés privées sur des emplacements non chiffrés accessibles par d’autres applications.

- Restreignez l’accès SSH côté serveur aux adresses IP connues si vous pouvez. Cela réduit l’espace d’attaque.

- Désactivez l’accès root direct sur le serveur SSH et utilisez un compte non privilégié avec sudo si nécessaire.

- Gardez le serveur SSH à jour et surveillez les logs pour détecter des tentatives d’accès non autorisées.

Dépannage courant

Symptôme : Le tunnel ne s’établit pas

- Vérifiez que le serveur SSH est accessible depuis votre réseau mobile en pingant l’hôte ou en testant la connectivité depuis une autre machine.

- Confirmez le port (22 par défaut). Certains fournisseurs ou routeurs bloquent des ports sortants.

- Vérifiez la clé privée et le format (.ppk pour PuTTY, attention aux conversions). Convertissez la clé si nécessaire.

- Consultez les logs de SSH Tunnel et les logs du serveur SSH pour messages d’erreur.

Symptôme : Certaines applications fuient

- Assurez-vous que “Global Proxy” est activé si vous voulez encapsuler tout le trafic.

- Vérifiez que le DNS Proxy est activé pour éviter les résolutions hors tunnel.

- Certaines applications peuvent ignorer les proxys. Testez avec des applications connues pour respecter les proxys.

Symptôme : Déconnexions fréquentes

- Activez Auto Reconnect.

- Vérifiez la qualité du signal mobile.

- Augmentez les timeouts côté serveur si la connexion mobile est intermittente.

Incident runbook rapide

- Vérifier l’état du serveur SSH depuis un poste fixe.

- Tester la connexion SSH depuis un PC en dehors du téléphone.

- Sur le téléphone : redémarrer l’application SSH Tunnel, revérifier les permissions root.

- Si défaillance persistante, désactiver Global Proxy et tester application par application pour isoler le problème.

- Regarder les logs du serveur (~ /var/log/auth.log ou équivalent) pour erreurs.

Alternatives et comparaisons

VPN (OpenVPN, WireGuard)

- Avantages : établit un tunnel réseau complet, facile à configurer côté client, bon support multiplateforme.

- Inconvénients : nécessite un serveur VPN ou un fournisseur tiers. Certains réseaux bloquent les ports VPN.

Proxy SOCKS via une instance distante

- Avantages : simple pour les applications configurables. Pas besoin d’accès root si l’application supporte le proxy par application.

- Inconvénients : ne chiffre pas nécessairement les DNS et exige des configurations par application si pas de proxy global.

Tor

- Avantages : anonymisation via un réseau décentralisé.

- Inconvénients : plus lent, certaines applications ne fonctionnent pas, certains services bloquent les sorties Tor.

Quand le tunnel SSH n’est pas la bonne solution

- Si vous recherchez une anonymisation complète et multi‑sauts avec rotation d’adresses, Tor est plus adapté.

- Si vous voulez une solution clé en main sans gérer un serveur, un fournisseur VPN commercial peut être plus simple.

Modèle mental pour choisir une solution

- Si vous contrôlezz le serveur et voulez chiffrer un lien vers votre réseau, SSH est simple et sûr.

- Si vous avez besoin d’agréger tout le trafic avec une gestion centralisée des routes, optez pour VPN.

- Si l’anonymat est prioritaire, testez Tor, en sachant que la vitesse et la compatibilité peuvent être limitées.

Maturité et niveaux d’utilisation

- Niveau 1 (Débutant) : Tunnel SSH avec mot de passe, Global Proxy pour le navigateur uniquement.

- Niveau 2 (Intermédiaire) : Clés SSH, DNS Proxy activé, Auto Reconnect.

- Niveau 3 (Avancé) : Hôtes multiples, script de bascule automatique, surveillance et alertes, restriction d’accès côté serveur.

Fiche factuelle

- Nécessite l’accès root sur Android pour configurer un proxy global.

- Port SSH par défaut : 22. Vous pouvez utiliser un port non standard pour réduire le bruit d’attaque.

- DNS Proxy évite les fuites DNS quand le tunnel est actif.

Checklists selon les rôles

Utilisateur final

- Vérifier les permissions root pour SSH Tunnel.

- Copier la clé privée dans /sdcard/sshtunnel/key/.

- Activer DNS Proxy et Global Proxy si souhaité.

- Tester l’IP publique avant et après l’activation.

Administrateur serveur

- S’assurer que l’utilisateur SSH a une clé publique dans authorized_keys.

- Configurer les logs et alertes d’échec d’authentification.

- Fermer l’accès aux comptes inutiles et désactiver la connexion root directe.

SOP rapide pour déployer un serveur SSH pour usage mobile

- Installer et configurer OpenSSH sur le serveur.

- Créer un compte non privilégié pour les connexions mobiles.

- Générer une paire de clés, transmettre la clé privée au téléphone de manière sécurisée.

- Vérifier la connectivité depuis Internet (ouvrir les ports nécessaires sur le pare-feu et le routeur).

- Tester la connexion depuis le téléphone.

Sécurité et confidentialité

- Le tunnel SSH chiffre le lien entre votre appareil et le serveur. Cela protège votre trafic contre l’espionnage local (Wi‑Fi public, opérateur mobile curieux en transit). Toutefois, le trafic est déchiffré au point de sortie du serveur. Faites confiance au serveur.

- Si vous utilisez un serveur personnel chez vous, le fournisseur d’accès à votre serveur verra le trafic final. S’il s’agit d’un serveur tiers, ce fournisseur pourra potentiellement surveiller les flux en sortie.

- Pour des exigences réglementaires (GDPR, données personnelles), renseignez-vous sur la localisation du serveur si vous traitez des données sensibles.

Notes de conformité

- Le fait de chiffrer votre trafic n’exempte pas de la responsabilité légale liée au contenu consulté. Respectez la loi locale.

Scénarios d’échec et contre‑exemples

- Réseau qui bloque tout le trafic SSH : certains réseaux d’entreprise ou certains pays bloquent le port 22. Dans ce cas, le protocole SSH peut échouer sauf si vous avez configuré le serveur pour écouter sur un port autorisé (p. ex. 443).

- Applications qui ignorent les paramètres de proxy : certaines applications peuvent contourner le proxy système. Dans ce cas, vous devrez tester chaque application ou utiliser des solutions plus intrusives qui forcent le routage réseau.

- Fuite DNS : si vous n’activez pas DNS Proxy, un observateur peut voir quelles adresses vous résolvez même si le contenu est chiffré.

Compatibilité et conseils de migration

- SSH Tunnel pour Android demande un appareil rooté. Si vous ne pouvez pas rooter, utilisez un VPN ou une application proxy per‑app qui n’exige pas de privilèges root.

- Si votre routeur exécute un firmware alternatif (Tomato, DD‑WRT, OpenWrt), vous pouvez y héberger votre serveur SSH.

Exemples de tests et critères de réussite

- Test 1 : Avant activation, notez IP A. Après activation, notez IP B. Critère : IP B doit être celle du serveur ou du réseau distant.

- Test 2 : Résolution DNS avant/pendant. Critère : les requêtes DNS sont envoyées via le tunnel quand DNS Proxy est activé.

- Test 3 : Panne du réseau mobile. Critère : l’application se reconnecte automatiquement si Auto Reconnect est activé.

Snippets de commandes utiles (serveur)

- Pour générer une paire RSA sur une machine UNIX : ssh-keygen -t rsa -b 4096

- Pour ajouter la clé publique à un compte distant : ssh-copy-id -i ~/.ssh/id_rsa.pub user@host

Short announcement

Annonce courte (100–200 mots) :

Protégez votre navigation mobile en quelques minutes. Ce guide explique comment rediriger et chiffrer tout le trafic de votre téléphone Android via un tunnel SSH vers votre serveur. Vous apprendrez à installer SSH Tunnel pour Android, à utiliser des clés SSH, à activer le proxy SOCKS et le proxy DNS, et à tester le routage. Le guide inclut aussi des alternatives comme VPN et Tor, des listes de vérification par rôle, ainsi qu’un runbook de dépannage. Cette méthode est légère, contrôlable et adaptée si vous contrôlez le serveur de sortie. Idéale pour sécuriser vos sessions sur Wi‑Fi public et éviter les écoutes locales.

Suggestions pour la vignette sociale

OG title : Acheminer tout le trafic Android via un tunnel SSH sécurisé OG description : Chiffrez et redirigez votre trafic mobile via un tunnel SSH. Guide pas à pas, sécurité, alternatives et dépannage.

Résumé

- Le tunnel SSH chiffre la connexion entre votre téléphone et le serveur.

- Activez le DNS Proxy pour éviter les fuites.

- Utilisez des clés SSH pour une meilleure sécurité.

Merci d’avoir lu. Si vous souhaitez, je peux fournir une check‑list imprimable, des commandes de mise en place du serveur plus détaillées, ou un diagramme Mermaid montrant le flux réseau entre le téléphone, le serveur SSH et Internet.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD