Supprimer le virus des raccourcis USB

Ce guide explique comment détecter et supprimer le « virus des raccourcis » (Houdini) sur clés USB, disques externes et PC. Il propose 4 méthodes pas à pas (outils automatisés et commandes), des checklists pour l’utilisateur et l’administrateur, des conseils de prévention et une procédure standard pour restaurer un environnement propre.

Qu’est‑ce que le virus des raccourcis et comment il infecte

Le “virus des raccourcis” (souvent appelé Houdini) est un ver qui se propage principalement via des périphériques amovibles : clés USB, cartes mémoire, disques durs externes, smartphones montés en masse et parfois via des partages réseau. En général, après copie de fichiers, vous voyez des icônes de raccourcis qui pointent vers les vrais fichiers. Cliquer sur ces raccourcis exécute un script (.vbs) qui installe des copies du code malveillant sur le système et dans le registre, puis se propage vers d’autres périphériques connectés.

Définition rapide : un ver est un malware qui se copie et se propage sans intervention humaine, souvent via des supports amovibles ou le réseau.

Le comportement typique :

- Le malware cache les fichiers originaux et crée des raccourcis qui semblent pointer vers eux.

- Il exécute un script (.vbs) qui peut créer clés de registre pour persistance.

- Il scanne les périphériques connectés et infecte automatiquement les nouveaux supports.

Conséquence : la suppression des raccourcis visibles ne suffit pas. Tant que le code malveillant subsiste (sur la machine ou sur un périphérique), les raccourcis réapparaîtront au redémarrage ou lors de la reconnexion.

Que peut faire ce virus

- Voler des informations et exfiltrer des données vers un serveur de commande et contrôle (C&C).

- Télécharger d’autres malwares et mettre à jour son propre code.

- Se propager automatiquement à tous les périphériques connectés.

Note : on ne présume pas de chiffres ni d’incidents concrets spécifiques. Les descriptions sont générales et qualitatives.

Méthodes pour supprimer le virus des raccourcis

Voici quatre méthodes testées et complémentaires. Effectuez-les dans l’ordre du plus simple au plus technique. Toujours sauvegarder les fichiers importants avant d’effectuer des opérations sur le disque.

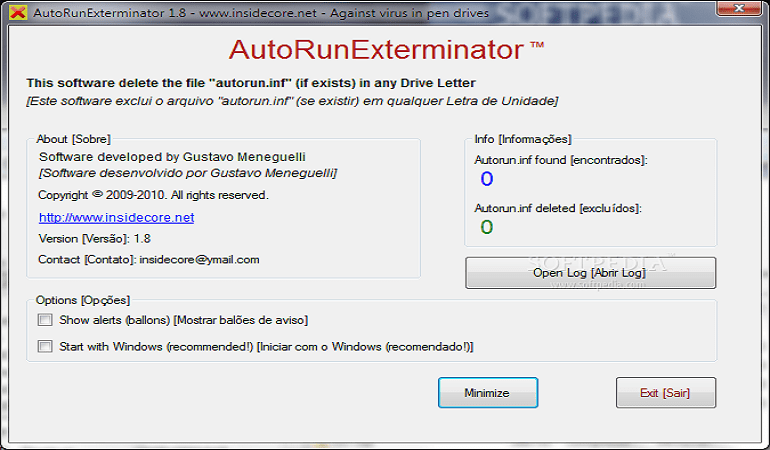

Méthode 1 — Utilitaire automatique : Autorun Exterminator

- Branchez le périphérique infecté (clé USB, disque externe).

- Affichez les fichiers cachés : Explorateur → Affichage → Options → Afficher les fichiers, dossiers et lecteurs cachés → Appliquer.

- Téléchargez et extrayez le dossier d’Autorun Exterminator depuis une source fiable.

- Lancez le fichier “Autorun Exterminator” (en mode administrateur si demandé).

- Laissez l’outil analyser et supprimer les scripts autorun.inf et les fichiers suspects.

Important: vérifiez la provenance du logiciel avant d’exécuter. Si vous n’avez pas confiance, utilisez Malwarebytes (Méthode 2).

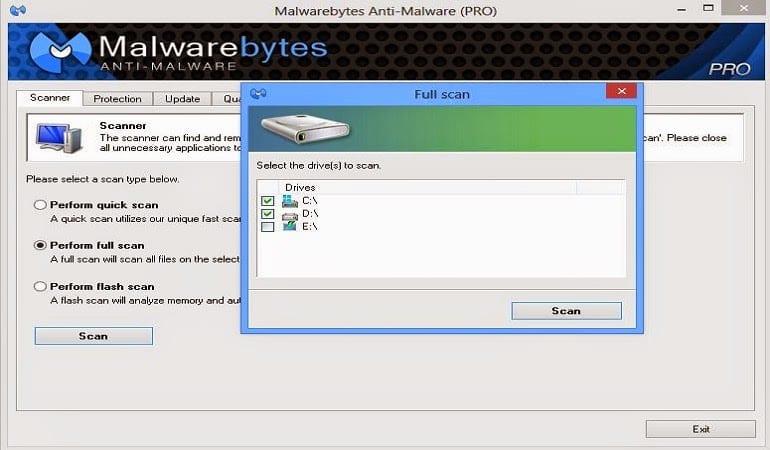

Méthode 2 — Anti‑malware : Malwarebytes

- Téléchargez Malwarebytes depuis le site officiel.

- Installez, mettez à jour les signatures.

- Branchez tous les périphériques à vérifier.

- Lancez une analyse complète (full scan).

- Mettez en quarantaine et supprimez les menaces détectées.

Avantage : analyse complète du système et détection de composants additionnels que les outils simples peuvent manquer.

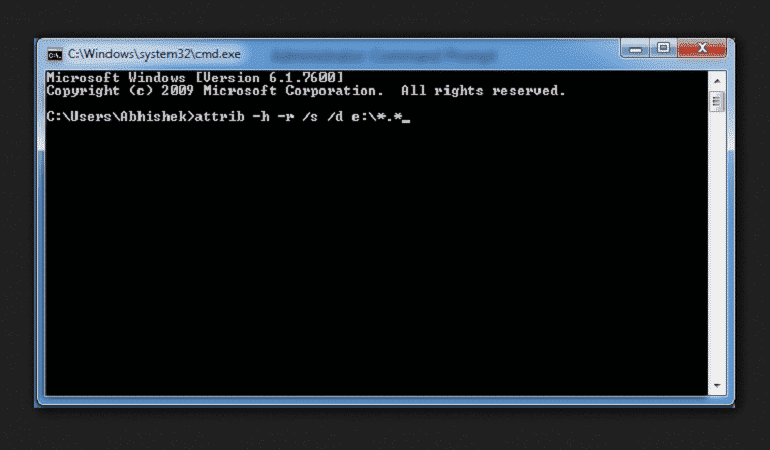

Méthode 3 — Invite de commandes (attrib)

Cette méthode restaure les attributs de fichiers cachés et système et peut révéler les fichiers originaux.

Ouvrez l’invite de commandes en tant qu’administrateur : Menu Démarrer → Tapez “cmd” → Clic droit → Exécuter en tant qu’administrateur.

Remplacez E: par la lettre de votre lecteur infecté (G: ou autre).

attrib -h -r -s /s /d E:\*.*

# ou

attrib E:\*.* /d /s -h -r -sAprès exécution, supprimez les raccourcis suspects (.lnk) et les fichiers .vbs inconnus. Inspectez le contenu de la racine du lecteur pour autorun.inf et supprimez-le si présent.

Remarque : l’attrib ne supprime pas le code malveillant mais permet de retrouver et sauvegarder vos fichiers. Combinez cette méthode avec un nettoyage antivirus.

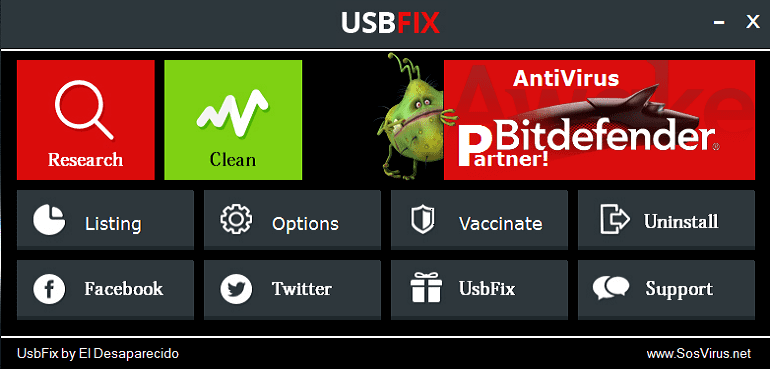

Méthode 4 — Outil dédié : UsbFix

- Téléchargez UsbFix depuis le site de l’éditeur.

- Branchez les périphériques à analyser.

- Exécutez UsbFix et cliquez sur Clean (Nettoyer).

- Suivez les instructions et redémarrez si nécessaire.

UsbFix détecte et supprime les éléments liés aux infections par clé USB. Il peut également réparer certains dégâts causés aux fichiers.

Contre‑exemples et cas où les méthodes échouent

- Si le malware a déjà déployé un composant côté serveur (backdoor), une seule suppression locale ne suffit pas.

- Si un compte utilisateur Windows est compromis et possède des privilèges élevés, l’infection peut revenir via un service persistant.

- Si le firmware d’un périphérique (rare) est infecté, le formatage classique n’éliminera pas la menace.

Dans ces cas, faites appel à un spécialiste, restaurez depuis des sauvegardes propres ou procédez à une réinstallation complète du système.

Approches alternatives

- Restauration à partir d’une image disque propre (si disponible).

- Analyse offline avec un antivirus sur CD/USB amorçable pour inspecter sans lancer Windows.

- Isoler l’ordinateur du réseau avant l’intervention pour éviter l’exfiltration.

Modèle mental et heuristiques rapides

- Heuristique 1 : si des raccourcis apparaissent partout, la source est probablement un périphérique ou un composant persisté sur la machine.

- Heuristique 2 : réparer les attributs (attrib) pour sauver les données, puis nettoyer le code malveillant.

- Heuristique 3 : privilégier l’analyse hors ligne pour les infections récalcitrantes.

Checklists selon le rôle

Utilisateur final :

- Déconnecter le périphérique compromis.

- Afficher les fichiers cachés.

- Sauvegarder les fichiers visibles et importants.

- Exécuter Malwarebytes ou Autorun Exterminator.

- Exécuter attrib pour révéler les fichiers cachés.

- Supprimer les raccourcis et scripts suspects.

- Reformater la clé après récupération si besoin.

Administrateur IT :

- Isoler la machine du réseau.

- Effectuer une analyse complète (EDR/antivirus centralisé).

- Inspecter les clés de registre pour persistance.

- Vérifier les partages réseau pour propagation.

- Déployer correctifs et politiques USB restreintes.

- Mettre en quarantaine et analyser les périphériques infectés en sandbox.

Procédure standard (SOP) — Retrait du virus des raccourcis

- Isoler l’ordinateur du réseau.

- Sauvegarder les données critiques sur un support propre.

- Exécuter Malwarebytes en mode plein scan.

- Utiliser attrib pour restaurer attributs et retrouver fichiers originaux.

- Exécuter UsbFix ou Autorun Exterminator si nécessaire.

- Supprimer autorun.inf et scripts .vbs trouvés.

- Redémarrer et vérifier l’absence de raccourcis.

- Scanner à nouveau et fermer l’incident.

Critères d’acceptation :

- Aucun fichier .vbs ou autorun.inf suspect trouvé à la racine des lecteurs.

- Les raccourcis malveillants ne réapparaissent pas après 2 redémarrages et reconnexions.

- Pas d’activité réseau suspecte liée à un domaine inconnu.

Risques et mitigations

- Risque : perte de données lors d’un formatage. Mitigation : sauvegarder avant toute suppression.

- Risque : compromission prolongée si le malware a créé une backdoor. Mitigation : isolation complète et analyse approfondie.

- Risque : propagation dans le réseau. Mitigation : appliquer politiques d’accès et filtrage réseau.

Glossaire (une ligne par terme)

- Raccourci : fichier .lnk pointant vers une cible, parfois utilisé pour masquer un exécutable malveillant.

- autorun.inf : fichier de configuration autorun pour supports amovibles, souvent exploité par les malwares.

- .vbs : script Visual Basic souvent utilisé pour automatiser ou exécuter du code malveillant.

- attrib : commande Windows pour modifier/afficher les attributs des fichiers.

Conseils de prévention

- Désactivez l’exécution automatique (autorun) sur Windows.

- Ne branchez que des périphériques confiés et scannés.

- Mettez à jour l’OS et les antivirus régulièrement.

- Restreignez l’usage des ports USB en entreprise (politiques, logiciels DLP).

Résumé

- Le virus des raccourcis cache les fichiers et crée des raccourcis exécutant des scripts.

- Commencez par des outils automatiques (Autorun Exterminator, Malwarebytes), puis utilisez attrib et UsbFix si nécessaire.

- Sauvegardez d’abord, isolez la machine, et suivez la SOP ci‑dessus.

Si vous rencontrez des difficultés après avoir suivi ces étapes, indiquez la lettre du lecteur infecté et la méthode utilisée ; je vous guiderai sur les actions suivantes.

Social preview suggestion :

- Titre : Supprimer le virus des raccourcis USB — guide simple

- Description : 4 méthodes pas à pas pour éliminer le virus des raccourcis sur clés USB et PC, avec checklist et SOP.

Annonce courte (100–200 mots) :

Vous avez des fichiers qui deviennent des raccourcis après avoir branché une clé USB ? Ce guide explique pourquoi le “virus des raccourcis” apparaît, comment il se propage et propose quatre méthodes pratiques pour l’éliminer : utilitaires automatiques, Malwarebytes, commande attrib et UsbFix. Vous trouverez aussi des checklists pour utilisateurs et administrateurs, une procédure standard de nettoyage, des critères d’acceptation et des conseils pour éviter une nouvelle infection. Sauvegardez vos données avant d’intervenir et isolez la machine du réseau si l’infection semble avancée.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD