LunaSpy : comment protéger votre Android

LunaSpy est un spyware Android qui se fait passer pour une application d’antivirus ou de protection bancaire. Il utilise des fichiers APK distribués via des messageries et demande des autorisations élevées pour espionner votre appareil. Vérifiez les permissions « Installer des applis inconnues », activez Play Protect, refusez les autorisations sensibles aux applis inconnues et suivez le runbook d’incident si vous pensez être infecté.

Qu’est-ce que LunaSpy

LunaSpy est un logiciel espion ciblant Android. Il se présente comme une appli de sécurité, par exemple un antivirus ou une protection bancaire. Une fois installé, il affiche de faux avertissements de type « menaces détectées » pour pousser l’utilisateur à accorder des permissions critiques. Avec ces permissions, LunaSpy peut :

- enregistrer l’audio et la vidéo

- lire les SMS et les journaux d’appels

- voler des mots de passe depuis les navigateurs et autres applications

- récupérer des photos et fichiers de la galerie

- effectuer d’autres actions de surveillance en arrière-plan

Selon Kaspersky, LunaSpy est actif depuis au moins février dernier et utilise plus de 150 domaines et adresses IP pour son infrastructure de commande et contrôle. Cette étendue indique une campagne de grande ampleur et une cible large, pas un groupe démographique spécifique.

Important : il ne s’agit pas d’un faux positif ponctuel. La menace combine ingénierie sociale et exploitation des autorisations Android.

Comment LunaSpy se propage

LunaSpy se diffuse principalement via des fichiers APK fournis par des applications de messagerie. Les vecteurs courants sont :

- messages directs contenant un lien de téléchargement APK

- comptes piratés d’amis ou de membres de la famille qui envoient le lien

- partages dans des discussions de groupe où quelqu’un propose une version « premium gratuite » d’un antivirus

Les attaquants cherchent d’abord à gagner la confiance. Le message d’approche peut évoquer une opportunité professionnelle, une protection de l’appareil ou une recommandation d’ami. C’est la combinaison d’un message persuasif et d’un lien APK qui crée le risque.

Contre-exemples et limites

- Si une application malveillante est distribuée uniquement via le Play Store, elle sera souvent détectée plus rapidement grâce aux contrôles de Google.

- Si vous installez une application signée et mise à jour via un store officiel, LunaSpy a moins de chances d’atteindre l’appareil sans exploitation supplémentaire.

Soyez sceptique face aux liens APK reçus par messagerie

Installer un APK comporte un risque, même si le fichier provient d’un site réputé. Le risque augmente quand le lien arrive par message non sollicité. Si vous ne vous attendiez pas à recevoir un fichier, ne cliquez pas.

Conseils pratiques :

- Ne téléchargez pas d’APK à partir d’un lien dans un message, même si l’expéditeur semble connu.

- Contactez l’expéditeur par un autre canal pour vérifier l’envoi.

- Préférez le Play Store ou des stores vérifiés comme alternative, ou demandez le nom exact de l’application et recherchez-la vous-même.

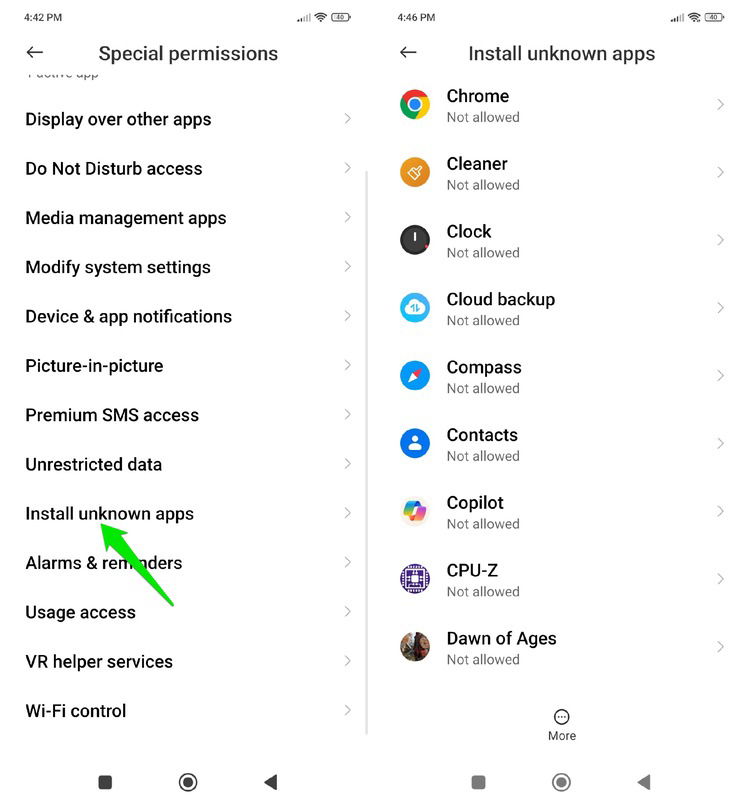

Vérifier la permission « Installer des applis inconnues »

L’installation d’un APK nécessite la permission « Installer des applis inconnues ». Si une application dispose de cette permission, elle peut lancer des installations sans confirmation supplémentaire de l’utilisateur.

Pour limiter le risque :

- Ouvrez les paramètres de votre téléphone.

- Allez dans Confidentialité ou Protection de la vie privée.

- Cherchez Options spéciales ou Permissions spéciales.

- Sélectionnez Installer des applis inconnues.

- Vérifiez la liste et assurez-vous qu’aucune application non fiable n’a le statut Autorisé.

Note : l’emplacement exact des menus dépend du constructeur du téléphone. Les étapes ci-dessus sont des indications générales.

Important : ne donnez jamais cette permission à un navigateur ou une application de messagerie sans une bonne raison et une vérification préalable.

Permissions dangereuses expliquées

LunaSpy s’appuie sur des permissions élevées. Refusez ces permissions aux applications inconnues :

- Accessibilité : permet de lire le contenu de l’écran et d’effectuer des actions à la place de l’utilisateur. Utile pour voler des données affichées à l’écran.

- Administrateur de l’appareil : rend la suppression de l’application difficile et permet des actions de persistance.

- Afficher par-dessus d’autres applis : permet de superposer des interfaces trompeuses et de capturer des identifiants.

- Microphone et caméra : enregistrement à distance sans consentement.

- Accès aux fichiers et photos : exfiltration de données personnelles.

- Accès aux SMS et journaux d’appels : interception de codes de validation et historique sensible.

Si une application demande plusieurs de ces autorisations simultanément, considérez-la comme hautement suspecte.

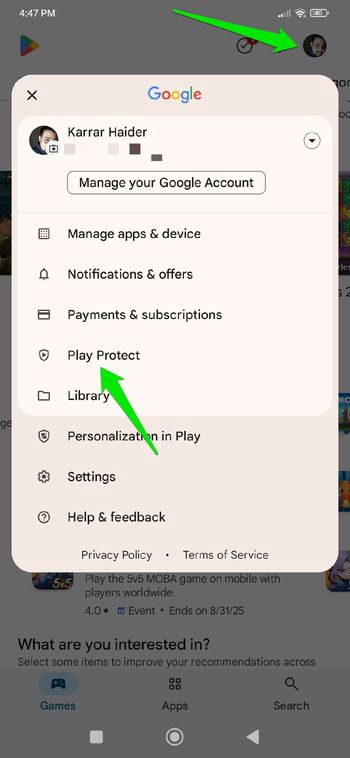

Activer et utiliser Play Protect

Google Play Protect analyse les applications installées, y compris celles provenant d’APK. Il détecte souvent les comportements suspects et peut prévenir l’installation d’un spyware aux fonctions élevées.

Pour vérifier :

- Ouvrez le Play Store.

- Touchez votre icône en haut à droite.

- Sélectionnez Play Protect.

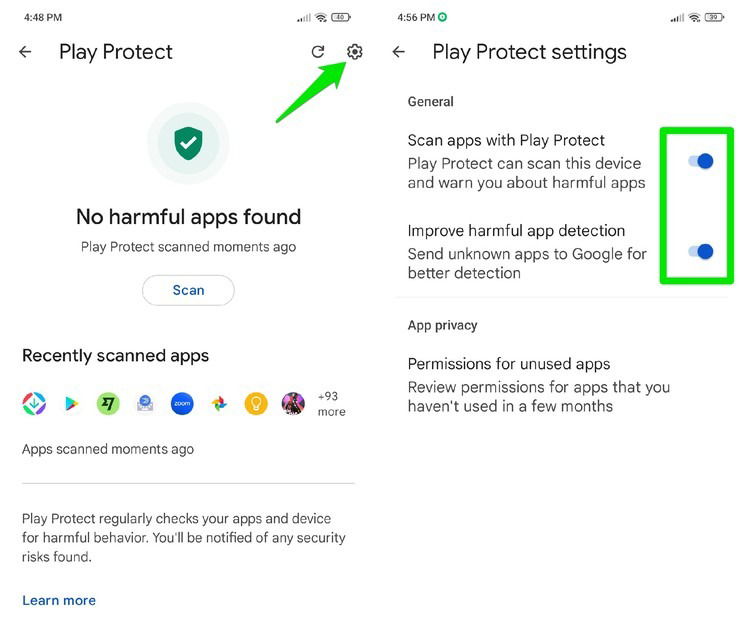

Ensuite :

- Ouvrez les paramètres dans Play Protect.

- Activez Scan des applis avec Play Protect et Améliorer la détection des applis nuisibles.

- Lancez un scan manuel si vous suspectez une infection.

Limites : Play Protect augmente la sécurité, mais il n’est pas infaillible. Les campagnes sophistiquées et nouvelles peuvent échapper à une détection initiale.

Signes que votre appareil peut être infecté

Recherchez ces indicateurs :

- consommation de batterie anormalement élevée

- surchauffe sans usage intensif

- activité réseau en arrière-plan inhabituelle

- fenêtres pop-up de sécurité demandant des autorisations

- applis inconnues installées sans votre action

- perte de confidentialité des messages ou photos

Si vous observez plusieurs de ces signes, agissez rapidement et suivez le runbook ci-dessous.

Checklist rapide pour les utilisateurs

Checklist pour un utilisateur non technique :

- Ne cliquez pas sur les liens APK reçus par message.

- Vérifiez et retirez la permission Installer des applis inconnues.

- Refusez les permissions Accessibilité, Administrateur, et Affichage par-dessus sauf si l’appli est légitime.

- Activez Play Protect et lancez un scan.

- Installez un antivirus reconnu si vous le souhaitez.

- Sauvegardez vos données importantes.

Checklist pour un administrateur IT :

- Mettre en place une politique de blocage d’APK via MDM.

- Surveiller le trafic vers domaines/IPs suspects.

- Former les utilisateurs aux risques des APK et de l’ingénierie sociale.

- Préparer une procédure de réponse aux incidents mobile.

Runbook d’incident : que faire si vous pensez être infecté

- Isoler l’appareil : désactivez le Wi‑Fi et les données mobiles.

- Sauvegarder les données critiques sur un support externe ou cloud sécurisé.

- Identifier l’application suspecte dans les paramètres > Applications.

- Tenter une désinstallation normale. Si l’option est bloquée, retirez le statut d’administrateur de l’appareil.

- Lancer un scan avec Play Protect puis avec un antivirus réputé.

- Si la suppression échoue ou si des comportements persistent, effectuez une réinitialisation d’usine après sauvegarde.

- Changez les mots de passe des comptes sensibles depuis un autre appareil sain.

- Surveiller les comptes bancaires et activer l’authentification à deux facteurs.

Notes de sécurité :

- Avant la réinitialisation, assurez-vous de pouvoir restaurer vos données depuis une sauvegarde saine.

- Prévenez les contacts si le compte messagerie ou la messagerie instantanée a pu être compromis.

Alternatives et bonnes pratiques

- Préférez l’installation d’applications depuis le Play Store ou des stores alternatifs vérifiés.

- Utilisez des solutions de sécurité mobiles fournies par des éditeurs reconnus.

- Activez l’authentification forte pour tous vos comptes.

- Segmentez vos usages : ne mélangez pas applications sensibles et applications moins fiables sur le même appareil si possible.

Matrice de décision rapide :

- Si un message propose un APK gratuit d’une application payante : ne pas télécharger.

- Si un ami envoie un lien inattendu : vérifier via un autre canal.

- Si une appli demande l’accès Accessibilité ou Administrateur sans raison claire : refuser.

Fiche technique et points clés

- Type de menace : spyware Android.

- Vecteur principal : fichiers APK distribués via messageries.

- Autorisations recherchées : Accessibilité, Administrateur, Afficher par-dessus, microphone, caméra, fichiers, SMS.

- Infrastructure connue : plus de 150 domaines/IPs pour C2 selon Kaspersky.

- Durée d’activité connue : actif depuis au moins février dernier.

Glossaire (une phrase chacun)

- APK : format de fichier d’installation pour Android.

- Play Protect : service de Google qui analyse les applications pour détecter les menaces.

- Permission Accessibilité : droit système permettant de lire et contrôler l’interface utilisateur.

- Administrateur de l’appareil : droit qui donne des privilèges de gestion élevés à une application.

Confidentialité et conformité

Toute donnée personnelle compromise doit être traitée conformément aux obligations locales de notification de violation. Si des données sensibles d’utilisateurs ou de clients sont exposées, alertez les responsables de conformité et suivez les processus internes de remontée.

Résumé et recommandations finales

- Ne téléchargez pas d’APK depuis des liens reçus par message.

- Vérifiez la permission Installer des applis inconnues et désactivez-la pour les applications non fiables.

- Refusez les autorisations Accessibilité, Administrateur et Afficher par-dessus sauf si l’application est indispensable et vérifiée.

- Activez Play Protect et lancez des analyses régulières.

- Si vous suspectez une infection, suivez le runbook d’incident, sauvegardez vos données et, si nécessaire, réinitialisez l’appareil.

Important : la meilleure protection reste la prudence et la vérification avant d’installer quoi que ce soit.

Matériaux similaires

Installer et utiliser Podman sur Debian 11

Guide pratique : apt-pinning sur Debian

OptiScaler : activer FSR 4 dans n'importe quel jeu

Dansguardian + Squid NTLM sur Debian Etch

Corriger l'erreur d'installation Android sur SD